web加密、解密學(xué)習(xí)筆記本

責(zé)編:admin |2014-12-23 15:20:35

還記得第一次注冊(cè)taobao帳號(hào)后在網(wǎng)上購買付款的情景。在選購好商品后,點(diǎn)擊付款,瀏覽器會(huì)跳轉(zhuǎn)到以“https”開頭的網(wǎng)頁鏈接,然后輸入銀行卡的付款密碼完成商品的付款。那時(shí)只知道以https開頭的鏈接是一個(gè)經(jīng)過加密后的安全鏈接,自己在此網(wǎng)頁中輸入的密碼是經(jīng)過加密后以密文的方式進(jìn)行傳輸?shù)模悦艽a是無法被窺視的。

如今,對(duì)https這種安全鏈接所涉及到的計(jì)算知識(shí)和工作原理也有了一定的了解,但從未進(jìn)行過系統(tǒng)的整理,現(xiàn)通過學(xué)習(xí)與記錄的的方式,好好梳理一下這方面的知識(shí)。

一、安全網(wǎng)絡(luò)的目標(biāo)

1.1 數(shù)據(jù)的機(jī)密性

機(jī)密性就是為了防止數(shù)據(jù)被未授權(quán)的讀取。所以數(shù)據(jù)的發(fā)送方和接收方要以某種加密的機(jī)制來對(duì)數(shù)據(jù)進(jìn)行加密處理,雙方傳輸?shù)臄?shù)據(jù)是被處理后的密文。

1.2 數(shù)據(jù)的完整性

完整性是為了防止數(shù)據(jù)被未授權(quán)的修改,或至少要有機(jī)制能檢測(cè)出數(shù)據(jù)被修改過。

1.3 數(shù)據(jù)的可用性

可用性主要針對(duì)提供服務(wù)的一方,當(dāng)服務(wù)器受到拒絕服務(wù)(dos)攻擊時(shí),使用得資源的可獲得性降低或者根本無法獲得信息。

二、安全協(xié)議

2.1 SSL

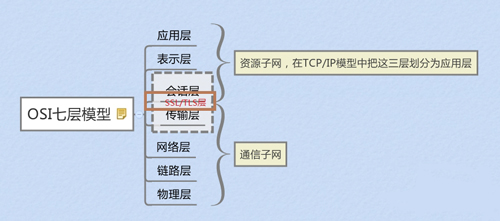

SSL(Secure SocketLayer)安全套接字層協(xié)議是web瀏覽器與服務(wù)器間安全交換數(shù)據(jù)的協(xié)議。有V1、V2、V3三個(gè)版本,V3版目前常用。

2.2 TLS

TLS(Transport LayerSecurity)傳輸層安全協(xié)議。有V1版本,功能與SSL V3相似。

在互聯(lián)網(wǎng)模型中SSL/TLS協(xié)議工作于應(yīng)用層和TCP層間,應(yīng)用層的數(shù)據(jù)不再直接發(fā)往傳輸層,而是發(fā)送給SSL層,通過SSL加密后再進(jìn)行下一步的處理。

三、加密方法

3.1 對(duì)稱加密(保證數(shù)據(jù)的機(jī)密性,也就是把明文轉(zhuǎn)換成不易讀取的密文)

加密解密使用同一個(gè)密碼,也就是加密密鑰與解密的密鑰相同,得到了加密密鑰也就得到解密

密鑰。主要用于保證數(shù)據(jù)的機(jī)密性。密鑰的安全性成為此種加密的關(guān)鍵。

3.1.1 DES(Data Encryption Standard)數(shù)據(jù)加密標(biāo)準(zhǔn),也稱為數(shù)據(jù)加密算法,此種加密算法

的材質(zhì)原理是由循環(huán)移位思想而來。

3.1.2 3DES 三重DES是DES的變體,這是DES的一種加強(qiáng)版,它增長(zhǎng)了加密密鑰的長(zhǎng)度,由DES的

56位增加到了168位。

3.1.3 AES(Advanced Encryption Standard)高級(jí)加密標(biāo)準(zhǔn),也是一種高級(jí)加密算法

3.2 非對(duì)稱加密(非對(duì)稱加密算法用公鑰加密對(duì)稱密鑰,保證進(jìn)行密鑰交換時(shí)密鑰的安全)

非對(duì)稱加密系統(tǒng)中會(huì)涉及到一組密鑰對(duì),一個(gè)公開的密鑰,叫公鑰(publickey);一個(gè)私有的,叫私鑰(privatekey)。公鑰是一個(gè)可公開的,私鑰則是隱密性,不可被未授權(quán)用戶的訪問。公鑰是從私鑰中提取出來的,用私鑰加密的數(shù)據(jù)只能用與之配對(duì)的公鑰來解密,這實(shí)現(xiàn)了驗(yàn)證身份的目的;用公鑰加密的數(shù)據(jù)只能用與之配對(duì)的私鑰來解密,這實(shí)現(xiàn)了數(shù)據(jù)的機(jī)密性。因非對(duì)稱加密基于數(shù)字函數(shù)實(shí)現(xiàn),算法復(fù)雜,較于對(duì)稱加密,非對(duì)稱加密速度慢,不適合用于加密交換的大量數(shù)據(jù),它主要的目的是用于交換對(duì)稱加密算法的密鑰,密鑰交換后雙方就可用密鑰加密交換的數(shù)據(jù),而此密鑰在傳輸?shù)綄?duì)方時(shí)是經(jīng)過非對(duì)稱加密算法進(jìn)行加密的,安全性得到保障。

3.2.1 非對(duì)稱加密算法

RSA

DSA

DSS

ECC

3.3 單向加密(保證數(shù)據(jù)的完整性)

單向加密只能是從明文加密成密文,并不能從密文解密成明文。

3.3.1 加密算法

MD5

SHA1、SHA256、SHA512、SHA3

HMAC

3.3.2 單向加密特性

定長(zhǎng)輸出:無論加密的數(shù)據(jù)有多大,加密后輸出都是一個(gè)定長(zhǎng)的數(shù)據(jù)。

雪崩效應(yīng):即使原源數(shù)據(jù)發(fā)生細(xì)微的變化,加密后的輸出會(huì)發(fā)生巨大的變化。

在實(shí)際的運(yùn)用中,這三種加密方法往往不會(huì)單獨(dú)使用,一般都是結(jié)合起來實(shí)現(xiàn)數(shù)據(jù)的安全傳輸。數(shù)據(jù)在網(wǎng)絡(luò)中一次完整的數(shù)據(jù)通信過程是怎樣的呢?簡(jiǎn)單的描述如下:

發(fā)送方:

1、 發(fā)送方使用選定的單向加密算法計(jì)算源數(shù)據(jù)的特征碼;

2、 發(fā)送方使用自己的私鑰加密此特征碼,并把加密后的密文數(shù)據(jù)附加在源數(shù)據(jù)后面;

3、 發(fā)送方生成一次性對(duì)稱密鑰,并使用此密鑰加密數(shù)據(jù)(源數(shù)據(jù)+加密特征碼后的密文數(shù)據(jù))

4、 發(fā)送方使用接收方的公鑰加密一次性對(duì)稱密鑰,并附加于已加密的數(shù)據(jù)后面;

5、 數(shù)據(jù)已準(zhǔn)備妥當(dāng),開始發(fā)送數(shù)據(jù)。

接收方:

1、 接收方使用與公鑰配對(duì)的私鑰解密數(shù)據(jù),可得到一次性對(duì)稱密鑰;

2、 用一次性對(duì)稱密鑰解密數(shù)據(jù),可得到源數(shù)據(jù)和加密特征碼后的密文數(shù)據(jù);

3、 用發(fā)送方的公鑰解密數(shù)據(jù),得到源數(shù)據(jù)和源數(shù)據(jù)的特征碼;

4、 使用與發(fā)送方相同的單向加密算法重新計(jì)算源數(shù)據(jù)的特征碼,并與解密出的特征碼進(jìn)行比較,如果特征碼相同,那得到的源數(shù)據(jù)可信,否則,源數(shù)據(jù)不可信。

- Pwn2Own 2025柏林黑客大賽:冠軍團(tuán)隊(duì)斬獲32萬美元

- AI驅(qū)動(dòng)時(shí)代,安全跨越鴻溝的困境和機(jī)遇

- 曝光:國內(nèi)某打印機(jī)官方軟件感染竊密木馬超半年

- 2025CSDI:大模型引領(lǐng)智能研發(fā)與IT組織變革

- 360助力“奧運(yùn)冠軍之城”七臺(tái)河,培育新質(zhì)人才

- 智能創(chuàng)新 加速前行 | Fortinet發(fā)布2025年第一季度財(cái)報(bào)

- ISC.AI 2025正式啟動(dòng):AI與安全協(xié)同進(jìn)化,開啟數(shù)智未來

- 360安全云聯(lián)運(yùn)商座談會(huì)圓滿落幕 數(shù)十家企業(yè)獲“聯(lián)營聯(lián)運(yùn)”認(rèn)證!

- 280萬人健康數(shù)據(jù)被盜,兩家大型醫(yī)療集團(tuán)賠償超4700萬元

- 推動(dòng)數(shù)據(jù)要素安全流通的機(jī)制與技術(shù)