聯(lián)想Superfish事件只是冰山一角

責(zé)編:admin |2015-03-19 11:20:28春節(jié)期間,聯(lián)想PC上發(fā)生的“Superfish事件”在國(guó)外被炒得火熱,雖然聯(lián)想已經(jīng)發(fā)布了清除Superfish的工具,但昨天Facebook的安全專家發(fā)表了一份分析報(bào)告,他認(rèn)為公眾所看到的Superfish事件其實(shí)只是冰山一角。

聯(lián)想Superfish事件始末

上周末,海外用戶在聯(lián)想官方網(wǎng)站上投訴稱,近期購(gòu)買(mǎi)的PC中預(yù)安裝了名為“Superfish”軟件。

Superfish是一款預(yù)裝在聯(lián)想消費(fèi)PC中的廣告程序,但卻會(huì)增加用戶受到黑客攻擊的風(fēng)險(xiǎn)。研究人員昨天發(fā)現(xiàn)并公布了一個(gè)密碼,使得任何人都可以解鎖認(rèn)證授權(quán),并繞過(guò)相關(guān)電腦的網(wǎng)絡(luò)加密措施。此事也導(dǎo)致Superfish的安全問(wèn)題迅速惡化。

借助這一密碼及適當(dāng)?shù)能浖c存在漏洞的聯(lián)想電腦用戶處在同一個(gè)WiFi網(wǎng)絡(luò)中的任何人都有可能監(jiān)視該用戶,或者向其數(shù)據(jù)流中植入惡意軟件,比如能在未經(jīng)用戶許可情況下影響IE和Chrome等瀏覽器上的Google搜索結(jié)果,并能在用戶瀏覽的網(wǎng)頁(yè)中嵌入自己的廣告。

2015年2月21日上午,聯(lián)想公司發(fā)布聲明,該公司已經(jīng)推出了一款工具,幫助用戶刪除備受爭(zhēng)議的Superfish軟件。

至少10款軟件存在同樣的安全風(fēng)險(xiǎn)

然而事情并未結(jié)束,昨天來(lái)自Facebook的安全研究員Matt Richard透露,F(xiàn)acebook已經(jīng)發(fā)現(xiàn)了至少10款軟件使用了Superfish用來(lái)劫持流量的“Komodia”庫(kù),這意味著這些軟件存在同樣的安全風(fēng)險(xiǎn)。

Komodia會(huì)安裝一個(gè)自簽名CA證書(shū),通過(guò)證書(shū)能進(jìn)行SSL劫持監(jiān)聽(tīng)HTTPS流量。

Facebook和卡內(nèi)基梅隆大學(xué)在2012年發(fā)起了一項(xiàng)針對(duì)“SSL中間人攻擊普遍性”的研究。他們發(fā)現(xiàn)某些深層報(bào)文檢測(cè)(DPI)設(shè)備使用了相同的私鑰,這一點(diǎn)可以被攻擊者利用,攻擊者能夠從某一個(gè)設(shè)備提取到密鑰。

類(lèi)似地,Superfish也在所有設(shè)備中使用了相同的私鑰,但相比那些深層報(bào)文檢測(cè)(DPI)設(shè)備,Superfish的根證書(shū)被共享在更多的設(shè)備上。

Richard報(bào)告稱Superfish簽署的假冒的數(shù)字證書(shū)使用的是安全性較弱的1024位RSA密鑰,并且是用通用根證書(shū)簽署的。

Facebook的一篇文章提到:

“Superfish簽署的偽造Facebook的證書(shū)使用了安全性較弱的1024位RSA密鑰,而且是直接從通用根證書(shū)簽署的,不是通過(guò)中間證書(shū)頒發(fā)機(jī)構(gòu)簽署。企業(yè)防火墻也會(huì)在員工的電腦中安裝根證書(shū)用以過(guò)濾流量,但不同的是類(lèi)似Superfish這樣的軟件是在全世界傳播的。”

如此做法目的何在?

Richard沒(méi)有對(duì)這些軟件進(jìn)行SSL流量劫持背后的動(dòng)機(jī)作評(píng)論。

“這些軟件背后的動(dòng)機(jī)是什么我們不能確定,但貌似還沒(méi)有解釋他們?yōu)楹我獢r截SSL流量,或者他們把這些數(shù)據(jù)拿來(lái)干嘛”

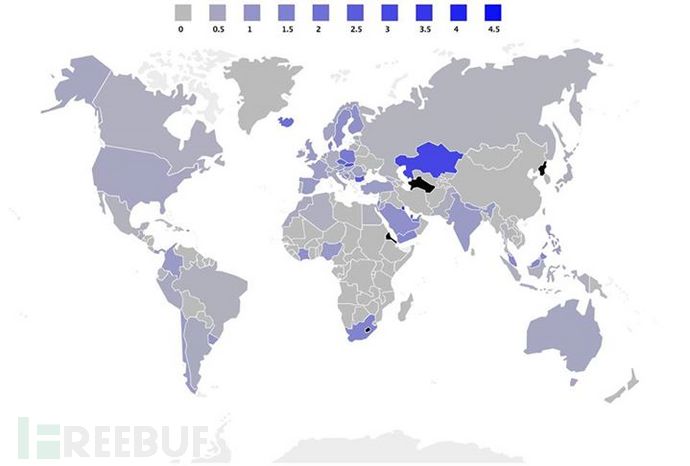

Facebook專家們分析了全球各地Windows端Superfish截取的SSL連接數(shù)量,同時(shí)還發(fā)現(xiàn)一組也使用了Komodia庫(kù)的惡意木馬Trojan.Nurjax。

Komodia庫(kù)還被其他程序使用,完整的使用該技術(shù)的公司包括:

CartCrunch Israel LTD

WiredTools LTD

Say Media Group LTD

Over the Rainbow Tech

System Alerts

ArcadeGiant

Objectify Media Inc

Catalytix Web ServicesOptimizerMonitor

如何檢測(cè)這些惡意軟件

Komodia庫(kù)非常容易檢測(cè),安裝CA根證書(shū)的軟件具有很多能夠輕易找到的屬性,使得我們能將看到的證書(shū)和具體軟件聯(lián)系起來(lái)。這些函數(shù)包括CertInstallAll、 GetCertPEMDLL、 InstallFirefoxDirectory、SetCertDLL和SetLogFunctionDLL。

大多數(shù)的庫(kù)都是為Windows 8設(shè)計(jì)的,不會(huì)再較舊系統(tǒng)上安裝。

Facebook的專家們還提供了一個(gè)用來(lái)檢測(cè)這些惡意軟件的SHA1校驗(yàn)值列表:

0cf1ed0e88761ddb001495cd2316e7388a5e396e

473d991245716230f7c45aec8ce8583eab89900b

fe2824a41dc206078754cc3f8b51904b27e7f725

70a56ae19cc61dd0a9f8951490db37f68c71ad66

ede269e495845b824738b21e97e34ed8552b838e

b8b6fc2b942190422c10c0255218e017f039a166

42f98890f3d5171401004f2fd85267f6694200db

1ffebcb1b245c9a65402c382001413d373e657ad

0a9f994a54eaae64aba4dd391cb0efe4abcac227

e89c586019e259a4796c26ff672e3fe5d56870da

Richard認(rèn)為,此次發(fā)布的這些分析可以提高公眾對(duì)于SSL中間人攻擊的安全意識(shí)。

文章來(lái)源:Freebuf黑客與極客(FreeBuf.COM)

- 親以黑客組織攻擊伊朗最大加密貨幣交易所,轉(zhuǎn)移近1億美元資產(chǎn)

- 警惕!惡意大模型WormGPT新版出現(xiàn),越獄揭示其底層技術(shù)

- MCP服務(wù)泄露客戶敏感數(shù)據(jù),知名企業(yè)緊急下線修補(bǔ)

- 區(qū)塊鏈賦能可信數(shù)據(jù)空間建設(shè)的研究與實(shí)踐

- 泛微E-cology9 SQL注入漏洞安全風(fēng)險(xiǎn)通告

- 國(guó)家安全部:守護(hù)數(shù)字安全的關(guān)鍵力量之商用密碼

- 數(shù)字時(shí)代的“綜合認(rèn)知安全”

- Kimsuky (APT-Q-2) 組織近期Endoor惡意軟件分析

- HoneypotNet:針對(duì)模型提取的后門(mén)攻擊

- 工信部:關(guān)于防范KeeLoader惡意軟件的風(fēng)險(xiǎn)提示