MCP服務泄露客戶敏感數據,知名企業(yè)緊急下線修補

責編:gltian |2025-06-20 11:24:12美國知名工作管理平臺Asana警告稱,其新推出的模型上下文協議(MCP)功能在實施過程中存在缺陷,可能導致用戶實例中的數據被其他用戶訪問。

此次數據暴露是由于MCP系統(tǒng)內部存在邏輯漏洞所致,并非黑客攻擊所引起。但在某些情況下,其所帶來的風險仍可能十分嚴重。

美國上市公司Asana推出的項目與任務管理SaaS平臺Asana,廣泛用于組織內部的工作規(guī)劃、任務分配、截止日期設置及協作管理,所有功能均通過統(tǒng)一界面進行。截至去年,該平臺已在全球190個國家擁有超過13萬家付費客戶,以及數百萬免費用戶。

MCP服務漏洞暴露企業(yè)敏感數據超一個月

5月1日,Asana推出了整合大語言模型的MCP服務器功能,提供包括摘要生成、智能回復、自然語言查詢等在內的AI能力。

然而,由于MCP服務器中的一個軟件漏洞,Asana各實例中的數據可能被其他MCP用戶訪問。盡管數據訪問范圍受限于各用戶的權限設定,但仍存在一定程度的數據暴露風險。

這意味著,雖然各組織的完整Asana工作區(qū)并未完全泄露至公共領域,但擁有MCP訪問權限的其他組織用戶,可能會看到來自不同域的部分內容,包括由聊天機器人生成的查詢結果。

根據整合類型及與聊天機器人的交互情況,可能被暴露的數據包括任務層級信息、項目元數據、團隊細節(jié)、評論與討論內容,甚至包括任何已上傳的文件。

Asana于6月4日發(fā)現此次數據暴露背后的邏輯漏洞,這意味著跨組織的數據泄漏問題已經持續(xù)了一個多月。

鑒于Asana在組織內部往往承擔重要職能,本次泄露事件可能涉及敏感信息,對受影響實體在隱私保護與合規(guī)方面帶來復雜挑戰(zhàn)。

客戶應檢查日志和權限控制

因此,建議管理員審查Asana的MCP訪問日志,并檢查所有AI生成的摘要與回答內容;發(fā)現疑似來自其他組織的數據,應立即進行上報。

同時,建議將大模型整合功能設置為受限訪問,并暫停自動重連與機器人流程,直到確認無殘余風險并重建信任。

Asana已向所有受影響組織發(fā)出通知,并提供附帶溝通表單的鏈接,但尚未就該事件發(fā)布公開聲明。

外媒BleepingComputer就此事聯系Asana,一位發(fā)言人回應稱,本次事件影響了約1000家客戶。

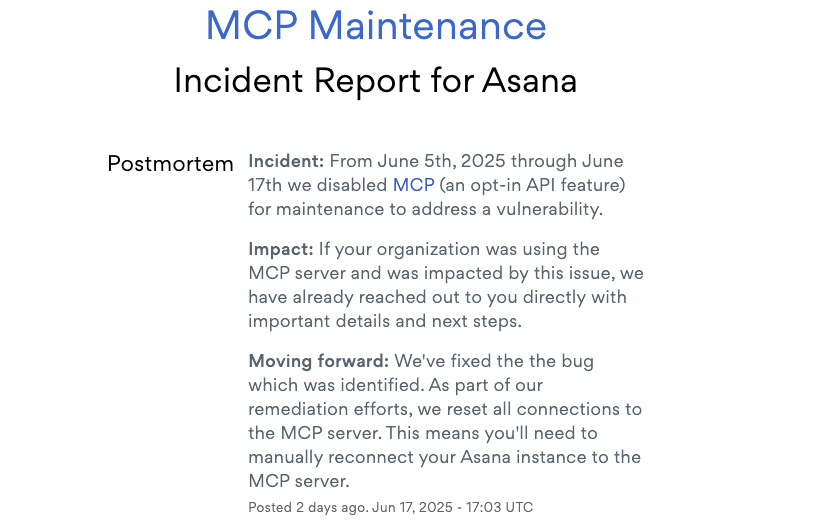

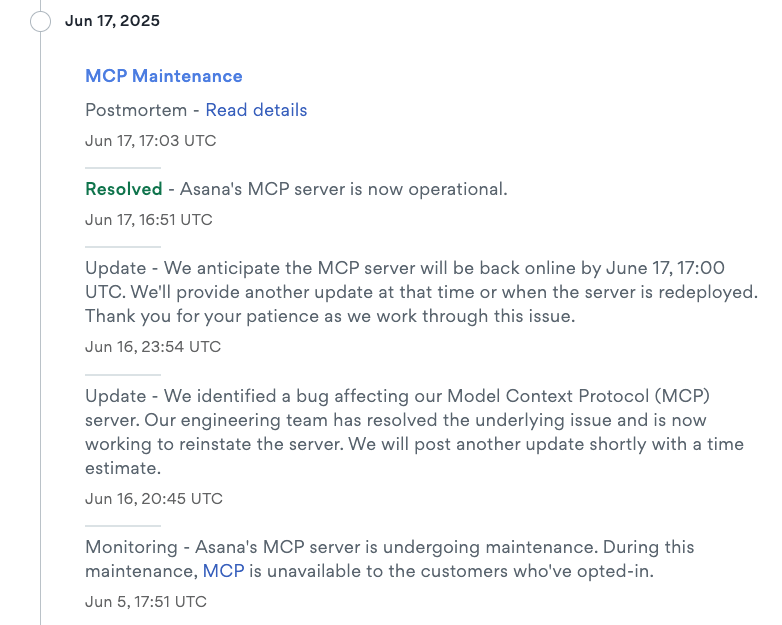

Asana MCP服務器已于6月5日被臨時下線。官方狀態(tài)頁面顯示,該服務在6月17日17:00(UTC時間)按計劃恢復正常運行。

參考資料:https://www.bleepingcomputer.com/news/security/asana-warns-mcp-ai-feature-exposed-customer-data-to-other-orgs/