-

Kali linux 自學心得

Kali linux 自學心得一 kali 安全滲透的一般測試 流程 1 信息收集 目標在線主機,域名信息,郵箱地址,常用密碼,同網段信息,子域名信息,指紋信

-

生產環境下的 wireshark 數據包捕獲,過濾,分析技巧與實戰

生產環境下的 wireshark 數據包捕獲,過濾,分析技巧與實戰wireshark 數據包分析技巧總結 wireshark 過濾表達式的比較運算符一覽 (類 C 形式和對應的英語形式) enighish C-like

-

使用 wireshark 高效,準確地鑒別出入站的惡意流量

使用 wireshark 高效,準確地鑒別出入站的惡意流量本文講解一些實用的數據包分析技巧,幫助安全架構師們迅速,準確地定位那些惡意的數據包; 在分秒必爭的安全突發事件與安全取證工作

-

安全掃描利器-xscan3.3中文版

安全掃描利器-xscan3.3中文版一 系統要求:Windows NT 2000 XP 2003 理論上可運行于Windows NT系列操作系統,推薦運行于Windows 2000以上的Server版Windows

-

iptables基礎概念及寫法詳解

iptables基礎概念及寫法詳解防火墻控制理論概念的剖析 防火墻在計算機語言中的理解: 工作于主機或者網絡邊緣,對于進出的報文根據定義的規則做出檢查,進而

-

實現網絡良性生態需立法與技術雙管齊下

實現網絡良性生態需立法與技術雙管齊下當人們滿懷期盼準備買票回家過年時,火車購票官網12306卻被曝發生令人震驚的用戶數據泄露事件。12月25日,一網友在國內知名漏洞報告平

-

揭秘:對美國國安局(NSA)而言,加密技術大多已形同虛設

揭秘:對美國國安局(NSA)而言,加密技術大多已形同虛設Five Eyes是一個由英國、加拿大、澳大利亞、新西蘭和美國特務機關組成的情報聯盟,間諜們平日里都在嘗試破解各種加密技術,艱難而繁重

-

TCPDump介紹

TCPDump介紹TcpDump可以將網絡中傳送的數據包的頭完全截獲下來提供分析。它支持針對網絡層、協議、主機、網絡或端口的過濾,并提供and、or、not等

-

tcpdump的用法詳解

tcpdump的用法詳解tcpdump采用命令行方式,它的命令格式為: tcpdump [ -adeflnNOpqStvx ] [ -c 數量 ] [ -F 文件名 ] [ -i 網絡接口

-

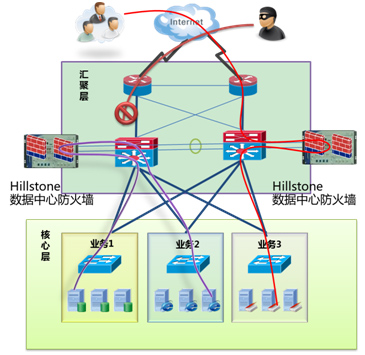

虛擬化技術打造安全政務云數據中心

虛擬化技術打造安全政務云數據中心概述 歷經了十幾年的發展,電子政務對存儲資源、計算資源、網絡資源的需求進一步加大,而云計算的出現無疑為不斷增長的電子政務創造