2020漏洞數(shù)量再創(chuàng)新高

責編:gltian |2020-12-18 16:22:29

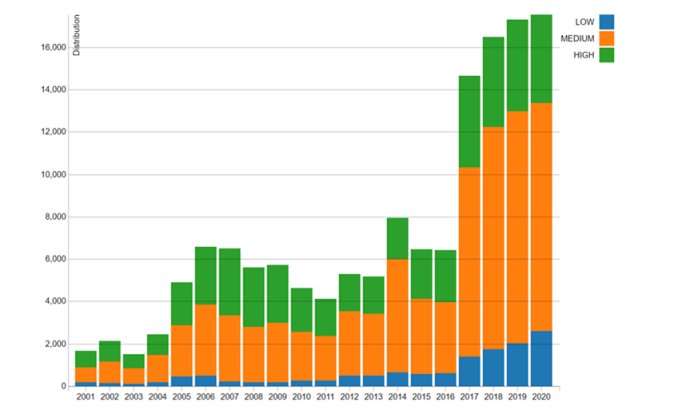

根據(jù)US-CERT的最新報告,2020年NVD漏洞數(shù)據(jù)庫記錄了17447個漏洞,這也是安全漏洞數(shù)量連續(xù)第四年創(chuàng)下新高。

在US-CERT2020年報告的漏洞中,包括4168個高嚴重性漏洞、10710個中等嚴重性漏洞和2569個低嚴重性漏洞。在2019年的報告中,總共記錄了17306個漏洞,其中包括4337個高嚴重度漏洞、10956個中等嚴重度漏洞和2013個低嚴重度漏洞。

專家認為漏洞數(shù)量的連年增長有兩大原因:開發(fā)人員源源不斷“推送”bug,以及白帽子黑客越來越擅長發(fā)現(xiàn)漏洞。

今年,眾包安全有了巨大的增長。根據(jù)安全公司Bugcrowd的最新報告,在過去12個月中,與去年相比,漏洞提交量增加了50%。P1提交(最嚴重的漏洞)增加了65%,提交的有效性增加了4%。

Web應用程序依然是漏洞的“主力軍”,但是Bugcrowd數(shù)據(jù)顯示,隨著黑客技能的多樣化,其他類別應用的漏洞數(shù)量也在趕上。到2020年,所有類別的漏洞提交量都增加了。今年以來,API漏洞翻了一番,Android漏洞翻了三倍還多。

HackerOne在今年初的最新“Hacker Powered Security Report”中證實了類似的發(fā)現(xiàn)。在過去的一年中,通過HackerOne發(fā)現(xiàn)的18萬個漏洞中,有三分之一都進行了通報。研究人員報告說,在新冠肺炎大流行開始后的幾個月內(nèi),該平臺上的新黑客注冊增加了59%,提交的漏洞報告增加了28%。參與眾包安全的企業(yè)同期支付的賞金增加了29%。

今年,許多企業(yè)不得不重新考慮他們的漏洞披露程序(VDP),該程序過去更多地側重于面向客戶的資產(chǎn)和攻擊面。現(xiàn)在,企業(yè)希望獲得有關員工定期使用的第三方系統(tǒng)或應用程序弱點的更多信息。許多VDP已經(jīng)更加成熟,提供后端業(yè)務支持系統(tǒng)。

K2 Cyber Security聯(lián)合創(chuàng)始人兼首席執(zhí)行官Pravin Madhani說,許多組織在生產(chǎn)過程中急于開發(fā)應用程序,從而縮短了質(zhì)量保證周期,并更加依賴第三方、遺留和開源代碼。

他說:“盡管出現(xiàn)了DevSecOps和左移方法,但已發(fā)布代碼中的漏洞數(shù)量仍在繼續(xù)增加。公司仍然難以在快速將應用程序推向市場和代碼安全之間找到平衡。”

- Accelerate 2025北亞巡展正式啟航!AI智御全球?引領安全新時代

- GDPR的七年之癢:2024-2025 GDPR處罰與執(zhí)法數(shù)據(jù)全景分析

- 印度成功在多芯光纖 (MCF) 上實現(xiàn)了量子密鑰分發(fā)

- 量子危機提前!近百萬比特量子計算機一周內(nèi)可破解RSA加密算法

- 公安機關公布網(wǎng)絡攻擊來源為中國臺灣民進黨當局有關黑客組織

- 國家安全部發(fā)布使用AI應用保密安全指南

- 首次!OpenAI o3模型找到Linux內(nèi)核零日漏洞

- 零售巨頭因勒索攻擊運營中斷數(shù)月,預計損失近30億元

- Pwn2Own 2025柏林黑客大賽:冠軍團隊斬獲32萬美元

- AI驅動時代,安全跨越鴻溝的困境和機遇