-

路由器操作系統盤點:VxWorks、eCos和OpenWRT

路由器操作系統盤點:VxWorks、eCos和OpenWRT如果不OpenWRT,那這路由就沒法兒用了!非常理解大家對OpenWRT的熱愛,我做為一個開源項目的擁護者和參與者,今天來給大家講講路由器操作系統的哪點事兒

-

linux/bsd四大防火墻如何選擇

linux/bsd四大防火墻如何選擇在爭論linux/bsd下面有那么多的防火墻,我們選擇誰呢,其實咱們經常碰到的開源防火墻(那些由BSD基礎定制開發的商業防火墻CISCO、Juniper、華為等)不在此列

-

網絡操作系統Comware軟件架構淺談

網絡操作系統Comware軟件架構淺談Comware強大生命力的源泉在于自身永遠響應市場需求,處于不斷的發展進化之中。未來的Comware必將變的更加強大,更為易用,成為所有用戶的最佳選擇。

-

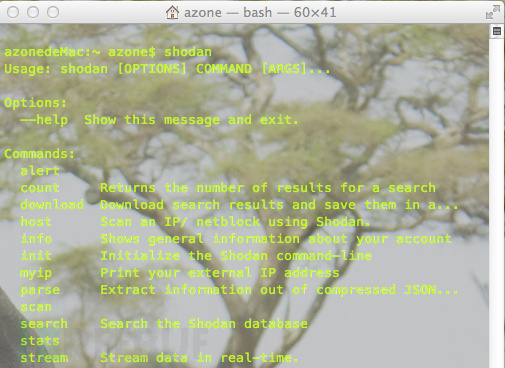

Shodan(搜蛋)命令行模式使用TIPS

Shodan(搜蛋)命令行模式使用TIPS與谷歌通過網址來搜索互聯網的方式不同,Shodan通過互聯網背后的通道來搜索信息。它就象是一種“黑暗”的谷歌,不斷在尋找服務器、網絡攝像頭、打印機、路由器和其他與互聯網連接及構成互聯網的一切東西。

-

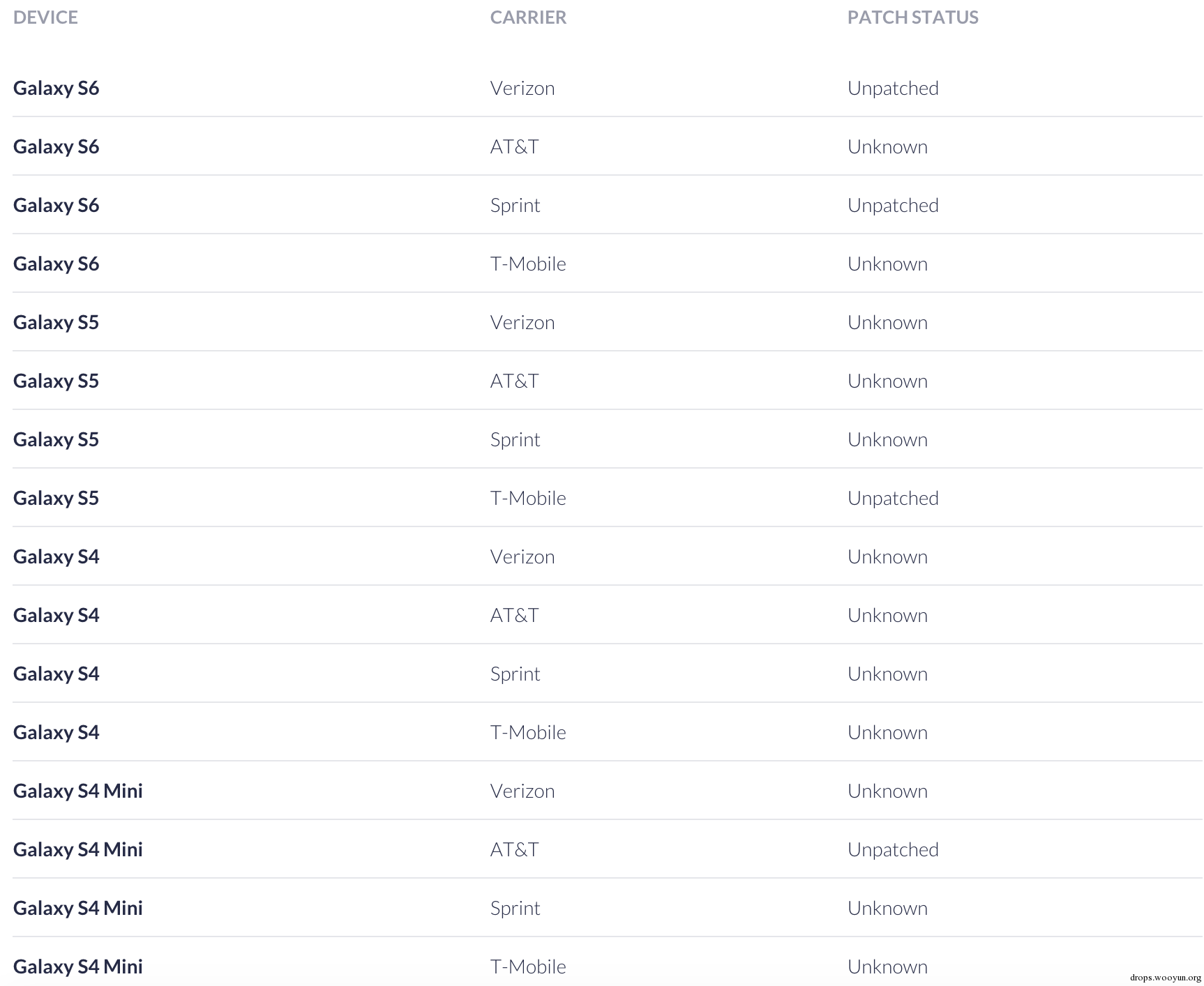

三星默認輸入法遠程代碼執行

三星默認輸入法遠程代碼執行三星默認輸入法遠程代碼執行在能夠劫持你的網絡前提下,攻擊者能夠利用三星自帶輸入法更新機制進行遠程代碼執行并且具有 system 權限。

-

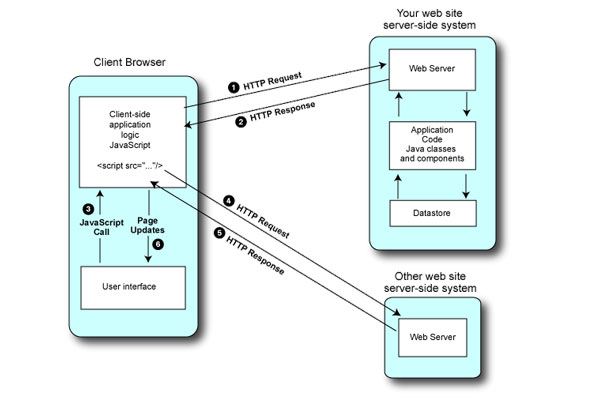

JSONP挖掘與利用

JSONP挖掘與利用筆者站在程序員的角度去解釋JSONP的正常使用。

-

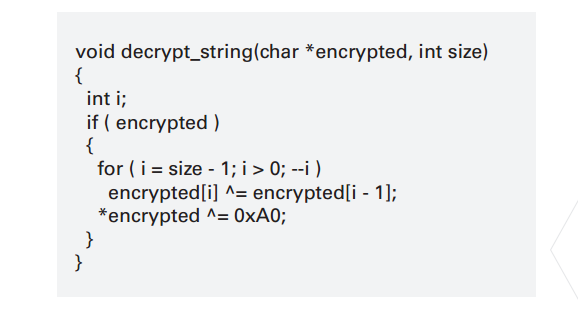

毒菡:在東南亞上空的網絡間諜活動大起底

毒菡:在東南亞上空的網絡間諜活動大起底“毒菡”攻擊始于三年前。這個網絡間諜活動的主要目標是東南亞政府和軍方組織。”毒菡”小組主要通過釣魚攻擊來感染目標,然后部署“Elise”后門木馬(“Elise”是英國的一款蓮 花跑車)。并且,他們使用了專門定制的惡意Of

-

三星Galaxy手機遠程代碼執行漏洞分析

三星Galaxy手機遠程代碼執行漏洞分析遠程攻擊者完全有能力控制用戶網絡流量,操縱三星手機的鍵盤更新機制,并且在目標手機上使用系統用戶權限執行代碼。

-

隱藏在圖片中的惡意程序Stegoloader

隱藏在圖片中的惡意程序Stegoloader戴爾SecureWorks的安全人員周一披露了一種名為Stegoloader的惡意程序,其隱藏于圖片文件中,同時采用多種方法躲避殺毒軟件的“追殺”。

-

如何調整Metasploit源來逃避SSL檢測

如何調整Metasploit源來逃避SSL檢測SSL檢測本是用來執行中間人攻擊,因此其能夠看到純文本形式的數據包。如果你在Meterpreter會話中檢測流量,你會發現編寫識別Meterpreter的規則十分簡單。