python自動化審計及實現

責編:admin |2015-08-04 16:57:02Python由于其簡單,快速,庫豐富的特點在國內使用的越來越廣泛,但是一些不好的用法卻帶來了嚴重的安全問題,本文從Python源碼入手,分析其語法樹,跟蹤數據流來判斷是否存在注入點。

Python注入問題是說用戶可以控制輸入,導致系統執行一些危險的操作。它是Python中比較常見的安全問題,特別是把python作為web應用層的時候這個問題就更加突出,它包括代碼注入,OS命令注入,sql注入,任意文件下載等。

注入的場景

主要是在web應用場景中,用戶可直接控制輸入參數,并且程序未做任何參數判斷或者處理,直接就進入了危險函數中,導致執行一些危險的操作。主要的注入類型有:

(一)OS命令注入

主要是程序中通過Python的OS接口執行系統命令,常見的危險函數有

os.system,os.popen,commands.getoutput,commands.getstatusoutput,subprocess

等一些接口。例如:def myserve(request,fullname):os.system(‘sudo rm -f %s’%fullname),fullname是用戶可控的,惡意用戶只需利用shell的拼接符;就可以完成一次很好的攻擊。

(二)代碼注入

是說在注入點可以執行一段代碼,這個一般是由python的序列話函數eval導致的,例如:def eval_test(request,login):login = eval(login),如果惡意用戶從外界傳入import(‘os’).system(‘rm /tmp -fr’)就可以清空tmp目錄。

(三)Sql注入

在一般的Python web框架中都對sql注入做了防護,但是千萬別認為就沒有注入風險,使用不當也會導致sql注入。例如:

def getUsers(user_id):

sql = ‘select * from auth_user where id =%s’%user_id

res = cur.execute(sql)

(四)任意文件下載

程序員編寫了一個下載報表或者任務的功能,如果沒有控制好參數就會導致任意文件下載,例如:def export_task(request,filename):return HttpResponse(fullname)

判斷原理

從以上四種情況來看,都有一個共同點,那就是危險函數中使用了可控參數,如system函數中使用到的(‘sudo rm -f %s’%fullname),如eval中使用到的login參數,如execute函數中使用到的user_id參數,如HttpResponse中 使用到的fullname參數,這些參數直接從函數中傳進來,或者經過簡單的編碼,截斷等處理直接進入危險函數,導致了以上危險行為。如果在執行危險函數 前對這些可控參數進行一定判斷,如必須是數字,路徑必須存在,去掉某些特殊符號等則避免了注入問題。 有了這個基礎理論,這個參數數據在傳遞的過程中到底有沒有改變?怎么順利的跟蹤可控參數呢?接下來分析Python的語法樹。

Python語法樹

很顯然,在參數不停傳遞過程中,普通的正則表達式已經無能為力了。這個時候就可以體現Python庫豐富的特點。Python官方庫中就提供了強大 的Python語法分析模塊ast。我們可以利用根據ast優化后的PySonar模塊,PySonar相對于ast模塊而言有性能上的提升,另外是以 Python的dict來表示的。

(一)語法樹的表示-文件

一個文件中可以有函數,類,它是模塊的組成單位。大體結構如下:{“body”:[{},{}],”filename”:”test.py”,”type”:”module”},這是文件test.py得到的語法樹結構,body里面包含兩個dict,實際里面會存放函數,類,全局變量或者導入等,它是遞歸嵌套的,type字段表明類型,在這里是模塊,filename則是它的文件名。

(二)語法樹的表示-函數

函數的作用就不用多說了,django的view層基本都是以函數為單位的。下面來看一個函數的語法樹,如圖1

我們簡單分析一下這個結構,首先是type,這里是FunctionDef,說明這個結構體是一個函數,_fields中的name,args,body,decorator_list等是函數的基本組成單位。name是函數名稱,上述函數名為is_this_subdomain;args是函數的參數,它包含普通參數args,默認參數kwarg;lineno是標明該語句所在的文件的行數;decorator_list則是函數的修飾器,上述為空。

(三)語法樹的表示-類

在類的語法樹中,包含body,decorator_list,lineno,name,base等字段type是ClassDef,表明該結構為class,body中則包含著函數的結構體,base則是繼承的父類。

(四)語法樹的表示-示例

接下來我們將以一個if結構片段代碼作為示例,來解釋Python源碼到其語法樹的對應關系。片段代碼:if type not in [“RSAS”, “BVS”]:return HttpResponse(“2″),得到的語法樹如圖2:

在這個語法樹結構中,body里包含著if結構中的語句return HttpResponse(“2″),type為Compare表示該結構體為判斷語句,left表示左值即源碼中的type,test結構體中則是用來進行if判斷,test中的ops對應著源碼中的not in,表示比較判斷,comparators則是被比較的元素。這樣源碼就和Python語法樹一一對應起來,有了這些一一對應的基礎,就有了判斷Python注入問題的原型。

注入判斷的實現

注入判斷的核心就在于找到危險函數,并且判斷其參數是可控的,找到危險函數這個只需要維護一個危險函數列表即可,當在語法樹中發現了函數調用并且其 名稱在危險列表中就可以標記出該行代碼,接下來的難點就在于跟蹤該函數的參數,默認認為該危險函數的外層函數的參數是可控的,那就只需要分析這個外層函數 參數的傳遞過程即可。首先分析哪些情況下,從一個參數賦值給另外一個參數其值還是可控的,下面列舉了5中基本情況:

(1)屬性取值:對一個變量取屬性,比如request的GET,POST,FILES屬性,屬性的屬性還是可控的,但是request的其他字段如META,user,session,url則得排查開外。

(2)字符串拼接:被拼接的字符串中包含可控參數,則認為賦值后的值也是可控的,需要考慮好各種拼接情況,如使用+,%等進行拼接。

(3)分片符取值:一般認為分片后的值也是可控的。

(4)列表解析式,如果列表解析式基于某個可控因子進行迭代,則認為賦值后的列表也是可控的。

(5)簡單的函數處理:a,處理函數是字符串操作函數(str,unicode,strip,encode等);b,簡單的未過濾函數,也就是說這個函數的返回參數是可控的。

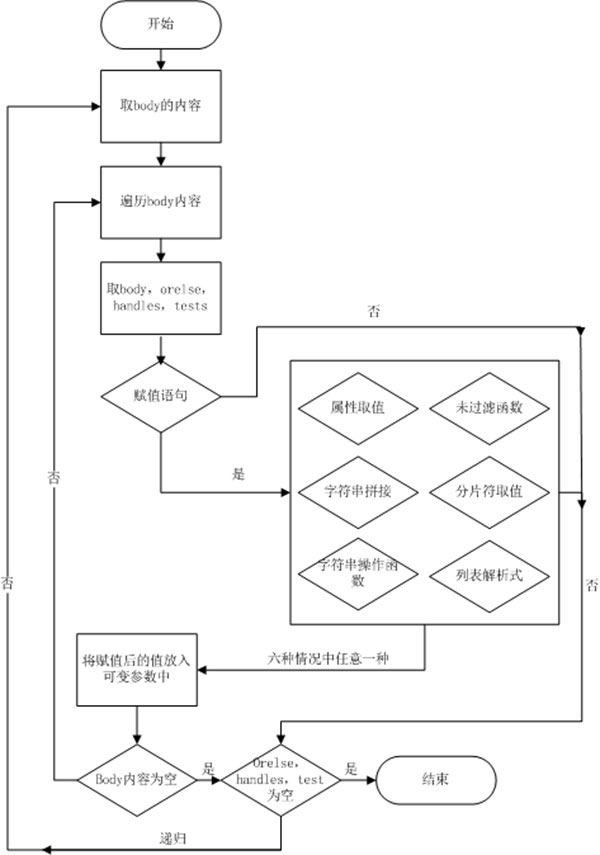

對外層函數中的所有代碼行進行分析,判斷是否是賦值類型,如果賦值類型的操作屬于以上五種情況中任意一種,則將該賦值后的值放入可變參數列表中,具體的流程如圖3:

另外在分析的過程中還得排除下列情況,提前結束分析。第一種情況是 if語句中有os.path.exitst,isdigit帶可控參數并且含有return語句,如(if not os.path.isdir(parentPath):return None);第二種情況是將可控參數鎖定在某個定值范圍并直接返回的,如(if type not in [“R”, “B”]:return HttpResponse(“2″))。

另外在分析的過程中還得排除下列情況,提前結束分析。第一種情況是 if語句中有os.path.exitst,isdigit帶可控參數并且含有return語句,如(if not os.path.isdir(parentPath):return None);第二種情況是將可控參數鎖定在某個定值范圍并直接返回的,如(if type not in [“R”, “B”]:return HttpResponse(“2″))。

對Python源碼實現注入問題的自動審查,大大降低了人為的不可控性,使代碼暴露出來的漏洞更少。當然目前來說這個模塊還是有一定局限性,對類的處理不夠充分,沒有分析導入的函數對屬性的取值也不夠細分等問題。

上一篇:Bool型SSRF的思考