移動端病毒凸顯,又現免殺新招數

責編:mhshi |2016-02-01 13:20:56攻防雙方一直在不斷角力,靠著對方的刺激在不斷成長。當反病毒戰士們在絞盡腦汁研究如何提升哪怕1%的檢出率時,處在黑暗中的惡意軟件作者也在研究怎么能夠繞過防御檢測機制。隨著智能移動設備數量的激增,以及計算、存儲和傳輸能力的不斷加強,越來越多的移動端惡意軟件流傳出來。但是很多的傳統反病毒還是將目光集中在PC端,而忽略了移動端這一更大的戰場。

在Fortinet FortiGuard實驗室給出的2016年安全威脅預測中提到過,隨著移動智能設備與人的關系越來越緊密,其上承載的數據價值也就越來越高,加之目前安卓系統仍然是全球領域占比最高的智能操作系統,2016年將會看到更多的安卓惡意軟件,并且這些受感染的設備將會組成一個龐大的僵尸網絡。

近期有一個安卓平臺的惡意軟件對抗反病毒軟件的方式很有意思,因此引起了我們的注意。通過分析這個名為“Android Spywaller”的移動端惡意軟件的代碼發現,一旦該惡意軟件成功感染安卓設備,它將會調用系統內嵌的iptable組件來創建防火墻策略阻止360反病毒和360手機衛士的網絡流量。

從上圖示意可以看出,不論反病毒軟件是通過3G網絡還是WiFi聯網,都能夠被此惡意軟件調用生成的防火墻規則阻斷。

雖然我們在PC端的反病毒工作中見過大量的惡意軟件具備多種反病毒軟件的免殺能力,但是在安卓平臺使用這種調用系統正常安全功能來進行免殺的方式我們還是第一次見到。除此之外,此惡意軟件還具備強大的抗診斷和混淆能力。

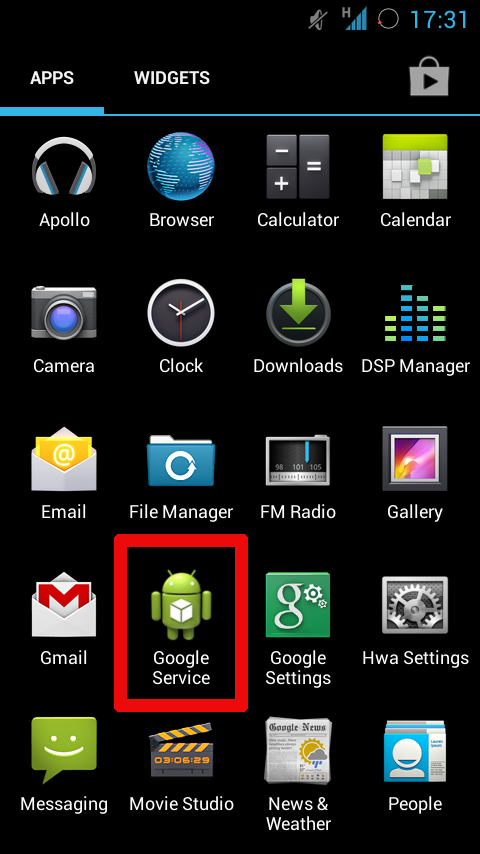

在第一次安裝時,該惡意軟件在界面上顯示的名稱為“Google Service”,安裝包的名稱為”com.schemedroid.apk”

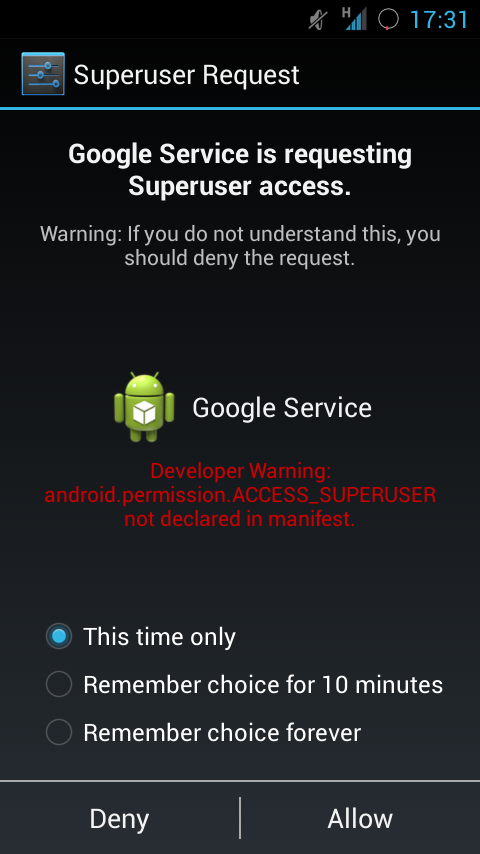

一旦該安裝包被成功安裝在安卓設備上,該圖標就會自動隱藏,并且不再出現在應用菜單中。但是幾秒鐘后會以用戶身份請求Root權限。

由于圖標被隱藏,因此用戶并無法對該應用進行任何操作,但是惡意軟件卻能夠利用這個應用進行很多的靜默操作。比如竊取來自設備上的信息,包括地理位置、全部通話記錄、使用設備相機軟件拍攝的照片或視頻,甚至能夠監測到設備上SIM卡是否更換,然后將其上傳到通用的服務器上。此外該應用還會收集QQ, 微信,新浪微博,騰訊微博,WhatsApp等等社交媒體數據。此外,該惡意軟件還可以快速消耗安卓設備的電池電量,并且由于后臺靜默執行很多監控行為會影響設備的運行速度。

此惡意軟件明顯是針對中國市場暫時沒有Google官方應用市場以及用戶喜愛越獄這兩點定制的攻擊工具,因此針對于此,Fortinet給出如下建議:

1. 不要允許安裝來源不明的應用程序。

2. 不要隨意對應用程序的權限申請進行許可。

3. 如果設備電池耗電異常、過熱、或者莫名速度變慢,請及時對手機進行安全檢查。

4. 用戶可以安裝安卓版FortiClient終端安全軟件進行惡意軟件防御。

Fortinet FortiGuard實驗室早在第一時間已經檢測到該病毒,納入FortiGuard 病毒庫中(Android/Spywaller.A!tr.),并且通過Fortinet全球分布網絡分發到我們的用戶端。為了幫助用戶應對日益增長的移動安全威脅,Fortinet公司2015年底發布了Mobile Security Service(移動安全服務),FortiGuard Labs 反病毒團隊負責這個服務的支持工作,范圍涵蓋Apple iOS和Android平臺的惡意軟件。