斯諾登:紐約AT&T大廈可能是NSA進行數據監(jiān)控的秘密基地

責編:mhshi |2016-11-30 13:55:16斯諾登最近向Intercept泄露的絕密文檔顯示,AT&T的Long Lines大廈很有可能是NSA監(jiān)控項目TITANPOINTE的秘密基地,在這里,NSA接入AT&T通訊骨干網絡,進行電話、傳真和互聯(lián)網數據的竊聽監(jiān)控。

Long Lines大廈

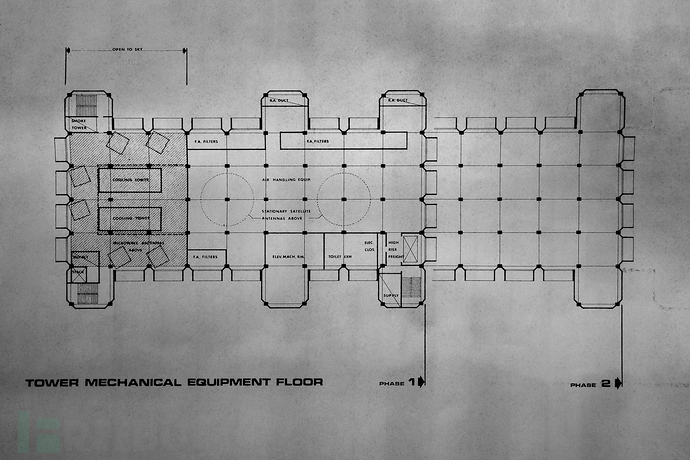

在高樓林立的紐約曼哈頓城區(qū),座落在托馬斯大街33號的美國電信AT&T總部Long Lines大廈非常特別,整棟大樓由花崗巖組成,共29層和3層地下室,沒有窗戶,Long Lines大廈看上去像是一座太空碉堡。大廈始建于上世紀六十年代,項目代號ProjectX,據說能夠抵御核爆,并能讓1500人生存兩周。大廈于1974年完工使用,盡管一直為AT&T公司所有,但其古怪的造型和鮮為人知的目的,更添加了幾分神秘感,從此成為了紐約最著名的地標之一。

然而,Long Lines大廈的主要目的似乎不是預防核戰(zhàn),在其內部功能強大的計算機、線纜和國際電話交換機讓這里成為了全美乃至全球最大的電信數據處理樞紐。另外,根據記者最近的調查發(fā)現(xiàn),這里有可能是NSA在美國本土,用來對全球交互的電話、傳真和互聯(lián)網數據進行秘密監(jiān)控的重要基地之一。

記者調查

近期記者獲取的斯諾登泄露文檔,雖然沒有明確指出Long lines 大廈就是監(jiān)控據點,但是記者從建筑平面圖、公開信息和對AT&T前雇員的采訪中,間接指向這里就是NSA用來開展代號為TITANPOINTE的秘密監(jiān)控活動基地。

據AT&T前雇員透露,由于美國和其它國家之間的電話通話信息都必須經過Long lines大廈內部進行路由,所以這里就像是一個國際“交換網關”。而據NSA的一系列秘密備忘錄顯示,NSA曾在AT&T大廈內對經過這里的電話進行竊聽。種種跡象表明,Long lines 大廈可能是美國NSA開展大規(guī)模監(jiān)控項目的重要基地。

眾所周知,AT&T一直協(xié)助NSA進行監(jiān)聽活動,但在一些實施的機密項目中卻很少提及其具體的參與角色。斯諾登泄露的文檔側面揭露了NSA利用前所未有的技術方法從AT&T系統(tǒng)收集數據,并把其監(jiān)聽設備集成進入AT&T數據交換網絡。

代號TITANPOINTE曾多次在NSA泄露的文檔中出現(xiàn),大都與秘密監(jiān)聽活動相關。 NSA秘密行程指導描述了NSA雇員如何到訪各地秘密站點,在NSA 2011年4月的行程指導中,說明了雇員到訪TITANPOINTE的方法:前往FBI紐約分部,并與LITHIUM和FBI“站點值班人員”協(xié)調;而2013年2月的行程指導中,又再次說明了代號為LITHIUM的合作伙伴將會指導雇員到達TITANPOINTE站點。讓人產生猜想的是:LITHIUM為AT&T在NSA各項活動中的代號,Long lines 大廈與FBI紐約分部緊緊相鄰,都在聯(lián)邦廣場。

行程指導中還強調NSA雇員前往TITANPOINTE時,必須租用“掩護交通工具”,不得配帶NSA相關的徽章或證件,到達TITANPOINTE時,需按門鈴、簽到、等待人員接訪。記者實地走訪之后也發(fā)現(xiàn),Long lines 大廈入口處確實有門鈴,大廳桌子上有一個由守衛(wèi)24小時看管的簽到本。大廈停車場也設計為聯(lián)邦政府的“AWM”造型。

1994年,紐約時報曾報道,Long lines 大廈是AT&T“全球智能網絡”的重要組成部分,負責對每天1億7500萬個電話進行數據信息交換。據AT&T前工程師向記者透露,在Long lines 大廈內至少有3組大型的4ESS數字電話交換系統(tǒng),在其中的兩組中,一組負責處理國內長話,另一組負責處理國際長話。而此次泄露的NSA文件顯示,TITANPOINTE項目包含一個稱為“RIMROCK access”的外國網絡交換系統(tǒng)”,而RIMROCK是NSA對4ESS系統(tǒng)的代號簡稱。

4ESS,No. 4 Electronic Switching System 4ess,一種負責國內國際長途電話的數字交換系統(tǒng)

Long lines 大廈與NSA的監(jiān)控歷史

Long lines 大廈由20世紀60年代著名建筑設計師John Carl Warnecke設計完成,建成后由于其不尋常的風格吸引了很多人的注意,它有點反烏托邦的黑暗外觀與曼哈頓的其它建筑形成顯著對比,它的獨特造型尤其在建筑愛好者中很受歡迎。在1982件紐約時報的建筑評比中,建筑評論家Paul Goldberger稱贊Long lines 大廈為“為數不多的幾件好的現(xiàn)代建筑之一”。

1975年,在Long lines 大廈建成后的一年,NSA涉嫌濫用職權監(jiān)控反越戰(zhàn)人士長達6年;1978年,國會批準通過了外國情報監(jiān)視法案(FISA),要求情報機構進行監(jiān)視行動之前必須得到法院授權許可。

在這段混亂時期,NSA成立了名為BLARNEY的監(jiān)控項目(之前斯諾登泄露的文件曾披露過),一直到2013年,BLARNEY仍然屬于NSA的“全天候”重要數據監(jiān)控項目。BLARNEY利用“商業(yè)合作關系”從全球網絡中收集核擴散、反恐、民主、經濟、軍事和政治相關的元數據和內容信息,以此獲取外國情報。

2010年6月,NSA從法庭得到40多個BLARNEY監(jiān)控項目的授權,這些授權監(jiān)控目標包括:世界銀行、國際貨幣基金組織、歐盟、聯(lián)合國等機構,以及意大利、日本、巴西、法國、德國、希臘、墨西哥、塞浦路斯等其它38個國家。

TITANPOINTE是監(jiān)控項目BLARNEY和SKIDROWE的關鍵

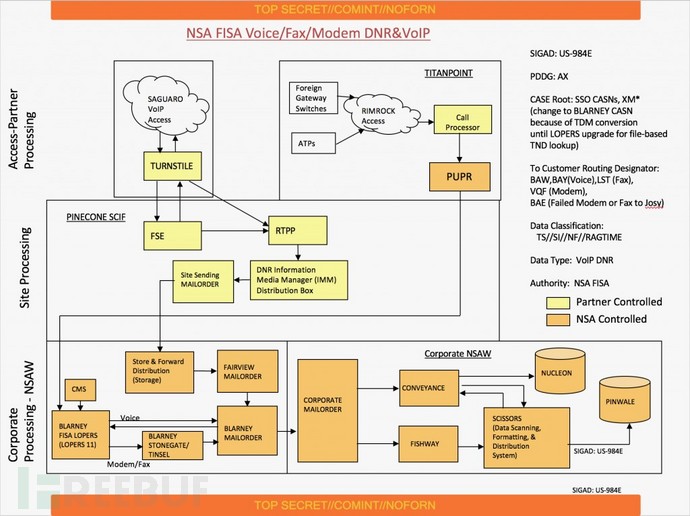

值得注意的是,TITANPOINTE在BLARNEY監(jiān)控項目中扮演著關鍵角色,早前泄露的NSA文檔顯示,TITANPOINTE是BLARNEY項目在紐約的核心據點,而TITANPOINTE在此項目中主要負責對電話、傳真、語音VOIP、視頻和網絡流量進行監(jiān)控。早前泄露的文檔揭露,TITANPOINTE甚至還參與了NSA對聯(lián)合國駐敘利亞觀察團的信息監(jiān)控。聯(lián)合國前主席莫恩斯·呂克托夫特向記者表示,這樣的間諜活動完全不可接受,是違反國際合作信任的行為!

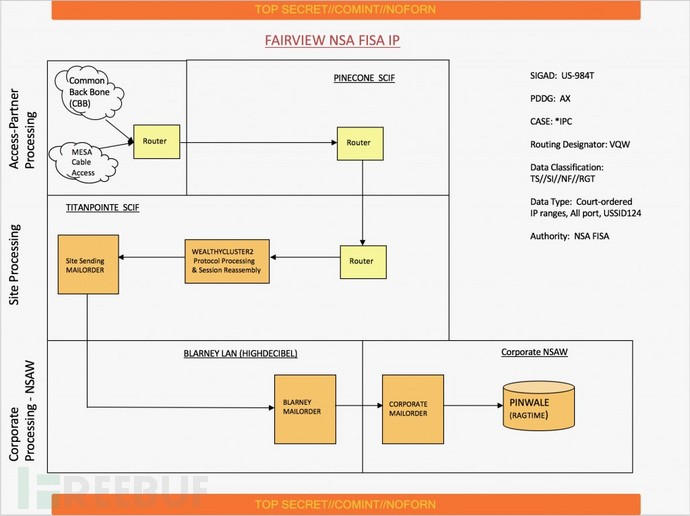

此次泄露的文檔顯示,在TITANPOINTE據點,NSA的專用設備被放置于NSA控制的“機密隔離設備”區(qū)域,這些設備接入“合作伙伴”的路由器和電話交換機,從骨干通信網絡竊取相關的電話和互聯(lián)網數據信息,這些信息儲存在TITANPOINTE系統(tǒng)中進行處理之后,被發(fā)往馬里蘭的NSA總部。

另外,NSA文檔還顯示,TITANPOINTE據點還參與了名為SKIDROWE的衛(wèi)星數字網絡情報竊取項目中,這些竊取信息可以通過NSA內部的XKEYSCORE查詢。而這是一個引人注意的細節(jié),因為在AT&T的Long lines 大廈頂部有著數個碟形衛(wèi)星接收天線,而據聯(lián)邦通信委員會FCC的記錄顯示,該大廈是紐約唯一一個擁有地面衛(wèi)星接收許可的機構。

NSA和80多家公司建立了“戰(zhàn)略合作伙伴”關系,其中包括了AT&T,而AT&T一直和聯(lián)邦政府關系密切。在近十年以來,AT&T曾幫助NSA提供了數萬個郵箱的訪問權限,而據AT&T前技術工程師Mark Klein透露,AT&T在舊金山分部專門為NSA設置了隱秘的“安全屋”,以便其進行電話和網絡竊聽監(jiān)控。

后記

Mark Klein曾于1981年到1990年期間在AT&T工作,他說“我雖然沒有明顯感覺到公司和NSA有合作,但AT&T確實一直和國防部有合作”,當記者向他展示Long lines 大廈和TITANPOINTE的關聯(lián)信息時,他表示,“我并不覺得驚訝,顯然這是一個大工程,這里確實是個實施監(jiān)控的好地方。”

據斯諾登泄露的文檔顯示,在美國境內,AT&T至少在59個地點安裝了監(jiān)控設備,NSA雇員可以在任何時間操控這些設備。據一份2013年的NSA機密備忘錄顯示,NSA技術人員用了將近4天的時間對TITANPOINTE和其它建筑內的專用設備進行了安裝部署,但許多在場的AT&T公司員工都沒有意識到NSA的存在,有些員工還以為他們是FBI。NSA的行程指導中聲稱“外人絕對不會想到NSA”。

Theintercept最近獲取的斯諾登泄露文檔

https://theintercept.com/document/2016/11/16/skidrowe-program/

https://theintercept.com/document/2016/11/16/blarney-site-book/https://theintercept.com/document/2016/11/16/fairview-dataflow-charts-apr-2012/

https://theintercept.com/document/2016/11/16/fairview-site-book/

https://theintercept.com/document/2016/11/16/special-source-operations-corporate-overview/

https://theintercept.com/document/2016/11/16/skidrowe-program/

https://theintercept.com/document/2016/11/16/blarney-report-apr-2013/

來源:freebug