2017網(wǎng)絡(luò)釣魚趨勢和情報(bào)報(bào)告

責(zé)編:admin |2017-02-27 10:29:59一、介紹

歡迎閱讀2017網(wǎng)絡(luò)釣魚趨勢和情報(bào)報(bào)告。本報(bào)告的目的不僅在于提供洞察威脅主體開展網(wǎng)絡(luò)釣魚攻擊的重大趨勢、工具、和使用的技術(shù),同時(shí)也提供背景和觀點(diǎn)來說明這些變化為什么會發(fā)生。

今天的網(wǎng)絡(luò)釣魚威脅景觀和2016年剛開始的相比有驚人的不同,有兩個(gè)變革的事件導(dǎo)致了預(yù)期的釣魚威脅景觀和情形發(fā)生了根本性的巨變。

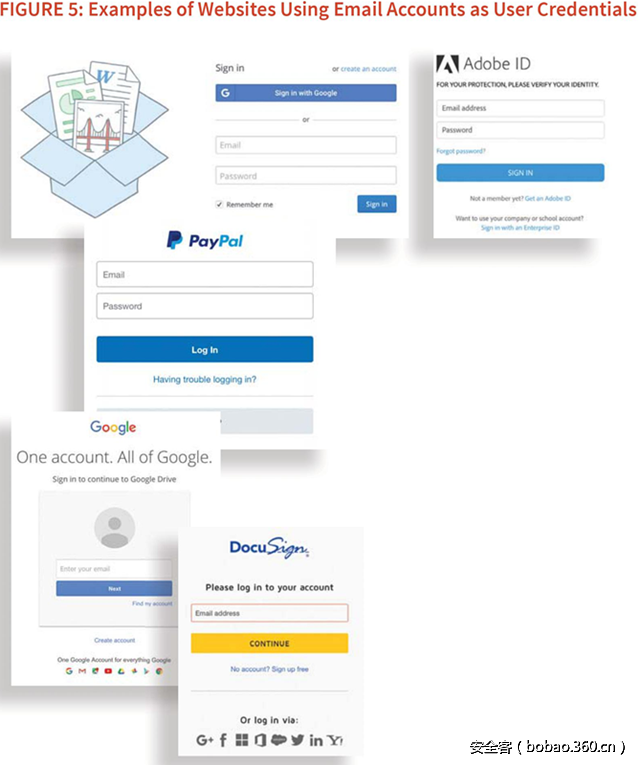

第一個(gè)變革事件是根本性的,就是釣魚攻擊者的攻擊目標(biāo)發(fā)生了變化,這主要有兩個(gè)因素,一是攻擊者的動(dòng)機(jī)在不斷變化,二是因?yàn)槟繕?biāo)身份認(rèn)證方式從唯一用戶名演化成廣泛接受的郵件地址(以前,網(wǎng)站或系統(tǒng)身份認(rèn)證時(shí)通常采用“用戶名+密碼”的方式,現(xiàn)在很多網(wǎng)站或系統(tǒng)已經(jīng)采用了“郵箱+密碼”的方式,這種變化帶來了很大問題)。

2016年第二個(gè)變革事件是勒索軟件的快速增加,并很快變成了公共瘟疫。大范圍的網(wǎng)絡(luò)釣魚將繼續(xù)是傳播勒索最有效的方法。

這份報(bào)告提供了這些事件的第一手和深入的觀點(diǎn),以及其他直接來源于PhishLabs的關(guān)于對抗釣魚攻擊和釣魚攻擊背后威脅主體的觀點(diǎn)。本報(bào)告中強(qiáng)調(diào)的趨勢將有助于企業(yè)更好地評估現(xiàn)代釣魚攻擊的風(fēng)險(xiǎn),并且我們希望這個(gè)詳細(xì)的調(diào)查結(jié)果能更好的用于減緩那些風(fēng)險(xiǎn)。

PhishLabs R.A.I.D(研究、分析、和情報(bào)部門)由一些世界上最受尊敬的威脅研究人員組成,并撰寫了這篇報(bào)告。PhishLabs有專門用于對抗釣魚攻擊的業(yè)務(wù)和技術(shù)系統(tǒng),這篇報(bào)告中包含的信息和觀點(diǎn)就是以此為基礎(chǔ)的。

下面是我們報(bào)告的基礎(chǔ)數(shù)據(jù):

1.我們在2016年分析了近一百萬個(gè)惡意釣魚網(wǎng)站。

2.這些網(wǎng)站使用了超過170000個(gè)唯一域名(比2015年多23%)。

3.我們每個(gè)月調(diào)查并減少了超過7800次釣魚攻擊,確定了這些攻擊中使用的基礎(chǔ)架構(gòu),并關(guān)閉它們。

4.我們分析了來源于100多個(gè)勒索軟件的變種和20多個(gè)銀行木馬的數(shù)千個(gè)獨(dú)特的惡意軟件樣本。

5.領(lǐng)先的金融機(jī)構(gòu)、社交媒體網(wǎng)站、醫(yī)療保健公司、零售商、保險(xiǎn)公司和技術(shù)公司都使用了我們的服務(wù),用于對抗網(wǎng)絡(luò)釣魚威脅。

6.從2008年,我們就一直在對抗網(wǎng)絡(luò)釣魚攻擊。

二、概述

網(wǎng)絡(luò)釣魚是網(wǎng)絡(luò)攻擊的最大威脅向量。威脅主體以組織和個(gè)人的資產(chǎn)為目標(biāo)時(shí)。網(wǎng)絡(luò)攻擊最有吸引力和最成功的方法仍然是利用人類的弱點(diǎn)。

2017網(wǎng)絡(luò)釣魚趨勢和情報(bào)報(bào)告在網(wǎng)絡(luò)釣魚攻擊和洞察這些攻擊使用的技術(shù)方面,提供了趨勢上的分析。它試圖澄清誰在被攻擊,并給出他們?yōu)槭裁幢还舻睦碛伞i喿x此報(bào)告的人將更好地了解網(wǎng)絡(luò)釣魚威脅,并更好的具備保護(hù)自己的能力。

2017網(wǎng)絡(luò)釣魚趨勢和情報(bào)報(bào)告的重要結(jié)論是:

1.云存儲網(wǎng)站可能會超越金融機(jī)構(gòu)成為被釣魚攻擊最多的目標(biāo),這標(biāo)志著釣魚者在目標(biāo)選擇過程上發(fā)生了變化。

2.身份認(rèn)證方法從唯一用戶名變成了廣泛接受的郵件地址,這個(gè)變化被嚴(yán)重利用,攻擊者收獲了大量憑據(jù)后,瞄準(zhǔn)大量在線服務(wù),通過憑據(jù)重用和其他方法進(jìn)行二次攻擊。

3.我們識別出了擁有170000個(gè)唯一域名的釣魚網(wǎng)絡(luò),比上年增加了23%。

4.在五個(gè)最有針對性的行業(yè)中,網(wǎng)絡(luò)釣魚數(shù)量平均增長超過33%。

5.自2014年以來,針對政府稅務(wù)機(jī)關(guān)的攻擊增長超過300%。

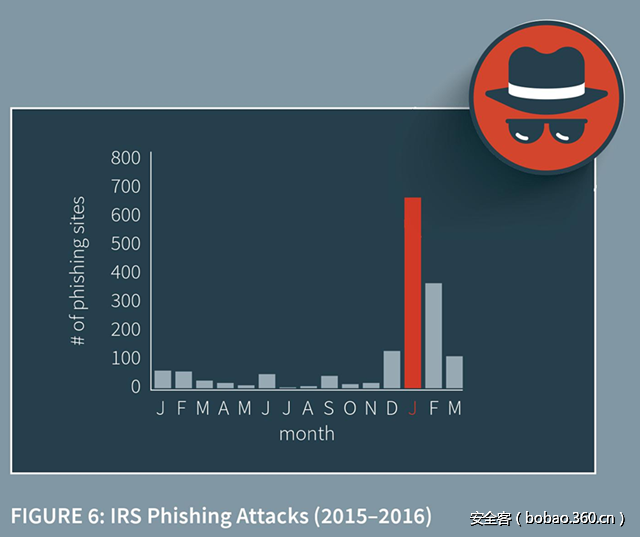

6.2016年1月針對IRS的釣魚攻擊出現(xiàn)巨大增長(IRS網(wǎng)絡(luò)釣魚是騙子們冒充國稅局給你發(fā)一封電子郵件,聲稱你逾期退稅或你有稅務(wù)問題,要求你點(diǎn)擊郵件中的連接以便到IRS的網(wǎng)站上去澄清問題),比2015年全年的都多。

7.與前幾年有所差別,由于全球主要事件的影響,如英國退歐,網(wǎng)絡(luò)釣魚數(shù)量在年中達(dá)到高峰。

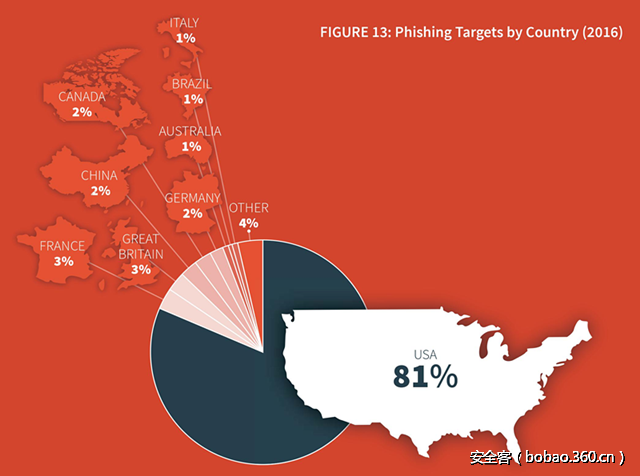

8.全球釣魚攻擊瞄準(zhǔn)美國實(shí)體的份額增長至超過81%。

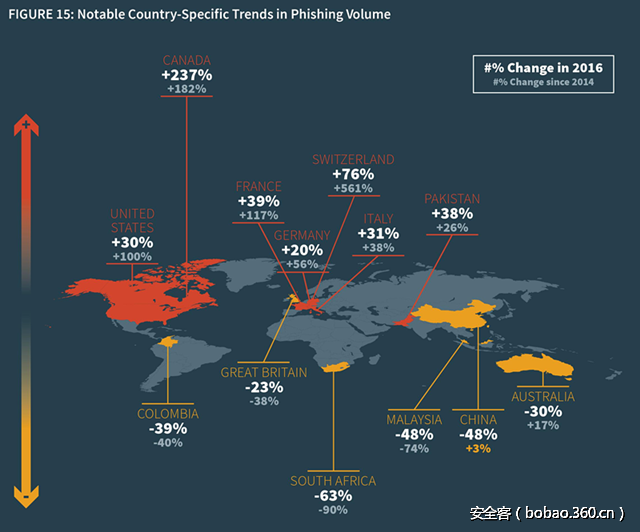

9.對加拿大機(jī)構(gòu)的攻擊增長了237%,幅度超過其他任何國家。

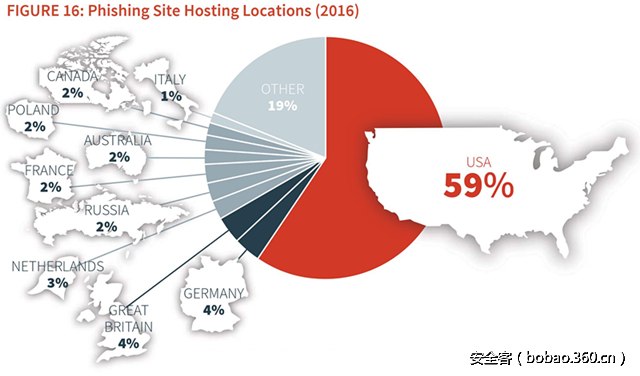

10.59%的釣魚網(wǎng)站托管在美國,托管在東歐的釣魚網(wǎng)站數(shù)量有顯著增加。

11.在2016年,超過一半的釣魚網(wǎng)站使用了“.com”頂級域名,新的通用頂級域名正在成為網(wǎng)絡(luò)釣魚更受歡迎的選擇,因?yàn)樗鼈儽阋耍⑶铱梢员挥糜趧?chuàng)建令人相信的釣魚網(wǎng)站域名。

12.收集了超過29000個(gè)釣魚工具,超過三分之一使用了逃避檢測的技術(shù)。

13.勒索軟件是網(wǎng)絡(luò)釣魚傳播的主要類型的惡意軟件,正聚焦在那些更可能支付贖金的組織,如醫(yī)療保健、政府、關(guān)鍵基礎(chǔ)設(shè)施、教育和小型企業(yè)。

三、釣魚攻擊景觀的變化

雖然它總是變化,2016年,我們觀察到釣魚威脅景觀的基本動(dòng)態(tài)發(fā)生了顯著的改變。這些變化正在深刻地改變釣魚威脅景觀,這將影響組織很多年。本節(jié)回顧了這些觀察到的變化,并詳細(xì)對它們進(jìn)行研究探討。

1.研究方法

在2016年,PhishLabs分析了近一百萬個(gè)確定的惡意釣魚網(wǎng)站,它們托管在超過170000個(gè)獨(dú)立域名上,使用了超過66000個(gè)獨(dú)立IP,本節(jié)詳細(xì)的調(diào)查結(jié)果就是以些為基礎(chǔ)得到的。在本報(bào)告的語境中,我們定義釣魚“攻擊”是指一個(gè)域名托管了網(wǎng)絡(luò)釣魚環(huán)境,網(wǎng)絡(luò)釣魚的“份額”是指某類攻擊在整個(gè)攻擊總量中所占的百分比,而“量”是指原始的、累積的攻擊次數(shù)。在后面的文章中,請大家注意,有些行業(yè)遭受網(wǎng)絡(luò)釣魚攻擊的量在增長,但是在所有行業(yè)遭受網(wǎng)絡(luò)釣魚攻擊中所占的份額有可能在降低,這一點(diǎn)大家應(yīng)該能理解。

2.如何進(jìn)行網(wǎng)絡(luò)釣魚

通常,釣魚者首先要攻下一個(gè)有漏洞的網(wǎng)站,或注冊一個(gè)惡意的域名,然后釣魚者將釣魚環(huán)境托管在這些主機(jī)中,他們上傳了一些壓縮文件,包含所有創(chuàng)建一個(gè)釣魚網(wǎng)站所需的東西,也被稱為“網(wǎng)絡(luò)釣魚工具包”。通過分析這些工具包,我們能更好地了解到網(wǎng)絡(luò)釣魚者的策略和技巧,因?yàn)檫@些工具包含了發(fā)展一個(gè)成功網(wǎng)絡(luò)釣魚所用到的“配方”。對這些工具包進(jìn)行逆向工程,可以幫助我們了解到它們的設(shè)計(jì)方案,從而,我們可以更好的識別出個(gè)別釣魚網(wǎng)站。

除了包含一個(gè)釣魚網(wǎng)站的基本單元外,這些工具包也包含用于給釣魚者發(fā)送信息的腳本,這些信息是釣魚攻擊活動(dòng)收集到的信息,這些信息通常會被發(fā)送到釣魚者設(shè)置的臨時(shí)郵件賬戶中,我們也看到,有時(shí)候這些信息也會被發(fā)送到詐騙者控制的另一個(gè)域名下,或甚至通過類似于XMPP的即時(shí)通訊協(xié)議發(fā)送。

3.誰是被攻擊的目標(biāo)

2016年,在五個(gè)最有針對性的行業(yè)中,網(wǎng)絡(luò)釣魚數(shù)量平均增長超過33%。到2017年年底,云存儲網(wǎng)站有可能會取代金融機(jī)構(gòu)的位置,成功被釣魚攻擊最多的目標(biāo),這個(gè)歷史趨勢的巨大轉(zhuǎn)變,暗示著釣魚者從他們的攻擊獲得了更多的利潤。除了從金融賬戶尋找直接利潤,釣魚者采用了更多間接的賺錢方法。以前很多網(wǎng)站在登錄認(rèn)證時(shí)使用的是用戶名和密碼的方式,而目前很多網(wǎng)站已經(jīng)使用了郵件地址和密碼的方式。釣魚者利用了這個(gè)現(xiàn)在被廣泛使用的身份認(rèn)證做法,通過向使用了此認(rèn)證機(jī)制的流行在線服務(wù)發(fā)動(dòng)釣魚攻擊,釣魚者大規(guī)模收獲了電子郵件地址/口令憑據(jù)對,攻擊者可以使用它們攻擊次要目標(biāo)(通常通過口令重用攻擊,也就是撞庫攻擊)。

在2016年,我們確定了568個(gè)母機(jī)構(gòu)(私有公司、政府機(jī)構(gòu)、學(xué)校等等)的976個(gè)品牌,它們成為了以消費(fèi)者為中心的釣魚攻擊的目標(biāo)。這是從2015年開始增長的,那時(shí)釣魚攻擊針對了559個(gè)母機(jī)構(gòu)的895個(gè)品牌。到了2016年,有166個(gè)實(shí)體在以前不是釣魚攻擊的目標(biāo),相反的是,155個(gè)機(jī)構(gòu)在2015是攻擊的目標(biāo),但是到了2016年,不再是被攻擊的目標(biāo)了。

2016年,超過91%的釣魚攻擊以五個(gè)行業(yè)為主要目標(biāo):金融機(jī)構(gòu)、云存儲/托管服務(wù)器、基于萬維網(wǎng)的電子郵件服務(wù)/在線服務(wù)、支付服務(wù)、和電子商務(wù)企業(yè)。在這五個(gè)行業(yè)中,2016年網(wǎng)絡(luò)釣魚數(shù)量平均增長超過33%。

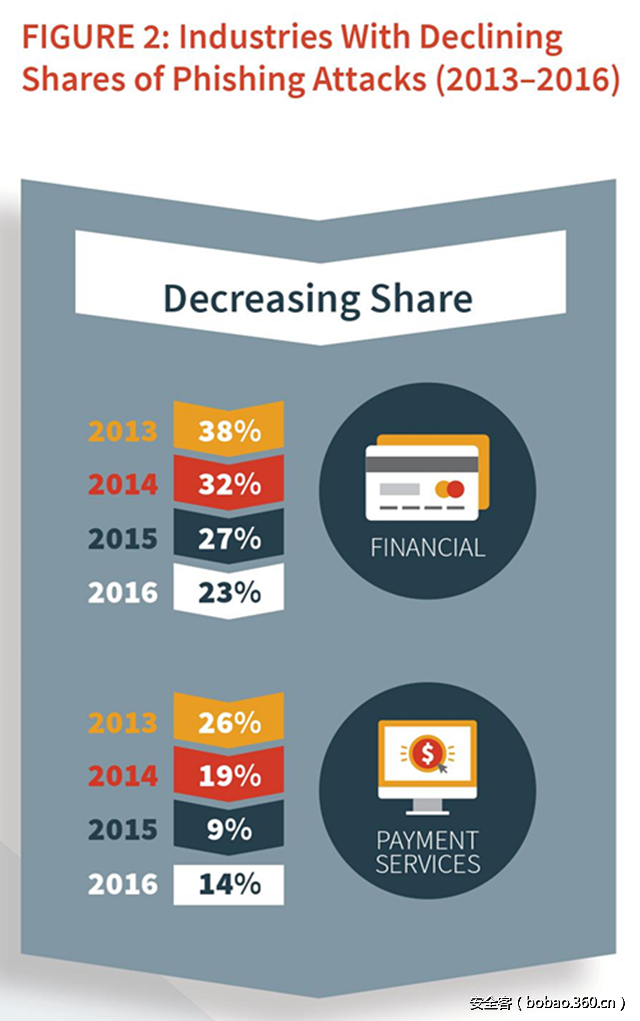

金融機(jī)構(gòu)是釣魚者由來已久的選擇,在2016年它仍然是最受歡迎的攻擊目標(biāo),雖然在2016年,該行業(yè)的釣魚攻擊總數(shù)有輕微增長,但針對該行業(yè)的網(wǎng)絡(luò)釣魚攻擊份額在近年來大幅下降。在2013年,針對金融機(jī)構(gòu)的攻擊占所有釣魚攻擊的三分之一以上,這個(gè)數(shù)字現(xiàn)在已經(jīng)下降到僅占全球網(wǎng)絡(luò)釣魚總量的四分之一。

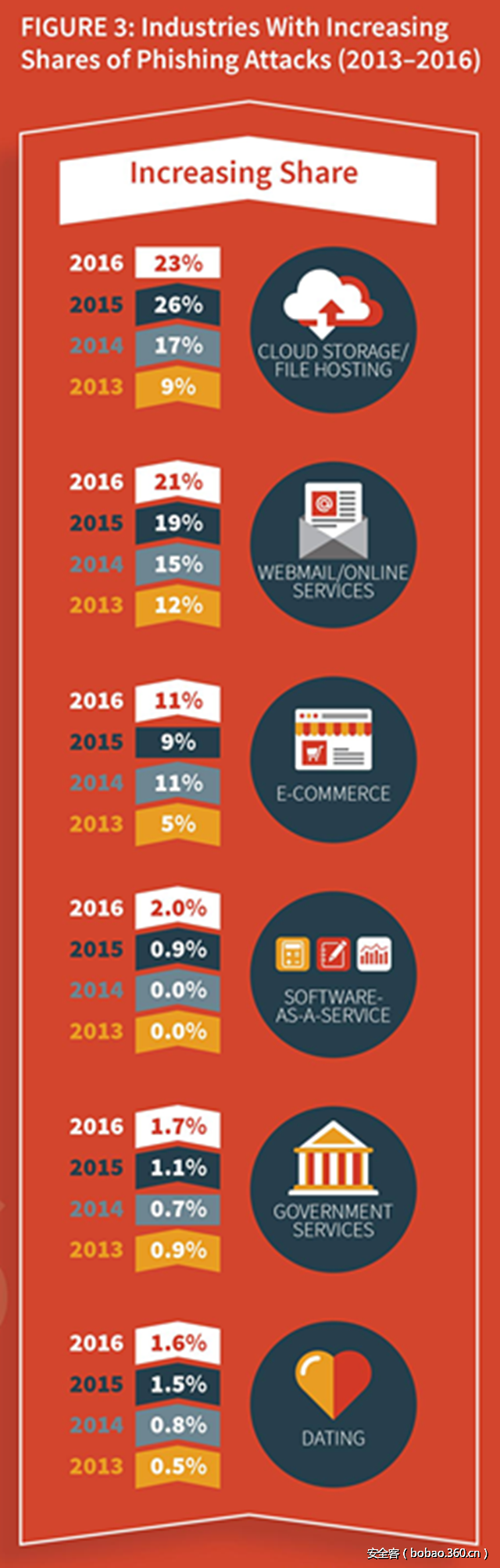

可以看到針對金融機(jī)構(gòu)的攻擊份額下降了,而針對其他行業(yè)的攻擊份額在大幅增加。這種趨勢在云存儲服務(wù)行業(yè)最為明顯。在2013年,針對云存儲行業(yè)的攻擊少于10%,但是到了2016年。該行業(yè)的份額和金融機(jī)構(gòu)的份額相比只少了一點(diǎn)點(diǎn)(22.6%比23%)。如果這種趨勢還將繼續(xù),那么在2017年我們會看到云存儲行業(yè)的份額可能會高于金融行業(yè),成為被攻擊最多的行業(yè)。值得注意的是,網(wǎng)絡(luò)釣魚攻擊對云存儲服務(wù)行業(yè)的影響幾乎只針對兩家公司:Google(Google Drive/Docs)和Dropbox。

下圖顯示的是份額在下降的兩個(gè)行業(yè):

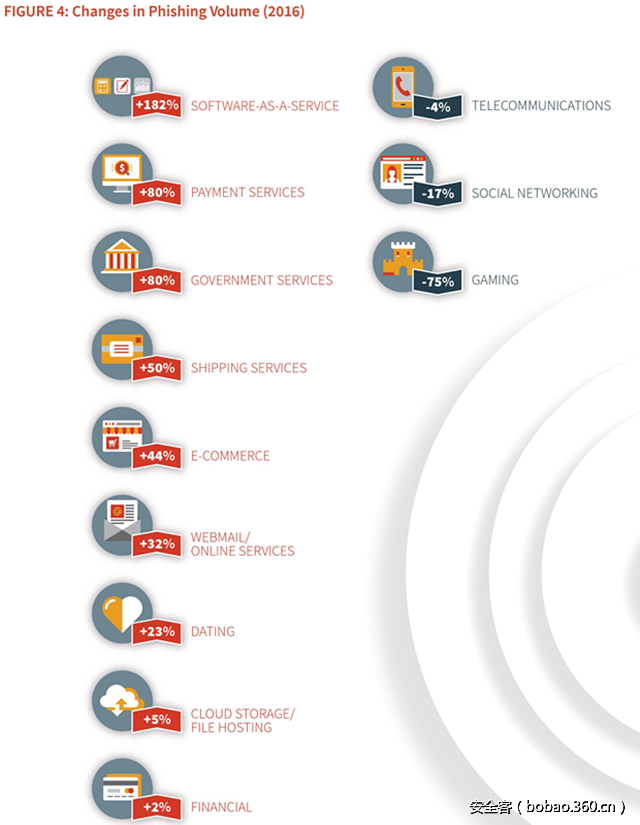

另一個(gè)在網(wǎng)絡(luò)釣魚攻擊量上存在特殊增長的行業(yè)是軟件即服務(wù)(SaaS)。在整個(gè)2015年,幾乎看不到對這個(gè)行業(yè)的網(wǎng)絡(luò)釣魚攻擊,但是在2015年后,針對這個(gè)行業(yè)的攻擊量在2016年增長了近兩倍。盡管在2016年針對該行業(yè)的攻擊量只占到總量的2.1%,但是有可能這個(gè)數(shù)據(jù)在未來會繼續(xù)增加,以該行業(yè)為目標(biāo)的攻擊會更加頻繁。和云存儲行業(yè)類似,軟件即服務(wù)行業(yè)中的釣魚攻擊幾乎只針對兩家公司:Adobe和DocuSign。

前五個(gè)最有針對性的行業(yè)中,在最近四年中,只有基于萬維網(wǎng)的電子郵件服務(wù)/在線服務(wù)行業(yè)受到的網(wǎng)絡(luò)釣魚攻擊份額在持續(xù)增長。在這一時(shí)期,它從2013年的11%,持續(xù)增長到2016年的21%。

針對支付服務(wù)公司和電子商務(wù)網(wǎng)站的攻擊量在2015年都有所下降,但是到了2016年,和2015年相比,又有了明顯增加。2015年針對支付服務(wù)公司的攻擊次數(shù)下降超過28%,是在攻擊總量上唯一出現(xiàn)下降的行業(yè)。然而,在2016年,針對支付服務(wù)公司的攻擊量又有所反彈,攻擊量增長了80%,現(xiàn)在針對它的攻擊量在總攻擊量中占14%,然而,這遠(yuǎn)遠(yuǎn)低于2013年26%的份額,當(dāng)時(shí)針對該行業(yè)的攻擊量和其它行業(yè)的相比,該行業(yè)排在第二位。針對電子商務(wù)公司的攻擊和2015年相比增長了44%,現(xiàn)在的份額占11%。

盡管2016年在大多數(shù)行業(yè)中,都看到了網(wǎng)絡(luò)釣魚攻擊次數(shù)的增長,但是在少數(shù)行業(yè)中,攻擊量又有所減少。如游戲行業(yè),在2013年到2015年里都看到了穩(wěn)定的增長,但是在2016年,針對該行業(yè)的攻擊量急劇減少了75%,減少的比任何行業(yè)者都多。針對社交網(wǎng)絡(luò)網(wǎng)站的網(wǎng)絡(luò)釣魚攻擊在2015年有大量增長,但2016年和2015年相比,該行業(yè)遭受網(wǎng)絡(luò)釣魚攻擊的次數(shù)下降了17%。

針對政府服務(wù)網(wǎng)絡(luò)的釣魚攻擊在2016年也急劇增加。這種增長幾乎完全由于對政府稅收征管機(jī)構(gòu)的網(wǎng)絡(luò)釣魚攻擊在激增。自2014年,針對這些機(jī)構(gòu)的攻擊在份額上增長了300%。很明顯,釣魚者發(fā)現(xiàn)它們是非常有吸引力的目標(biāo)。幾乎所有針對政府稅收征管機(jī)構(gòu)的網(wǎng)絡(luò)釣魚攻擊都發(fā)生在四個(gè)國家:加拿大(加拿大稅務(wù)局)、法國(公共財(cái)政總局)、英國(英國稅務(wù)海關(guān)總署)、美國(國內(nèi)稅務(wù)局)。

但是,產(chǎn)生這些變化的原因是什么呢?

因?yàn)橐粋€(gè)根本性的變化在整體釣魚威脅景觀中正在發(fā)生。這個(gè)變化是:網(wǎng)絡(luò)釣魚威脅主體正在發(fā)展他們的戰(zhàn)術(shù),從而使他們的工作變得更容易,并將好用的功能內(nèi)置到許多網(wǎng)站中。通過改變它們的目標(biāo)和技術(shù),釣魚者有了一些變化:

1.更有效率的收集憑據(jù)。

2.專注于收集更廣泛的信息,可以用來促進(jìn)其他類型的犯罪。

3.轉(zhuǎn)變的更間接,但可能更有利可圖。

出現(xiàn)這個(gè)變化的主要原因是,在很多網(wǎng)站中都存在一個(gè)同樣的弱點(diǎn)(賬號密碼重用導(dǎo)致的弱點(diǎn)),包括幾乎所有的云存儲服務(wù)和SaaS公司,我們已經(jīng)看到以這些服務(wù)為目標(biāo)的攻擊正在大幅增長。這些服務(wù)允許它們的用戶通過身份認(rèn)證進(jìn)入各自的賬戶,并且使用了郵箱和密碼進(jìn)行認(rèn)證,代替了以前使用的用戶名和密碼的方式。這種方式帶來的問題是它們的很多用戶會簡單的重復(fù)使用他們的郵箱和密碼,而不是為每一個(gè)賬戶重新創(chuàng)建一個(gè)郵箱和密碼對。

是什么驅(qū)動(dòng)釣魚者以他們?yōu)槟繕?biāo)呢?

最近的趨勢表明,網(wǎng)絡(luò)釣魚威脅主體先前公認(rèn)的動(dòng)機(jī)從根本上改變了。現(xiàn)在,釣魚者選擇目標(biāo)時(shí)有三個(gè)主要?jiǎng)訖C(jī):

1.立即接管賬戶—-釣魚者可以偷取賬戶中的錢,或在地下市場中出售這些賬號。

2.憑據(jù)增值—-釣魚者可以利用這些通用賬號(例如.郵箱賬號)在更大的范圍內(nèi)發(fā)動(dòng)撞庫攻擊。

3.數(shù)據(jù)多樣化—-釣魚者收集受害者的綜合信息,這些信息可以利用到其它犯罪活動(dòng)中,如身份盜竊、稅收欺詐、或是在地下經(jīng)濟(jì)中出售這些信息來賺錢。

在釣魚生態(tài)系統(tǒng)中,使用郵件地址作為一個(gè)賬戶的登錄憑據(jù)是易被攻擊的一個(gè)最大弱點(diǎn)。通過利用這個(gè)身份認(rèn)證機(jī)制,云存儲服務(wù)和SaaS網(wǎng)站給網(wǎng)絡(luò)犯罪創(chuàng)造了一個(gè)巨大機(jī)會。通過以這些網(wǎng)站為目標(biāo),網(wǎng)絡(luò)犯罪分子可以很容易地收獲到用戶的所有電子郵件服務(wù)憑據(jù)。這比分別攻擊每一個(gè)郵件提供者更有效,它使網(wǎng)絡(luò)犯罪有效的回避了潛在的反釣魚措施。

除了讓釣魚者的工作更高效,通過組合大量郵件地址和密碼,去攻擊其它使用了相同賬號或密碼的網(wǎng)站(撞庫攻擊),可以有效的擴(kuò)大惡意活動(dòng)范圍。

釣魚景觀中的這項(xiàng)進(jìn)化也反應(yīng)出了一個(gè)心態(tài)上的變化,釣魚者使用他們收集信息是為了經(jīng)濟(jì)獲益。根據(jù)以往的經(jīng)驗(yàn),當(dāng)釣魚者攻擊了金融機(jī)構(gòu)的客戶后,他們通常會立即使用獲得的憑據(jù)進(jìn)入受害者的賬戶,并偷走受害者的錢。盡管針對金融機(jī)構(gòu)的攻擊維持在一個(gè)持續(xù)的水平,但是在2016年,釣魚景觀的特征是針對憑據(jù)的攻擊呈爆發(fā)式增長,并且這些憑據(jù)通常不能立即獲利。

隨著最近在策略上的轉(zhuǎn)變,釣魚者可能會以一種更為間接的方法從被盜的憑據(jù)中賺錢。有兩種基本方法可以使他們做到這一點(diǎn)。第一種方法是使用撞庫攻擊金融賬戶,并偷走錢。威脅主體利用這種技術(shù),并通過接管多個(gè)不安全的賬戶,可以獲得一個(gè)讓收入更加多元化的機(jī)會。第二種方式法是在地下論壇和暗網(wǎng)市場中出售大量收獲的憑據(jù),這是2016年媒體的熱門話題,盡管這個(gè)市場目前已經(jīng)趨于飽和,但是這些大量憑據(jù)現(xiàn)在還是能賣到50到1000美元不等。

值得注意的是,這意味著許多釣魚者的真正的目標(biāo)可能不是云存儲和SaaS泄露的賬戶,這些賬戶可能只是一個(gè)龐大計(jì)劃的中間環(huán)節(jié)。

從過去的經(jīng)驗(yàn)看,網(wǎng)絡(luò)釣魚攻擊的主要目標(biāo)信息是憑據(jù)和個(gè)人基礎(chǔ)數(shù)據(jù),但是最近的攻擊趨勢表明釣魚者現(xiàn)在對個(gè)人、金融、就業(yè)、和賬戶安全信息都有更廣泛的關(guān)注。在釣魚攻擊時(shí),釣魚者為了獲得信息,會欺騙受害者,并迫使受害人輸入更多需要的信息用于“驗(yàn)證”或“恢復(fù)”他們的在線賬戶,這是釣魚者誘騙受害人時(shí)最常見的誘惑方法。

為什么釣魚者會關(guān)注這么廣泛的信息呢?一個(gè)可能的原因是在將來的網(wǎng)絡(luò)釣魚和賬戶接管活動(dòng)中更能有利可圖。例如,越來越多的釣魚網(wǎng)站在收集賬戶安全信息,如常見的挑戰(zhàn)/應(yīng)答組合和母親的娘家姓,這些信息可用于在密碼重用攻擊期間繞過驗(yàn)證機(jī)制。受攻擊更頻繁的另一個(gè)信息是受害者的電話號碼,不僅可以知道受害人的電話號碼,并被用于繞過雙重因素的身份驗(yàn)證,還可以利用電話號碼通過短信方式實(shí)施短信釣魚攻擊,這種方式正在迅速成為一個(gè)更受歡迎的攻擊向量(通常被稱為短信詐騙)。

值得注意的是,釣魚網(wǎng)站收集的大量信息可以被輕易的用于各種其他犯罪目的,如身份盜竊。金融信息是釣魚者最喜歡的目標(biāo)之一,它可以被用于信用卡詐騙犯罪。2016年針對稅務(wù)機(jī)構(gòu)的網(wǎng)絡(luò)釣魚攻擊呈爆炸式增長,這也表明,釣魚者將從釣魚攻擊中得到的信息用到了報(bào)稅詐騙中。

2016年初最大的一個(gè)網(wǎng)絡(luò)安全事件是網(wǎng)絡(luò)釣魚攻擊了美國國內(nèi)稅務(wù)局(IRS)。數(shù)量相當(dāng)大,2016年1月份觀察到的針對IRS的釣魚網(wǎng)站比2015年全年的都多。我們觀察到釣魚攻擊不僅針對納稅人,還包含納稅專家(為他人準(zhǔn)備納稅申報(bào)的人)。對于大多數(shù)IRS釣魚攻擊詐騙,偷取納稅人的信息是主要目的。這種攻擊形式很多,但是通常攻擊者會提交一個(gè)看似合法的欺詐性報(bào)稅表,從而收集受害人的任何個(gè)人的、金融的、和就業(yè)的相關(guān)信息。

這些信息包括個(gè)人識別信息(PII)、申報(bào)情況、雇主的信息、和收入等。有些釣魚網(wǎng)站甚至?xí)M(jìn)一步收集受害人的配偶和家屬信息、電子檔案的PIN細(xì)節(jié)、和完整的W2數(shù)據(jù)。

在2016年。釣魚者使用了很多策略來誘騙受害提交他們的個(gè)人和金融信息。對于IRS釣魚主題,欺詐納稅人最常用的方法是聲稱受害人需要更新或核實(shí)他們的信息,以便于納稅申報(bào)成功得到處理。

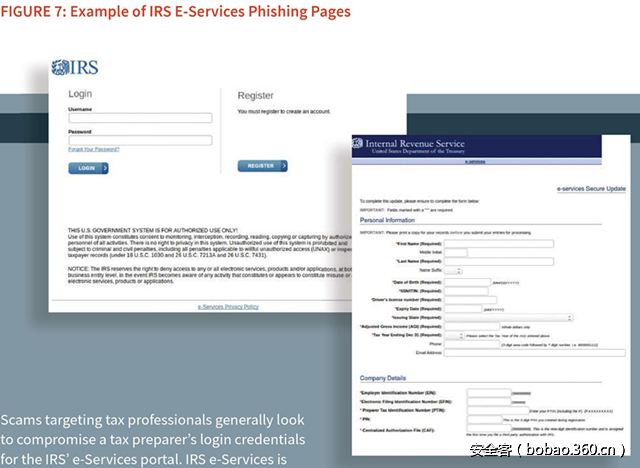

針對稅務(wù)專家的詐騙通常采用的方法是偽裝成IRS電子服務(wù)門戶網(wǎng)站的一個(gè)報(bào)稅登錄認(rèn)證頁面,以獲取電子服務(wù)憑據(jù)。IRS電子服務(wù)允許納稅專家索取電子客戶記錄和提交客戶申報(bào)單。在2016年早期,針對電子服務(wù)憑據(jù)的網(wǎng)絡(luò)釣魚攻擊非常流行,以至于IRS向準(zhǔn)備納稅的人發(fā)送了一個(gè)警告,提醒可能存在的詐騙。

下面是一個(gè)電子服務(wù)網(wǎng)站釣魚頁面:

盡管針對報(bào)稅的攻擊活動(dòng)總量并不是很多,但是這些攻擊造成的損失可能會很大。同時(shí),雖然我們在2016年觀察到了針對IRS的一個(gè)網(wǎng)絡(luò)釣魚攻擊活動(dòng)高峰,但是我們的分析表明,這些用于制造IRS攻擊的工具包可能是由一個(gè)相對較少的個(gè)體完成的。和針對其它行業(yè)的釣魚攻擊相比,大部分IRS欺騙都不太復(fù)雜。即使如此,我們也觀察到有一些釣魚者使用了先進(jìn)的功能,以提高他們釣魚網(wǎng)站的真實(shí)性,并限制某些訪問者訪問這些網(wǎng)站。鑒于這這種釣魚攻擊在2016年很成功,因此,在2017年初,我們很有可能會看到這類釣魚攻擊活動(dòng)的小高峰。

4.攻擊什么時(shí)候發(fā)生?

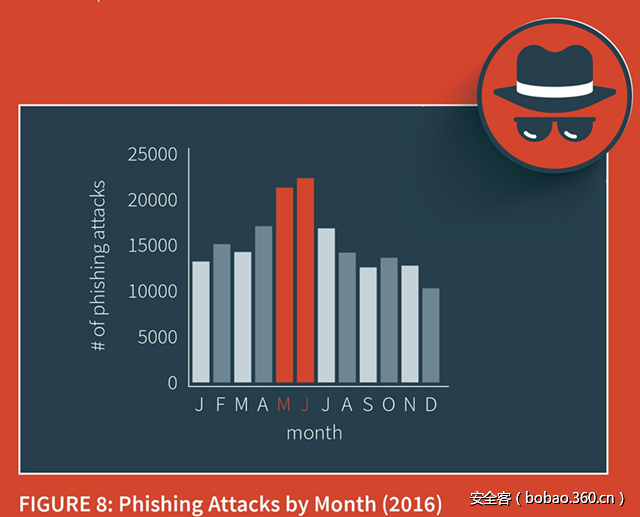

在2016年,釣魚攻擊活動(dòng)總量的高峰出現(xiàn)在年中,第四季度有所回落。這和前幾年有所差別,前幾年是攻擊量隨著時(shí)間在穩(wěn)步上升,直到年底出現(xiàn)攻擊高峰。2016年年中高峰可能是因?yàn)獒烎~者利用了一些主要的全球事件(如英國退歐),以及被攻擊的虛擬Web服務(wù)器數(shù)量異常激增。

在2013年到2015年期間,貫穿全年的網(wǎng)絡(luò)釣魚攻擊趨勢遵循一個(gè)持續(xù)的和可預(yù)測的模式。在近三年,網(wǎng)絡(luò)釣魚攻擊通常會始終增加,并在第四季度節(jié)日期間達(dá)到高峰。但是這不是2016年的情況,2016年的攻擊高峰出現(xiàn)在年中。此外,2016年12月觀察到的網(wǎng)絡(luò)釣魚攻擊數(shù)量是近兩年中最低的。

這偏離了歷史模型,主要因?yàn)橐韵聝蓚€(gè)因素:

1.釣魚者利用了歷史性的全球事件。

2.針對Web服務(wù)器的攻擊數(shù)量激增。

英國退歐效應(yīng)

正如我們這些年觀察到的,釣魚者會利用實(shí)時(shí)事件、重大事件、或全球危機(jī)來攻擊潛在的受害人。因此,在節(jié)日期間,網(wǎng)絡(luò)釣魚攻擊活動(dòng)通常會激增,這利用了消費(fèi)者在每年的這段時(shí)間內(nèi)對接收到某些公司通信的預(yù)期。通常,在這段時(shí)間,當(dāng)攻擊者使用和上下文相關(guān)的誘惑策略時(shí),網(wǎng)絡(luò)釣魚攻擊會更容易成功,因?yàn)槟繕?biāo)人群習(xí)慣于接收相同類型的合理郵件。

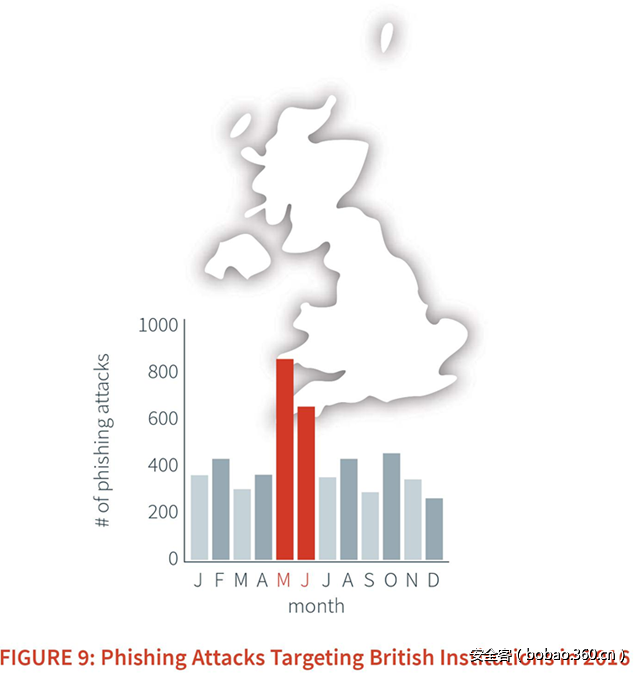

就像釣魚者希望在一定的時(shí)間段去利用人們的自滿情緒,他們同樣會嘗試?yán)靡蛑卮笫录o受害人造成的焦慮和害怕。對英國公投脫歐的不確定和焦慮,導(dǎo)致了今年中期一些有針對性的釣魚活動(dòng)大幅增加。當(dāng)察看針對英國機(jī)構(gòu)的釣魚攻擊時(shí),從網(wǎng)絡(luò)釣魚總量能清楚的看出英國脫歐是這次網(wǎng)絡(luò)釣魚攻擊激增的原因。整體來看,2016年針對英國的攻擊總量和2015年相比,減少了23%,但是2016年五月和六月份,由于公投的影響,針對英國機(jī)構(gòu)的攻擊出現(xiàn)了一個(gè)高峰。這些激增的攻擊主要集中在支付服務(wù)公司和政府機(jī)構(gòu)。這兩個(gè)月網(wǎng)絡(luò)釣魚攻擊的平均量是其它月份平均量的一倍以上。到七月份,英國脫歐公投結(jié)束之后,針對英國實(shí)體的網(wǎng)絡(luò)釣魚攻擊數(shù)量暴跌。

上圖是2016年每個(gè)月針對英國的網(wǎng)絡(luò)釣魚攻擊數(shù)量。

針對共享虛擬WEB服務(wù)器的攻擊激增

另一個(gè)導(dǎo)致年中網(wǎng)絡(luò)釣魚攻擊數(shù)量激增的因素是沒有預(yù)想到的,這就是針對共享WEB虛擬服務(wù)器的攻擊大幅增加。然而這種技術(shù)并不是新的,近年來它的使用并不廣泛。在2016年,我們觀察到超過300個(gè)事件涉及到淪陷的虛擬Web服務(wù)器,并影響到超過14000個(gè)域名。這代表了全年網(wǎng)絡(luò)釣魚攻擊量的10%。這些攻擊的三分之一發(fā)生在兩個(gè)月內(nèi),五月和六月,這兩個(gè)月的攻擊影響了8000個(gè)域名。

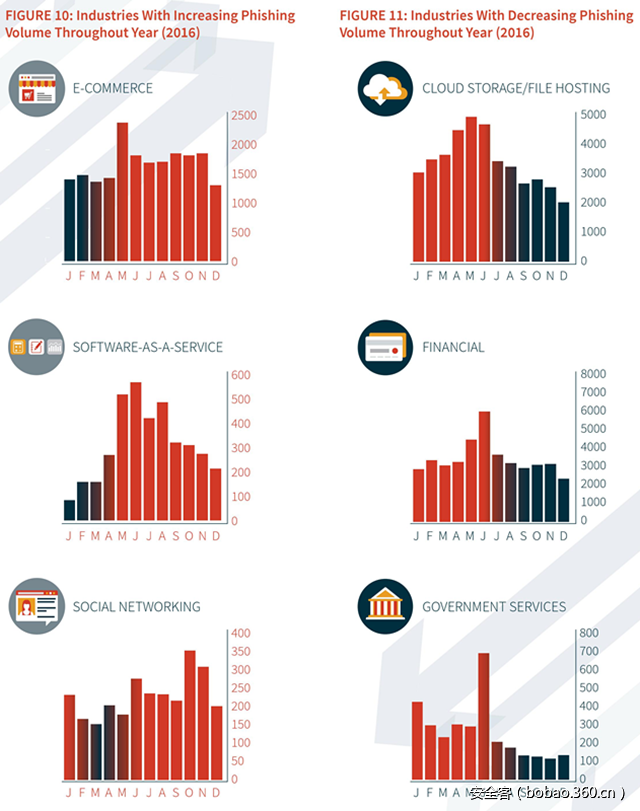

盡管全年的網(wǎng)絡(luò)釣魚趨勢和前幾年有所不同,但是大部分特定行業(yè)的趨勢還是保持了歷史上的相似性。我們看到針對電子商務(wù)網(wǎng)站、社交網(wǎng)站和SaaS公司的釣魚活動(dòng)隨著時(shí)間的推移在持續(xù)的增加。相反,隨著2016年的結(jié)束,我們看到了針對云存儲網(wǎng)站、金融機(jī)構(gòu)和政府服務(wù)的網(wǎng)絡(luò)釣魚攻擊在減少。這些發(fā)現(xiàn)支持這一假設(shè):盡管金融機(jī)構(gòu)和云存儲網(wǎng)站是兩個(gè)最常見的目標(biāo)行業(yè),但是釣魚者也會在重要的時(shí)期選擇攻擊其它行業(yè)(如節(jié)日期間的電子商務(wù)網(wǎng)站),使成功的可能性最大化。

5.攻擊發(fā)生在哪里?

與往年一致,2016年,美國機(jī)構(gòu)仍然是網(wǎng)絡(luò)釣魚攻擊迄今為止最受歡迎的目標(biāo)。在美國,釣魚者的首選目標(biāo)是實(shí)體,和其它國家相比,針對美國組織的網(wǎng)絡(luò)釣魚攻擊份額在持續(xù)增長。在2014年,71%的網(wǎng)絡(luò)釣魚攻擊針對美國的機(jī)構(gòu)。到了2016年,份額已經(jīng)增長到81%。并且在這三年期間,以美國為目標(biāo)的網(wǎng)絡(luò)釣魚攻擊總量增加了一倍。

針對加拿大的網(wǎng)絡(luò)釣魚攻擊總量在2016年增長了237%。有趣的是,針對加拿大的攻擊總量并沒有在某一個(gè)月出現(xiàn)一個(gè)異常的攻擊高峰,而是持續(xù)上升到2016年三月份,并在此后一直保持在高水平的位置。這次增長主要?dú)w因于針對加拿大金融機(jī)構(gòu)的攻擊在2016年增長了444%。一年的持續(xù)性增長趨勢表明,加拿大金融機(jī)構(gòu)已經(jīng)成為釣魚者更具吸引力的目標(biāo)。如下圖所示:

觀察到針對少數(shù)國家機(jī)構(gòu)的網(wǎng)絡(luò)釣魚活動(dòng)顯著下降。在2015年針對中國的網(wǎng)絡(luò)釣魚攻擊數(shù)量幾乎翻倍后,到了2016年,針對中國的釣魚攻擊下降了48%。針對英國實(shí)體的網(wǎng)絡(luò)釣魚攻擊近年來迅速下降,2014年下降了38%,2016年下降了23%。

最近觀察到的最有趣的變化之一是針對南非公司的大規(guī)模網(wǎng)絡(luò)釣魚攻擊數(shù)量有所下降,在2014年,南非商業(yè)是釣魚攻擊的第六個(gè)最受歡迎的目標(biāo)。過去兩年,針對該國的網(wǎng)絡(luò)釣魚攻擊數(shù)量減少了90%。在網(wǎng)絡(luò)釣魚總量中排在了全世界第22位。

6.如何進(jìn)行網(wǎng)絡(luò)釣魚攻擊?

本報(bào)告在這節(jié)中,將主要分析和洞察開展網(wǎng)絡(luò)釣魚攻擊所利用的策略、技術(shù)、和過程。這些基本組件是我們在調(diào)查和減緩網(wǎng)絡(luò)釣魚攻擊的過程中發(fā)現(xiàn)的。通過識別、分析、和關(guān)閉這些組件,我們讓釣魚者進(jìn)行攻擊、收集偷取信息、和獲利更加困難。

網(wǎng)絡(luò)釣魚服務(wù)器托管地址

59%的網(wǎng)絡(luò)釣魚網(wǎng)站托管在美國。和2015年相比,托管在東歐的釣魚網(wǎng)站數(shù)量急劇增長,托管在東亞的有所下降。

大多數(shù)釣魚網(wǎng)絡(luò)托管在被攻擊的WEB托管服務(wù)器上。在2016年,80%的釣魚網(wǎng)站的托管地只有10個(gè)國家,托管在美國的就有59%。緊隨美國之后,最常見的托管釣魚基礎(chǔ)設(shè)施是德國(4%)、英國(4%)、荷蘭(3%)、俄羅斯(3%)。如下圖所示:

托管在東歐的釣魚網(wǎng)站數(shù)量急劇增長。2016年很多在這個(gè)地區(qū)的國家托管的釣魚服務(wù)器是2015年的兩倍,包括拉脫維亞(+360%)、塞爾維亞(+152%)、波蘭(+123%)、立陶宛(+116%)、保加利亞(+112%)、捷克共和國(+111%)、俄羅斯(+110%)。很多其它的國家也有顯著上升,包括巴拿馬(+657%)、意大利(+98%)、荷蘭(+88%)、澳大利亞(+86%)、印度尼西亞(+83%)。

和東歐的增長情況相反,值得注意的是托管在很多東亞國家的釣魚網(wǎng)站有所減少。這些國家和地區(qū)包括臺灣(-43%)、香港(-38%)、韓國(-34%)、日本(-30%)。我們看到2016年托管在中國的釣魚網(wǎng)站實(shí)際上有一個(gè)凈增長,不過下半年托管在中國的釣魚網(wǎng)站和上半年的相比減少了50%,整體來看處于凈增長。其他托管釣魚網(wǎng)站數(shù)量減少的國家包括智利(-50%)、印度(- 33%)、土耳其(-24%)、南非(-23%)。

釣魚網(wǎng)站使用的頂級域名(TLDs)

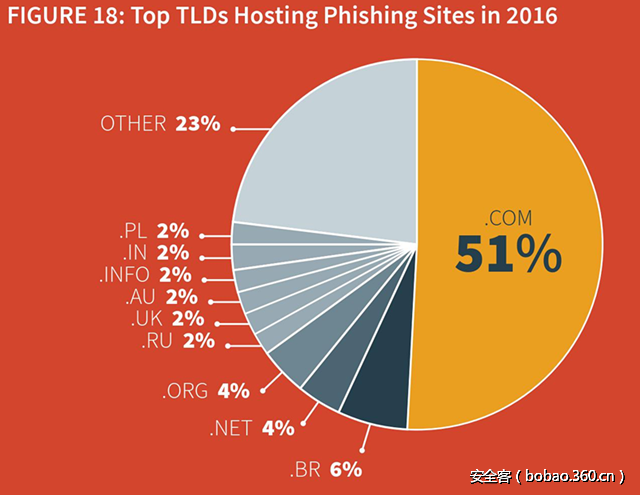

不出所料,2016年超過51%的釣魚網(wǎng)站托管在注冊的“.com”頂級域名上,這個(gè)比例和2015年的基本相同。

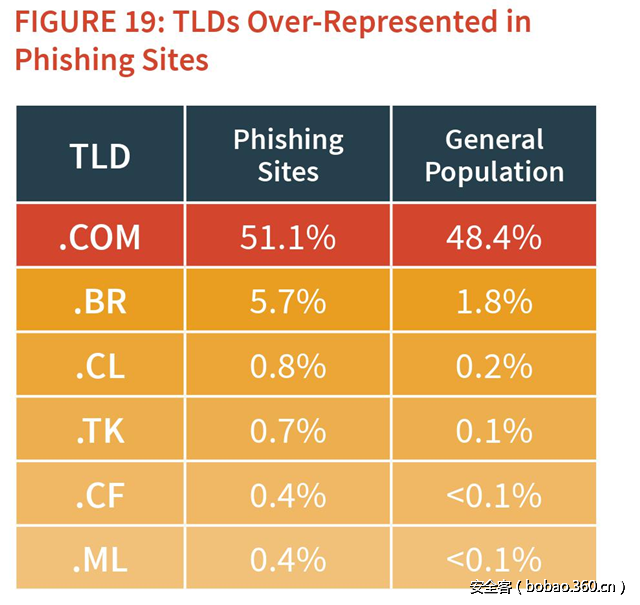

除了“.com”域名,釣魚網(wǎng)站最常用的頂級域名還有.br,.net,.org,.ru,.uk,.au,.info,.in,和.pl。以這10個(gè)頂級域名相關(guān)的釣魚網(wǎng)站占到了總量的四分之三。

因?yàn)榻^大多數(shù)釣魚網(wǎng)站都位于被釣魚者攻破的(肉雞)域名上,而不是惡意注冊的域名。

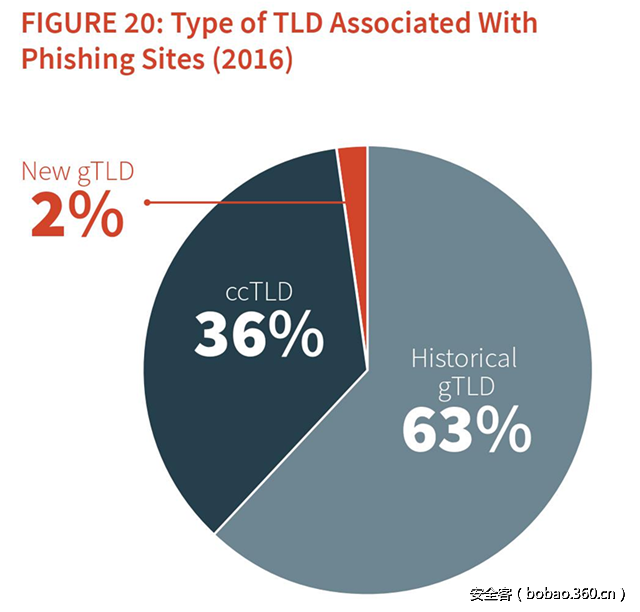

在2016年,我們識別出釣魚網(wǎng)站托管在432個(gè)不同的頂級域名上,與2015年觀察到的280個(gè)頂級域名相比有顯著增長。這種增長的主要原因似乎是釣魚者開始將更多的釣魚網(wǎng)站托管在最近創(chuàng)建的通用頂級域名上(gTLDs)。這些新的通用頂級域名是由ICANN在2011推出的一個(gè)最新的通用頂級域名擴(kuò)展計(jì)劃批準(zhǔn)的。去年,在220個(gè)新gTLDs上發(fā)現(xiàn)了釣魚網(wǎng)站的內(nèi)容,和2015年托管在gTLDs上的釣魚網(wǎng)站數(shù)量(66)相比,2016年的數(shù)量多了三倍。最常用的gTLDs是.TOP,.XYZ,.ONLINE,.CLUB,.WEBSITE,.LINK,.SPACE,.SITE,.WIN和.SUPPORT。

盡管使用新gTLDs域名的釣魚網(wǎng)站僅有2%,但是托管在新gTLDs域名上的釣魚網(wǎng)站總體上增長了1000%,證據(jù)表明,釣魚者在構(gòu)建他們的釣魚計(jì)劃時(shí),新gTLDs域名已經(jīng)開始成為更受歡迎的選擇。

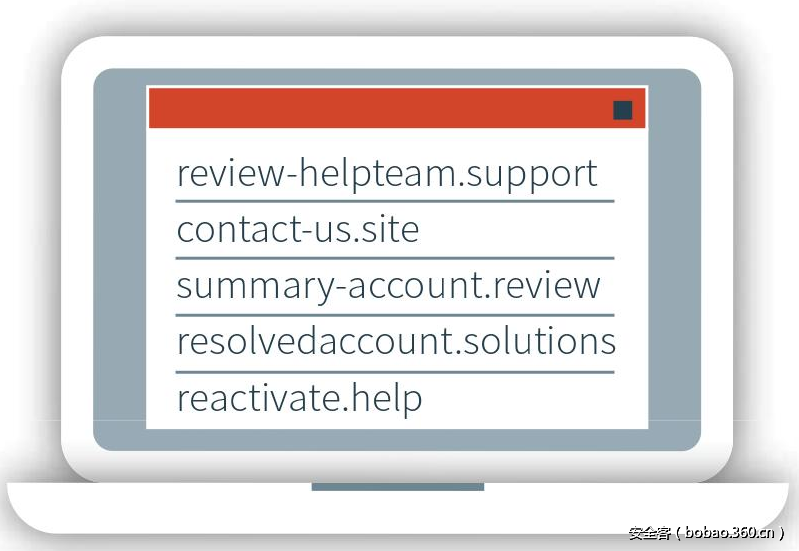

有幾個(gè)原因?qū)е铝诵耮TLDs域名在釣魚生態(tài)系統(tǒng)中獲得了吸引力。一是注冊一些新gTLDs域名很便宜,對那些想對他們釣魚基礎(chǔ)設(shè)施有更多控制權(quán),不想將釣魚網(wǎng)站架設(shè)在一個(gè)被攻破的WEB服務(wù)器上的釣魚者,這種方法的成本較低。其次,釣魚者可以利用一些新開發(fā)的gTLDs域名建立網(wǎng)站,并使用誘惑性的字符串,在潛在的受害者看來可能更合理。例如,在2016年,已經(jīng)發(fā)現(xiàn)在下面的域名中托管了各種釣魚內(nèi)容:

一目了然,每一個(gè)出現(xiàn)的這個(gè)網(wǎng)站,對于一個(gè)不知情的受害者,都包含了看似合法的、有用的字符串。在過去,當(dāng)釣魚者注冊一個(gè)域名用于將釣魚內(nèi)容托管在上面時(shí),他們通常在域名的名稱中包含了與目標(biāo)相關(guān)聯(lián)的內(nèi)容,這給網(wǎng)站增加了一個(gè)合法性的光環(huán)。現(xiàn)在,使用新gTLDs域名,釣魚者有了誘騙受害者的另一種選擇。

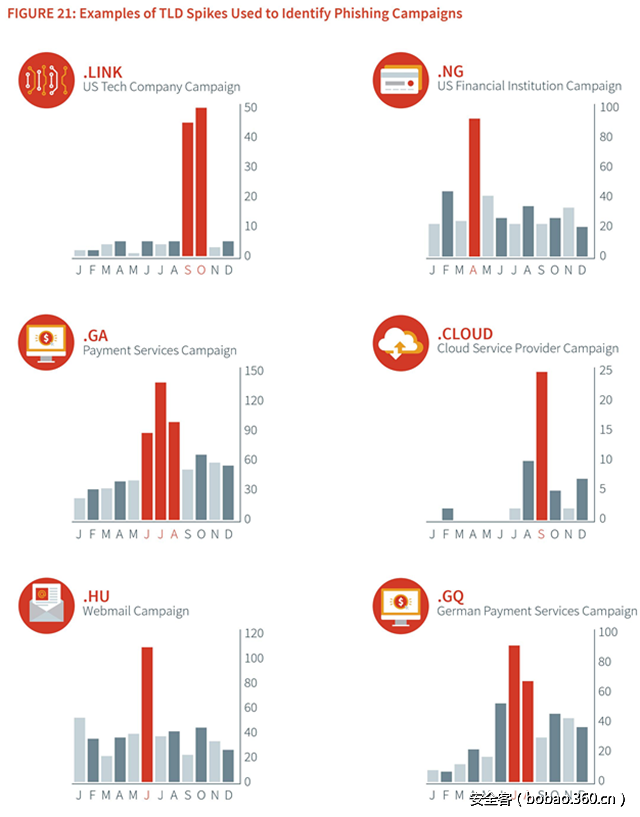

在識別可能存在的針對公司或行業(yè)的釣魚活動(dòng)時(shí),分析它的頂級域名是一個(gè)有用的工具,特別是當(dāng)觀察到一個(gè)很少和釣魚網(wǎng)站有關(guān)的TLD域名,突然出現(xiàn)了釣魚攻擊了高峰時(shí)。從分析的角度看,需要注意的是,使用這種技術(shù)識別出的所有域名都是惡意注冊的域名,而不是通過釣魚主體攻破的域名。因此,當(dāng)識別出一個(gè)攻擊高峰時(shí),收集的域名注冊人信息是一個(gè)有價(jià)值的情報(bào)。

下面列出這些TLD高峰,包括:

1.2016年秋天,一個(gè)使用了“.link”域名的釣魚網(wǎng)站攻擊了美國技術(shù)公司,導(dǎo)致了一次TLD高峰。

2.2016年夏天,在一次活動(dòng)中,使用了“.ga”域名的釣魚網(wǎng)站針對主要支付服務(wù)公司的攻擊急劇上升。

3.2016年6月,使用了“.hu”頂級域名的釣魚網(wǎng)站,在對多個(gè)webmail提供商的攻擊活動(dòng)中制造了一次攻擊高峰。

4.2016年4月,一個(gè)針對一家大型美國金融機(jī)構(gòu)的攻擊高峰和使用了“.ng”頂級域名的釣魚網(wǎng)站有關(guān)。

5.2016年8月至9月,使用了“cloud”頂級域名的釣魚網(wǎng)站,制造了對一個(gè)美國云服務(wù)提供商的大規(guī)模攻擊活動(dòng),并且在此后和這個(gè)域名有關(guān)的攻擊活動(dòng)很少被觀察到。

6.2016年7月至8月,使用了“gq”頂級域名的釣魚網(wǎng)站和一個(gè)針對德國支付服務(wù)公司的攻擊高峰是有關(guān)系的。

如下圖所示:

網(wǎng)絡(luò)釣魚工具包

網(wǎng)絡(luò)釣魚工具包是文件的集合,通常包含在歸檔文件中,如一個(gè)ZIP文件,它包含了所有用于創(chuàng)建一個(gè)釣魚網(wǎng)站所需的組件(HTML/PHP頁面模板、腳本、圖片等等)。在2016年,我們收集到了超過29000個(gè)獨(dú)立的網(wǎng)絡(luò)釣魚工具包,它們包含了創(chuàng)建釣魚網(wǎng)站的組件,并針對超過300個(gè)不同的公司。

因?yàn)閺谋举|(zhì)上講,工具包是大多數(shù)騙子創(chuàng)建網(wǎng)絡(luò)釣魚網(wǎng)站的“配方”。通過廣泛收集和分析網(wǎng)絡(luò)釣魚工具包,我們能更深入理解釣魚者進(jìn)行詐騙所用的技術(shù)。通過分析這些工具包,我們可以識別出任何可能會部署的反檢測機(jī)制,因此,我們可以更好地制定對策,以防止這些反檢測機(jī)制能成功繞過檢測。通過手工分析和動(dòng)態(tài)分析,我們可以將工具包關(guān)聯(lián)到由它創(chuàng)建的個(gè)別釣魚網(wǎng)站上,并且能更好的了解到釣魚者使用了哪些主要工具包。我們可以識別出這些工具包的傳播機(jī)制(社交媒體、文件托管網(wǎng)站、地下論壇、供應(yīng)商網(wǎng)站等),并通過關(guān)閉傳播點(diǎn),來阻斷工具包的支持鏈。

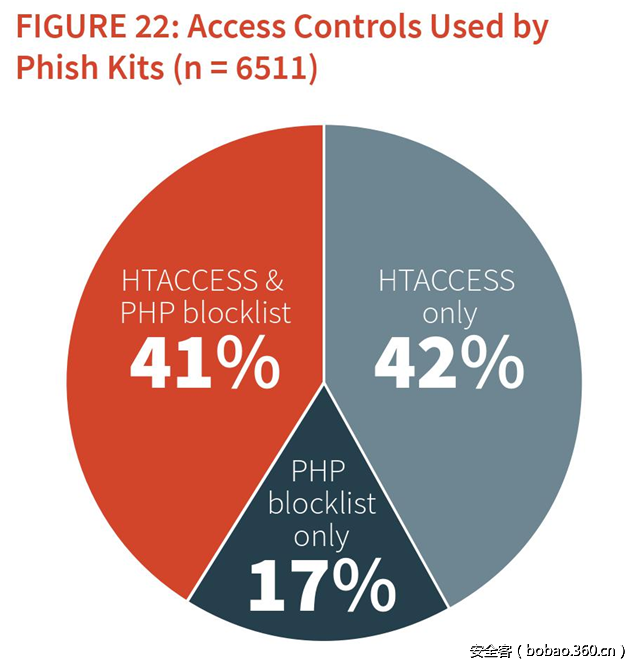

釣魚者為了防止他們的釣魚網(wǎng)站被探測和關(guān)閉,有時(shí)會嘗試使用不同的技術(shù)來限制對他們網(wǎng)站的訪問。這其中的一種方法是釣魚者利用某種類型的訪問控制技術(shù)來嘗試阻止不需要的訪問者,根據(jù)特定的規(guī)則來阻止對網(wǎng)站的訪問,如根據(jù)IP地址、用戶代理字符串、主機(jī)名、或HTTP referrer。通常,這些訪問控制是以PHP腳本的HTACCESS文件或黑名單的形式存在的。雖然比較罕見,但我們還是觀察到網(wǎng)絡(luò)釣魚工具包利用訪問白名單,而不是根據(jù)確定的特點(diǎn)來阻止訪問者,從而只允許復(fù)合特定標(biāo)準(zhǔn)的人訪問該網(wǎng)站。這種白名單機(jī)制通常用于針對一個(gè)特定區(qū)域或國家的攻擊,它可以根據(jù)IP地址位置來過濾訪問者。

2016年,在我們分析的工具包中,42%使用了HTACCESS文件,17%使用了PHP黑名單來限制訪問。為更全面的控制一個(gè)釣魚網(wǎng)站的訪問者,41%的工具包結(jié)合了HTACCESS文件和PHP黑名單機(jī)制。如下圖所示:

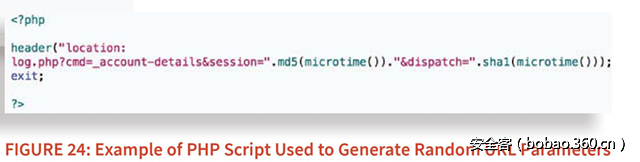

另一種釣魚者使用的試圖逃避檢測的技術(shù)是動(dòng)態(tài)改變每個(gè)釣魚網(wǎng)站訪問者的URL,使基于瀏覽器的阻止(大概)不那么有效。網(wǎng)絡(luò)釣魚工具包有兩種主要的技術(shù)用于嘗試逃避基于瀏覽器的探測:目錄生成和隨機(jī)URL參數(shù)。

2016年,在我們分析的網(wǎng)絡(luò)釣魚工具包中,14%包含用于在釣魚網(wǎng)頁URL的末端產(chǎn)生隨機(jī)參數(shù)的腳本。這種方法和目錄生成類似,每次加載的釣魚頁面URL結(jié)果都不一樣。雖然URL參數(shù)具有合法用途,他們在釣魚網(wǎng)站使用的目的通常是良性的(雖然已經(jīng)發(fā)現(xiàn)一些復(fù)雜的工具包,會為釣魚網(wǎng)站加載特定參數(shù))。使用該技術(shù)的目的與目錄生成器相同,然而,它們之間最大的區(qū)別是不用在服務(wù)器上創(chuàng)建或復(fù)制新文件。

在網(wǎng)絡(luò)釣魚生態(tài)系統(tǒng)中有一個(gè)有趣的一面,有很多威脅主體從事攻擊活動(dòng),但是只有一少部分釣魚者有足夠成熟的水平,并能從頭開始寫出釣魚工具包。因?yàn)檫@個(gè)原因,工具包作者可以通過將工具包傳播給水平低的用戶,并以此來獲利。工具包作者在釣魚生態(tài)系統(tǒng)中賺錢的方法有兩種:一種是出售工具包,一種是傳播免費(fèi)的帶有后門的工具包。銷售工具包的地方一般是地下論壇、賣主網(wǎng)站、或暗網(wǎng)市場。大多數(shù)工具包的價(jià)格在1美元到50美元之間,依據(jù)是目標(biāo)和工具包的成熟度。然而,有些工具包捆綁了其他功能,如活動(dòng)追蹤控制面板,并可以出售數(shù)百美元。這是釣魚工具包作者最簡單和最直接的賺錢方式。但實(shí)際情況是工具包不是免費(fèi)的,因此花錢買工具包的人可能很有限。

這就是為什么越來越多的釣魚工具包作者選擇將他們的工具免費(fèi)傳播給潛在的用戶。這些工具包有時(shí)會在地下黑客論壇中循環(huán),但是也有許多是通過社交媒體和免費(fèi)文件托管網(wǎng)站公開傳播的。

使用免費(fèi)商業(yè)模式時(shí),工具包作者通常會在他們的工具包中捆綁后門,該后門除了將釣魚信息發(fā)送給工具包用戶包,還可以將所有從攻擊活動(dòng)中得到的數(shù)據(jù)發(fā)送到工具包作者控制的設(shè)備上。這些后門通常會混淆在工具包中,通常情況下,水平低的工具包用戶是無法察覺到的。因此,除了直接出售工具包來獲利,還可以通過免費(fèi)傳播工具包,然后通過捆綁的后門秘密收集工具包用戶的個(gè)人信息和金融信息,并通過出售這些信息來賺錢。

四、勒索軟件的爆發(fā)

2015年末到2016年初的惡意軟件趨勢表示勒索軟件正在到處流行。在2016年第一季度結(jié)束之前,分析家和行業(yè)內(nèi)的人將這種趨勢稱作“勒索軟件年”。一年快速過去,這個(gè)詞變成了“老生常談”,當(dāng)然這也沒錯(cuò)。毫無疑問,2016將會被人們銘記,因?yàn)樵谶@一年里,勒索軟件在惡意軟件領(lǐng)域變成了最普遍的和最有利可圖的威脅。

盡管勒索軟件作為一個(gè)威脅在信息領(lǐng)域已經(jīng)存在幾十年,今年由勒索軟件的惡意天性產(chǎn)生的震動(dòng),引起了外界對IT安全行業(yè)的關(guān)注。大量媒體每天都在報(bào)道有關(guān)企業(yè)已經(jīng)變成了勒索軟件的獵物,及由此產(chǎn)生的影響和為此付出的代價(jià)。消費(fèi)者也沒能幸免。由此產(chǎn)生的效應(yīng)是,全世界的廣大用戶已經(jīng)認(rèn)識到“勒索軟件”一詞是指軟件,只不過這個(gè)軟件會限制對一個(gè)計(jì)算機(jī)的訪問,并向受害人要求贖金,用于恢復(fù)訪問權(quán)。當(dāng)然,這個(gè)簡單的意識并不等于有能力阻止勒索軟件的感染,在惡意軟件作者和惡意行為主體的努力下,勒索軟件在繼續(xù)增長。

1.勒索軟件為什么會如些流行?

勒索軟件在攻擊者中流行是由多種原因造成的,包括盈利能力、簡易性和可行性。獲取利益是產(chǎn)生網(wǎng)絡(luò)犯罪最大的原因。2016年初,勒索活動(dòng)的成功,被媒體的不斷報(bào)道放大了。導(dǎo)致了其它的網(wǎng)絡(luò)罪犯遠(yuǎn)離了各種各樣其它的冒險(xiǎn),并將手申向了勒索軟件。勒索軟件的簡易性使得這種改變更加容易。

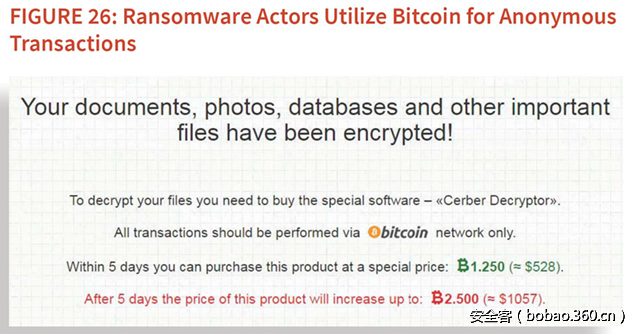

勒索軟件允許攻擊者使用一個(gè)配置攻擊所有目標(biāo)用戶。它也允許立即將感染貨幣化–不需要出售憑據(jù)、不需要欺詐處理、不需要進(jìn)一步的初會工程學(xué)。通過將加密數(shù)字貨幣引入主流經(jīng)濟(jì)的方法,使攻擊者在匿名的情況下賺錢成為了可能。對于勒索軟件攻擊者,他們以前冒著暴露的危險(xiǎn),需要依賴信用卡或預(yù)付款卡,現(xiàn)在有一個(gè)可靠的并且匿名的方法來收取大量贖金。多個(gè)結(jié)合的因素導(dǎo)使了勒索軟件日益流行。

2.誰是參與者?

在過去幾年里,參與創(chuàng)建和傳播勒索軟件的人顯著擴(kuò)大。已經(jīng)建立的勒索軟件家族繼續(xù)釋放更強(qiáng)的進(jìn)化、更精致的版本,如Cryptolocker和Cryptowall勒索軟件。這些知名的勒索軟件家族催生了希望充分利用前人成功的新變種、模仿者、相似者。可能最好的例子就是Locky,它是2016年最成功的一個(gè)勒索軟件家族,該勒索軟件和Dridex銀行木馬的作者是有關(guān)系的。

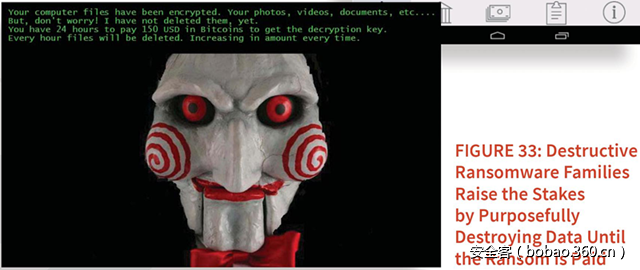

在這一年,我們觀察到勒索軟件即服務(wù)模型在不斷擴(kuò)張。類似于Cerber和Petya/Mischa的勒索軟件允許技術(shù)水平一般的攻擊者通過制作惡意軟件參與到勒索軟件趨勢中,并提供分銷、與會員分割利潤。在某些情況下,大量類似于這些缺乏技術(shù)的參與者也加入了編寫自己惡意軟件的行列中,導(dǎo)致了劣質(zhì)勒索軟件的災(zāi)難,因?yàn)檫@些劣質(zhì)勒索軟件往往比預(yù)期更具破壞性。過去一年勒索軟件的全面成功鼓勵(lì)和刺激了威脅主體瞄準(zhǔn)了廣泛的消費(fèi)者和商業(yè)目標(biāo)。

3.誰是被攻擊的目標(biāo)?

過去一年,勒索軟件最有趣的一個(gè)趨勢是其成熟的目標(biāo)計(jì)劃,越是成功的勒索軟件家族越是這樣。以前,勒索軟件的傳播大多采用廣播攻擊方法,攻擊者試圖最可能多的捕獲受害者。這種策略和2016年初很多勒索軟件家族的傳播策略是相同的。隨著一年的過去,勒索軟件的攻擊目標(biāo)發(fā)生了轉(zhuǎn)變,慢慢的遠(yuǎn)離了個(gè)人消費(fèi)者,因?yàn)檫@些人很少愿意支付贖金恢復(fù)文件。

相反,勒索軟件活動(dòng)慢慢的開始向有針對性的魚叉式網(wǎng)絡(luò)釣魚活動(dòng)進(jìn)化,專注于小型企業(yè)、學(xué)校、政府機(jī)構(gòu)、關(guān)鍵基礎(chǔ)設(shè)施和醫(yī)療設(shè)施。有幾個(gè)因素使這些組織成為首要目標(biāo)。一他們有高價(jià)值的數(shù)據(jù),數(shù)據(jù)可用性是這些組織最重要的日常工作,在很多情況下,他們愿意支付贖金用于立即恢復(fù)訪問。二他們通常會為IT人員提供一些預(yù)算,并且沒有足夠的準(zhǔn)備用于保護(hù)他們的IP資產(chǎn),或響應(yīng)一起事件。最后,這些組織經(jīng)常受規(guī)章制度約束,從而使他們創(chuàng)建或存儲備份的能力復(fù)雜化。在這種情況下,支付贖金可能是恢復(fù)加密數(shù)據(jù)唯一的方法。

4.為什么勒索軟件會成功?

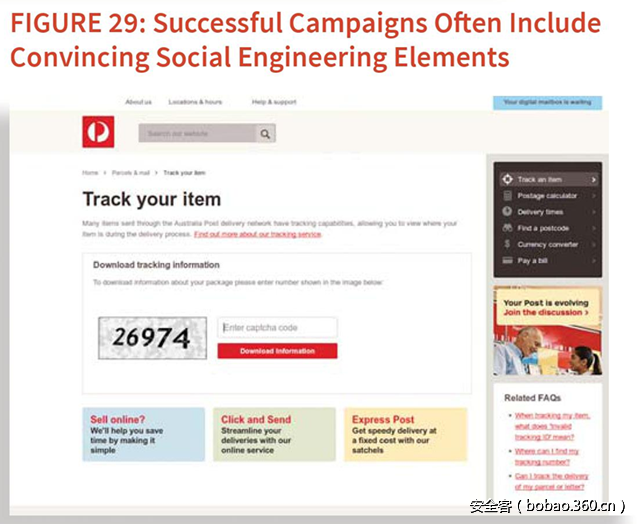

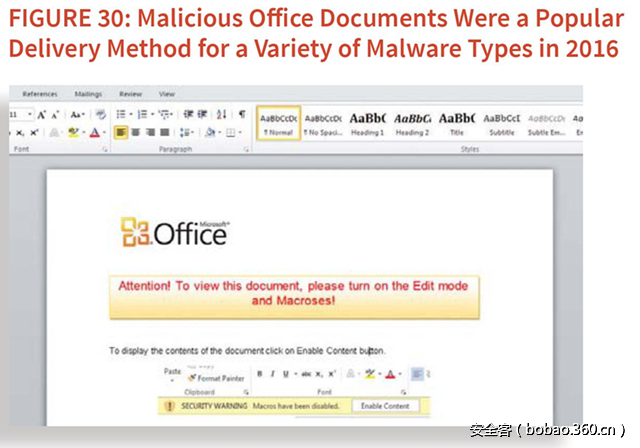

現(xiàn)代勒索軟件在感染它們的目標(biāo)上很成功,這有很多原因。也許最重要的原因是它們使用的傳播方法利用了一個(gè)最薄弱環(huán)節(jié)—人類。到目前為止,勒索軟件最普遍的傳播方式是網(wǎng)絡(luò)釣魚郵件。粗心的用戶會陷入社會工程策略、瀏覽惡意網(wǎng)址、下載惡意文件、并執(zhí)行惡意程序。

其他感染載體包括利用工具包、惡意廣告、偷渡式下載、和掃描網(wǎng)絡(luò)脆弱的軟件。這些方法仍然依賴人類未能保持軟件更新或利用未知/不受信任的軟件。

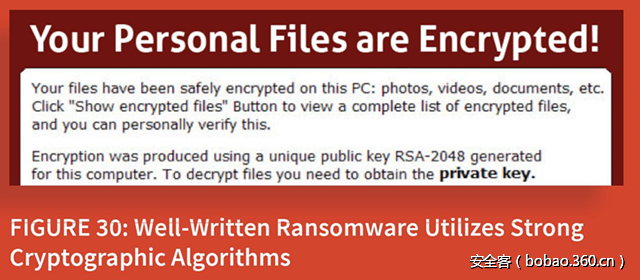

除了傳播方法,勒索軟件的成功還依賴于它使用了強(qiáng)大的加密算法和完善的密鑰管理。高質(zhì)量的現(xiàn)代勒索軟件樣本會利用成熟的加密算法,并會將解密密鑰存儲在只有攻擊者才能訪問到的安全位置,由此來降低安全專家對樣本采用逆向工程的機(jī)會,或降低受害人沒支付就解密的機(jī)會。

最后,成功的勒索軟件是功能健全的,并且在收集贖金后能兌現(xiàn)解密文件的承諾。如果支付不能導(dǎo)致解密,當(dāng)消息傳播后,惡意行為參與者將會知道他們的感染將無法貨幣化。

就感染量而言,現(xiàn)代勒索軟件是非常有效的,但是就財(cái)產(chǎn)轉(zhuǎn)化率而言,它并不是很有效。僅僅一小部分受感染的用戶會支付他們要求的贖金。對于許多人,數(shù)據(jù)丟失已成為生活的事實(shí),以前經(jīng)歷過數(shù)據(jù)丟失,他們會跨過勒索軟件的感染,并從頭開始。其他人是因?yàn)閷徺I加密數(shù)字貨幣和跟進(jìn)付款太陌生或不舒服。還有一些人是因?yàn)橛X得有義務(wù)避免為犯罪集團(tuán)提供資金。盡管財(cái)產(chǎn)轉(zhuǎn)化率比較低,但是被感染用戶的支付數(shù)量已經(jīng)足以使勒索軟件在未來的歲月里成為一個(gè)永遠(yuǎn)有吸引力的攻擊向量。

5.勒索軟件的未來

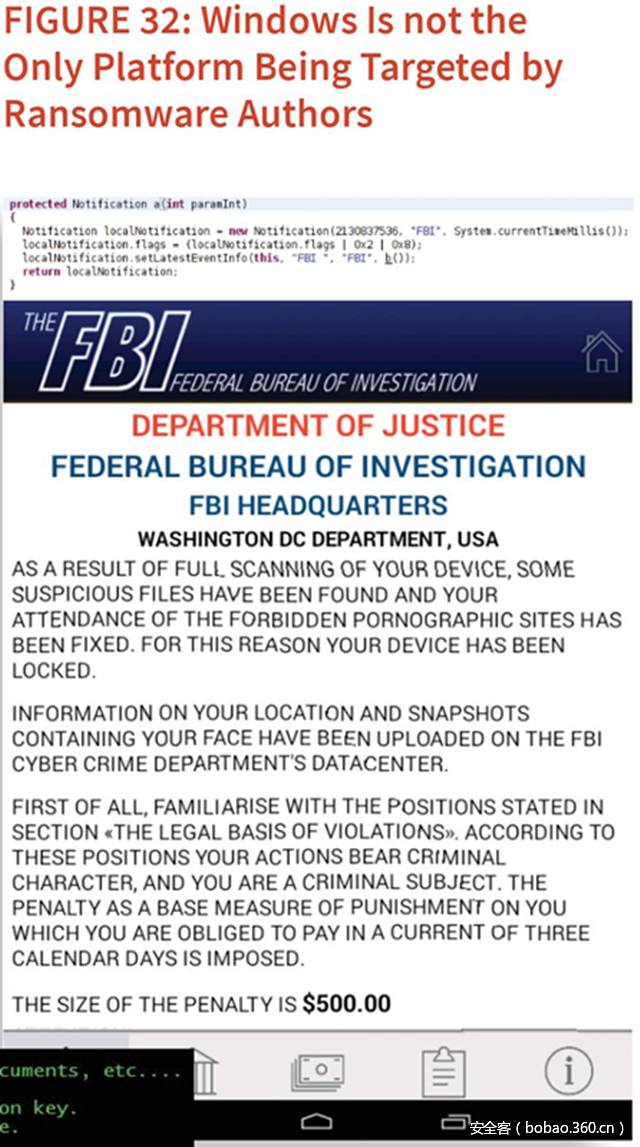

勒索軟件流行了一年后,下一步是什么?一些已經(jīng)開始發(fā)展的趨勢有助于回答這個(gè)問題。盡管大部分勒索軟件針對的是Windows用戶,但是一些勒索軟件作者已經(jīng)開始創(chuàng)建針對其它平臺的樣本。這種趨勢可能會繼續(xù),并伴隨著更復(fù)雜的OSX、Linux、服務(wù)器操作系統(tǒng)、和手機(jī)平臺惡意軟件的產(chǎn)生。

此外,勒索軟件參與者可能會攻擊物聯(lián)網(wǎng)設(shè)備,最近的非勒索攻擊已經(jīng)證明了在這個(gè)領(lǐng)域存在顯著的脆弱性。攻擊者除了擴(kuò)大勒索軟件針對的目標(biāo)平臺,可能還會尋求擴(kuò)大勒索軟件的功能。贖金消息早已包含在公開披露的威脅中,但是最近,勒索軟件樣本包含了數(shù)據(jù)滲漏功能,從而允許這種威脅采取更多行動(dòng)。過去一年中觀察到的樣本正在吸納計(jì)算機(jī)成為僵尸網(wǎng)絡(luò),并竊取比特幣錢包、故意破壞數(shù)據(jù)、收獲電子郵件地址和登錄憑據(jù)。根據(jù)勒索軟件目標(biāo)的進(jìn)化,勒索軟件作者還將繼續(xù)擴(kuò)展其功能。如前所述,攻擊者將某些商業(yè)和行業(yè)作為勒索軟件攻擊的主要目標(biāo),但隨著時(shí)間的推移,目前勒索軟件正在瞄準(zhǔn)的目標(biāo)組織將會增強(qiáng)他們的抵抗力。然而,這不會是勒索的末日。攻擊者將會通過他們的成功策略,繼續(xù)尋找那些具有高價(jià)值數(shù)據(jù),但又同時(shí)存在弱信息安全態(tài)勢的組織和行業(yè),這將確保有針對性的勒索攻擊繼續(xù)擴(kuò)散。

五、結(jié)論

2016年,網(wǎng)絡(luò)釣魚威脅景觀以深刻的方式改變了航向,打破歷史趨勢,并描繪出了一個(gè)未來的道路,這條道路和我們以前所預(yù)期的有本質(zhì)的不同。考慮到由這兩個(gè)變革事件帶來了嚴(yán)重的網(wǎng)絡(luò)犯罪結(jié)果,這一年因此變得更加引人注目。

云服務(wù)、SaaS、和其它在線服務(wù)提供商已經(jīng)廣泛采用了用郵箱代替唯一用戶名的友好做法。這種做法使網(wǎng)絡(luò)釣魚攻擊更容易收集到郵箱/密碼憑據(jù)對。威脅主體抓住這次機(jī)會,并在前所未有的范圍內(nèi)收獲了大量憑據(jù)對。廣泛采用這種身份認(rèn)證的做法觸發(fā)了一個(gè)漣漪效應(yīng),而這將改變整個(gè)網(wǎng)絡(luò)犯罪生態(tài)系統(tǒng),在未來的幾年我們都會感受到。

盡管勒索軟件已經(jīng)存在了幾十年,但是加密數(shù)字貨幣的出現(xiàn),將它從新奇事件變成了全民公敵。當(dāng)然,這是一個(gè)合理的預(yù)期,因?yàn)榧用軘?shù)字貨幣給犯罪份子提供了一個(gè)機(jī)會,它給網(wǎng)絡(luò)犯罪份子提供了一個(gè)真正匿名且有合法貨幣價(jià)值的全球在線貨幣。然而,沒有預(yù)料到的是,它導(dǎo)致了一個(gè)新的、更精簡的網(wǎng)絡(luò)犯罪商業(yè)模型,這個(gè)商業(yè)模型從以前的偷取有價(jià)值的數(shù)據(jù),變成了直接從受害人那收集加密數(shù)字貨幣贖金。這種商業(yè)模型使勒索軟件迅速站到了惡意軟件景觀的頂端,并將在以后的多年里繼續(xù)塑造網(wǎng)絡(luò)犯罪世界。

本報(bào)告中展現(xiàn)出的趨勢和信息,能幫助安全領(lǐng)導(dǎo)人、從業(yè)人員和其它社區(qū)人員呈現(xiàn)出由這兩個(gè)事件帶來的影響,及2016年我們觀察到的很多其它的變化。盡管這些趨勢會繼續(xù)變化,但是它對我們理解網(wǎng)絡(luò)釣魚攻擊仍然會持續(xù)流行和有效很重要。網(wǎng)絡(luò)釣魚是攻擊的主要方法,不論它的目的是偷取憑據(jù)還是傳播勒索軟件。為了在今天的威脅景觀中存活,組織必須將防御網(wǎng)絡(luò)釣魚攻擊放在首位。

- ISC.AI 2025正式啟動(dòng):AI與安全協(xié)同進(jìn)化,開啟數(shù)智未來

- 360安全云聯(lián)運(yùn)商座談會圓滿落幕 數(shù)十家企業(yè)獲“聯(lián)營聯(lián)運(yùn)”認(rèn)證!

- 280萬人健康數(shù)據(jù)被盜,兩家大型醫(yī)療集團(tuán)賠償超4700萬元

- 推動(dòng)數(shù)據(jù)要素安全流通的機(jī)制與技術(shù)

- RSAC 2025前瞻:Agentic AI將成為行業(yè)新風(fēng)向

- 因被黑致使個(gè)人信息泄露,企業(yè)賠償員工超5000萬元

- UTG-Q-017:“短平快”體系下的高級竊密組織

- 算力并網(wǎng)可信交易技術(shù)與應(yīng)用白皮書

- 美國美中委員會發(fā)布DeepSeek調(diào)查報(bào)告

- 2024年中國網(wǎng)絡(luò)與信息法治建設(shè)回顧