WinRAR被曝嚴(yán)重安全漏洞5億用戶受影響

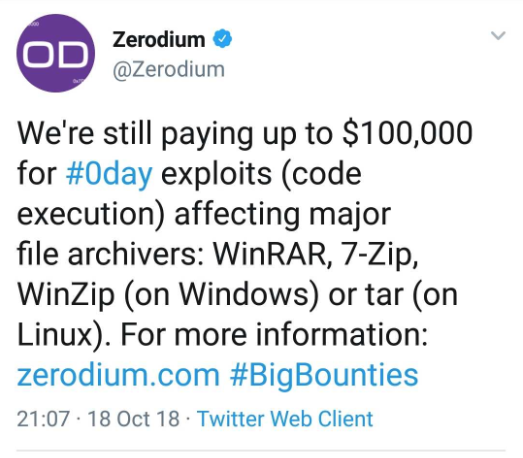

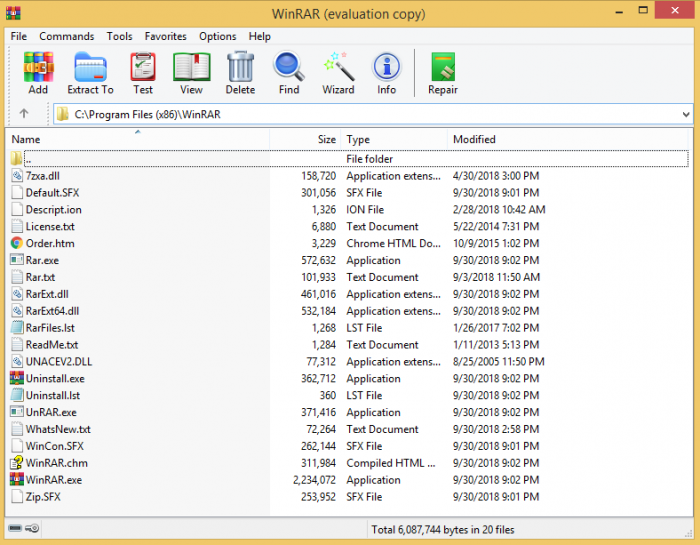

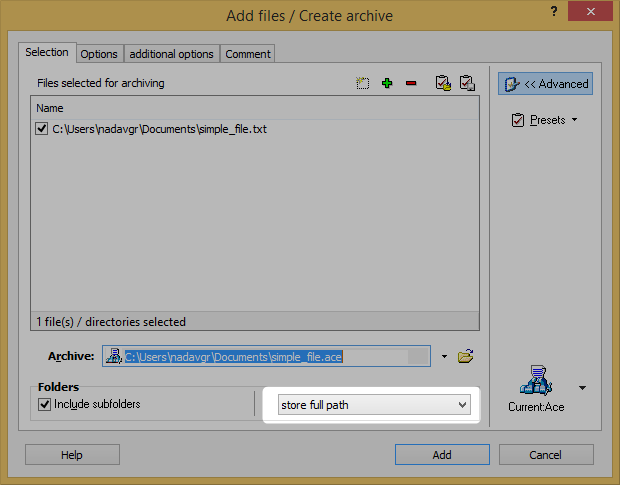

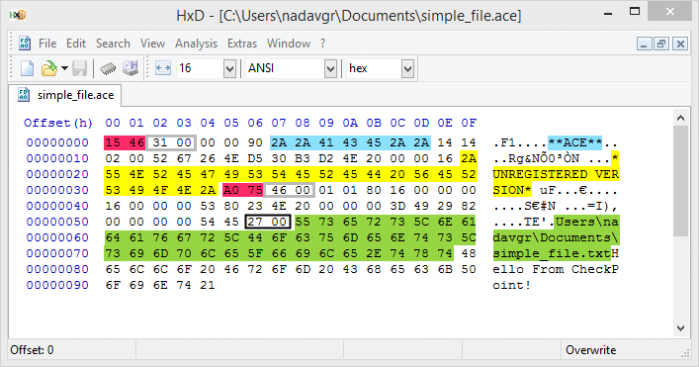

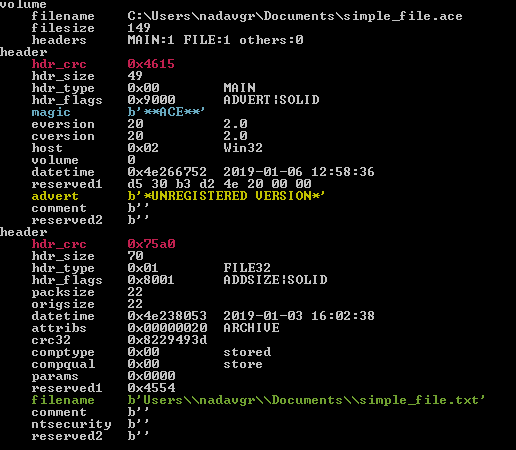

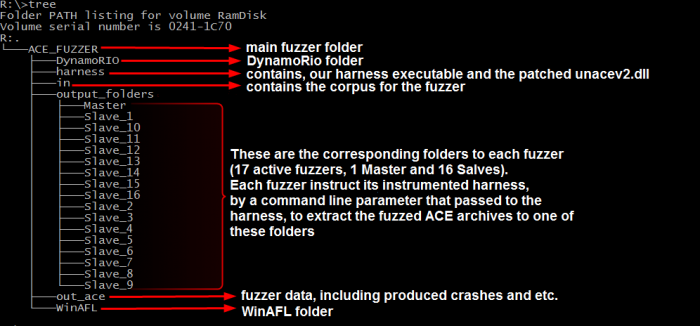

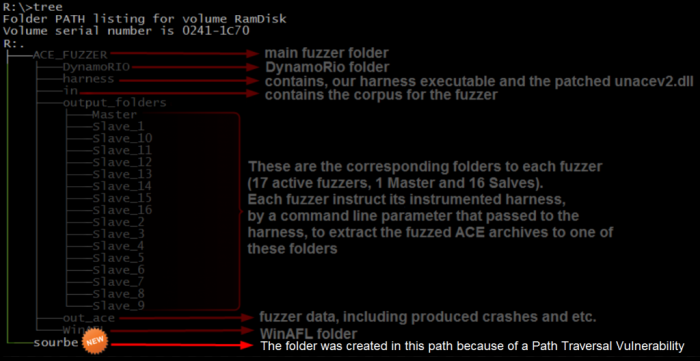

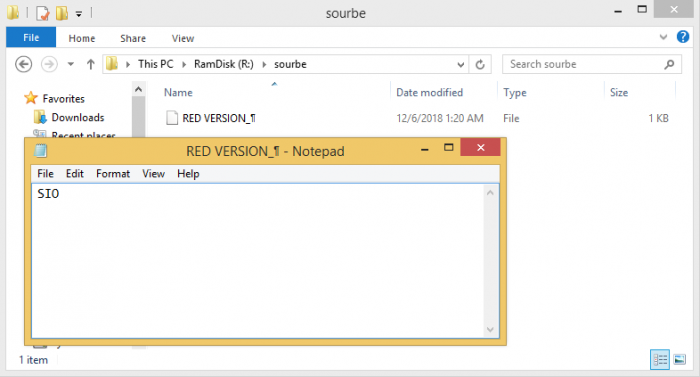

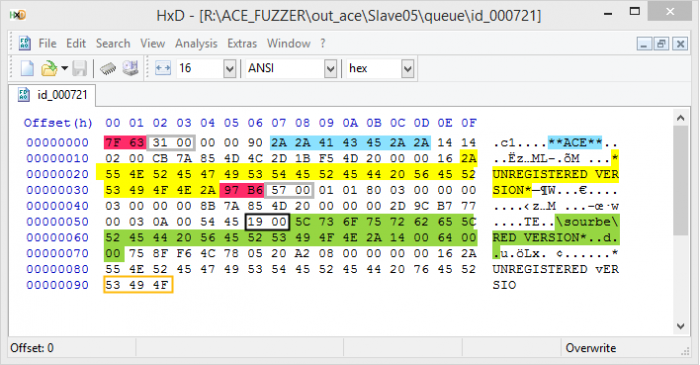

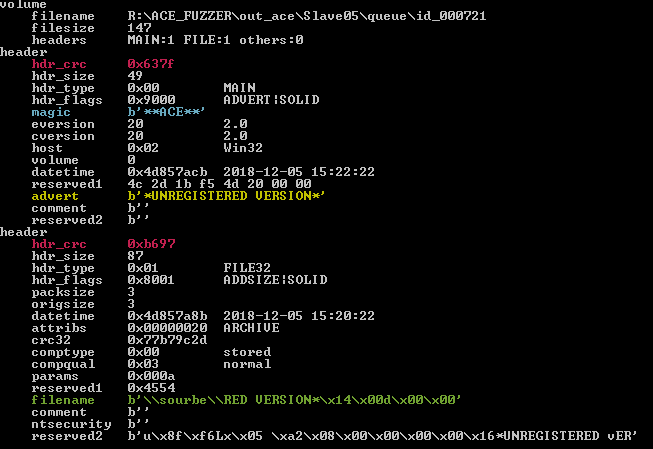

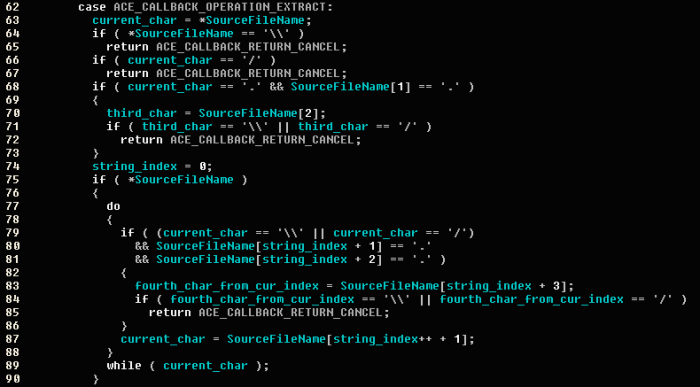

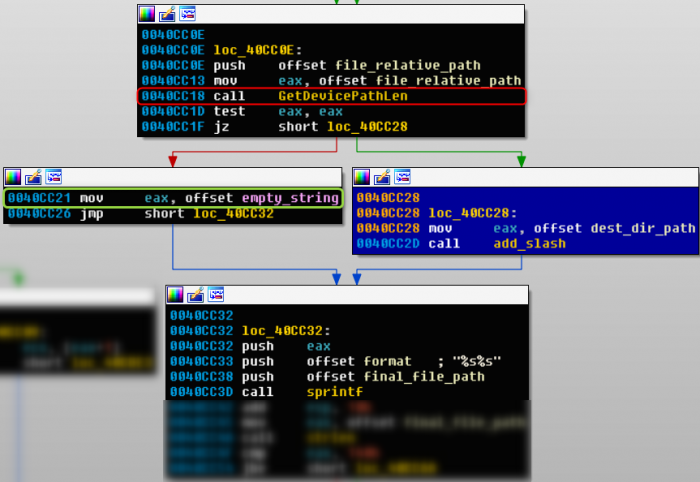

責(zé)編:gltian |2019-02-21 13:47:28在享譽(yù)全球成為必備裝機(jī)軟件的同時(shí),過去19年以來WinRAR也深受各種嚴(yán)重安全漏洞的負(fù)面影響。根據(jù)安全公司Check Point研究人員披露的細(xì)節(jié),在WinRAR的UNACEV2.dll代碼庫中發(fā)現(xiàn)嚴(yán)重安全漏洞,而該庫自2005年以來就一直沒有被主動使用過。WinRAR在打開“booby-trapped”(詭雷代碼)文件之后允許技術(shù)嫻熟的攻擊者執(zhí)行“任意惡意代碼”。

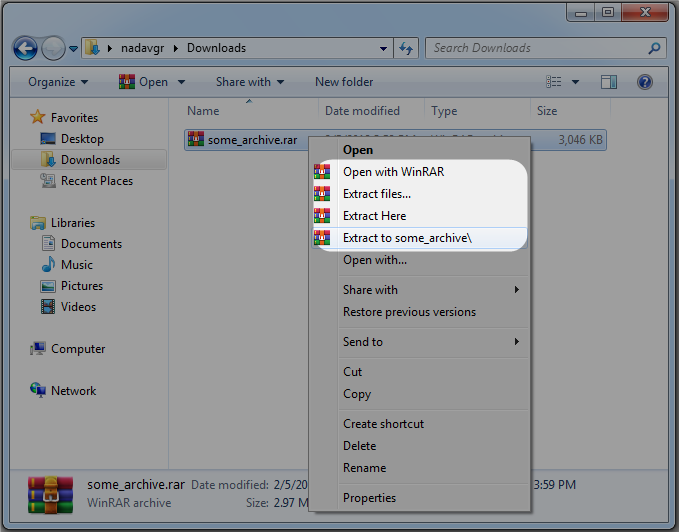

簡單來說,該漏洞允許安全專家繞過權(quán)限提升就能運(yùn)行WinRAR,而且可以直接將惡意文件放進(jìn)Windows系統(tǒng)的啟動文件夾中。這就意味著當(dāng)用戶下次重新開機(jī)的時(shí)候,這些惡意文件就能自動運(yùn)行,讓安全專家“完全控制”受害者的計(jì)算機(jī)。安全專家表示,全球有超過5億用戶受到WinRAR漏洞影響。

Check Point表示W(wǎng)inRAR不再支持ACE存檔格式(就是該漏洞的攻擊文件),而且在上個(gè)月同時(shí)也刪除了UNACEV2.dll文件。目前WinRAR發(fā)布了最新的測試版5.70 Beta 1,已經(jīng)修復(fù)了這個(gè)問題。

不過值得注意的是,如果現(xiàn)在訪問WinRAR的官方網(wǎng)站,點(diǎn)擊下載的依然是5.61版本。而該版本目前尚未修復(fù)這個(gè)漏洞。因此你經(jīng)常使用這款壓縮軟件,推薦通過本文下方的鏈接下載Beta版本。

- ISC.AI 2025正式啟動:AI與安全協(xié)同進(jìn)化,開啟數(shù)智未來

- 360安全云聯(lián)運(yùn)商座談會圓滿落幕 數(shù)十家企業(yè)獲“聯(lián)營聯(lián)運(yùn)”認(rèn)證!

- 280萬人健康數(shù)據(jù)被盜,兩家大型醫(yī)療集團(tuán)賠償超4700萬元

- 推動數(shù)據(jù)要素安全流通的機(jī)制與技術(shù)

- RSAC 2025前瞻:Agentic AI將成為行業(yè)新風(fēng)向

- 因被黑致使個(gè)人信息泄露,企業(yè)賠償員工超5000萬元

- UTG-Q-017:“短平快”體系下的高級竊密組織

- 算力并網(wǎng)可信交易技術(shù)與應(yīng)用白皮書

- 美國美中委員會發(fā)布DeepSeek調(diào)查報(bào)告

- 2024年中國網(wǎng)絡(luò)與信息法治建設(shè)回顧