欺騙防御產品評測: 讓虛假資產鮮活可信

責編:gltian |2019-04-11 11:17:23今天的高級黑客知道,或者說至少會懷疑,有欺騙環境等待自己鉆入,不會盲目跟著通往虛假資產的誘餌走。為此,Fidelis Deception 創建了真實而鮮活的欺騙資產。

欺騙作為一種防御技術,在非常短的時間里經歷了長足的發展。今天,幾乎每個企業網絡都想部署某種形式的欺騙技術以誘騙和困住未授權用戶。但今天,欺騙技術的效果可能需要打個問號,因為攻擊者開始預期,甚至識破欺騙性資產了。

但有一點不曾改變,那就是欺騙技術運作和起效的整個概念。在真實網絡中部署虛假資產,合法用戶自然不能輕易訪問這些虛假資產,甚至都不知道它們的存在,但誘餌和指向這些虛假資產的其他線索卻會留在真實資產中。因為黑客爬取網絡是無方向性的盲爬,這些線索就會將他們迷個暈頭轉向,把他們引到欺騙性資產上。而因為合法用戶是不會訪問這些虛假資產的,有用戶或程序與虛假資產互動的事實幾乎就總是警報拉響的根源,也是入侵者繞過了其他網絡防御措施的證據。

早期欺騙平臺幫助用戶部署虛假資產,放置指向虛假資產的誘餌,但幾乎不會去改進欺騙技術本身。在欺騙技術剛剛出現的時候,很多攻擊者都上鉤了。但如今,高級黑客知道,或者說至少會懷疑,有欺騙系統正等待自己鉆入,并不會盲目跟隨誘餌。僅用于欺騙目的不活躍的資產,是不會得到已懷疑有陷阱等著自己的攻擊者的青睞的。甚至高端惡意軟件有時候都能嗅探出欺騙路徑。

Fidelis Deception 就是要讓欺騙技術再次成為有效防御,即便攻擊者知道這項技術正在保護著他們想要入侵的網絡。其秘訣就是創建鮮活的欺騙資產:相互之間有交互,在執行能使它們看起來活躍的任務。該系統還能創建貌似真實的虛假用戶,以經常但隨機的頻率像真人一樣與欺騙性資產互動;甚至還準備了幾個煩人的意外來確保未授權用戶在這些虛假資產上耗費時間,給網絡安全團隊較長的窗口時間來抓現行。

Fidelis Deception 部署方式多樣,可以作為現場解決方案部署,也可以部署在云端,或者作為服務來部署,以硬件或軟件的形式存在當然也是可以的。說到性能,多數部署與流量監視傳感器相當,這些流量監視傳感器用于自動化和演活欺騙性資產并跟蹤潛在攻擊者。Fidelis的硬件傳感器可容納最高10G流量,虛擬機也就約2G到頭。至于平臺的價格,與部署方式無關,是基于受保護的真實用戶的數量而定的。該平臺可以創建和部署的欺騙性資產甚或欺騙性用戶的數量是沒有上限的,部署更多資產和用戶并不會改變價格。

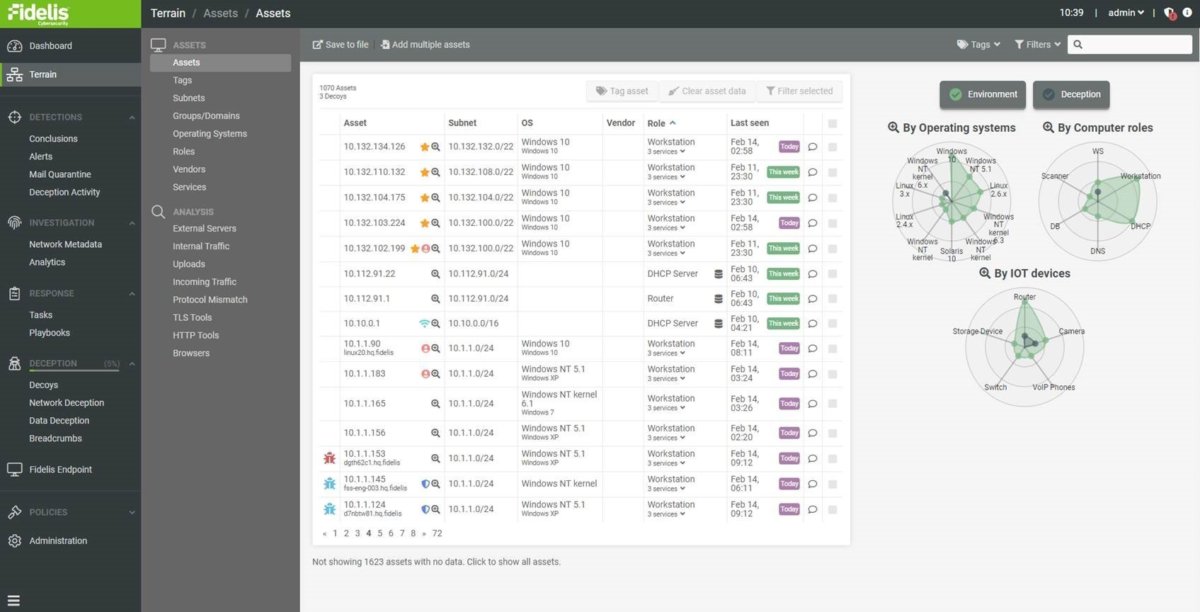

圖1:資產視圖中,用戶可以看清具體部署了多少資產,部署的是哪種資產。欺騙性資產的部署數量沒有限制。

設置與測試

用 Fidelis Deception 部署欺騙性資產非常簡單。用戶可以進入具體的用戶組或資產分類,用一系列下拉菜單部署欺騙性資產。或者,讓Fidelis自動化該過程。因為通過傳感器的流量監視是該欺騙平臺的一部分,該程序會觀察網絡流量,學習其中規律。點擊“為我推薦”按鈕,Fidelis Deception 就會給出天然存在于現有工作流中的欺騙性資產列表,可能會涉及從電子郵件服務器到打印機等各種設備。然后該平臺記錄下這些資產以便隨后與之互動,使這些資產看起來跟真的一樣鮮活。

該部署過程是持續進行的。比如說,因為監視著流量和網絡資產,Fidelis Deception 會知道公司何時添加了新的安全攝像頭,會檢測出這些新攝像頭并建議在網絡中也加入欺騙性攝像頭。公司從Windows遷移向Linux,或者做出任何其他遷移或功能增強動作,都會觸發相同的過程。欺騙性資產會鏡像這一動作。

Fidelis Deception 是唯一一個支持在同一臺誘餌服務器上部署IoT設備之類仿真誘餌和可能包含獨有IT的真實操作系統誘餌的欺騙工具。評估過程中,測試人員往該欺騙網絡中加進了很多IoT設備,甚至辦公環境中的特定打印機和路由器。至于運營技術(OT),人機界面和定制操作系統黃金鏡像誘餌均受支持。

部署欺騙性桌面和服務器的時候,Fidelis Deception 有一系列鏡像可供加載。聰明的公司甚至可以上載自己用于其他系統的黃金鏡像,Fidelis也會部署這些定制鏡像而不是完全模擬真實環境。用戶甚至可以給欺騙性資產添加常見口令,包括已知默認口令和類似 “password” 或 “12345” 這樣的弱口令。未授權用戶在嘗試這些口令并進入系統的時候,就會以為自己真的成功了,不會意識到自己其實是掉進了一個聰明的陷阱。

誘餌和線索的設置也非常直觀。因為通過網絡傳感器監視流量, Fidelis Deception 知道合法用戶的互動會留下何種真實信息。該系統會建議在真實資產中加入與之類似的虛假誘餌,并經常刷新這些誘餌,甚至會做到中毒地址解析協議(ARP)表以令欺騙性資產看起來與網絡中真實資產活躍度類似的地步。

該平臺最為誘人的一個功能是創建虛假用戶。這些用戶基本上是受平臺控制的真實用戶,創建時可以編輯它們的偏好和權限,比如身處某個具體部門的員工,或者慣于上午工作的員工。虛假用戶會在這些參數的范圍內活動,但也會表現出一定程度上的隨機性,讓它們看起來不像是按計劃任務運行的機器。虛假用戶還會與欺騙性資產互動,甚至使用這些資產,進一步讓自己看起來很真實,只不過不會觸發警報。

只要有惡意用戶或惡意軟件觸碰到欺騙性資產,警報便會拉響,但未必會是需要立即處理的高危警報。雖說大多數欺騙平臺的誤報都比較少,Fidelis Deception 又更進了一步,審查所有的警報,看是否有此類惡意活動的證據。與欺騙性資產互動的用戶也可能同時在與真實資產互動。如果確實存在這種現象,Fidelis會收集所有信息,并將之呈現為推翻所有證據的結論。所謂結論,就好像其它平臺的警報,需要IT團隊關注的那種。Fidelis不僅發出警報,還提供大量上下文。

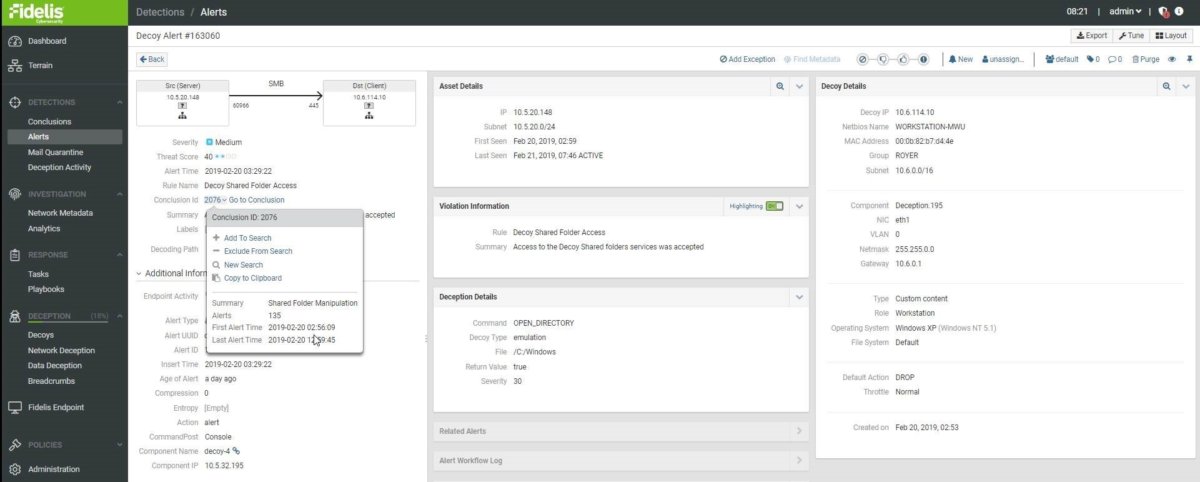

圖2:誘餌活動標簽頁展示有無欺騙性資產被人操作,呈現攻擊者對欺騙性資產的所有動作。

圖3:除平臺自身為提高虛假資產可信度而做的互動外,欺騙性資產上的任何動作都會觸發警報。

相比同類產品,Fidelis Deception 還有其他幾個優勢。其一,上載到欺騙性資產的任何文件都在沙箱執行。這樣不僅可以更好地解構攻擊者的動機,收集到的信息也能用于改善或驗證其他網絡防御。

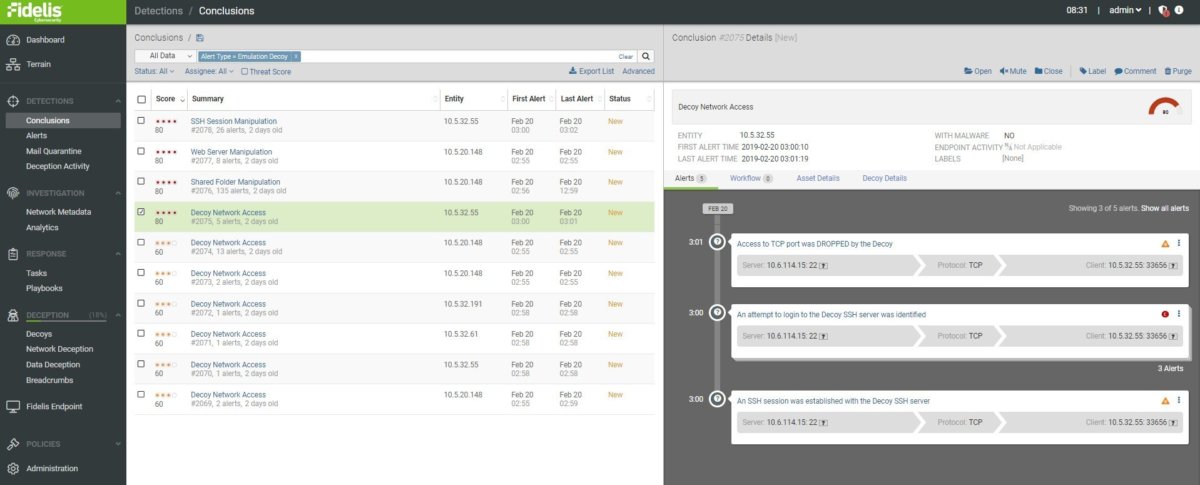

圖4:警報不總是嚴重級,自然不是每次都需要人響應。Fidelis平臺編譯其他流量的行為和警報,嘗試得出潛在攻擊的判定結論。這些結論在“結論”標簽頁中詳細列出。

圖5:與絕大多數欺騙平臺僅停在警報階段不同,Fidelis編譯所有相關信息,包括來自其他網絡流量的數據,并在必要的時候創建與攻擊者行為相關的完整報告。這就為威脅追捕提供了完美的資產,也能幫助緩解問題。

另一個優勢是欺騙性資產有自己的防御層,可以拖延和阻撓攻擊者。Fidelis在Deception中納入了一個工具,可以讓欺騙性資產上某些高度針對性的文件看起來非常小,只有幾KB;但在用戶嘗試下載的時候,又會變得非常巨大,有時候甚至能夠擴展到GB和TB的程度。黑客將花上幾個小時下載這些文件,IT團隊就有充裕的時間響應攻擊了。如果攻擊者實際上是一個惡意腳本程序,那其攻擊進程絕對會停滯,因為該惡意軟件沒有辦法知道自己遇上的是一個無限擴展的文件。

定論

Fidelis Deception 是最先進、最成熟的欺騙平臺之一。其欺騙性資產高度可信,與真實環境完美融合,甚至能與同樣可信的欺騙性用戶互動。其他附加功能,比如沙箱、深度流量分析和欺騙性資產防御層等,又給這款欺騙平臺再添了幾分價值。在黑客已經開始預計自己將遭遇各路誘餌的時代,Fidelis仍然找到了部署無法抗拒的欺騙性資產網絡的方法,已然準備好在真實資產周圍布下層層防御。