黑客入侵GPS跟蹤程序后發現可以遠程關閉汽車引擎

責編:gltian |2019-05-06 13:56:02黑客表示:我絕對可以在世界范圍內制造大型交通事件。

一名黑客入侵了兩個GPS跟蹤程序關聯的數千個賬戶,使他能夠監控數萬輛汽車所在的位置,甚至能夠在其中一些汽車行駛時關掉其引擎。

這位名為L&M的黑客入侵了7000多個iTrack賬戶和20000多個ProTrack賬戶。企業通過這兩個應用程序提供GPS服務,監控和管理車輛。黑客能夠通過應用程序追蹤世界上少數幾個國家的車輛,包括南非、摩洛哥、印度和菲律賓。根據某些GPS跟蹤設備制造商的說法,通過該軟件能夠遠程關閉一部分處在停車狀態或以每小時12英里或更慢速度行駛的汽車的發動機。

通過逆向工程ProTrack和iTrack的Android應用程序,L&M發現所有用戶在注冊時都會得到一個默認密碼——123456。

那時,這名黑客通過應用程序的API暴力獲取了 “數百萬用戶名”。然后,他編寫了一個腳本,試圖使用這些用戶名和默認密碼登錄。最終實現自動入侵數千個使用默認密碼的賬戶,并從中獲取數據。

根據L&M共享的用戶數據樣本顯示,黑客竊取了ProTrack和iTrack用戶的寶貴信息,包括:他們使用的GPS跟蹤設備的名稱和型號、設備的唯一ID號 (技術上稱為IMEI號);用戶名、真實姓名、電話號碼、電子郵件地址和現實地址 (根據L&M的說法,他無法獲取所有用戶的信息;對于某些用戶,他只能獲得到上面提到的一部分信息)。

通過與四位用戶(這四位用戶在L&M的樣本中)進行交談后發發現,確認了用戶的數據被泄露過,即黑客提供的數據是真實的。

L&M在一次在線聊天中表示:

我的目標是企業,而不是用戶。因為這家公司,用戶正在面臨風險。他們需要賺錢,但不想保護自己的客戶。

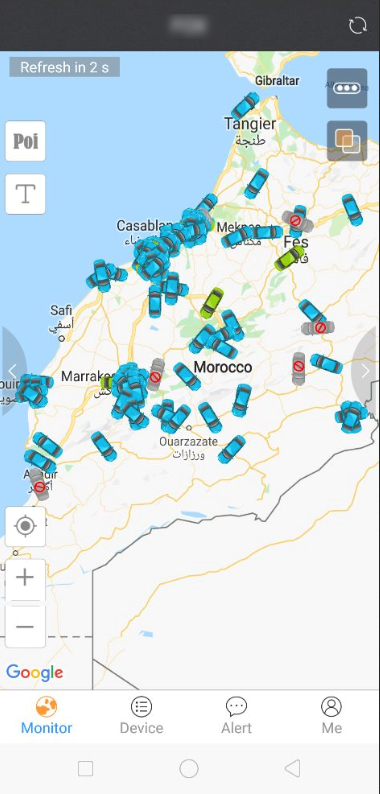

黑客提供的被入侵賬戶的截圖

L&M還聲稱,他能做到的遠不止監控用戶車輛這么簡單。

我絕對可以在世界范圍內制造大型交通事件。我已經對成千上萬輛汽車實現了全權控制,只要一個手指,我就能讓這些汽車的引擎停止工作。

盡管如此,該黑客表示他從未破壞過任何汽車的引擎,因為那樣太危險了。雖然黑客沒有證明他能夠關掉汽車發動機,但Concox的代表,一些ProTrack GPS和iTrack用戶使用的一個GPS跟蹤設備的硬件制造商,表示黑客仍然可以遠程關閉引擎,如果車輛行駛速度在每小時20公里以下(約12英里每小時)。

黑客提供的截圖顯示,這些應用程序擁有“停止引擎”的功能。

Rahim Luqmaan,Probotik Systems的所有人(南非一家使用ProTrack的公司)表示通過ProTrack關閉引擎是有可能的,如果技術人員在安裝跟蹤設備時啟用了這項功能。

這就更加危險了。他實際上可以隨意操縱……我們的用戶。

ProTrack由總部位于中國深圳的比圖科技公司制造。iTrack由總部位于中國廣州的斯沃德科技公司生產。iTryBrand和SEEWORLD都對經銷商銷售硬件跟蹤設備和云平臺,以便他們能夠直接管理這些設備。而這些經銷商則對用戶銷售硬件和服務。L&M聲稱他也入侵了一些經銷商的賬戶,這樣他就可以監控車輛并控制客戶的賬戶。

在Google Play的應用程序頁面上,iTrack掛出了一個免費試用帳戶為自己打廣告,用戶名為 “demo”,密碼為 “123456”。ProTrack在其網站上為潛在客戶提供免費試用版本。隨后,當測試人員嘗試試用免費版本時,網站彈出一個修改密碼的提示,因為“默認密碼太簡單了”。上周,當測試人員進行第一次試用時,這個消息沒有出現。此外,ProTrack的API在其文檔中還提到了默認密碼 “123456”。

從兩個應用程序的用戶界面來看,ProTrack和iTrack共享相同的底層代碼。

L&M表示,ProTrack已經通過應用程序和電子郵件聯系客戶,要求他們在本周更改他們的密碼,但目前還沒有強制用戶重置密碼。

ProTrack通過電子郵件否認了這一數據泄露事件,但確認了他們正在聯系用戶修改密碼。

我們的系統工作地很好,修改密碼是保護賬戶安全的正常手段,就像其他系統做的一樣,這有什么問題嗎? 而且你為什么要聯系我們的客戶,讓他們收到這種無聊的郵件。為什么黑客要聯系你?

而iTrack沒有立即回復關于通過電子郵件發送的評論請求的問題。

L&M表示他聯系了這些公司進行邀功。在ProTrack回復他的截圖中,一名公司代表要求黑客提供一個“低價格”報價。

如果我們付錢給你,你會把工具交給我們,不再黑我們的賬戶嗎? 我們怎么才能確定呢?很抱歉問了這么多問題,這是我們第一次發生這種事故。

這名黑客拒絕透露他與該公司的更多聯系。但他說他已經得到了他想要的。

他們在我進行攻擊之后發出了警告,這對我來說是成功的。迫使他們注意安全。他們現在知道他們的客戶面臨風險,所以他們把重點放在如何確保他們的服務安全上。