狙擊病毒,收藏這一篇干貨就夠了

責(zé)編:gltian |2019-07-24 13:45:31自 “WannaCry”勒索病毒爆發(fā)以來,慢慢淡出視線的病毒問題又開始在各企事業(yè)單位大面積肆虐,據(jù)國家互聯(lián)網(wǎng)應(yīng)急中心發(fā)布的2018年度安全態(tài)勢報(bào)告統(tǒng)計(jì),CNCERT 捕獲勒索軟件近 14 萬個(gè),全年總體呈現(xiàn)增長趨勢,重要行業(yè)關(guān)鍵信息基礎(chǔ)設(shè)施逐漸成為勒索軟件的重點(diǎn)攻擊目標(biāo),其中,政府、醫(yī)療、教育、研究機(jī)構(gòu)、制造業(yè)等行業(yè)成為重災(zāi)區(qū)。如何有效進(jìn)行防范病毒成為網(wǎng)絡(luò)安全工作中亟待解決的難題。本文旨在通過對病毒關(guān)鍵問題的分析,幫助用戶更全面梳理病毒防御體系的建設(shè)思路,同時(shí)提出銳捷網(wǎng)絡(luò)病毒定位防護(hù)全流程解決方案。

????? 問題一:為什么這兩年病毒在各重點(diǎn)行業(yè)大面積爆發(fā)?

對于病毒攻擊者來說,核心訴求是利益獲取。以往的病毒攻擊事件,大部分以數(shù)據(jù)盜取為主,同時(shí)通過數(shù)據(jù)倒賣等手段進(jìn)行變現(xiàn)。受限于數(shù)據(jù)精準(zhǔn)獲取及變現(xiàn)渠道限制,更多以單點(diǎn)安全事件為主,很難形成規(guī)模爆發(fā)效應(yīng)。而近幾年隨著虛擬貨幣的興起,病毒攻擊變現(xiàn)變得非常簡單和隱蔽,攻擊者只要掌握了資源的可用性,就可以借助網(wǎng)絡(luò)貨幣快速變現(xiàn),巨大利益驅(qū)使下導(dǎo)致以“勒索病毒”、“挖礦病毒”為代表的病毒不斷蔓延。

????? 問題二:為什么有殺毒軟件、IPS、防火墻等安全防護(hù)措施,病毒依然泛濫?

殺毒軟件、IPS、防火墻等傳統(tǒng)防護(hù)手段,雖然必不可少,但均屬于以特征庫為核心的被動防護(hù)方案,在病毒防護(hù)的實(shí)際應(yīng)用場景中,面臨“時(shí)效、單點(diǎn)、溯源”三大核心問題。

- 防護(hù)時(shí)效的滯后

基于特征庫的防御手段,對于病毒的防御均會經(jīng)歷:① 新病毒出現(xiàn)② 樣本采集 ③ 廠商解讀④特征提取⑤ 特征庫更-⑥ 用戶端更新 ⑦ 病毒檢測與查殺,七個(gè)步驟。這個(gè)周期一般在數(shù)小時(shí)至數(shù)天之間。時(shí)效的天然滯后性,在應(yīng)對頻繁變種病毒時(shí)效果往往不盡如人意。據(jù)CNCERT統(tǒng)計(jì),2018年全年勒索軟件 GandCrab 更新了19 個(gè)版本,且由于勒索病毒性質(zhì)的特殊性,一旦被感染,即使后續(xù)特征庫更新,也可能造成無法彌補(bǔ)的損失。

另外受限于用戶網(wǎng)絡(luò)環(huán)境中,各廠商特征庫差異、設(shè)備無法聯(lián)網(wǎng)、更新授權(quán)過期等各種因素限制,即使是已知病毒也會造成嚴(yán)重傷害。以爆發(fā)兩年多的WannaCry首個(gè)版本病毒為例,在2019年很多的用戶網(wǎng)絡(luò)中依然被發(fā)現(xiàn),這讓人們意識到僅僅依靠傳統(tǒng)被動防御方案已經(jīng)無法滿足日益突出的病毒防護(hù)需求。

- 單點(diǎn)防護(hù),體系薄弱

在多數(shù)的用戶網(wǎng)絡(luò)中,常常以部署殺毒軟件為唯一的病毒方案措施。銳捷認(rèn)為,殺毒軟件作為病毒入侵的最后一道屏障,必不可少,但卻遠(yuǎn)遠(yuǎn)不夠,一旦殺毒軟件被突破,特別是新型的病毒,則會直接碰觸到業(yè)務(wù)系統(tǒng)及數(shù)據(jù)。病毒防護(hù)必須依賴于全面的防護(hù)思路,通過多層、多維的防護(hù)措施,構(gòu)建完整的病毒防護(hù)體系。

- 入侵難以溯源

溯源問題一直是安全防護(hù)中非常關(guān)鍵的一環(huán),找到安全問題的源頭,從根本上予以解決,才能避免陷

入救火式的工作模式中。而傳統(tǒng)的以查殺為主的防范方案,并無法找到病毒入侵的源頭,網(wǎng)絡(luò)和系統(tǒng)的脆弱點(diǎn)依然存在,常常被重復(fù)利用,造成病毒問題周而復(fù)始。如何進(jìn)行溯源體系建設(shè)是病毒防護(hù)中非常重要的一環(huán)。

問題三:如何建立合理、有效的病毒防御的體系,實(shí)現(xiàn)病毒問題可管可控。

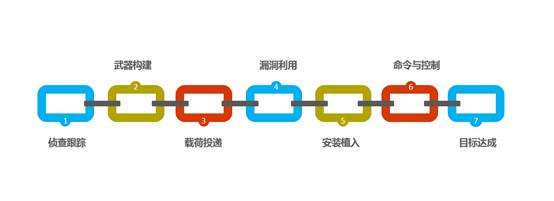

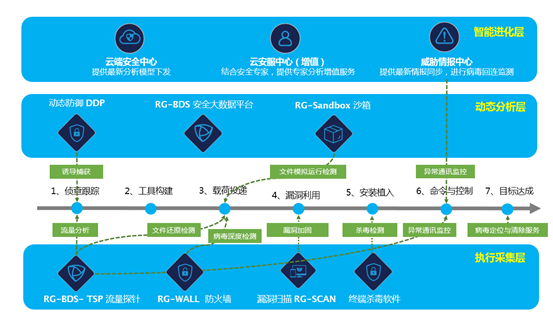

????? 在病毒防護(hù)體系建設(shè)時(shí),我們需要分析病毒入侵的本質(zhì)。雖病毒類型各異,但從病毒入侵的過程是存在共性的,這與洛克希德-馬丁公司提出的“網(wǎng)絡(luò)殺傷鏈”理論非常契合。即整個(gè)入侵過程,一般會經(jīng)歷偵查跟蹤、武器構(gòu)建、載荷投訴、漏洞利用、安裝植入、命令與控制、目標(biāo)達(dá)成七個(gè)階段,每個(gè)階段均會有對應(yīng)的行為或特征,可用于進(jìn)行檢測防護(hù)。當(dāng)然對應(yīng)的最有效檢測防護(hù)技術(shù)手段也不一致,在越早的殺傷鏈環(huán)節(jié)發(fā)現(xiàn)和阻止攻擊,病毒防護(hù)效果就越好,修復(fù)和時(shí)間成本就越低,而絕非只有到安裝植入后,才進(jìn)行介入檢測防護(hù),否則所做的防護(hù)工作往往事倍功半。

問題四:依據(jù)網(wǎng)絡(luò)殺傷鏈為指導(dǎo),每個(gè)階段應(yīng)具備什么樣病毒防護(hù)能力,銳捷可以提供什么樣的方案?

從每個(gè)階段所帶來的影響分析,在網(wǎng)絡(luò)殺傷鏈的前三個(gè)階段進(jìn)行有效監(jiān)測防護(hù),是病毒防護(hù)的最佳階段,此時(shí)病毒還未對業(yè)務(wù)造成實(shí)質(zhì)的影響,監(jiān)測防護(hù)工作所帶來的價(jià)值最為明顯,下面我們通過不同階段的分析,提供合理的防護(hù)方案建議。

- 偵查跟蹤階段

主要目標(biāo):攻擊者搜尋目標(biāo)主機(jī)的弱點(diǎn)

常用手段:高危端口探測、惡意漏洞掃描、身份憑證嘗試等

關(guān)鍵問題:如何對可疑的探測行為快速的捕獲和判斷?

銳捷解決之道:

① RG-DDP 動態(tài)防御:通過虛擬大量虛假主機(jī),快速誘導(dǎo)捕獲探測行為,構(gòu)建病毒入侵的快速監(jiān)測機(jī)制,同時(shí)擴(kuò)大攻擊面、延長被入侵時(shí)長,降低攻擊成功概率。由于不采用特征庫,天然解決了特征庫模式時(shí)效問題。

② RG-BDS 分析平臺+ 流量探針: 除了基于“安全特征”,還可依靠“行為模型”去發(fā)現(xiàn)未知威脅和攻擊,擺脫特征庫時(shí)效的束縛。

- 載荷投送階段

主要目標(biāo):制作一個(gè)惡意程序工具,并投送到目標(biāo)主機(jī)

常用手段:惡意郵件鏈接、網(wǎng)站頁面釣魚、遠(yuǎn)程登錄等

關(guān)鍵問題:如何對網(wǎng)絡(luò)傳輸文件進(jìn)行快速深度檢測。

銳捷解決之道:

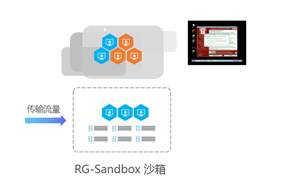

- RG-Sandbox 沙箱:支持在各類虛擬環(huán)境模擬運(yùn)行文件和URL,根據(jù)運(yùn)行結(jié)果而非特征去判斷威脅,對可疑文件進(jìn)行模擬運(yùn)行檢測,所以不僅能檢測到已知威脅,還可以檢測到未知威脅。

- 流量探針:文件還原檢測,結(jié)合威脅情報(bào)輔助,實(shí)現(xiàn)對文件的還原、檢測、存儲,幫助用戶進(jìn)行威脅溯源。

- RG-WALL 1600系列下一代防火墻:基于CPU+ASIC 架構(gòu)設(shè)計(jì),結(jié)合本地庫和云端庫,提供及時(shí)更新的強(qiáng)大 AV病毒檢測能力。

- 漏洞利用及安裝植入階段

主要目標(biāo):利用主機(jī)存在的漏洞,運(yùn)行植入惡意程序

常用手段:惡意漏洞掃描利用

關(guān)鍵問題:如何精準(zhǔn)評估漏洞風(fēng)險(xiǎn),讓安全加固更具備針對性

銳捷解決之道:

① RG-BDS安全大數(shù)據(jù)分析平臺+ RG-SCAN漏洞評估系統(tǒng),實(shí)現(xiàn)攻擊與漏洞的自動關(guān)聯(lián),讓漏洞不僅僅是孤立的存在,與實(shí)際現(xiàn)網(wǎng)情況動態(tài)調(diào)整風(fēng)險(xiǎn),讓安全加固更具備針對性。

②銳捷網(wǎng)絡(luò)與火絨安全等終端殺毒軟件廠商建立合作生態(tài),實(shí)現(xiàn)整體病毒防護(hù)方案能力整合,讓網(wǎng)絡(luò)監(jiān)測與終端檢測有效融合。

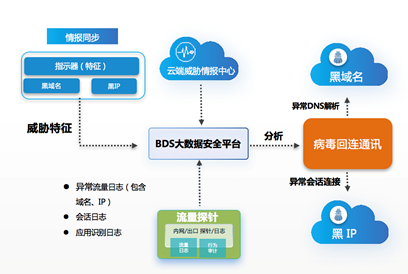

- 命令與控制階段

主要目標(biāo):攻擊者建立控制系統(tǒng)的路徑

常用手段:C&C 回連、僵尸網(wǎng)絡(luò)

關(guān)鍵問題:如何在網(wǎng)絡(luò)流量中發(fā)現(xiàn)異常的命令控制鏈接

銳捷解決之道:RG-BDS+探針+威脅情報(bào)協(xié)同,實(shí)現(xiàn)對C&C 回連通信、僵尸網(wǎng)絡(luò)等威脅的檢測,發(fā)現(xiàn)病毒威脅。

通過以上整體病毒防護(hù)體系的建設(shè),讓病毒防護(hù)形成整體防護(hù)效應(yīng),通過各階段多層、多維的監(jiān)測防護(hù)技術(shù),實(shí)現(xiàn)從病毒入侵開始到結(jié)束整體過程的監(jiān)測防護(hù),解決時(shí)效、單點(diǎn)、溯源的三大難題。

需要強(qiáng)調(diào)的是,以上各階段的組件可通過RG-BDS大數(shù)據(jù)安全平臺協(xié)同聯(lián)動,實(shí)現(xiàn)病毒整體階段定位分析, 也可單獨(dú)工作,實(shí)現(xiàn)各階段病毒定位防護(hù),銳捷提供的是一種整體方案,更是一種病毒防護(hù)的建設(shè)思路,讓安全建設(shè)不只是安全設(shè)備的盲目壘砌,幫助用戶構(gòu)建整體安全防護(hù)體系。

- ISC.AI 2025正式啟動:AI與安全協(xié)同進(jìn)化,開啟數(shù)智未來

- 360安全云聯(lián)運(yùn)商座談會圓滿落幕 數(shù)十家企業(yè)獲“聯(lián)營聯(lián)運(yùn)”認(rèn)證!

- 280萬人健康數(shù)據(jù)被盜,兩家大型醫(yī)療集團(tuán)賠償超4700萬元

- 推動數(shù)據(jù)要素安全流通的機(jī)制與技術(shù)

- RSAC 2025前瞻:Agentic AI將成為行業(yè)新風(fēng)向

- 因被黑致使個(gè)人信息泄露,企業(yè)賠償員工超5000萬元

- UTG-Q-017:“短平快”體系下的高級竊密組織

- 算力并網(wǎng)可信交易技術(shù)與應(yīng)用白皮書

- 美國美中委員會發(fā)布DeepSeek調(diào)查報(bào)告

- 2024年中國網(wǎng)絡(luò)與信息法治建設(shè)回顧