連線:伊朗有能力對美國發起網絡攻擊

責編:gltian |2020-01-06 16:58:51從數據破壞攻擊到工控制系統攻擊,伊朗擁有強大網絡攻擊武器庫。

1 月 3 日,據中國日報網報道,美國無人機在巴格達用導彈暗殺了伊朗少將蘇萊馬尼 (Qasem Soleimani)。Wired 雜志撰文指出,此舉將招來伊朗黑客部隊的報復,內容如下:

多年來,美國與伊朗的緊張關系一直處于危險邊緣。而被普遍認為是伊朗第二號權力人物的伊朗將軍蘇萊馬尼遭遇無人機刺殺,無疑使本就緊張的局勢變得一觸即發。現在,世界在等待伊朗的回應,伊朗似乎可能會重新動用該國已經埋伏多年的重器:黑客部隊。

在周四的攻擊后,軍事和網絡安全分析師警告說,伊朗很可能發起一波破壞性的網絡攻擊浪潮。伊朗已經花費了數年的時間培養黑客能力,不僅可以執行大規模破壞計算機設備的行動,而且還可以對電網和供水系統等西方關鍵基礎設施進行攻擊(盡管可能性很小)。

紐約夜景 圖片來源:NASA

蘭德 (RAND) 智庫的政治科學家阿里安·塔巴塔拜 (Ariane Tabatabai) 說:

網絡攻擊無疑是一種選擇,對伊朗來說是可行的,而且可能是唯一選擇。

塔巴塔拜指出伊朗與美國之間沖突的不對稱屬性:伊朗的軍事資源已經耗盡,而且它沒有核武器或強大的國家盟友。這意味著它很可能會使用弱者與強者戰斗時常用的武器,例如非國家的恐怖分子、民兵以及黑客。

如果要能夠與美國匹敵,與之抗衡并制止它,伊朗就必須在一個更加平等的領域——網絡空間來與美國抗衡。

國家黑客攻擊工控系統打擊對手并非沒有成功的先例。2016 年 12 月,俄羅斯使用代號 Industroyer 或 Crash Override 的惡意軟件在烏克蘭首都基輔制造了短暫的大停電。2017 年,身份不明的黑客在沙特阿拉伯一家煉油廠部署了一種名為 Triton 或 Trisis 的惡意軟件,企圖禁用安全系統。這些攻擊中的某些攻擊,特別是 Triton 攻擊,有可能造成身體損傷,直接威脅目標設施內部人員的安全。

他們有能力造成嚴重破壞。

伊朗黑客的殺手锏:一言不合就抹硬盤

2007 年,美以聯合情報行動在伊朗納坦茲鈾濃縮設施中部署了名為 Stuxnet 的惡意軟件,摧毀了離心機并嚴重打擊了伊朗的核計劃。自那以后,伊朗就開始不斷發展網絡戰能力,將大量資源投入到了黑客攻擊中,但并不是像 Stuxnet 這樣的外科手術式攻擊,而是間諜活動和大規模數據破壞。

Stuxnet 攻擊之后,伊朗政府和各機構中設立了多個網絡作戰單元,包括蘇萊曼尼直接領導的 Quds,這些黑客部隊的力量還不足以抗衡美國,但它們有能力造成嚴重破壞,特別是在他們不擔心被追溯暴露的情況下。

New America Foundation的網絡安全策略師Peter Singer 指出,盡管此前伊朗的黑客的活動此前曾因隱身需要而受到限制,但他們現在可能反而試圖傳遞非常公開的信息。

伊朗發起的網絡攻擊形式,很可能復制近年來該國對鄰國發動的多次攻擊:通過數據擦除惡意軟件 (wiper) 破壞目標網絡內盡可能多的計算機。伊朗曾使用 Shamoon 和 Stone Drill 等 Wiper 惡意軟件在中東鄰國造成大規模破壞。2012 年的一次襲擊,摧毀了沙特 Aramco 油氣公司的 30,000 臺計算機,并進而席卷了歐洲和中東。2014 年,拉斯維加斯金沙公司老板謝爾登·阿德爾森 (Sheldon Adelson) 建議對伊朗進行核打擊后,遭到伊朗黑客攻擊。最近,伊朗的黑客還襲擊了阿聯酋,卡塔爾和科威特等海灣鄰國以及意大利石油公司 Saipem 的私營部門目標,沙特 Aramco 油氣公司是其主要客戶。

工業網絡安全公司 Dragos 的分析師 Joe Slowik 曾領導美國能源部的計算機安全和事件響應團隊,他指出:

從我們迄今為止了解到的情況來看,伊朗仍然依賴針對IT系統的數據損毀攻擊。

除了金沙事件外,伊朗黑客部隊表現得很克制,并未對美國其他機構或設施發動數據損毀攻擊,但是蘇萊曼尼遇刺案可能會改變這種局勢。蘭德公司的塔巴塔拜說:

伊朗一直不愿追隨美國及其盟友,例如澳大利亞或北約。鑒于昨晚的襲擊級別,如果情況有所改變,我不會感到驚訝。

雖然 wiper 磁盤數據損毀攻擊是最可能的攻擊手段,但 wiper 并不是伊朗唯一的殺手锏。

伊朗黑客組織APT33的攻擊目標從IT系統轉向工控系統

去年 11 月,在弗吉尼亞州阿靈頓舉行的 CyberwarCon 會議上,有安全研究專家指出,伊朗黑客組織 APT33 活動及攻擊目標發生變化,將攻擊重點從IT網絡轉移到包括電力、制造和煉油廠等在內的工業控制系統。

不久前,Dragos、FireEye 和 CrowdStrike 等網絡安全公司也觀察到伊朗黑客組織 (APT33,也稱為 Magnallium 或 Refined Kitten)開始尋找進入美國潛在目標的途徑,包括能源部和美國國家實驗室。這些入侵企圖可能是間諜活動的前奏,但也可能被用于破壞活動。FireEye 威脅情報總監約翰·霍爾特奎斯特 ( John Hultquist) 在 6 月告訴《連線》雜志說:

我們不確定這是情報收集,收集有關沖突的信息,還是我們一直以來最大的擔憂,這是攻擊的準備。但是,刺殺像蘇萊馬尼這樣的領導人,事態嚴重,勢必會挑起公開回應。

布魯金斯學會:伊朗可能開展更具破壞性的攻擊

一些安全研究人員還警告說,伊朗似乎正在開發直接攻擊工業控制系統的黑客能力,而不是像 Stuxnet 震網病毒在納坦茲所做的那樣,僅僅攻擊計算機,破壞物理系統。微軟在 11 月指出,APT33 曾試圖獲得對某工業控制系統供應商網絡的訪問權限,這是可能是破壞性供應鏈攻擊的第一步。德拉戈斯的喬·斯洛維克 (Joe Slowik) 表示:他們一直試圖在很多地方涉足。

Slowik 還指出,神秘黑客泄露了伊朗的文件,這似乎表明它試圖針對電網和供水系統中使用的工業控制系統開發惡意軟件,盡管該項目似乎已被擱置。

盡管有信號表明伊朗有針對工業控制系統的野心,但斯洛維克認為,他們可能仍未準備好對這種復雜系統進行攻擊。Slowik 表示,就耐心,能力和長期目標而言,工控系統的攻擊難度要大得多。” 這意味著伊朗更可能發起簡單易行但極具破壞性的 wiper 數據損毀攻擊。

但是根據安全研究人員 Wojciech 去年 10 月在安全周刊上發布的工控系統安全報告,美國本土的關鍵基礎設施工控系統端口大量暴露在互聯網上,安全形勢不容樂觀。

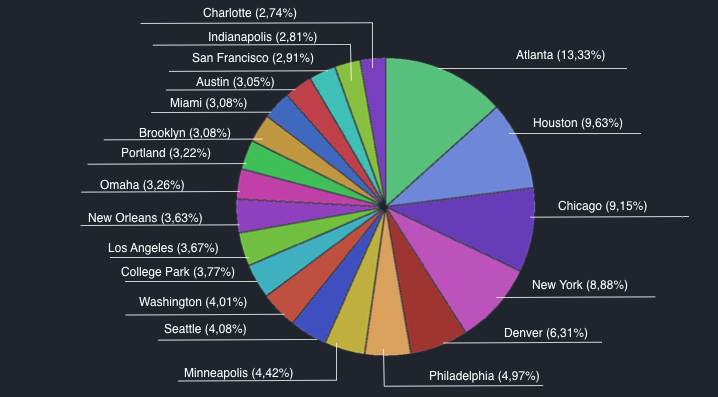

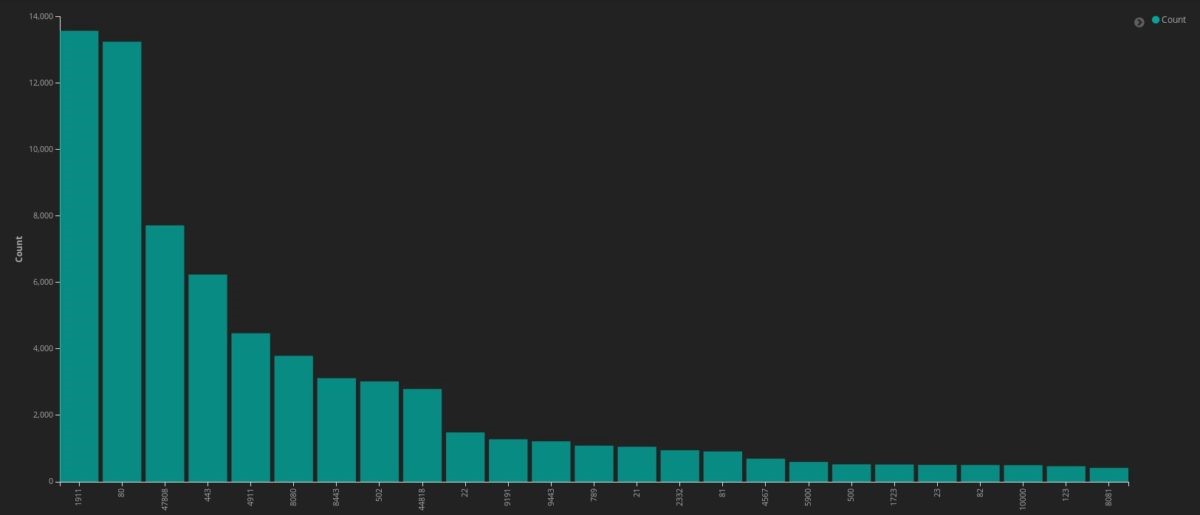

安全研究人員Wojciech用Kamerka工具掃描到已經暴露的2.6萬個美國本土工控系統

美國各城市工控系統暴露情況 數據來源:Wojciech

美國本土暴露最多的五個工控系統端口:1911、47808、4911、502、44818

無論如何,伊朗觀察家警告說,任何因索萊馬尼被暗殺的報復性網絡攻擊都不會是故事的最終結局。盡管網絡攻擊是一種快速,低風險的選擇,但當伊朗失去像索萊馬尼這樣的重要官員時,很可能會采取更加激烈的,實際的物理反擊(一次成功的工控系統攻擊,同時也是物理攻擊)。

參考Wired原文地址:

https://www.wired.com/story/iran-soleimani-cyberattack-hackers/