工控安全最大威脅:攻擊工具泛濫

責(zé)編:gltian |2020-03-31 17:11:02自從2015年工控系統(tǒng)(ICS)安全成為黑帽大會(huì)的熱門話題以來(lái),過(guò)去五年中工控系統(tǒng)安全事故頻率逐年增長(zhǎng),2019年創(chuàng)下新高。

工控安全威脅和攻擊不斷增長(zhǎng)的一個(gè)主要原因是攻擊技術(shù)的工具化。近年來(lái)針對(duì)工控系統(tǒng)(ICS)的入侵和攻擊工具呈現(xiàn)快速增長(zhǎng)趨勢(shì),使得針對(duì)運(yùn)營(yíng)技術(shù)(OT)網(wǎng)絡(luò)和工業(yè)控制系統(tǒng)(ICS)的攻擊門檻大幅下降。

根據(jù)FireEye最新發(fā)布的工控系統(tǒng)安全報(bào)告,工控系統(tǒng)攻擊工具的大量涌現(xiàn)使得普通黑客也能實(shí)施過(guò)去需要特殊知識(shí)和高級(jí)黑客技術(shù)的工控系統(tǒng)攻擊,未來(lái)工控系統(tǒng)安全形勢(shì)變得極為嚴(yán)峻。

值得注意的是,高級(jí)工控系統(tǒng)攻擊者也會(huì)使用工控系統(tǒng)攻擊工具,以此隱瞞身份或大幅降低攻擊成本。

ICS攻擊工具的十大類別

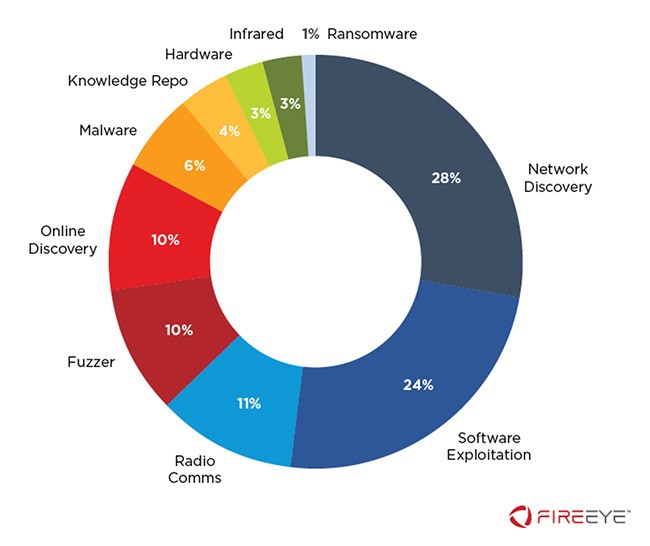

多年以來(lái),安全研究人員一直在跟蹤大量公開可用的,針對(duì)ICS的網(wǎng)絡(luò)操作工具,目前最常見的ICS攻擊工具主要可以分為以下十大類:

近年ICS攻擊工具具備三大特點(diǎn):

1. 它們大多數(shù)是在過(guò)去十年中開發(fā)的;

2. 大多數(shù)工具與供應(yīng)商無(wú)關(guān);

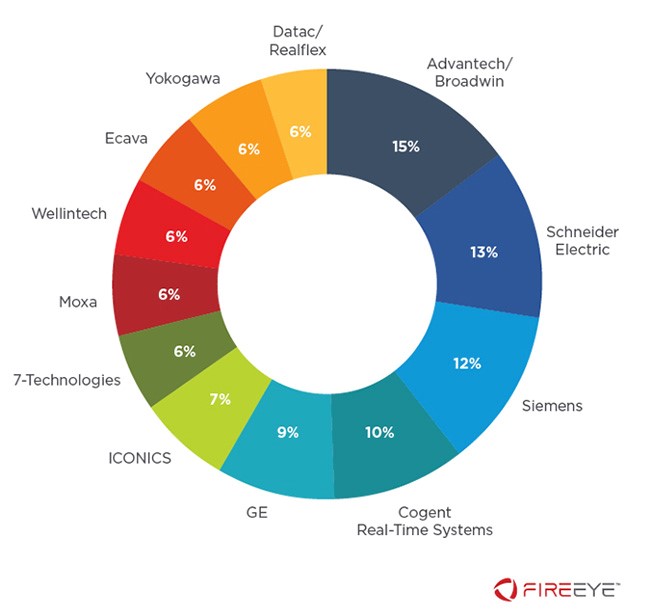

3. 主要針對(duì)最大的幾家ICS原始設(shè)備制造商(例如西門子、施耐德電氣、GE、ABB、Digi International、羅克韋爾自動(dòng)化和Wind River Systems)使用最廣泛的解決方案。

目前網(wǎng)絡(luò)上常見的工控系統(tǒng)攻擊工具主要分為兩大類:一類是“獨(dú)立攻擊工具”,另一些則基于流行的利用框架和模塊開發(fā)。

數(shù)量最多的ICS攻擊工具類別:資產(chǎn)發(fā)現(xiàn)

超過(guò)一半的“獨(dú)立”ICS攻擊工具屬于“資產(chǎn)發(fā)現(xiàn)”,幫助攻擊者了解連接到網(wǎng)絡(luò)的ICS設(shè)備和軟件開發(fā)工具,十大類別的工控系統(tǒng)攻擊工具的數(shù)量占比統(tǒng)計(jì)如下:

通常來(lái)說(shuō),開發(fā)工控系統(tǒng)攻擊工具,例如ICS專用惡意軟件和勒索軟件,開發(fā)者必須具備有關(guān)目標(biāo)系統(tǒng)和編碼技能的高級(jí)知識(shí),這對(duì)于大多數(shù)攻擊者來(lái)說(shuō)是無(wú)法實(shí)現(xiàn)的。

針對(duì)ICS的漏洞利用模塊,Metasploit最危險(xiǎn)

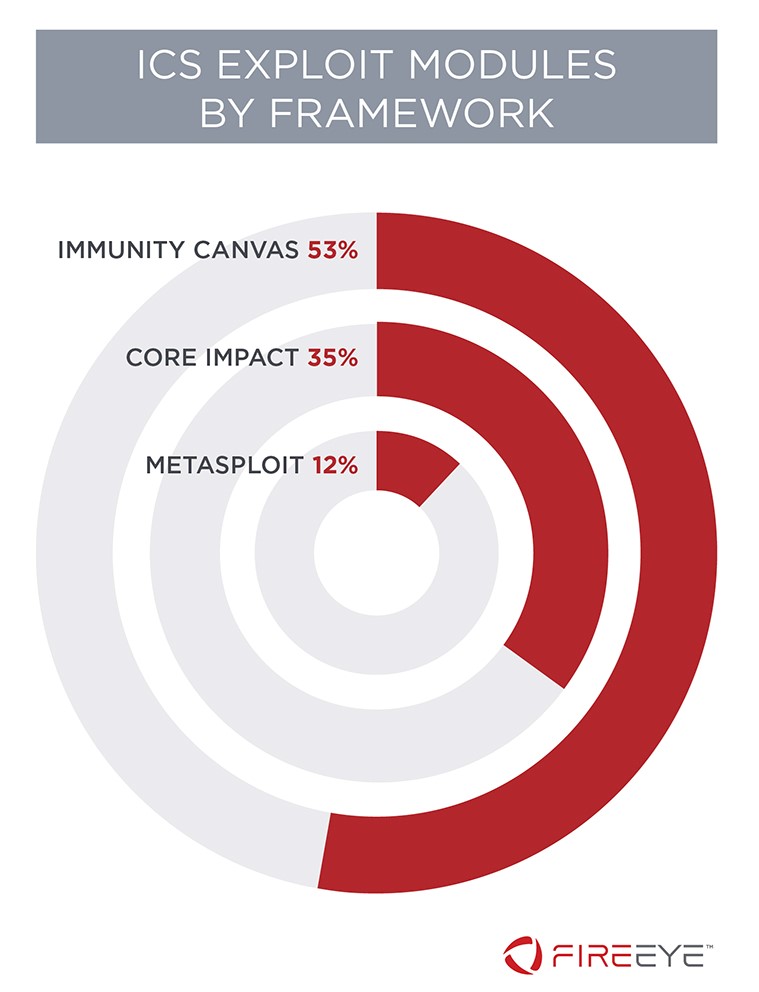

常見的漏洞利用框架,例如Metasploit(免費(fèi))、Core Impact和Immunity Canvas(均為商業(yè)用途)以及最新的針對(duì)ICS的利用框架,例如Autosploit、工業(yè)開發(fā)框架(ICSSPLOIT)都提供針對(duì)ICS的漏洞利用模塊。在俄羅斯安全研究公司GLEG的不懈努力下,Immunity Canvas目前提供的漏洞利用最多:

FireEye研究人員指出:

目前跟蹤與500多個(gè)漏洞相關(guān)的數(shù)百個(gè)ICS專用漏洞利用模塊,其中71%是潛在的零日漏洞。

在這三個(gè)非ICS專用框架中,Metasploit擁有最少的ICS專用漏洞利用程序,但是由于它是免費(fèi)提供的,因此這些漏洞目前可能對(duì)防御者構(gòu)成最大的危險(xiǎn)。

被ICS攻擊工具針對(duì)最多的工控系統(tǒng)供應(yīng)商(西門子、Advantech/Broadwin和施耐德電氣排前三)

總結(jié)

知己知彼,百戰(zhàn)不殆。工控系統(tǒng)攻擊工具極大拉低了工控系統(tǒng)攻擊的門檻,使其成為工控系統(tǒng)當(dāng)下和未來(lái)一段時(shí)間面臨的最大威脅,對(duì)工控網(wǎng)絡(luò)攻擊工具的監(jiān)控應(yīng)當(dāng)成為工控安全領(lǐng)域的重要風(fēng)險(xiǎn)指標(biāo)。那些對(duì)ICS攻擊工具不夠重視或者缺乏研究的企業(yè),最有可能成為菜鳥工控黑客拿來(lái)練手的目標(biāo)。

- ISC.AI 2025正式啟動(dòng):AI與安全協(xié)同進(jìn)化,開啟數(shù)智未來(lái)

- 360安全云聯(lián)運(yùn)商座談會(huì)圓滿落幕 數(shù)十家企業(yè)獲“聯(lián)營(yíng)聯(lián)運(yùn)”認(rèn)證!

- 280萬(wàn)人健康數(shù)據(jù)被盜,兩家大型醫(yī)療集團(tuán)賠償超4700萬(wàn)元

- 推動(dòng)數(shù)據(jù)要素安全流通的機(jī)制與技術(shù)

- RSAC 2025前瞻:Agentic AI將成為行業(yè)新風(fēng)向

- 因被黑致使個(gè)人信息泄露,企業(yè)賠償員工超5000萬(wàn)元

- UTG-Q-017:“短平快”體系下的高級(jí)竊密組織

- 算力并網(wǎng)可信交易技術(shù)與應(yīng)用白皮書

- 美國(guó)美中委員會(huì)發(fā)布DeepSeek調(diào)查報(bào)告

- 2024年中國(guó)網(wǎng)絡(luò)與信息法治建設(shè)回顧