可突破物理隔離的惡意軟件框架——Ramsay

責(zé)編:gltian |2020-05-15 10:39:39網(wǎng)絡(luò)安全公司ESET的研究人員今天宣布,他們發(fā)現(xiàn)了一個(gè)前所未有的惡意軟件框架,該框架具有當(dāng)今很少見的高級(jí)功能。

ESET將這個(gè)惡意軟件框架名為Ramsay,表示該惡意軟件工具包被設(shè)計(jì)用來感染物理隔離的計(jì)算機(jī),可以將Word和其他敏感文檔藏入一個(gè)隱蔽的存儲(chǔ)容器中,等待合適的泄露機(jī)會(huì)。

Ramsay是一個(gè)重大發(fā)現(xiàn),因?yàn)榘踩绾苌倏吹侥軌蚬粑锢砀綦x設(shè)備的惡意軟件,通常來說,物理隔離是公司可以采取的最嚴(yán)格和有效的敏感數(shù)據(jù)安全保護(hù)措施。

什么是物理隔離網(wǎng)絡(luò)

物理隔離系統(tǒng)是與公司網(wǎng)絡(luò)的其余部分隔離并與公共互聯(lián)網(wǎng)斷開的計(jì)算機(jī)或網(wǎng)絡(luò)。

物理隔離的計(jì)算機(jī)/網(wǎng)絡(luò)經(jīng)常出現(xiàn)在政府機(jī)構(gòu)和大型企業(yè)的網(wǎng)絡(luò)中,它們通常存儲(chǔ)著絕密文件或知識(shí)產(chǎn)權(quán)。

滲透物理隔離網(wǎng)絡(luò)通常被視為安全漏洞的圣杯,因?yàn)槠茐幕驖B透物理隔離系統(tǒng)的難度極大。

RAMSAY可能會(huì)“破防”

ESET在今天發(fā)布的一份報(bào)告中指出,Ramsay幾乎就是專門為破防物理隔離網(wǎng)絡(luò)而開發(fā)的。

根據(jù)ESET收集的信息,使用Ramsay工具箱的攻擊可以通過以下模式進(jìn)行:

- 受害者將收到帶有RTF文件附件的電子郵件。

- 如果受害者下載并運(yùn)行文檔,則該文件將嘗試?yán)肅VE-2017-1188或CVE-2017-0199漏洞讓用戶感染Ramsay惡意軟件。

- Ramsay的“收集器”模塊將啟動(dòng)。該模塊搜索受害者的整個(gè)計(jì)算機(jī),并將Word、PDF和ZIP文檔收集到一個(gè)隱藏的文件夾中。

- Ramsay的“傳播器”模塊也將啟動(dòng)。此模塊將Ramsay惡意軟件的副本添加到在可移動(dòng)驅(qū)動(dòng)器和網(wǎng)絡(luò)共享上找到的所有PE(便攜式可執(zhí)行文件)文件中。

- 惡意軟件會(huì)一直等到攻擊者部署另一個(gè)可以竊取所收集數(shù)據(jù)的模塊。

ESET表示,在研究期間,尚未發(fā)現(xiàn)Ramsay的數(shù)據(jù)提取模塊。

盡管如此,ESET表示該惡意軟件已被廣泛使用。

ESET研究人員Ignacio Sanmillan說:

我們最初在VirusTotal中找到了Ramsay的一個(gè)實(shí)例。”“該樣本是從日本上傳的,這使我們發(fā)現(xiàn)了該框架的其他組件和版本。

已經(jīng)發(fā)現(xiàn)了三個(gè)Ramsay版本

ESET表示,他們已經(jīng)跟蹤了三種不同版本的Ramsay惡意軟件框架,其中一個(gè)版本于2019年9月編譯(Ramsay v1),另外兩個(gè)版本編譯于2020年3月上旬至下旬(Ramsay v2.a和v2.b)。

Sanmillan說,ESET發(fā)現(xiàn)“大量證據(jù)可以得出結(jié)論,該框架處于開發(fā)階段”,并且黑客仍在修改代碼。

例如,電子郵件的傳遞方法多種多樣,在最近的Ramsay版本中,該惡意軟件還在Word文檔之外收集了PDF和ZIP文件。

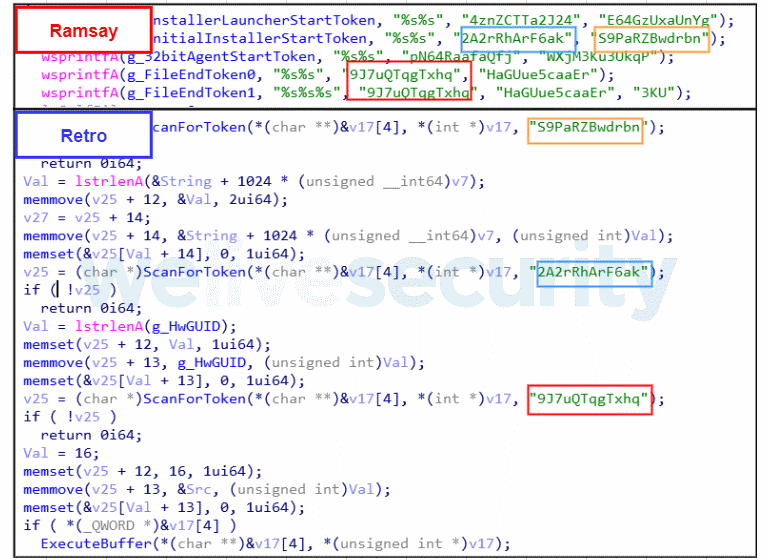

研究人員尚未正式歸因于誰可能是Ramsay的幕后推手。但是,Sanmillan表示,該惡意軟件包含與Retro一起的大量共享工件,而Retro是由朝鮮黑客組織DarkHotel開發(fā)的一種惡意軟件。

Ramsay-Retro代碼的相似之處 圖片來源:ESET

- ISC.AI 2025正式啟動(dòng):AI與安全協(xié)同進(jìn)化,開啟數(shù)智未來

- 360安全云聯(lián)運(yùn)商座談會(huì)圓滿落幕 數(shù)十家企業(yè)獲“聯(lián)營(yíng)聯(lián)運(yùn)”認(rèn)證!

- 280萬人健康數(shù)據(jù)被盜,兩家大型醫(yī)療集團(tuán)賠償超4700萬元

- 推動(dòng)數(shù)據(jù)要素安全流通的機(jī)制與技術(shù)

- RSAC 2025前瞻:Agentic AI將成為行業(yè)新風(fēng)向

- 因被黑致使個(gè)人信息泄露,企業(yè)賠償員工超5000萬元

- UTG-Q-017:“短平快”體系下的高級(jí)竊密組織

- 算力并網(wǎng)可信交易技術(shù)與應(yīng)用白皮書

- 美國(guó)美中委員會(huì)發(fā)布DeepSeek調(diào)查報(bào)告

- 2024年中國(guó)網(wǎng)絡(luò)與信息法治建設(shè)回顧