俄羅斯首個BEC商業電子郵件詐騙犯罪網絡浮出水面

責編:gltian |2020-07-09 13:50:47近日,Agari的安全研究人員發現了有史以來第一個報告的俄羅斯商業電子郵件泄露(BEC)網絡犯罪網絡,該犯罪網絡也是Nigerian Scammer的幕后黑手,最近正在將目光投向基于電子郵件的攻擊媒介。

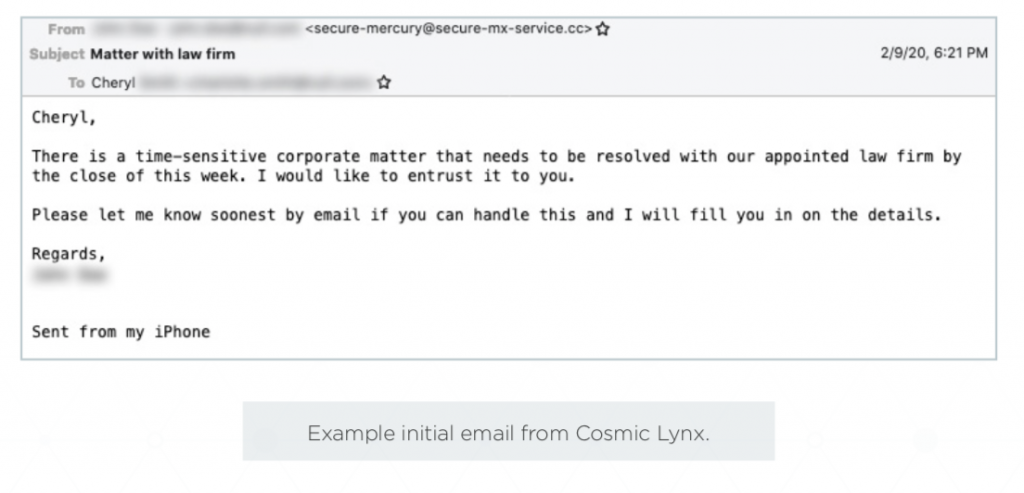

這個俄羅斯BEC團伙被代號Cosmic Lynx,自去年7月以來,已經針對46個國家/地區的200多個高級管理人員發動BEC郵件詐騙攻擊。與其他常規的BEC騙局不同,Cosmic Lynx的電子郵件內容非常逼真,以沒有部署DMARC郵件安全策略的受害者為目標,并利用偽造的“合并并購”方案來竊取更大額資金。

據Agari的研究人員說:

這是向全球電子郵件威脅態勢的歷史性轉變,預示著全球CISO必須立即應對的新型復雜的社交網絡釣魚攻擊。

研究人員說,大多數BEC詐騙團伙團體都沒有特定的攻擊目標,但Cosmic Lynx則具有明確的針對性,它專門尋找具有重要全球影響力的大型跨國組織,其中包括許多財富500強或全球2,000強公司。Agari表示,Cosmic Lynx的目標員工通常是高級管理人員,其中75%擔任副總裁,總經理或常務董事的頭銜。

幾乎所有攻擊事件的說辭都是受害者的公司正準備與一家亞洲公司達成收購協議。Cosmic Lynx聲稱自己是這家亞洲公司的首席執行官,并要求目標員工與“外部法律顧問”合作,以協調完成收購所需的付款。由于其敏感的性質,要求目標員工對交易的細節保密,直到交易完成為止,這使欺詐行為更容易被發現而不被發現。

研究人員說,Cosmic Lynx電子郵件的內容非常“規范和專業”,與通常使用較差語法的其他BEC攻擊迥然不同。

研究人員說:

與大多數BEC電子郵件中拼寫錯誤的單詞和語法錯誤不同,Cosmic Lynx電子郵件通常非常詳細,并且幾乎用完美的英語書寫,在某些情況下,Cosmic Lynx使用大多數人的詞匯表中可能沒有的專業書面單詞,并在適當的上下文中使用。

圖片:Agari

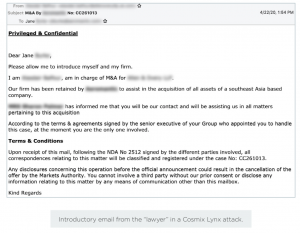

Cosmic Lynx往往會假借律師的身份來取得信任。例如,Cosmic Lynx劫持了英國某知名律師事務所中真正律師的身份,從而為其攻擊增加了另一層合法性。

Cosmic Lynx首先注冊一個與律師事務所的實際域名非常相似的域名,然后創建詳細的電子郵件簽名,其中包含模擬律師的照片,指向合法律師事務所網站的鏈接,甚至是保密免責聲明。

最后,作為“收購”的一部分,要求目標員工將一筆或多筆付款發送到該組控制的子帳戶。然后,它將被盜資金通過香港的子帳戶轉移。研究人員說,其他洗錢賬戶位于匈牙利,葡萄牙和羅馬尼亞。他們說,該組織積極避免使用美國的洗錢帳戶。

圖片:Agari

Cosmic Lynx攻擊得手后索要的金額也明顯高于平均值,在大多數高管模仿BEC攻擊中,平均索要的金額為55,000美元,但研究人員表示,Cosmic Lynx電子郵件索要金額高達數十萬美元,有時甚至數百萬美元。

Cosmic Lynx還會嗅探尚未部署DMARC策略的組織。創建DMARC的目的是防止惡意行為者在發送電子郵件時直接欺騙組織的域。如果目標沒有DMARC策略,則威脅組將直接假冒CEO的電子郵件地址,并將Reply-To電子郵件設置為他們實際用于與受害者通信的操作電子郵件帳戶。

研究人員說:

假冒CEO的電子郵件地址可以增強其電子郵件的真實性。基于我們對Cosmic Lynx歷史攻擊的分析,很明顯,該小組知道哪些目標組織實施了有效的DMARC政策,哪些組織沒有實施。

2020年,網絡釣魚詐騙繼續給公司造成嚴重損失。FBI在2月份發布的 IC3年度網絡犯罪報告中表示 ,企業電子郵件泄露(BEC)攻擊在2019年給受害者造成了17億美元的損失。在2019年,這些類型的“成功”攻擊案例包括媒體集團Nikkei (2,900萬美元)、德克薩斯州學區 (230萬美元),甚至還有一個社區非營利組織 (120萬美元)。詐騙的對象不限于企業,甚至包括市政府和教堂。例如佛羅里達州的奧卡拉市政府(City of Ocala),被詐騙了742,000美元,而俄亥俄州布倫瑞克(Brunswick)的一座教堂 ,去年8月被詐騙了175萬美元。

研究人員警告說,Cosmic Lynx代表了新型的更復雜,更難檢測的BEC攻擊。

與傳統的BEC團體不同,Cosmic Lynx展示了開發更復雜和更具創造性的攻擊的能力,這使它們與我們每天看到的更通用的BEC攻擊有顯著區別。