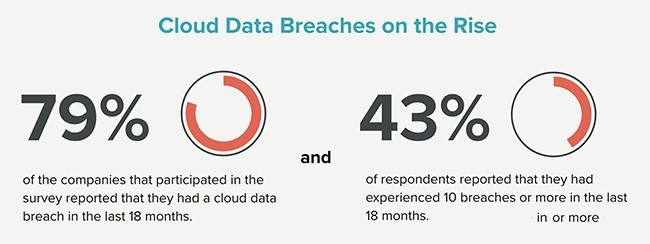

云安全調查:過去一年半80%的企業遭受云數據泄露

責編:gltian |2020-08-18 10:44:32IDC的一項調查顯示,云安全問題正在急劇惡化,在過去的18個月中,近80%的公司至少經歷了一次云數據泄露,而43%的公司報告了10次或更多泄露。.jpg)

根據參與調查的300位CISO的反饋,安全相關的配置錯誤(67%),對訪問設置和活動缺乏足夠的可見性(64%)以及身份和訪問管理(IAM)許可錯誤(61%)是他們最關注的云生產環境安全問題。

同時,有80%的人報告他們無法識別IaaS / PaaS環境中對敏感數據的過度訪問。根據2020年Verizon數據泄露報告,在數據泄露的根源方面,只有黑客攻擊排名高于錯誤配置錯誤。

盡管接受調查的大多數公司已經在使用IAM、數據防泄漏、數據分類和特權帳戶管理產品,但仍有超過一半的公司聲稱這些產品不足以保護云環境。

事實上,三分之二的受訪者將云原生授權和許可管理,以及云安全配置列為高度優先事項。

訪問授權過度容易被忽視

公共云基礎架構部署的動態和按需特性往往會導致用戶和應用程序積累超出其合法需求所需的訪問權限。

此外,當將新資源或服務添加到云環境時,默認配置通常會授予過多權限,這也往往容易被忽視。但這些都是攻擊者的主要目標,因為它們可用于惡意活動,例如竊取敏感數據,傳播惡意軟件或造成破壞,例如破壞關鍵流程和業務運營。

作為研究的一部分,報告調查了來自不同行業的300名安全主管和IT決策者,行業分布如下:銀行(12%)、保險(10%)、醫療保健(11%)、政府(8%)、公用事業(9%)、制造業( 10%)、零售(9%)、媒體(11%)、軟件(10%)和制藥(10%)領域。組織規模從1,500名到20,000多名不等。

該報告的主要發現包括:

- 在過去18個月中,有79%的公司至少發生了一次云數據泄露事件,而43%的公司表示他們擁有10個或更多數據泄露事件

- 前三大云安全威脅是生產環境的安全性配置錯誤(67%),生產環境中的訪問權限缺乏可見性(64%)以及IAM和權限配置不正確(61%)

- 云安全的三大優先事項是合規性監視(78%),授權和權限管理(75%)和安全配置管理(73%)

- 云訪問安全的首要任務是維護敏感數據的機密性(67%),法規遵從性(61%)并提供正確的訪問級別(53%)

- 首要的云訪問安全挑戰是個人/專業知識不足(66%),集成不同的安全解決方案(52%)和缺乏能夠滿足其需求的解決方案(39%)

.jpg)