Google推出軟件供應鏈安全框架

責編:gltian |2021-06-21 13:18:20

為了應對不斷升級的軟件供應鏈安全威脅,Google近日推出了一個軟件供應鏈安全框架——SLSA。

熟練的攻擊者們已經發現軟件供應鏈才是軟件行業的軟肋。除了改變游戲規則的SolarWinds供應鏈攻擊之外,Google還指出了最近的Codecov供應鏈攻擊,甚至網絡安全公司Rapid7也成了受害者。

Google將SLSA描述為“用于確保整個軟件供應鏈中軟件工件完整性的端到端框架”。

SLSA以Google內部的“Borg二進制授權”(BAB)為主導——Google八年來一直使用這一流程來驗證代碼出處和實現代碼身份。

Google在一份白皮書中指出,BAB的目標是通過確保部署在Google的生產軟件得到適當審查來降低內部風險,特別是當這些代碼可以訪問用戶數據時。

Google的開源安全團隊的專家指出:“SLSA的目標是改善軟件行業安全狀況,尤其是開源軟件,以抵御最緊迫的完整性威脅。通過SLSA,消費者可以對他們使用的軟件的安全狀況做出明智的選擇。”

SLSA希望鎖定軟件開發鏈中的所有內容,從開發人員到源代碼、開發平臺和CI/CD系統、以及包存儲庫和依賴項。

依賴性是開源軟件項目的主要弱點。2月,Google為關鍵的開源軟件開發提出了新協議,該協議需要兩個獨立方的代碼審查,并且維護人員需要使用雙因素身份驗證。

Google認為更高的SLSA級別將有助于防止類似SolarWinds的軟件供應鏈攻擊,以及防范CodeCov攻擊。

雖然SLSA框架目前只是一套指導方針,但Google預計其最終將提供超過最佳實踐的可執行性。

“它將支持自動創建可審計的元數據,這些元數據可以輸入到策略引擎中,從而為特定的包或構建平臺提供SLSA認證。”Google指出。

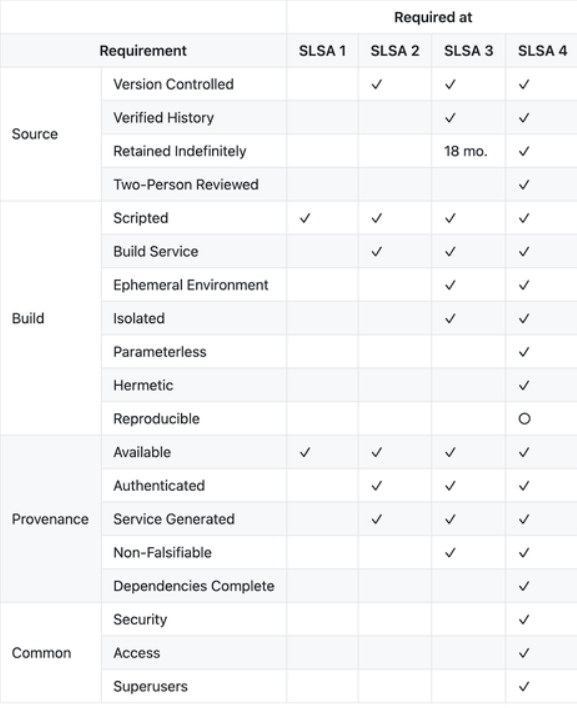

SLSA分為四個級別,其中第四級別是所有軟件開發過程都受到保護的理想狀態,如下圖所示:

來源:安全牛