非銀支付國密算法改造探索

責編:gltian |2021-09-14 10:29:50一、改造背景

早在2012年,工信部和公安部通告了RSA1024算法被破解的風險,為保證金融行業各基礎信息系統安全,中國人民銀行要求各銀行對網上銀行等信息系統進行國產密碼算法改造。2012年,中國人民銀行向多家銀行發布了《銀行業國產密碼應用總體規劃》及《總體方案》征求意見稿;同年,人民銀行轉發了發改委的試點通知并建議網銀用戶5000萬以上的銀行參與網銀系統國密算法改造試點項目。2014年國務院轉發了多部門聯合制定的《金融領域密碼應用指導意見》(國辦發【2014】6號),要求各金融機構5年內完成在網上銀行、移動支付、網上證券等重點領域國產密碼算法的全面應用。

經過幾年的推進,銀行業基本完成國密的改造,金融其他行業陸續進行中,近期人行又發布了相關通知,要求非銀支付機構2022年10月完成相關國密改造,作者所在公司為非銀支付行業,已經開始了完成部分國密改造項,記錄此文作為探討分享,不足指出請多多指教。

二、改造要求

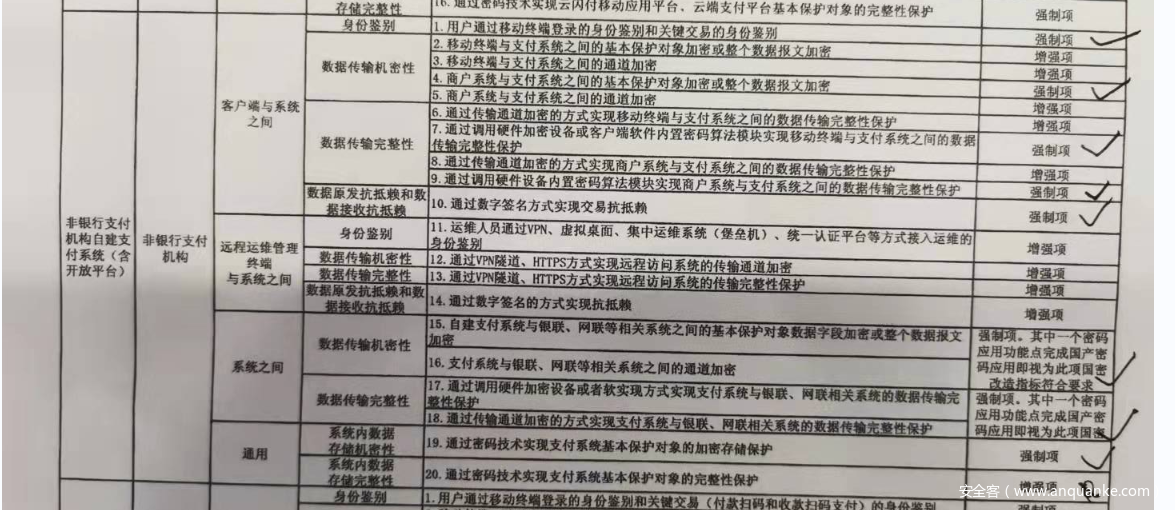

人行發布的改造項,強制項為必須改造完成,否則造成監管合規問題,會給公司帶來不可預期的后果,改造要求如下:

2.1、已完成:數據原發抗抵賴和數據接收的抗抵賴項,即交易抗抵賴

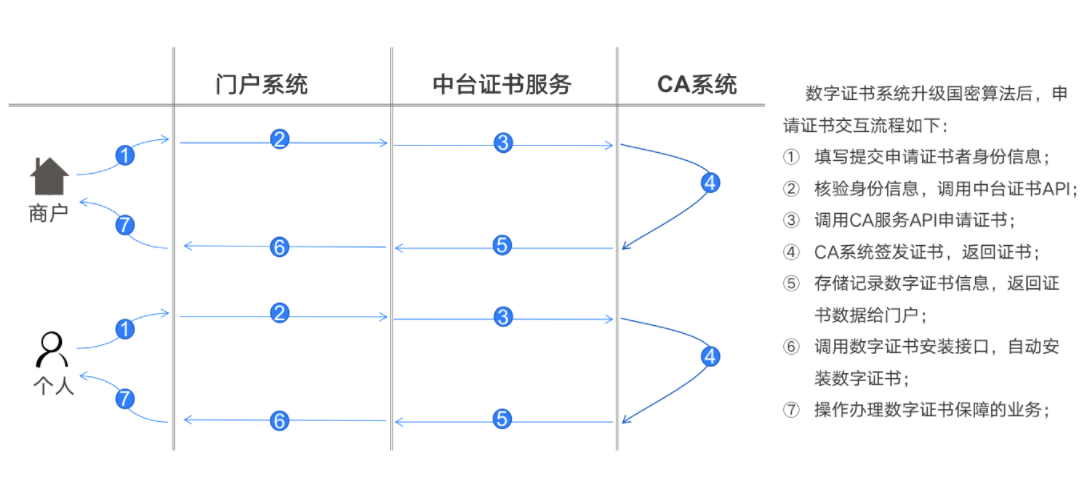

改造方案架構圖:

改造業務調用流程:

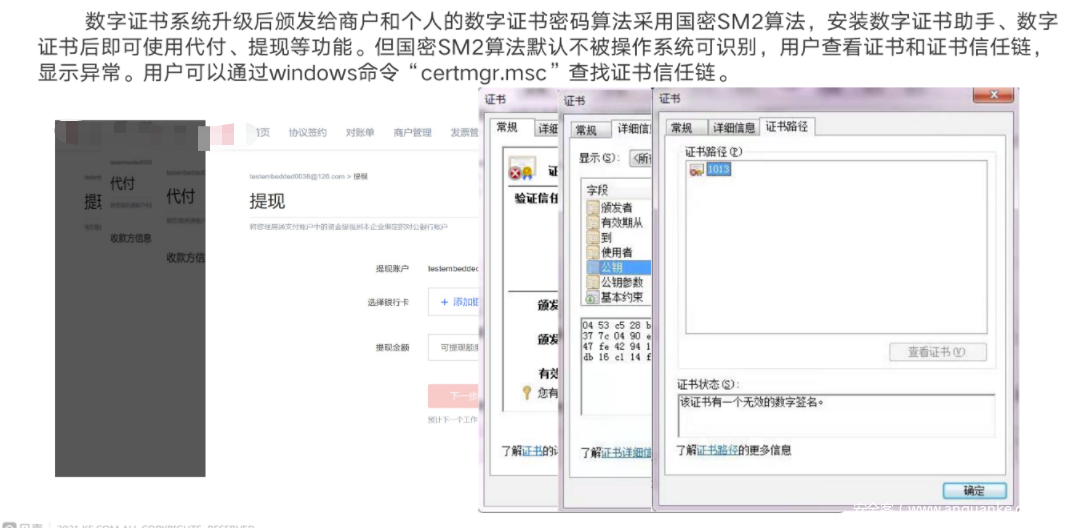

改造后的效果(國密SM2算法)

國密改造是個漫長且對業務侵入較大的工作,需要公司多個部門配合,可以由風險與合規部門牽頭負責與監管部門溝通,負責上報進度和合規事項確認,架構組和安全團隊對技術方案評估評審,討論出既合規又對業務影響較小的方案,以及后續推進工作,當然也需要廠商的支持。

2.2、敏感信息國密算法存儲,即內部系統存儲機密性項,作者公司目前正在改造。

如果說CA證書國密改造難度是個小兒科,那敏感信息國密算法存儲改造難度就是個大boss,剛開始我以為國密存儲改造只要使用國密算法加密完成改造不就完了?事實證明太年輕,由于之前推動完成了公司敏感信息存儲項目,所以我單純的認為國密改造無非就是換個加密算法嘛,于是興高采烈的拉上架構組開會商討,讓架構組開發一套支持國密算法的sdk,架構組很快完成了,那接下來推動各業務整改唄。按照慣例,在開始推動之前,要找檢測機構確認我們的方案是否可行,不能上去就是干啊,于是向監管老師介紹方案,哪知方案還沒介紹完,老師得知是軟加密的方式,直接當頭一棒說你們這方案肯定不行,說數據加密一定要通過硬件加密機和管理秘鑰。

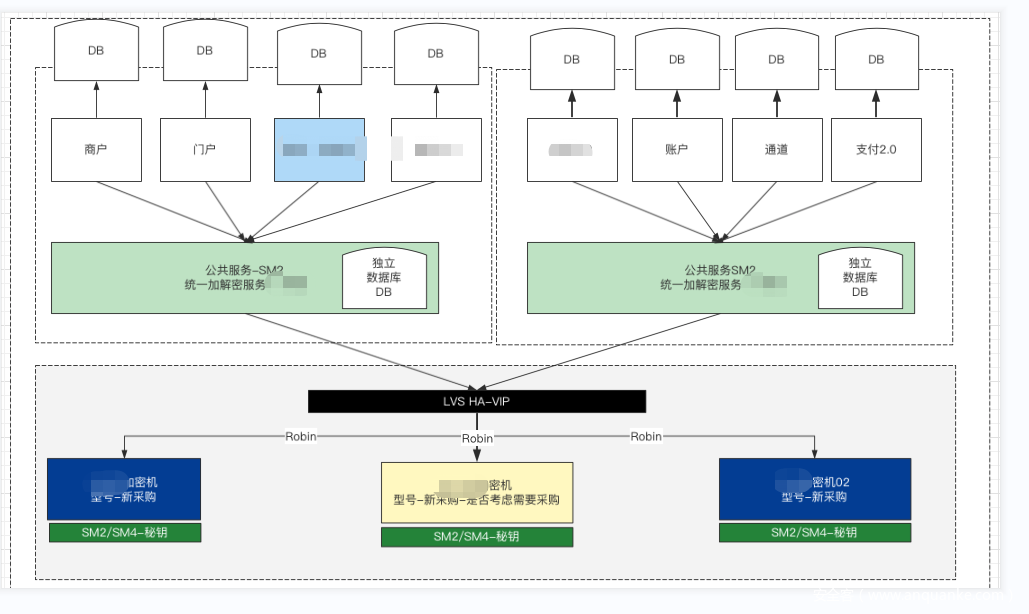

因為要用硬加密的方式,按照監管老師的說法,數據加密的動作也要在加密機里完成,這對解密機性能要求和高可用就非常高,因為一個QPS過來,如果牽涉數據查詢,關聯查詢,數據加密,都是對加密機的考驗,雖說都是C3/C4的數據,這個量也是很大的,更不用說活動的峰值了。

通過與各個業務、架構、廠商的討論,認為采用硬件加密機進行數據加密動作風險太高,于是又反復向監管老師確認,能否加密機只做秘鑰的管理,加密的動作在應用本地完成。通過多番多方確認,確定可行。

于是出現了以下方案,架構圖如下:

到此算是完成了架構方案的設計,部署加密機,封裝服務,完成整個項目的30%,接下來推動業務整改,真正的挑戰才剛開始。

首先、整改要明確整改范圍,一般為監管上報的核心支付相關系統,建議可由風險合規部門確認,其次,要確認有哪些敏感加密字段,大家可以參考《金融數據安全分級指南》敏感數據定義去梳理公司的敏感數據,由于作者之前作為owner推動整改過加密項目,已經梳理過各個系統的敏感字段,所以這部分工作輕松完成。接下來,就是推動各個業務排期改造,此過程最消耗精力,因為各個業務數據調用上下游依賴程度不同,有的直接通過數據庫調用,如大數據,TIDB,需要制定不同的推動方案進行區別推動,目前進行中。

三、一些感悟

金融作為受強監管的行業,各種合規的改造項目不得不進行,這其中有容易的,也有很難改造的,比如像國密改造項目對業務侵入大,涉及部門多,周期長,改造難度阻力非常大。不過,隨著數據安全法,個人信息保護法,以及關基認定的實施,還有滴滴事件的發生,相信各個公司已經越來越重視數據安全,合規安全,大多公司領導的已經改變了重業務,輕安全的認識,使得項目的推動也變得順利,按時完成。除此同時,建議時刻保持與監管檢測機構的緊密溝通,因為最終改造項是否合規,能否通過,由他們進行測評和判定,切勿閉門造車,以免重復勞動。

來源:安全客