建立網絡防御時需要重點考慮的10個因素

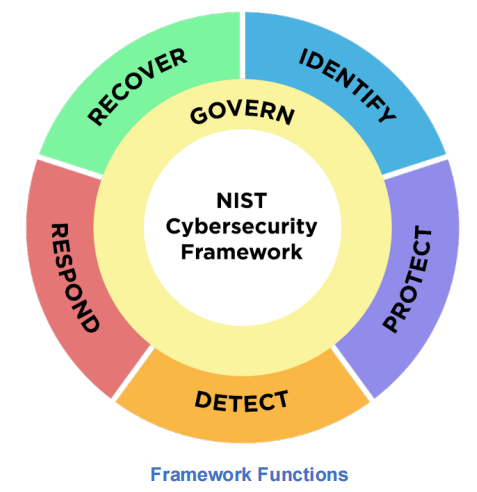

責編:gltian |2024-01-24 14:28:16許多企業都在尋求一個能夠以合理成本搭建網絡安全體系的起點。實現這一目標的基石是實施網絡安全框架,如美國國家技術研究所(NIST)的網絡安全框架(CSF)。

NIST CSF基于五大戰略支柱:

- 識別并推動組織對系統、資產、數據和能力的安全風險管理的認識。

- 通過制定和實施適當的保障措施予以保護,確保服務的提供。

- 檢測安全事件的發生。

- 響應攻擊,最大限度地減少對資產和所有利益相關方可能造成的傷害。

- 恢復和復原因事故而受損的能力或服務。

要從五大支柱中獲得最大收益,組織應該從一些基礎能力開始構建。互聯網安全中心(CIS)建議企業可以從以下10個因素入手:資產管理、數據管理、安全配置、賬戶和訪問控制管理、漏洞管理、日志管理、惡意軟件防御、數據恢復、安全培訓和事件響應。

資產管理

建立網絡防御的第一步是制定企業資產和軟件資產的管理政策。許多資產管理工具都能對兩者同時進行跟蹤,常用工具從電子表格到全自動工具都有,企業可自行決定哪種工具最適合自己的需要。企業在采購過程中可能會遇到的常見術語包括服務臺軟件、IT資產管理(ITAM)工具、IT庫存管理工具、網絡清單和發現工具或網絡IP掃描器。

重要的是要考慮:

- 企業網絡中大約有多少資產?

- 是否有屬于自帶設備(BYOD)政策的資產?

- 是否有連接到網絡的遠程資產(如移動或便攜式終端用戶設備)?

- 這些資產屬于哪種環境類型(如內部部署、云、混合)?

- 是否需要使用額外的工具實現流程的完全自動化?

- 該工具是否執行其他功能(如供應商/合同管理、建立安全配置、漏洞管理)?

- 工具是基于代理還是無代理?

- 該工具是否同時跟蹤企業資產和軟件資產?

數據管理

企業必須執行有關數據管理流程的政策。下一步是編制數據清單,特別是敏感數據的清單。還必須努力加密數據以保護機密性。數據管理類別中常見的工具名稱包括治理、風險與合規(GRC)工具、數據防丟失(DLP)工具或電子發現工具。

采購數據管理工具時需要考慮的問題包括:

- 企業處理什么類型的數據?

- 數據存儲在哪里(如文件服務器、數據庫)?

- 數據的敏感度如何?

- 數據存儲在什么類型的環境中(如云、內部部署、混合環境)?

- 是否有處置數據的流程和/或工具?

- 設備級加密是在操作系統本身提供,還是需要一個單獨的工具?

- 集中管理加密的工具是否已經就緒?

- 法律是否要求企業遵守某些標準、法律或法規?

安全配置

首先,通過創建策略建立安全配置流程。下一步是確定如何安全配置設備。無論企業采用哪種機制、準則或建議,都應確保滿足基本的安全原則,如移除/禁用默認賬戶、加密、日志記錄和保護直接暴露在互聯網上的設備。

除了實施安全配置外,還包括使用安全外殼(SSH)和超文本傳輸協議安全(HTTPS)等協議以安全的方式管理配置。確保企業網絡安全的另一個重點領域是防火墻,包括為終端用戶設備和服務器實施防火墻。

在選擇合適的工具時要注意的事項包括:

- 企業希望采用哪種部署方式(如手動、全自動、半自動)?

- 哪些環境需要安全配置(如內部部署、云、混合)?

- 是否有供應商提供的安全配置,還是由第三方提供?

- 第三方的信譽是否良好?

- 企業是否有一套視為基線的安全配置?

- 企業如何計劃跟蹤對基線的配置變更?

- 如何驗證和維護安全配置?

- 企業是否需要遵守有關安全配置的標準或法規?

- 工具能否自動、集中或遠程部署配置?

賬戶和訪問控制管理

從制定訪問和身份管理政策開始。確保建立授予和撤銷賬戶和權限的流程。賬戶和訪問控制管理的常用工具包括身份和訪問管理(IAM)工具、特權訪問管理(PAM)工具、賬戶發現工具、身份管理工具、用戶管理工具、密碼管理器或多因素身份驗證(MFA)。

在賬戶和訪問控制管理中實施控制時涉及的問題包括:

- 企業是否制定了賬戶和訪問管理政策?

- 企業目前管理多少賬戶?

- 這些賬戶分別是哪種類型(如服務、用戶、管理員)?

- 哪些賬戶需要管理權限?

- 企業在什么類型的環境中擁有賬戶(如內部部署、云、混合)?

- 企業是否制定了入職和離職時管理賬戶和訪問控制的流程?

漏洞管理

建立漏洞管理流程的最佳方式是首先制定政策。此外,還應制定修復流程,確定修復頻率和補丁的優先級。漏洞管理類別中的常用工具名稱可能各不相同。企業在采購過程中可能會遇到的一些替代工具的名稱,包括漏洞管理工具、端點/客戶端管理工具或自動更新。

在實施補丁程序管理的保障措施時,需要牢記的一些注意事項包括:

- 企業目前有多少設備需要定期實施補丁?

- 在補丁管理生命周期內,是否有遺留系統可能受到影響?

- 是否應該/能否重建這些系統以接收補丁程序?

- 需要采取哪些補償性控制措施降低被利用的風險?

- 補丁是手動部署還是自動部署?

- 是否會部署和集中管理補丁?

- 能否向遠程設備推送補丁?

- 正在管理哪種類型的環境(如云、內部部署、混合環境)?

- 企業多長時間部署一次補丁?

- 在部署之前是否會測試補丁?

日志管理

首先應實施日志管理策略,該策略為識別、收集和管理日志文件提供方向。策略到位后,可以選擇日志管理工具。日志管理工具因使用情況和日志文件的所需保留期而異。常見的工具命名約定包括事件日志管理器、安全信息和事件管理 (SIEM) 以及安全信息管理 (SIM)。

在選擇和實施日志管理保護措施時要記住的一些注意事項包括:

- 導入的日志大小

- 日志的存儲時間長度

- 日志的保留期

- 所需的日志類型

- 監管、法律或合同義務

- 誰有權查看或修改日志?

- 如果日志服務器遭到入侵,企業是否需要災難恢復計劃?

惡意軟件防御

惡意軟件防御是信息安全的基本要求。惡意軟件防御中使用了兩種主要工具:反惡意軟件和域名系統 (DNS) 服務。重要的是要考慮到自動化在執行所有惡意軟件工具中起著至關重要的作用。自動化使反惡意軟件能夠更快地響應檢測到的威脅,使企業有更多時間響應潛在事件并從中恢復。企業在采購過程中可能遇到的常見工具包括防病毒軟件、端點檢測和響應 (EDR)、端點保護平臺 (EPP) 或端點安全服務 (ESS)。

選擇和實施日志管理保護措施時要考慮的事項包括:

- 企業面臨哪些類型的威脅?

- 企業是否有一個流程來指導人員在懷疑和/或檢測到潛在的惡意活動時該怎么做?

- 該工具是否根據簽名和/或行為檢測威脅?

- 反惡意軟件是否集中管理?

- 可以在遠程設備上管理反惡意軟件嗎?

數據恢復

數據恢復是現代信息和網絡安全領域的另一個基本但關鍵的組成部分。如果所有控制都失敗,那么擁有(或沒有)備份可能會成就或破壞企業。強制執行指定數據備份和恢復機制的數據恢復策略、過程和流程非常重要。數據備份和恢復工具的選擇很大程度上取決于結構(例如,通過網絡分段在本地、異地、云)、備份的保留時間、備份類型(完整備份與增量備份)以及備份的大小。企業在采購過程中可能遇到的常用工具包括備份軟件、備份管理器、數據恢復產品或備份和恢復軟件。

實施數據恢復保護措施時要問的幾個問題包括:

- 每臺設備應多久執行一次備份?

- 企業希望創建哪種類型的備份(例如,完整備份、增量備份)?

- 備份將存儲在哪里(例如,異地、云、不同網段的本地)?

- 需要多少空間來存儲備份?

- 備份將保留多長時間?

- 備份是否可以集中管理?

- 可以在遠程設備上執行備份嗎?

- 備份是自動執行還是手動執行?

安全培訓

在建立安全培訓和意識計劃時,制定政策非常重要。網上有如此多的免費資源(例如,視頻、鏈接、文章、在線練習),許多企業不需要花費大量資金來教育員工網絡安全。

在選擇工具或資源集時,應確保它們涵蓋以下領域:

- 社會工程學

- 身份驗證最佳實踐

- 數據處理最佳實踐

- 如何識別和報告安全事件

- 如何發現潛在的漏洞

- 將企業資產連接到不安全網絡的危險

有許多全面的資源,包括在線和面對面的培訓資料,可用于安全意識計劃。由于創建安全培訓計劃可能是勞動密集型的,因此企業可能會考慮將部分工作外包,具體取決于其人員的可用性和技能組合。

實施培訓保障措施時要考慮的事項包括:

- 企業雇用了多少人?

- 第三方供應商和服務提供商是否也需要培訓?

- 培訓是現場進行還是虛擬進行,還是兩者兼而有之?

- 是否有任何職位需要額外的技能培訓?

- 企業是使用免費工具還是商業支持工具,在一個平臺上提供各種培訓材料和報告?

- 培訓計劃多久進行一次?

- 誰來主持培訓?

- 培訓工具中是否有可用的報告和儀表板?

事件響應

事件響應是任何信息和網絡安全計劃的另一個關鍵方面。制定事件管理政策和事件響應計劃至關重要,這些策略和事件響應計劃應考慮到所有適用的法律、法規和法定要求。這還應包括指定人員管理事件處理、創建在發生事件時引用的聯系人列表以及建立報告事件的流程等活動。

在制定事件響應計劃時,應考慮以下幾點:

- 內部人員或第三方是否負責管理事件?

- 在發生事件時應聯系誰(例如,法律、人力資源?[HR]、IT、通信/公共關系、執法)?

- 人員如何報告事件(或疑似事件)?

- 上述信息如何傳達給人員?

- 備份必須以多快的速度可用?