三星Galaxy S5最新漏洞:黑客可竊取用戶指紋數(shù)據(jù)

責(zé)編:admin |2015-04-30 10:13:58火眼(FireEye)安全研究人員在三星Galaxy S5中發(fā)現(xiàn)了一個新漏洞。盡管Galaxy手機對指紋進行了加密,但黑客仍然可以克隆手機中的用戶指紋數(shù)據(jù),進而還原指紋圖像,冒充受害者身份。

指紋識別原理

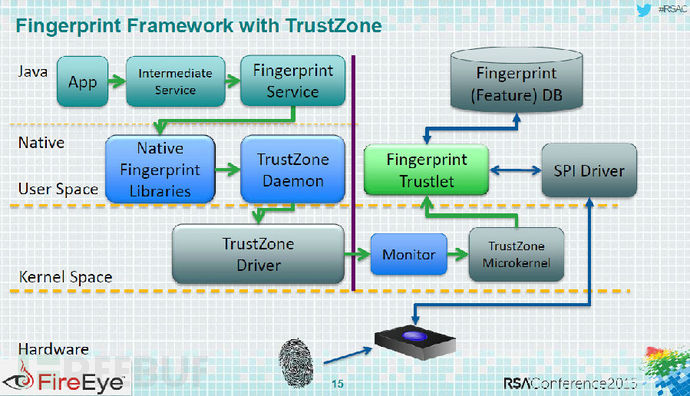

三星智能手機獲得用戶的指紋信息進行身份驗證后,利用ARM的TrustZone技術(shù)將以后掃描的指紋信息同保存的指紋進行對比驗證。

當(dāng)用戶對準(zhǔn)設(shè)備按壓輸入指紋時,TrustZone代碼將訪問傳感器并檢查掃描到的指紋,然后將比對結(jié)果返回給操作系統(tǒng)。需要注意的是,TrustZone代碼是從傳感器中讀取數(shù)據(jù)的唯一方式。

攻擊過程

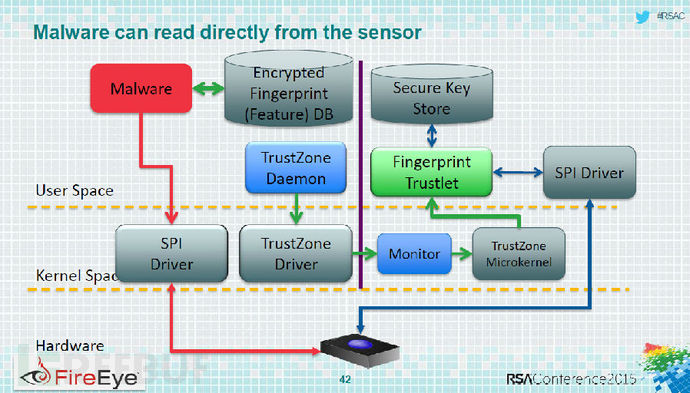

然而,攻擊者可以竊取指紋信息,克隆并使用這些指紋信息冒充受害者來破解其他使用相同指紋信息的認(rèn)證服務(wù)。研究人員強調(diào),任何能夠以root身份運行程序的黑客都可以從移動設(shè)備中竊取指紋信息。這在三星Galaxy S5中更加容易,惡意軟件需要的僅僅是系統(tǒng)級訪問權(quán)限。

研究人員解釋說:

“如果攻擊者可以打破安卓的內(nèi)核防護機制,雖然他不能訪問存儲在信任區(qū)中的指紋數(shù)據(jù),但卻可以隨時直接讀取指紋傳感器。每次用戶觸摸指紋傳感器時,攻擊者就可以竊取他們的指紋。攻擊者可以獲取這些數(shù)據(jù),利用這些數(shù)據(jù)可以生成指紋圖像,然后有了指紋圖像,攻擊者就可以做任何想做的事。”

在今年的RSA大會上,研究者們展示了他們的研究成果,可以在這里找到幻燈片。

安卓系統(tǒng)5.0及更高版本已經(jīng)修復(fù)了此漏洞,安全專家們強烈建議用戶盡快升級系統(tǒng)到安卓最新版本。

文章來源:

- ISC.AI 2025正式啟動:AI與安全協(xié)同進化,開啟數(shù)智未來

- 360安全云聯(lián)運商座談會圓滿落幕 數(shù)十家企業(yè)獲“聯(lián)營聯(lián)運”認(rèn)證!

- 280萬人健康數(shù)據(jù)被盜,兩家大型醫(yī)療集團賠償超4700萬元

- 推動數(shù)據(jù)要素安全流通的機制與技術(shù)

- RSAC 2025前瞻:Agentic AI將成為行業(yè)新風(fēng)向

- 因被黑致使個人信息泄露,企業(yè)賠償員工超5000萬元

- UTG-Q-017:“短平快”體系下的高級竊密組織

- 算力并網(wǎng)可信交易技術(shù)與應(yīng)用白皮書

- 美國美中委員會發(fā)布DeepSeek調(diào)查報告

- 2024年中國網(wǎng)絡(luò)與信息法治建設(shè)回顧