微軟拒絕修復(fù)32位IE漏洞

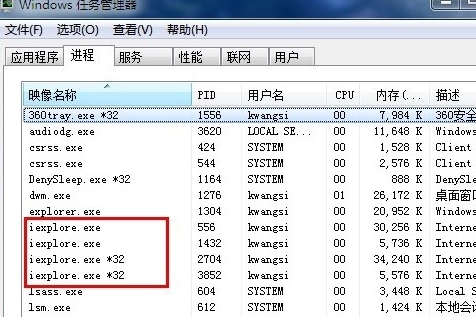

責(zé)編:mhshi |2015-06-26 13:11:46惠普安全專家Dustin Childs近日披露了一個(gè)影響數(shù)百萬(wàn)的32位Windows系統(tǒng)的IE漏洞。這是一個(gè)基于ASLR(地址空間布局隨機(jī)化)的IE漏洞,ASLR是一種針對(duì)緩沖區(qū)溢出的安全保護(hù)技術(shù),它會(huì)將應(yīng)用程序或操作系統(tǒng)的地址空間隨機(jī)化,阻止針對(duì)某個(gè)內(nèi)存位置的利用。據(jù)研究人員統(tǒng)計(jì),該漏洞影響數(shù)百萬(wàn)的32位win系統(tǒng),應(yīng)該及時(shí)修復(fù)。然而,微軟似乎并不打算修復(fù)漏洞,雖然他們?yōu)榇酥Ц读?2.5萬(wàn)美元。

漏洞描述(含POC)

微軟已經(jīng)明確表示不會(huì)修復(fù)這個(gè)漏洞,基于這個(gè)原因,惠普研究人員決定將細(xì)節(jié)公眾于眾。POC:https://github.com/thezdi/abusing-silent-mitigations

Childs表示:

“在今天Montreal的會(huì)RECon會(huì)議上,因?yàn)槭盏搅宋④洸粫?huì)修復(fù)該ALSR漏洞的消息,惠普?qǐng)F(tuán)隊(duì)公布了它的細(xì)節(jié)。同時(shí)他們也發(fā)布了一個(gè)關(guān)于攻擊細(xì)節(jié)的白皮書(shū),其中包括對(duì)默認(rèn)IE配置的修改攻擊,以及對(duì)IE防護(hù)提升的建議。

因?yàn)槲④浻X(jué)得這個(gè)問(wèn)題不影響IE的默認(rèn)配置,不會(huì)影響大量的用戶,所以他們覺(jué)得沒(méi)必要花力氣修復(fù),也不存在潛在風(fēng)險(xiǎn)。

當(dāng)然,我們并不同意這個(gè)觀點(diǎn)。經(jīng)過(guò)慎重考慮,在社區(qū)放出來(lái)POC,提醒大家做出正確的IE配置更迭。我們挖漏洞和廠商交涉的生涯差不多快10年了,這種事也不是第一次了,廠商不解決問(wèn)題讓我們也很頭疼。”

Childs通過(guò)惠普的0day平臺(tái)披露了Windows 7和Windows 8.1的POC,下面是視頻:

原Youtube視頻地址:https://youtu.be/9fdnnoUixE0

Childs也確認(rèn)這個(gè)ASLR漏洞只影響32位平臺(tái),波及的用戶大概有幾百萬(wàn),他表示:

“你可以把它當(dāng)作影響MemoryProtection的外因,MemoryProtection只能遏制一部分UAF(使用后釋放)漏洞。但是遏制無(wú)足輕重的ASLR漏洞比得上修補(bǔ)UAF漏洞的意義么?在微軟看來(lái)是這樣的,IE中仍然存在UAF漏洞。而ASLR漏洞的存在,會(huì)讓IE成為一個(gè)待宰的肥羊。”

不修復(fù)的理由

微軟決定不修復(fù)該漏洞的原因有兩點(diǎn):1.將來(lái)的趨勢(shì)都是64位的IE 2.MemoryProtect會(huì)讓IE漏洞數(shù)量下降

- ISC.AI 2025正式啟動(dòng):AI與安全協(xié)同進(jìn)化,開(kāi)啟數(shù)智未來(lái)

- 360安全云聯(lián)運(yùn)商座談會(huì)圓滿落幕 數(shù)十家企業(yè)獲“聯(lián)營(yíng)聯(lián)運(yùn)”認(rèn)證!

- 280萬(wàn)人健康數(shù)據(jù)被盜,兩家大型醫(yī)療集團(tuán)賠償超4700萬(wàn)元

- 推動(dòng)數(shù)據(jù)要素安全流通的機(jī)制與技術(shù)

- RSAC 2025前瞻:Agentic AI將成為行業(yè)新風(fēng)向

- 因被黑致使個(gè)人信息泄露,企業(yè)賠償員工超5000萬(wàn)元

- UTG-Q-017:“短平快”體系下的高級(jí)竊密組織

- 算力并網(wǎng)可信交易技術(shù)與應(yīng)用白皮書(shū)

- 美國(guó)美中委員會(huì)發(fā)布DeepSeek調(diào)查報(bào)告

- 2024年中國(guó)網(wǎng)絡(luò)與信息法治建設(shè)回顧