如果網內的主機被境外所控制,那將意味著什么?

責編:penggao |2015-07-24 11:01:44在你不知情的情況下,你網內的主機被境外控制,那將意味著什么?是否會有機密失竊?是否會有重要系統失靈?啟明星辰安全服務團隊在執行安全檢查的任務時,時常會發現用戶網內的主機IP與境外IP有互相訪問的痕跡,有些甚至是內網主機主動發起控制請求,而主機所在的網絡通常是被禁止與互聯網連接的。

境外的連接究竟是做什么的?

經分析,在多數情況下,發起這些連接的是被植入主機的木馬軟件。木馬軟件或是請求境外主機的控制,或是在網內搜集信息,加密后向外部發送。另外,網內的主機也有被人為用作一些違規的事件的可能,例如內網主機曾被發現用做比特幣挖礦運算。綜合來看,多數與境外的連接已經破壞了整個網絡的邊界,甚至已經造成了不可挽回的損失。

如何能監控到這些非法連接?

內網的主機違規與網外主機互聯,這種行為叫做非授權外聯或非法外聯。針對非法外聯行為,目前主流的監控技術路線有兩種:一種是在被監控的主機上安裝客戶端軟件,另一種是利用內網發數據包,靠返回的包用于定位非授權外聯主機。兩種方案在實現上均會受到一定的局限。

有沒有更簡便易行的方案?

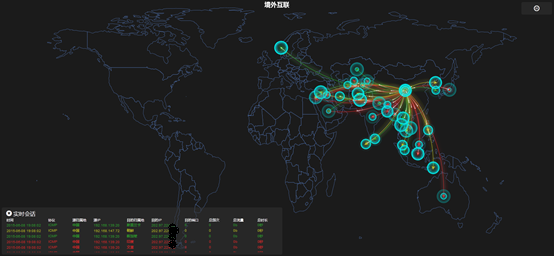

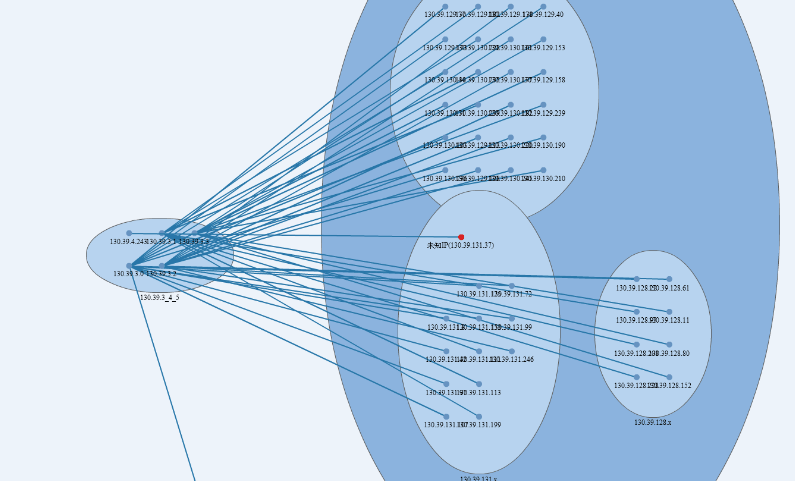

啟明星辰安全服務團隊采用FlowEye產品用于發現非法外聯。FlowEye的技術原理是:基于在網絡中偵聽到的數據流,對流中所體現的訪問關系進行解析,并對比系統內置的關系黑白名單,即可發現不合規的互聯關系。FlowEye對流的分析,沒有局限于對協議、流量等分析的呈現,而是側重于對流中所體現的網絡訪問秩序進行梳理。網內與境外的違規連接默認即被定義為黑名單。無論主機是被植入木馬或是人為的違規外聯,一旦有外聯數據流產生即可被FlowEye識別并告警。

FlowEye產品融合了流分析技術和傳統的審計技術,以硬件設備形態出現。設備采用旁路部署方式,這種部署方式不要求用戶改變網絡結構。經歷不斷完善后的FlowEye,已不僅僅局限于發現內網與境外的違規連接,還可實現梳理內部安全域之間的互相訪問關系;發現內網未登記的IP資產;審計并梳理防火墻策略等重要功能。

結語

隨著用戶對FlowEye產品認知程度的加深,越來越多的用戶將其納入自身安全體系。另外,FlowEye產品還贏得了測評機構的青睞,在被當做測評工具頻繁用于等級保護測評等項目中,已為用戶挖掘出不少安全隱患,并提供了有價值的安全建議。

古人云:叩其兩端,而執其中。意思是說:了解事物的本質與全貌,通常也就找到解決問題最合適的方法。FlowEye從安全秩序的角度對數據流進行分析,在為用戶提供安全參考依據中發揮著重要作用。