黑客能利用D-Link交換機漏洞打開企業網絡

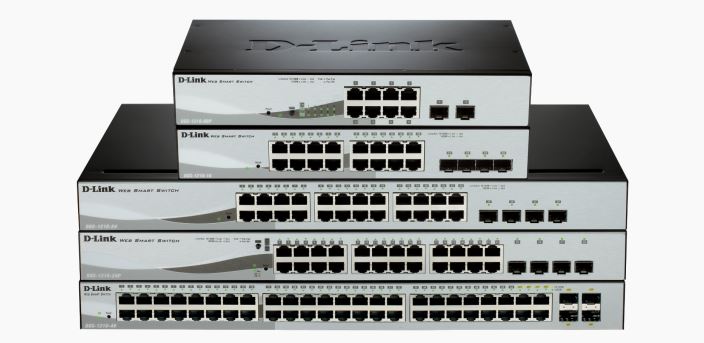

責編:mhshi |2015-11-18 11:28:38獨立安全研究員Varang Amin和彈力的云威脅實驗室首席架構師Aditya Sood在D-Link? DGS-1210 系列千兆智能交換機發現了一個漏洞。

在ToorCon安全會議安全專家展示了這個漏洞,他們為了D-Link即使解決這個漏洞,并未透露這個漏洞的詳細內容。

這個家庭網絡設備允許存儲的備份文件,包括日志、固件和配置文件,在設備的閃存或web服務器。 然而該系統缺乏適當的授權和身份驗證機制,允許攻擊者訪問存儲備份文件。

專家們發現可以通過簡單的閃存的文件存儲在知道D-Link交換機遠程訪問的IP地址。在會議上展示了攻擊者通過有針對性網絡攻擊可以獲取珍貴的配置文件信息,攻擊者也可以通過控制內部信息交換損害D-Link交換機。

“攻擊者可以通過訪問配置文件來獲取交換機所有的詳細信息,包括配置、用戶名等。 例如,可以在另一個交換機(從市場購買)上傳配置來獲得詳細信息。 日志文件可以透露客戶訪問交換機和其他基礎設施的信息,“Sood解釋到, “攻擊者損害網絡交換機可以控制流量”。

兩位專家也強,web服務器的根目錄很容易被黑客攻擊。

“選中備份時,日志文件和配置文件是存儲在閃存驅動器。雖然日志默認啟用很多版本,但大多數管理員很容易的備份配置下載這些文件是,”Sood解釋道。

雖然安全漏洞報告10月初提交的,但D-Link目前并未修復這個漏洞。