超100萬谷歌賬戶被黑

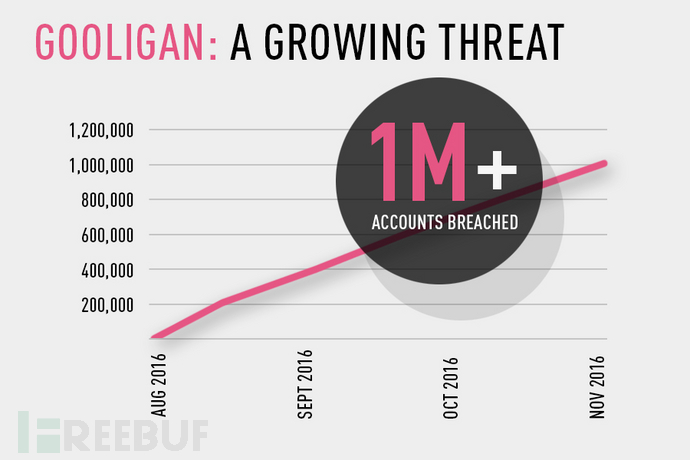

責(zé)編:mhshi |2016-12-02 17:08:54你在用Android手機嗎?要當(dāng)心了!一款新的Android惡意軟件已經(jīng)入侵了超過100萬谷歌賬戶,還在以每日感染13,000個設(shè)備的速度蔓延。主要針對使用Android 4.x(果凍豆和KitKat)和Android 5.x(棒棒糖)這兩個系統(tǒng)版本的用戶——目前市場上有74%的Android手機都仍在運行這兩個版本的系統(tǒng)。

這應(yīng)該是有史以來最嚴(yán)重的谷歌賬戶被黑事件。據(jù)Check Point統(tǒng)計,這次被Gooligan惡意軟件感染的重災(zāi)區(qū)就在亞洲。總體分布如下圖所示:

惡意軟件Googligan

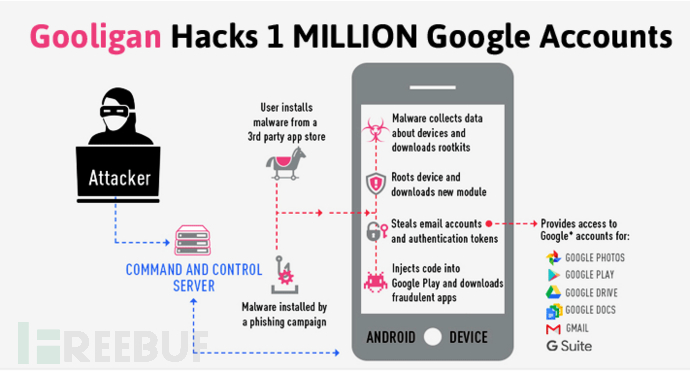

這個叫做Gooligan的惡意軟件可以植入到這些Android設(shè)備上,竊取設(shè)備上存儲的谷歌賬戶和身份驗證token信息。只要入侵者掌握了這些信息,他們就能劫持你的谷歌賬號,從各類谷歌App中獲取你的敏感信息。包括Gmail, Google?Photos, Google Docs, Google Play, Google Drive和G Suite。

Check Point的研究人員對Gooligan的代碼追根溯源之后發(fā)現(xiàn),這款惡意程序?qū)嶋H上來自多個看起來合法的第三方Android應(yīng)用商店。只要用戶下載并安裝了某些感染了Googligan的App(共86個),惡意軟件就會開始將你的設(shè)備信息和個人數(shù)據(jù)發(fā)送給它的C&C(Command and Control)服務(wù)器。

Check Point在博客中說,其傳播方式主要是第三方應(yīng)用商店,不過也有部分Android用戶是點擊了釣魚鏈接。感染Gooligan的應(yīng)用安裝到手機上之后,就會向C&C服務(wù)器發(fā)回數(shù)據(jù)。Gooligan隨后從C&C服務(wù)器下載rootkit,利用Android 4/5系統(tǒng)的多個漏洞,像是 VROOT (CVE-2013-6282)和Towelroot (CVE-2014-3153)等。

root一旦成功,攻擊者就可以徹底控制設(shè)備,遠(yuǎn)程執(zhí)行高權(quán)限指令。在獲得root權(quán)限之后,Googligan還會從C&C服務(wù)器下載新的惡意模塊。模塊會植入代碼運行Google Play或者GMS,偽裝成用戶行為避免被檢測到——先前HummingBad也是這么干的。這個模塊會做下面這些事:

盜取用戶的谷歌郵箱賬戶和認(rèn)證token信息;

從Google Play商店安裝應(yīng)用,為應(yīng)用刷分;

安裝廣告程序,獲得經(jīng)濟(jì)利益。

值得一提的是,這里的谷歌authorization token是訪問谷歌賬戶的一種方式,用戶成功登錄谷歌賬戶之后,谷歌就會頒發(fā)token。攻擊者盜取認(rèn)證token之后,就能用來訪問用戶所有的谷歌服務(wù),包括Google Play、Gmail、Google Photos、Docs、Drive等等。

對用戶來說,谷歌賬戶登錄的確是需要雙重認(rèn)證過程的。不過盜取認(rèn)證token不存在這種機制了。

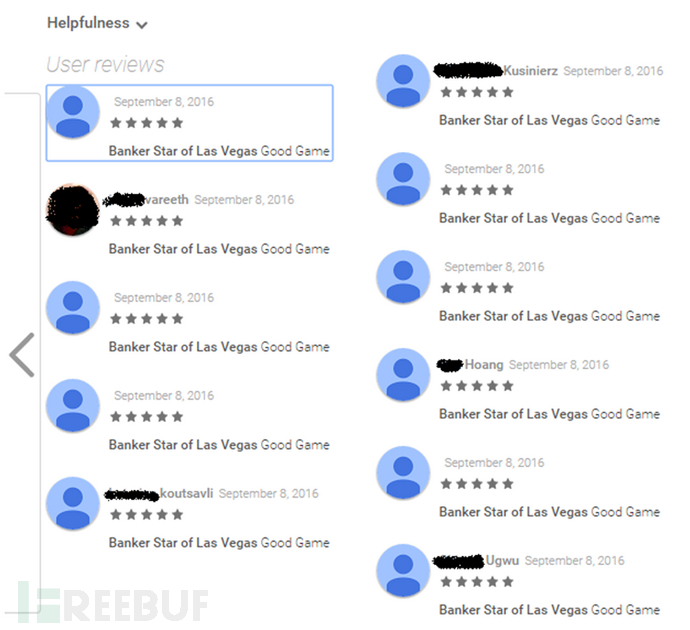

此外,廣告服務(wù)器本身其實并不知道應(yīng)用是否惡意,它會給Gooligan發(fā)送應(yīng)用名稱,令其從Google Play商店下載。應(yīng)用安裝后,廣告服務(wù)就會給Gooligan的作者付錢。隨后惡意程序還會給應(yīng)用好評和較高的評分(所以看評分下應(yīng)用是不靠譜的啊)。下圖就是刷出來的評價和評分…

另外,和HummingBad一樣,惡意程序還會偽造設(shè)備識別信息(IMEI和IMSI),這樣一個應(yīng)用就可以下載兩次,讓應(yīng)用商店認(rèn)為是從兩臺不同的設(shè)備上下載的。這樣攻擊者獲得的收益也就有了雙份。

“這類漏洞對很多Android設(shè)備來說仍然是個麻煩,因為針對它們的補丁可能不適用于所有Android系統(tǒng),又或者很多用戶根本就懶得去升級補丁。”

谷歌采取的應(yīng)急辦法

谷歌Android安全的負(fù)責(zé)人Adrian Ludwig提到谷歌針對那些感染惡意程序的設(shè)備,已經(jīng)對其谷歌賬戶信息進(jìn)行了鎖定,還為這些用戶如何重置提供提供了指示信息。谷歌另外也期望通過網(wǎng)絡(luò)服務(wù)提供商(ISP)來關(guān)閉這個惡意軟件,因為ISP提供互聯(lián)網(wǎng)接入業(yè)務(wù),C&C服務(wù)器就是利用它來控制Gooligan的。

同時,谷歌還從Google Play上移除了所有與惡意軟件有關(guān)的App,只不過本來Gooligan主要就是通過第三方的App平臺傳播的,所以風(fēng)險依舊存在。

此外,谷歌還更新了一個叫做“驗證App”的新功能來避免用戶下載已經(jīng)感染的應(yīng)用。“即使用戶是使用Google Play之外的平臺來下載,‘驗證App’依然可以提醒用戶并停止下載。”

如何自檢?

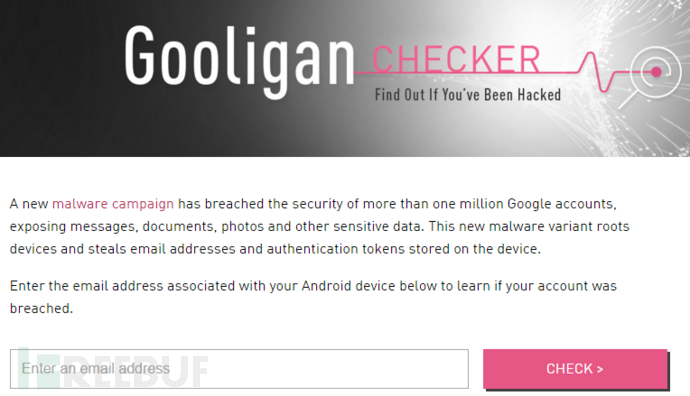

Check Point專門發(fā)布了一個在線工具‘Gooligan Checker’ ,用戶可以通過輸入自己的谷歌郵箱地址來檢查自己有沒有被Gooligan感染。

如果不幸得到了肯定的結(jié)果,Ludwig建議用戶執(zhí)行所謂的系統(tǒng)“clean installation”來解決問題,應(yīng)該是指恢復(fù)出廠設(shè)置。

自己去運行這個叫做“Flashing”的流程其實還有點復(fù)雜,所以谷歌給出的建議是不如直接關(guān)機,然后找經(jīng)認(rèn)證的技術(shù)人員或移動業(yè)務(wù)供應(yīng)商來幫你刷機。

不過值得慶幸的是,雖然亞洲是重災(zāi)區(qū),國內(nèi)絕大部分使用Android設(shè)備的小伙伴也基本不用擔(dān)心。畢竟Gooligan針對的都是谷歌賬號的相關(guān)應(yīng)用,反正咱們也上不去。

- ISC.AI 2025正式啟動:AI與安全協(xié)同進(jìn)化,開啟數(shù)智未來

- 360安全云聯(lián)運商座談會圓滿落幕 數(shù)十家企業(yè)獲“聯(lián)營聯(lián)運”認(rèn)證!

- 280萬人健康數(shù)據(jù)被盜,兩家大型醫(yī)療集團(tuán)賠償超4700萬元

- 推動數(shù)據(jù)要素安全流通的機制與技術(shù)

- RSAC 2025前瞻:Agentic AI將成為行業(yè)新風(fēng)向

- 因被黑致使個人信息泄露,企業(yè)賠償員工超5000萬元

- UTG-Q-017:“短平快”體系下的高級竊密組織

- 算力并網(wǎng)可信交易技術(shù)與應(yīng)用白皮書

- 美國美中委員會發(fā)布DeepSeek調(diào)查報告

- 2024年中國網(wǎng)絡(luò)與信息法治建設(shè)回顧