CVE-2018-10561/62: GPON光纖路由器漏洞分析預警

責編:gltian |2018-05-04 14:06:46報告編號: B6-2018-050301

報告來源: 360CERT

報告作者: 360CERT

更新日期: 2018-05-03

0x00 漏洞概述

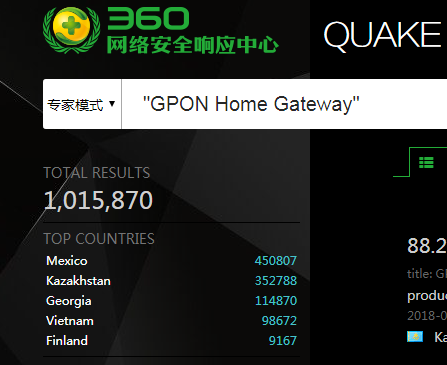

日前,360-CERT監測到兩個由VPNMentor披露的GPON家用光纖路由器漏洞,分別涉及到身份認證繞過漏洞(CVE-2018-10561)和命令注入漏洞(CVE-2018-10562),兩個漏洞形成的攻擊鏈可以在設備上執行任意系統命令,根據360-CERT的QUAKE系統測繪顯示,全球影響范圍達百萬量級,目前相關漏洞利用代碼已公開,應警惕利用該漏洞組成的僵尸網絡出現。

GPON技術是現在非常流行的光纖無光源網絡設備技術,國內主流運營商的家庭網關大多都采用GPON和EPON技術。國內GPON光纖路由器因為由ISP提供,暴露公網存量不明顯,但仍可能收到該漏洞影響。

0x01 漏洞影響面

影響設備:

GPON模式家庭設備網關

0x02 技術細節

身份認證繞過CVE-2018-10561

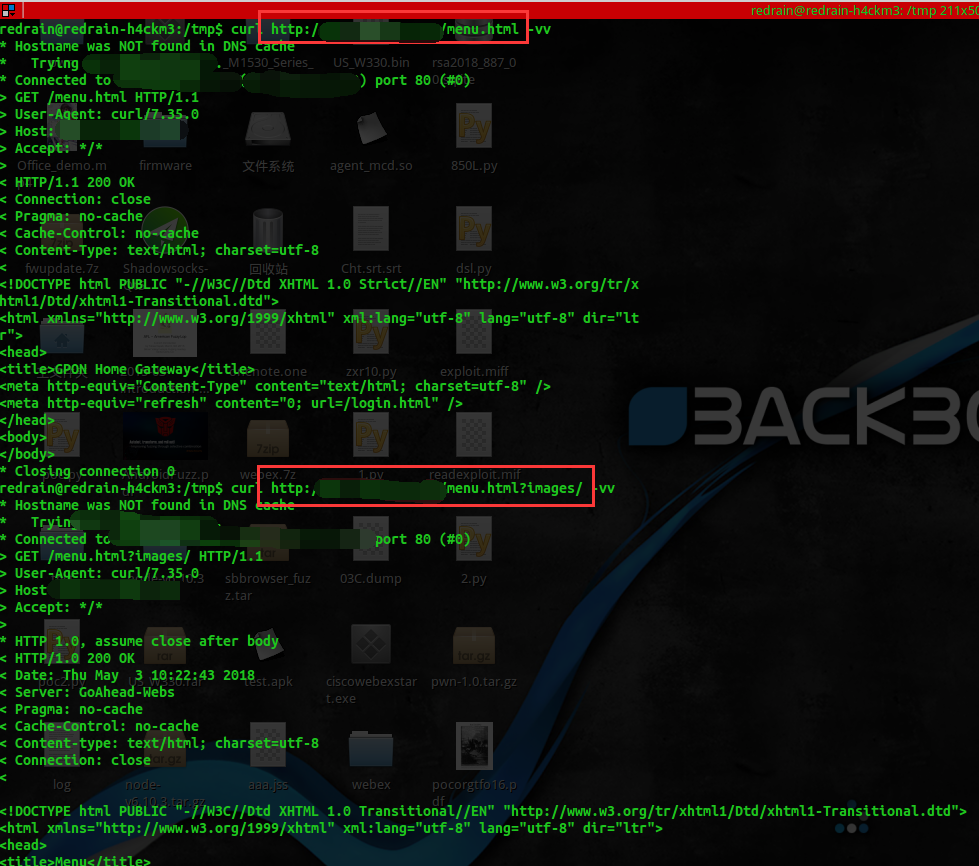

設備上運行的HTTP服務器在進行身份驗證時會檢查特定路徑,攻擊者可以利用這一特性繞過任意終端上的身份驗證。

通過在URL后添加特定參數?images/,最終獲得訪問權限:

http://ip:port/menu.html?images/

http://ip:port/GponForm/diag_FORM?images/

enter image description here

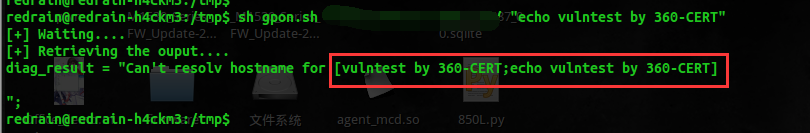

該設備提供了診斷功能,通過ping和traceroute對設備進行診斷,但并未對用戶輸入進行檢測,直接通過拼接參數的形式進行執行導致了命令注入,通過反引號“和分號;可以進行常規命令注入執行。

該診斷功能會在/tmp目錄保存命令執行結果并在用戶訪問/diag.html時返回結果,所以結合CVE-2018-10561身份認證繞過漏洞可以輕松獲取執行結果。

影響范圍

通過QUAKE資產系統檢索,全球范圍內暴露在互聯網上的GPON家庭網關設備多達1015870臺,其中以墨西哥,哈薩克斯坦,格魯吉亞占量為主,國內由于設備多為運營商提供暴露公網數量不明顯,暫時無法準確統計其影響占量。

0x03 修復建議和緩解措施

由于各方路由終端提供商不同,暫未有統一補丁放出,我們在此建議:

檢查確認家用網關是否采用GPON,關閉設備對外訪問功能。

積極與運營商溝通,獲取運營商提供的應對措施。

0x04 時間線

2018-05-01 vpnmentor披露該漏洞

2018-05-03 360CERT對漏洞進行研判,發布預警

0x05 參考鏈接

https://www.vpnmentor.com/blog/critical-vulnerability-gpon-router/