國內多家醫院遭花式挖礦,騰訊智慧安全支招

責編:gltian |2018-07-25 16:28:35病毒攻擊無疑是近年來用戶感知最顯著的安全問題,去年全球范圍內數量龐大的企業遭到勒索病毒、挖礦木馬等病毒的攻擊,總計損失達數百億元。政府、高校、醫院、大型企業等數據資料重要的基礎設施成為目標。2018年至今,我國醫療體系遭受攻擊的頻率呈明顯上升趨勢,4月,國內某醫院遭到GlobeImposter家族的攻擊,導致部分文件和應用被病毒加密破壞,影響醫院正常運行。互聯網安全問題對醫院等公共機構的威脅不容忽視。

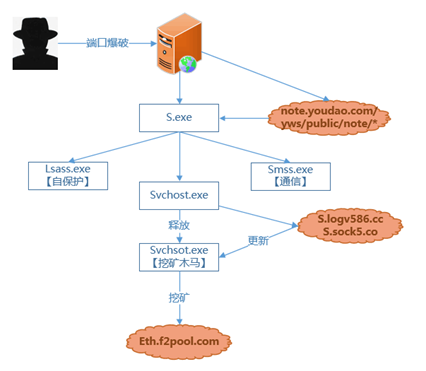

上周,騰訊御見威脅情報中心監測到全國多地多家醫院服務器被黑客入侵,攻擊者暴力破解醫院服務器的遠程登錄服務,之后利用云分享文件功能下載多種挖礦木馬,開挖的山寨加密幣包括門羅幣、以太坊、零幣等在內,目前已累積獲利達40余萬元人民幣。

據了解,攻擊者將挖礦木馬偽裝成遠程協助工具Teamviewer運行,會檢測并終止多達50個常用挖礦程序的進程后,獨占服務器資源挖礦,導致醫院業務系統性能變差、速度變慢,從而使醫院的診療秩序放緩,因而錯過患者的黃金診療時間。

值得注意的是,因服務器已被黑客完全控制,還可能出現醫療信息泄露、勒索病毒破壞等更為嚴重的風險,或終使醫療業務徹底癱瘓,殃及病患正常就醫行為,甚至危害患者生命;若該挖礦木馬繼續通過醫院內網傳播擴散,還可能致使更多電腦被入侵挖礦,難逃新一輪的勒索病毒和信息泄露威脅,除了導致醫院面臨重要醫療數據和財產損失,最終還可能威脅民生安全。

此外,該挖礦木馬還會修改注冊表,通過禁用UAC用戶帳戶控制、禁用Windows Defender,關閉運行危險程序時的打開警告等方式,破壞操作系統安全功能。

(挖礦木馬的攻擊流程)

據騰訊御見威脅情報中心統計分析,我國醫療機構開放遠程登錄服務的比例高達50%,這意味著,有一半的服務器可能遭遇相同的攻擊。基于此分析,騰訊御見威脅情報中心已經和受害醫院聯絡,幫助這些單位解決系統風險。同時,有關病毒作者的線索已通過技術手段發現——這位挖礦木馬的控制者使用同一個ID在各類黑客論壇、開發者論壇活躍時間長達十年以上。攻擊者線索已移交相關部門進行進一步追蹤打擊。

(攻擊地域范圍示意)

目前,騰訊智慧安全在針對挖礦木馬的應對方面已經構成防御體系。騰訊智慧安全御點終端安全管理系統,將百億量級云查殺病毒庫、引擎庫以及騰訊TAV殺毒引擎、系統修復引擎應用到醫療企業內部,可有效防御醫療企業內網終端的病毒木馬攻擊。同時,御點還具備終端殺毒統一管控、修復漏洞統一管控,以及策略管控等全方位的安全管理功能,可幫助醫療機構管理者全面了解、管理企業內網安全狀況、保護醫療機構網絡信息安全。

騰訊御點終端安全管理系統除了能夠有針對性地查殺病毒攻擊外,還與騰訊御界高級威脅檢測系統、騰訊御見安全態勢感知平臺和新加入的騰訊御知網絡空間風險雷達等產品,在終端安全、邊界安全、網站監測、統一監控方面為醫療機構建立一套集風險監測、分析、預警、響應和可視化為一體的安全體系,提供行業解決方案,全方位立體化保障企業用戶的網絡安全。

醫療行業的互聯網安全關系到無數人的生命安全。騰訊智慧安全將會持續密切關注包括終端設備安全、業務數據安全等醫療行業相關的各類安全問題,協助醫療機構保護醫療信息系統安全運行。