挖礦病毒數量月增40% 勒索軟件與合法軟件“捆綁”傳播

責編:gltian |2018-08-20 13:30:21近日,亞信安全發布《2018年第二季度安全威脅報告》,報告顯示,挖礦病毒仍然是不法分子利用最為頻繁的攻擊方式,并伴有大幅度增長,本季度亞信安全共攔截挖礦病毒1,017萬次,而且還出現了可有效躲避安全監測的無文件挖礦病毒。此外,不斷更新的勒索軟件攻擊與感染方式,以及高度專業化、組織化的APT攻擊事件也是本季度值得關注的安全動態。亞信安全提醒用戶要特別防范未知安全威脅,加強安全態勢感知,并通過精密編排的防御體系提升網絡安全恢復補救能力。

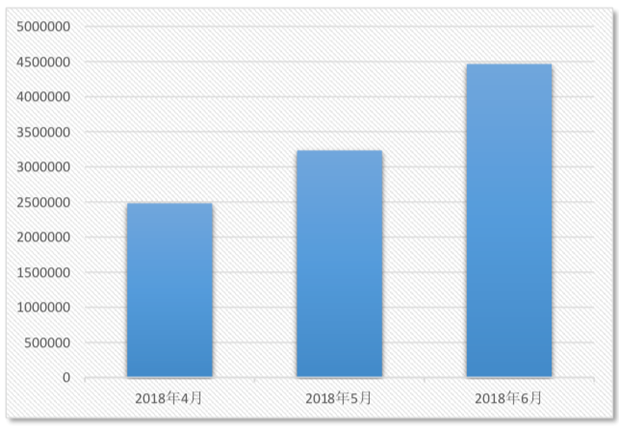

挖礦病毒持續爆發,數量每月遞增40%

《安全報告》顯示,第二季度挖礦病毒有爆發式的增長,亞信安全攔截的挖礦病毒高達 1,017 萬次,每月遞增40%,其中“COINMINER_CRYPTONIGHT”是攔截量第一的挖礦病毒。值得關注的是,在挖礦病毒的全球分布中,中國以超過50%的占比排在首位,政府、醫療、石油和天然氣等網絡安全相對薄弱的企事業單位成為優先的攻擊目標,這充分說明中國挖礦病毒威脅的嚴峻性。

【2018年第二季度挖礦病毒檢測數量圖】

除了數量上的高速增長之外,挖礦病毒的技術也在不斷創新。本季度亞信安全網絡實驗室監測到大量無文件挖礦病毒,此類病毒會使用無文件技術隱藏惡意程序,并利用 PowerShell 框架將挖礦程序直接解壓到內存,并從內存中啟動挖礦組件,以有效逃避安全廠商監測。其還會結束目標設備上運行的任何其它惡意挖礦進程,以達到更高的挖礦效率。監測發現,此類的挖礦病毒往往會通過永恒之藍漏洞,以及管理工具 Mimikatz 在企業內網傳播,企業的防范難度很大。

亞信安全CEO張凡指出:“挖礦病毒之所以如此猖獗,與背后巨大的經濟利益是分不開的,數字貨幣的繁榮讓不法分子有充足的動力去研究新的挖礦手法與傳播模式,對于企業來說,挖礦病毒會帶來顯著的計算資源損耗以及潛在的信息泄露威脅,嚴重影響企業的正常運營。因此,建議企業加強對于挖礦病毒的重視,加強對于端點上惡意活動和行為的識別等方式,對抗不斷精進的挖礦病毒。”

勒索軟件威脅依然嚴峻,“捆綁”傳播成為新套路

勒索病毒長久以來都是不法分子經常使用的攻擊方式之一。在本季度中,亞信安全截獲到利用AnyDesk遠控軟件傳播的 BLACKHEART 勒索病毒,該勒索病毒將合法的遠控軟件AnyDesk與惡意程序捆綁在一起,在用戶訪問惡意網站時不經意下載感染本機,由于合法軟件的運行掩蓋了真正的惡意行為,用戶很難發現已經感染病毒,從而導致系統中文件被加密。

【BLACKHEART 勒索病毒勒索贖金截圖】

由于勒索病毒攻擊可以帶來巨大、直接的收益,因此勒索病毒不可能在短期內消失,網絡犯罪分子采取的戰術策略也在不斷演變,其攻擊方式更加多樣化。對于勒索軟件的變種,亞信安全建議企業用戶可以通過部署防火墻、郵件網關等產品作為第一道防線,并將行為監控和漏洞防護產品作為輔助措施,以有效阻止威脅到達客戶端。

APT攻擊組織不斷升級武器庫,Mac系統也在所難免

除了挖礦和勒索軟件之外,由黑客組織發起的APT攻擊也值得關注。多年來亞信安全持續追蹤一個高度組織化、專業化的境外黑客組織:海蓮花,該 APT 組織主要針對人權組織、媒體、研究機構和海事建筑公司等進行APT攻擊。在第二季度,亞信安全發現該組織使用帶有惡意Word文檔的電子郵件傳播最新的MacOS后門程序“OSX_OCEANLOTUS.D”, 當收件人打開該文檔時,該后門程序會建議收件人啟用宏,并能逃避各種殺毒軟件的檢測。

亞信安全CEO張凡指出:“該黑客組織使用最新后門程序,意味著他們不僅仍處于活躍狀態,而且還在不斷升級自己的武器庫。該組織瞄準了一向被認為安全系數很高的 Mac 系統,可能會讓一些因此未加防備的用戶陷入風險之中。因此,無論使用什么操作系統版本,用戶都很有必要保持對安全威脅的警惕,并建立全面、立體式的網絡安全防護體系。

在亞信安全第二季度安全報告中,亞信安全還披露了以下安全動態:

- 在本季度新增病毒種類中,新增數量最大的病毒類型為 TROJ(木馬病毒) 類型。本季度新增木馬病毒特征共計 398,360 個,和上一個季度相比數值略有增加。

- 亞信安全對 APK 文件的處理數量依舊呈上升趨勢。截止到本季度,安卓APK處理數量累計達到64,776萬個,比上季度增長了近兩千萬個,其中,“Shedun”家族占到安卓病毒總數的 60%。

- 本季度亞信安全截獲最新安卓間諜軟件“XLoader”,其通過 DNS 欺騙、暴力破解或者字典攻擊分發和安裝惡意安卓應用程序,其可以竊取用戶隱私信息,并獲取管理員權限劫持被感染設備。

- 本季度處理的釣魚網站共計6,168個,比上季度下降了69%,其中,“支付交易類”和“金融證券類”釣魚網站所占比例最多,占總數的 99%以上。

##

關于亞信安全

亞信安全是中國網絡安全產業領跑者, 于2000年發力安全業務,2015年通過收購全球最大的獨立安全軟件提供商-趨勢科技中國, 實現推動中國自主可控戰略實施,助力打造清朗網絡空間,共筑國家網絡強國夢。亞信安全在云安全、APT/網絡威脅治理、移動安全、態勢感知、大數據安全、身份安全、服務器安全等領域擁有多項全球領先技術,在核心技術領域持續領跑。目前在全國設有7個分支機構,3個技術服務中心和病毒監控實驗室,2個獨立研發中心,并與國家計算機防病毒應急中心共建網絡安全實驗室,擁有超過2,000人的專業技術服務團隊。欲了解更多,請訪問: http://www.asiainfo-sec.com

更多媒體垂詢,敬請聯絡:

| 亞信安全 | 謀信傳媒 |

| 劉婷婷 | 雷遠方 |

| 電話:010- 58256889 | 電話:010-67588241 |

| 電子郵件: liutt5@aisainfo-sec.com | 電子郵件:leiyuanfang@ctocio.com |

上一篇:企業安全團隊中的“灰帽子”

下一篇:是時候關注API安全了