SCADA漏洞上半年翻番 可能由“踩點”轉為發動破壞性攻擊

責編:gltian |2018-09-13 13:37:55從伊朗的震網到烏克蘭的停電,這類針對數據采集和監視控制系統(Supervisory Control And Data Acquisition,以下簡稱SCADA系統)的威脅,讓我們清楚地認識到,其對關鍵基礎設施的危害。

可以說,世界上各種關鍵的基礎設施部門都有SCADA系統運行,因此對攻擊者極具吸引力。攻擊者可以使用他們對SCADA系統的訪問來收集諸如設施布局、關鍵閾值或設備設置等信息,以備在以后的攻擊中使用,造成大規模破壞,包括中斷服務或觸發威脅生命的爆炸等恐怖事件。

如今,工廠員工已經不堪重負于現有資產的安全衛生任務,且缺乏足夠的寬帶可用于協調來自眾多不同OEM(原始設備制造商)的安全補丁。

根據跨國企業趨勢科技(Trend Micro)最新發布的一份調查報告顯示,安全研究人員發現,數據采集與監控系統(SCADA)系統2018年上半年的漏洞幾乎是2017年上半年的兩倍。

在這樣的工業控制系統中發現202個安全漏洞并不一定是壞事,因為這些供應商正在參與漏洞懸賞計劃,通過向安全研究人員支付酬金的方式,讓這些研究人員幫助他們發現自己軟件或硬件中存在的可能被惡意行為者利用的安全漏洞。現在,經由安全研究人員發現并上報這些漏洞,可以幫助供應商在漏洞被濫用前及時完成修復工作,避免形成大規模損害。

目前,趨勢科技公司正運行著世界上最大的漏洞懸賞項目之一——“零時差漏洞懸賞計劃”(Zero Day Initiative,簡稱ZDI)。而在其2018年中期安全綜述報告中,該公司指出,在過去的四年里,漏洞從披露到公布的平均時間并沒有得到改善。雖然有一些供應商能在一周內處理被披露的SCADA系統漏洞,但在2015-2017期間的該類漏洞的平均處理時間大約為150天。

專家還指出,一些規模較小的供應商(比如Cogent Real-Time Systems和Trihedral Engineering)修補漏洞的速度高于平均值,而規模較大的公司(如ABB公司和通用電氣)的平均響應時間則超過220天。

說了這么多,那么究竟什么是SCADA系統呢?

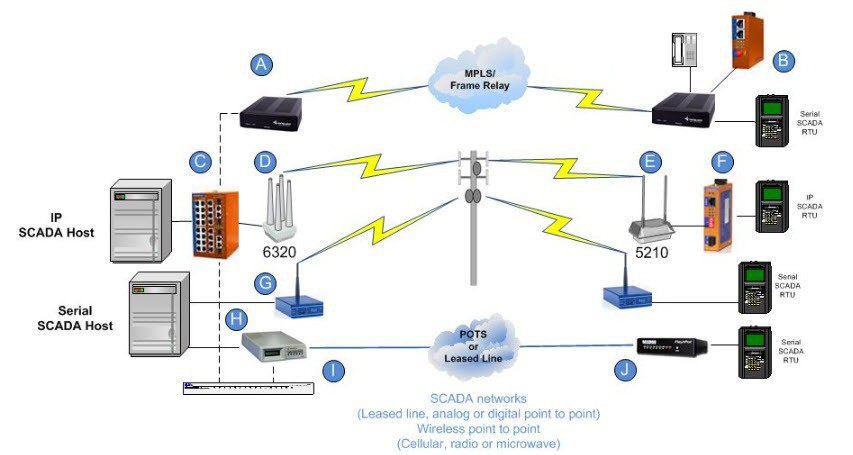

所謂SCADA系統,即以計算機為基礎的DCS與電力自動化監控系統,通常用于本地或遠程控制工業過程,以及監控和處理實時數據。自NIS指令(旨在提高歐盟網絡安全性和響應能力)于5月生效以來,SCADA系統的安全性以及工業控制系統的安全性都受到了更嚴格的審查。

報告進一步指出,在安全研究人員發現的202個SCADA系統安全漏洞中,有超過一半的漏洞存在基于網絡的HMI(人機界面)軟件Advantech WebAccess中。

該軟件是100%基于網絡的工業物聯網(IIoT)平臺,具有用于開發物聯網應用的開放接口。它還可以充當從地面設備收集數據并通過MQTT發布/訂閱將數據傳輸到云應用程序的網關。

此處將Advantech單獨列出來可能不太公平,因為Advantech公司事實上也參與了一個令人尊敬的漏洞懸賞計劃,這表明該公司至少愿意與安全研究人員合作,通過在其系統中尋找漏洞來彌合差距,改進自身產品,為用戶提供更強大的安全性和更完善的使用體驗。

但不得不說的是,攻擊者滲入SCADA系統的方式多種多樣,其中之一就是利用HMI(人機界面)中普遍存在的軟件漏洞。所謂人機界面(HMI),可以將數據從計算機顯示到人,并接受從操作員到機器的命令。通過此接口,操作員可以監視和響應系統上顯示的信息。

操作員能夠通過HMI控制SCADA系統,盡管人們普遍認為,SCADA的HMI運行在被隔離的受信網絡中,但情況并非總是如此,HMI如今儼然已經成為SCADA系統中的主要攻擊目標。

趨勢科技ZDI小組審查了SCADA HMI當前的安全狀態,發現大多數這些漏洞都包含:內存損壞、認證憑證管理、缺少身份驗證/授權和不安全的默認值以及代碼注入等方面,所有這些都是通過安全開發實踐可以預防的。

威脅行為者已經從“純粹的偵察”行為發生變化

趨勢科技“零時差漏洞懸賞計劃”(ZDI)已經在2018年的前半年發布了超過600條安全公告。基于這些不斷增加的公告,ZDI能夠預測威脅行為者在實際攻擊中可能會使用的漏洞類型。

在今年的安全公告中,ZDI警告稱,SCADA系統今年上半年披露的安全漏洞數量是去年同期的2倍。負責運行這些SCADA環境的IT安全經理必須對這種不斷增長的威脅趨勢保持警惕,特別需要注意的是,威脅行為者已經從最初的“純粹性偵察”轉變為發動破壞性攻擊。

在關鍵基礎設施中運營的企業通常會參與持續的“紅藍對抗(即攻防對抗)”以及漏洞懸賞計劃,以便及時發現并阻止系統中存在的安全漏洞。例如,在今年早些時候于倫敦舉辦的計算機商業論壇會上,意大利公用事業公司Enel的首席信息官Yuri Rassega就曾表示,他的公司每年都會對關鍵資產進行“大約400次深度漏洞測試”。

一場艱巨的挑戰

《2018年SANS工業物聯網安全調查報告》描繪了運營技術(OT)領域的安全環境現狀。該報告稱全球大多數組織正在考慮將其連接設備數量增長10%至25%。這將導致連接到工業物聯網(IIoT)設備的系統數量每三到七年翻一番。因此,網絡復雜性將增加,對帶寬的需求將會增加,對熟練員工的需求也會增加。

安全專家表示,此外,缺乏對開發流程和復雜供應鏈的控制會加劇終端用戶的擔憂。管理端點安全更新和補丁將成為另一項艱巨的挑戰。工廠員工已經不堪重負現有資產的安全衛生任務,且缺乏足夠的寬帶可用于協調來自眾多不同OEM(原始設備制造商)的安全補丁。同時,很少有工廠擁有實現OEM直接管理所需的安全遠程訪問能力。

趨勢科技(Trend Micro)最新調查報告原文地址:

上一篇:3種方法保護遺留基礎設施安全

下一篇:沙箱、蜜罐和欺騙防御的區別