超級WiFi漏洞影響10億設備,小米華為全中招

責編:gltian |2020-03-03 12:41:21近日ESET研究人員發現了一個影響超過10億WiFi設備的“超級WiFi漏洞”——Kr00k(CVE-2019-15126),該漏洞存在于客戶端設備、Wi-Fi接入點和路由器中使用的Wi-Fi芯片中。

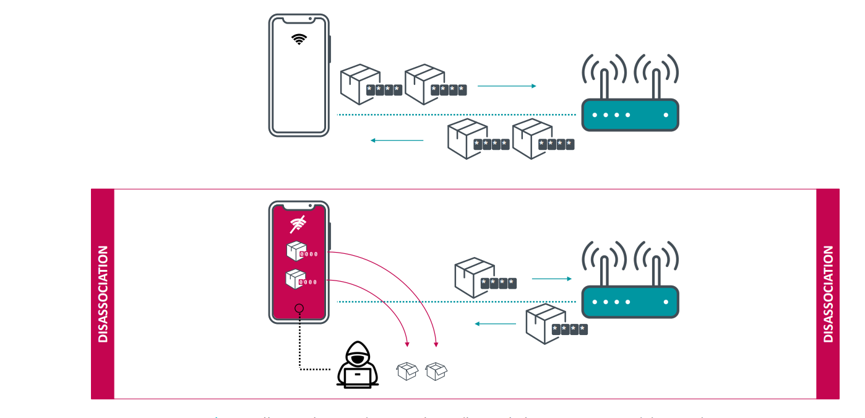

Kr00k漏洞可導致使用全零加密密鑰對受影響設備的網絡通信進行加密,這意味著攻擊者可以解密無線網絡數據包。

影響10億設備,包括智能音箱和智能手機

Kr00k的發現來自先前ESET對Amazon Echo進行的研究,該研究發現Echo容易受到KRACK(密鑰重新安裝攻擊)的攻擊。Kr00k與KRACK有關,但本質上不同,是一個全新的威脅。在對KRACK進行調查期間,ESET研究人員確定Kr00k是“重新安裝” KRACK攻擊測試中觀察到的全零加密密鑰的原因之一。經過研究,大多數主要的設備制造商都發布了補丁。CVE-2019-15126尤其危險,保守估計它影響了超過十億個啟用Wi-Fi的設備。

Kr00k會影響所有采用Broadcom和Cypress Wi-Fi芯片且未更新補丁的設備。這些是當今客戶端設備中最常用的Wi-Fi芯片。

Wi-Fi接入點和路由器也受此漏洞的影響,甚至智能音箱和智能手機也受到影響。

ESET已測試并確認易受攻擊的設備包括以下客戶端設備:

- 亞馬遜(Echo,Kindle)

- 蘋果(iPhone,iPad,MacBook)

- 谷歌(Nexus)

- 三星(Galaxy)

- Raspberry(Pi 3)和小米(Redmi)

- 以及華碩和華為的WiFi路由器

ESET向芯片制造商Broadcom和Cypress負責任地披露了該漏洞,后者隨后發布了補丁。他們還與互聯網安全促進產業聯盟(ICASI)合作,以確保所有可能受影響的各方——包括使用脆弱芯片的受影響設備制造商以及其他可能受影響的芯片制造商都了解Kr00k。

防范Kr00k攻擊

ESET研究人員RobertLipovsky與Kr00k漏洞研究團隊建議:

為了保護自己,作為用戶,請確保已將所有支持Wi-Fi的設備(包括電話,平板電腦,筆記本電腦,IoT智能設備以及Wi-Fi接入點和路由器)更新到最新固件版本,非常令人擔憂的是,受到Kr00k影響的不僅客戶端設備,還包括Wi-Fi接入點和路由器。這極大地增加了攻擊面,因為攻擊者可以解密由易受攻擊的訪問點傳輸到設備的設備上的數據,而這些訪問點通常是您無法控制的。

有關Kr00k的更多技術細節:https://www.welivesecurity.com/wp-content/uploads/2020/02/ESET_Kr00k.pdf