Verizon年度數據泄露報告:金錢依然是第一動力

責編:gltian |2020-05-21 11:28:54Verizon近日發布的年度數據泄露調查報告(DBIR)顯示,金錢依然是網絡攻擊的第一動力。

2019年網絡攻擊趨勢:WHY?

研究人員分析了32,002起安全事件,這些事件導致了信息資產的泄露。在這些事件中,有3,950起是數據泄露事件,即導致向未授權方確認數據泄露的事件。

該報告篇幅很長,我們擇要選取一些亮點和發現如下:

- 70%的數據泄露行為是由外部行為者實施的(醫療保健行業除外,該行業51%是外部行為,48%是內部行為)

- 86%的泄露是出于經濟動機

- 有組織犯罪集團的違規行為占55%

- 72%的數據泄露涉及大型企業

- 2019年網絡攻擊趨勢

編制報告的數據科學家指出:

今年的DBIR報告再次強調了絕大多數惡意數據泄露的主要動機:追求利潤。鑒于媒體熱衷于報道了與國家安全有關的違規行為,這個事實使某些人感到驚訝。大多數惡意網絡活動參與者的動機不是出于國家安全或地緣政治目標,而是僅僅是出于對金錢的渴望。

出于財務動機的違規行為在很大程度上比間諜活動更為普遍,這本身比所有其他動機(包括娛樂、意識形態和怨恨、電影黑客的傳統炫技動機)都普遍。

2019年網絡攻擊趨勢:“ HOW”

大部分數據泄露事件(67%或更多)是由憑證盜竊、社交攻擊(網絡釣魚、商業電子郵件泄露、假冒)和人員錯誤(主要是文件和電子郵件的錯誤配置和錯誤發送)三大原因引起的。

這些策略對攻擊者而言是屢試不爽的,因此他們不斷故技重施。對于大多數組織來說,這三種策略應該成為大部分企業安全工作的重點。

另一個有趣的發現是,對Web應用程序的攻擊占泄露總數的43%,是去年的兩倍多。研究人員將此歸結為更多的工作流轉移到了云服務,而攻擊者已經適應了這一變化。

報告指出:

攻擊Web應用程序的最常見方法是使用被盜或暴力破解的憑據(超過80%)或利用Web應用程序中的漏洞(不到20%)來獲取敏感信息的訪問權。

不到5%的泄露事件涉及漏洞利用,并且似乎大多數組織在漏洞修補方面都做得很好,至少在修補已知資產方面如此。

我們看到的大多數組織面向互聯網的資產分布在五個或更多網絡中。這些被遺忘的資產永遠不會被修補,可能會在您的防御中造成危險的漏洞。

大多數惡意軟件仍通過電子郵件傳遞,其余則通過網絡服務傳遞。攻擊者大多放棄了加密貨幣挖掘惡意軟件,RAM爬蟲和具有漏洞利用功能的惡意軟件,但喜歡密碼轉儲程序,捕獲應用程序數據的惡意軟件、勒索軟件和下載器。

盡管僅占所有事件的一小部分,但出于經濟動機的社會工程學卻在增加,攻擊者在很大程度上停止了索取員工的W-2數據,而轉而直接索取現金。

今年,約有22%的漏洞涉及云資產,而其余則是本地資產。

云泄露事件有73%涉及電子郵件或Web應用程序服務器。此外,這些云泄露事件中的77%也涉及到憑據泄露。”報告指出,“這并不僅僅是對云安全的指責,同時也表明網絡犯罪分子正在尋找接觸目標最快,最容易的途徑。

使用信息與情報來改善防御

防御者可以利用的一個有趣發現是,攻擊者更喜歡以“短平快”的方式實施數據泄露攻擊。如果你在他們的攻擊路徑上多設置一些障礙,會大大降低他們得手的幾率。

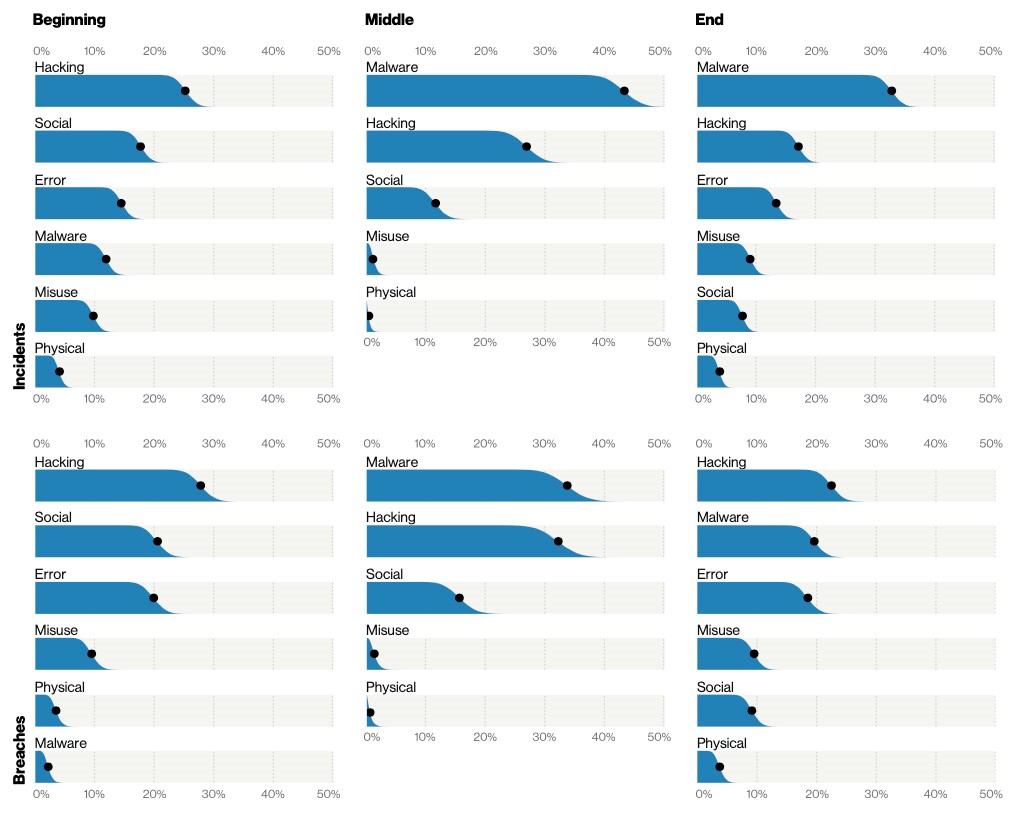

了解攻擊者在攻擊事件的開始,中期和結束時采取了哪些行動,也可以幫助防御者快速并有針對性地做出反應(下圖)。

2019年網絡攻擊趨勢

企業應采取什么措施來增強其網絡安全性?

DBIR報告作者和信息安全數據科學家Gabe Bassett建議組織繼續做好安全加固的手頭工作:主機、網絡和代理級別的防病毒以及修補和過濾(例如使用防火墻)將有助于迫使攻擊者轉向其他目標。

解決人為因素。頭等威脅(網絡釣魚、使用被盜憑據、配置錯誤、發送錯誤和濫用)均涉及人員。人無完人,必須通過培訓讓人員做好準備,能夠避免和正確處理錯誤。

報告指出,所有組織都應具有一定級別的安全運營。對于大型組織,這意味著擁有專門的安全運營中心。對于中小企業,這可能意味著通過直接獲得托管的安全服務或通過使用服務(支付系統、云服務和其他合并了安全運營的托管服務)來利用規模經濟。