Ransomwhere項目計劃創建一個勒索軟件付款信息數據庫

責編:gltian |2021-07-19 10:10:18Ransomwhere項目上線

就在這個星期,一個新的網站項目正式上線了。這個網站旨在通過眾籌的方式創建一個免費且對公共開放的數據庫,而這個數據庫中將包含過去所有發生過的勒索軟件支付/付款行為的相關信息,以期擴大研究人員和社區對勒索軟件生態系統的認知及發展趨勢。

這個數據庫項目名為Ransomwhere,它也是Jack Cable的一個個人項目,而Jack Cable不僅是斯坦福大學的一名學生,還是Krebs Stamos集團的安全研究人員。

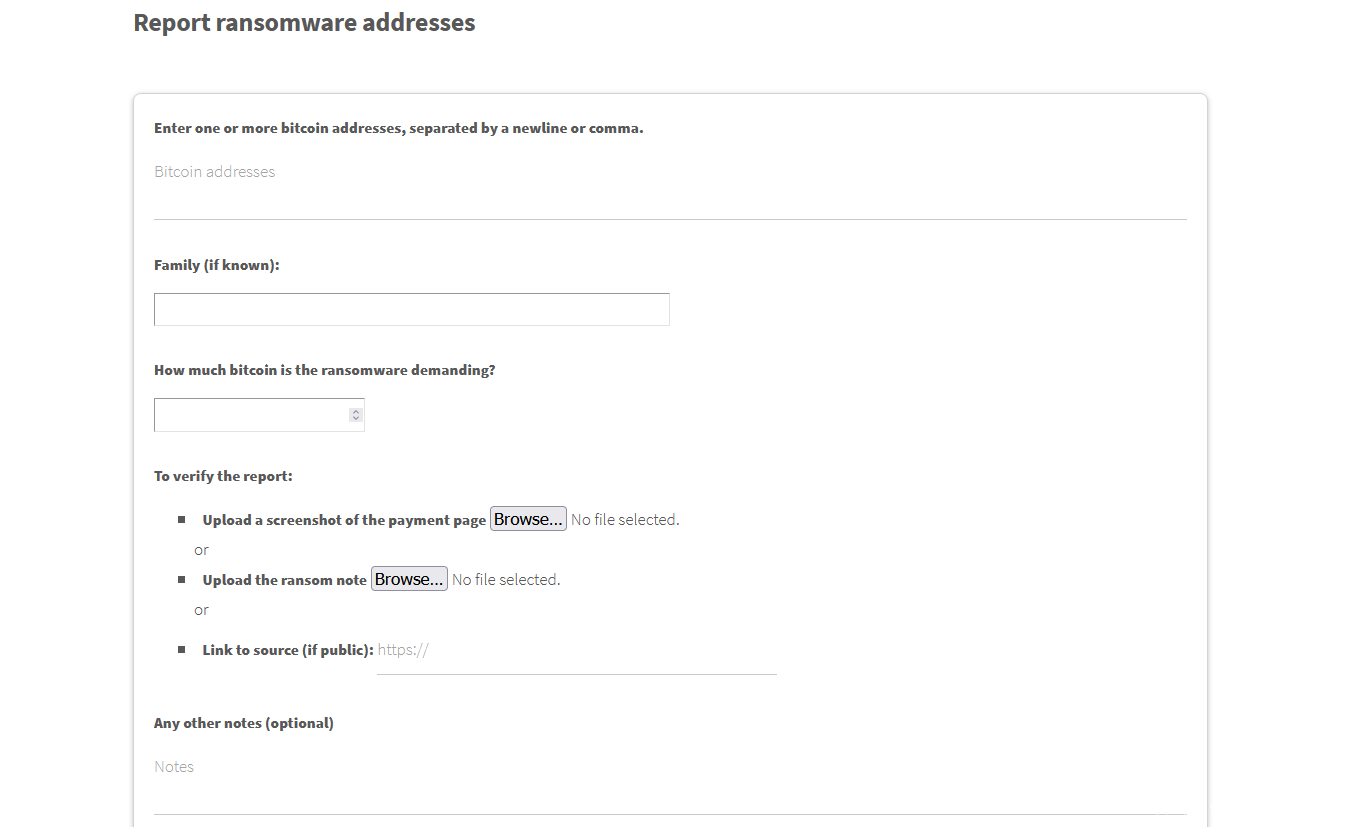

該網站將允許受勒索軟件攻擊影響的目標用戶或網絡安全專業人士上傳勒索信息的副本,其中還會包含勒索軟件攻擊所要求支付的數據贖金金額以及目標用戶付款的比特幣錢包地址,上傳后便會在公共數據庫中建立相關的數據索引,以便研究人員分析和審查。

需要注意的是,這個數據庫中并不會包含任何個人或目標用戶的身份信息,并且可以通過Ransomwhere網站給網絡安全社區和執法人員進行免費下載。

解決網絡安全研究的一個已知盲點

這個網站背后的想法是建立一個中央系統,用于跟蹤目標用戶支付給勒索軟件攻擊團伙的款項,以便幫助廣大安全研究人員更準確地估計目標勒索軟件業務的規模和利潤,而這部分內容是目前網絡安全社區的一個盲點,我們對這部分信息可以算得上是“知之甚少”了。

上周四Cable在接受The Record的一次采訪時表示:“Katie Nickels在其發表的推文中曾說到,沒有人真正了解網絡犯罪的全部影響,尤其是勒索軟件,這讓我深受鼓舞。當我發現目前并沒有一個節點能夠查詢勒索軟件支付的公共數據之后,并且考慮到追蹤比特幣交易其實并不難,于是我就開始計劃啟動Ransomwhere項目了。”

Cable還表示:“不過,說真的,我認為這是一個很大的問題,尤其是針對勒索軟件生態系統。除了勒索軟件犯罪團伙之外,我們其實很難知道一次勒索軟件攻擊的真正影響和規模,所以我們也很難知道安全專家所采取的應對措施是否能夠真正改變勒索軟件攻擊的影響。”

雖然這個項目上線時間并不長,但是已經吸引到了信息安全社區內廣大研究人員的注意。因為大多數安全公司都不會愿意和安全社區中的個人或團隊合作,他們不會選擇公開自己手上的信息,甚至有時還會私下分享這些信息,所以跟蹤勒索軟件付款情況對于整個信息安全社區來說是一直存在困難的。

匿名共享勒索軟件支付數據,比如說第三方服務(如Ransomwhere)之類的,可以消除網絡安全社區中的一些障礙,如保密協議和商業競爭等等。

但就目前而言,Cable僅僅只能依賴于公眾提交的資料來擴展網站的數據庫。然而,很多安全研究人員在接受The Record的采訪時表示,他們也在不斷探索與信息安全或區塊鏈分析領域的公司合作的方式,并且整合他們可能已經擁有的勒索軟件攻擊者的相關數據,然后通過目前尚未公開或目標用戶直接披露的數據來擴展Ransomwhere項目。

ChainAnalysis等比特幣分析公司和一些安全供應商過去一直致力于收集惡意軟件樣本和勒索軟件信息中發現的比特幣錢包地址,然后檢測是否有人向這些錢包地址付款。一些公司就是這樣估算幾個勒索軟件攻擊團伙的收益的,比如:

1、Maze/Egregor: 7500萬美元

2、Ryuk: 1.5億美元

3、REvil: 1.23億美元

4、Netwalker: 2500萬美元

然而,這種深入的研究只是針對規模較大的勒索軟件進行的,在分析其他勒索軟件攻擊活動的規模時這里仍然會存在盲點,從這個角度來看,通過分析Ransomwhere所收集到的數據,可能會有所幫助。

運行一個像Ransomwhere這樣的網站,當然也會有它的不足之處。比如說,其中一個缺陷就是它的數據庫很容易被錯誤的或偽造的提交文件所污染。

但對于這種說法,Cable也表示他計劃會對所有提交的勒索軟件相關信息進行審查。Cable表示:“目前,只是我自己審核所有提交的報告。但之后我可能會為個人用戶添加一個投票系統,以實現對那些虛假的或偽造的報告進行標記或報告。”

除此之外,Cable還敦促惡意軟件研究人員直接與他聯系,并將數據作為可信來源添加到數據庫中。

Cable提到:“我一直活躍在各種Slack群中,廣大勒索軟件研究人員可以通過推特或電子郵件聯系到我。只要研究人員能夠共享比特幣地址和勒索軟件信息,我就可以將它們添加到Ransomwhere的數據庫中。”

與ID-Ransomwhere項目合作

眼下,Ransomwhere項目的啟動與Michael Gillespie在2016年初推出的ID-Ransomwhere項目有著驚人地相似。當時的ID-Ransomwhere只是一個簡單的網站,勒索軟件的受害者可以上傳勒索信息,而ID-Ransomwhere網站則會告訴他們加密數據的勒索軟件產品的名字,以及用戶可以在哪里找到恢復文件的幫助指引。

ID-Ransomwhere給勒索軟件受害者和網絡安全社區提供了一個前所未有的功能,而該網站也已經成為了許多事件響應專家的首選工具。

因為這個網站在網絡安全界非常受歡迎,所以對于Cable和整個網絡安全行業來說,兩者之間的合作將是非常令人期待的。

Cable表示:“我一直都在跟Michael溝通交流,我非常喜歡他的作品。目前我們也在討論兩個項目的整合方式,我們希望既可以從IDR收集比特幣地址,也可以根據Ransomwhere的數據向IDR用戶提供更多信息。”

但研究人員告訴我們,這并不是Ransomwhere項目成長和擴展的唯一方式。

探索追蹤下游比特幣地址也可能很有趣,比如說,一旦勒索軟件犯罪分子收到付款之后,他們會去哪里?會做些什么?隨著項目的進行,不排除會自己去深入探索,或者與專門從事這方面工作的公司合作。

Ransomwhere的成果

據了解,在撰寫本報告時,該網站正在追蹤2021年總共超過3200萬美元的贖金支付。這些付款中的大部分已經支付給了REvil,這個與俄羅斯有關的勒索軟件團伙在JBS和Kaseya黑客事件中功不可沒。根據Ransomwhere的數據,該團伙今年已經支付了超過1100萬美元的贖金,如果最近作為Kaseya攻擊的一部分提出的7000萬美元的要求得到滿足,這一數額可能會急劇增加。

Netwalker是暗網中最受歡迎的“勒索軟件即服務”產品之一,在2021年以超過630萬美元的支付額位居第二,不過Ransomwhere的統計顯示,該組織的贖金支付總額最高,根據該網站的數據,大約有2800萬美元。

RangarLocker、DarkSide和Egregor分列Ransomwhere的前五名,它們的非法收益分別為460萬美元、440萬美元和320萬美元。

Cable還補充說到,在未來,他還會繼續探索與安全分析和區塊鏈分析領域的公司合作的方式,以整合他們已經擁有的勒索軟件活動數據。除此之外,他還在研究如何支持其他可追蹤的加密貨幣,如以太坊或門羅幣,以及追蹤下游比特幣地址的可能性。雖然可能無法剖析出相關勒索活動的全貌(使用門羅幣的犯罪分子將幾乎不可能被追蹤),但他也希望能夠盡可能完整地了解網絡犯罪分子的情況。

來源:安全客