3.61億個賬戶登錄數(shù)據(jù)在Telegram上泄露,HIBP現(xiàn)可查詢

責(zé)編:gltian |2024-06-05 16:45:30近日,Telegram 上 3.61 億個發(fā)生數(shù)據(jù)泄露的賬戶已被添加到 HIBP中,泄露數(shù)據(jù)包含 1.7k 個文件。

在Have I Been Pwned 數(shù)據(jù)泄露通知服務(wù)中,新增了 3.61 億個電子郵件地址。這些地址來自密碼竊取惡意軟件、憑證填充攻擊和數(shù)據(jù)泄露所竊取的憑證,所有用戶都可以通過該服務(wù)檢查自己的賬戶數(shù)據(jù)是否被泄露。

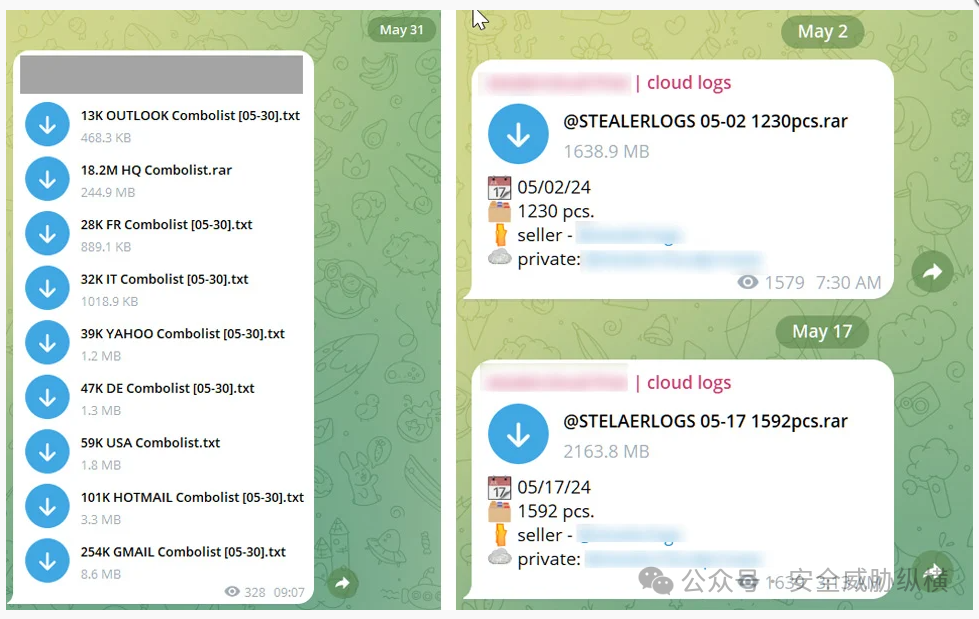

網(wǎng)絡(luò)安全研究人員從大量 Telegram 網(wǎng)絡(luò)犯罪頻道收集該憑證,這些頻道通常通過泄露被盜數(shù)據(jù)來建立聲譽(yù),從而吸引更多訂閱者。

被竊取的數(shù)據(jù)通常以兩種形式泄露,第一種是以一組用戶名和密碼的形式(通常通過憑證填充攻擊或數(shù)據(jù)泄露竊取)泄露,第二種是以一組用戶名、密碼、與之相關(guān)的 URL(通過密碼讀取軟件竊取)和原始 Cookie(通過密碼讀取軟件竊取)的形式泄露。

Telegram 上免費(fèi)共享被盜證書的截圖

研究人員與 Have I Been Pwned背后運(yùn)營商 Troy Hunt 共享了從 Telegram 頻道收集的共 122 GB 的憑證數(shù)據(jù)。

據(jù) Hunt 稱,該數(shù)據(jù)非常龐大,包含 3.61 億個獨(dú)特的電子郵件地址,其中 1.51 億個地址此前從未在數(shù)據(jù)泄露通知服務(wù)機(jī)構(gòu)中出現(xiàn)過。

Hunt 發(fā)布說:“該數(shù)據(jù)包含 1.7k 個文件,2B 行數(shù)據(jù)和 3.61 億個電子郵件地址,其中 1.51 億個地址從未在 HIBP 中出現(xiàn)過。”

“除電子郵件地址外,泄露數(shù)據(jù)還包括密碼和數(shù)據(jù)相關(guān)的網(wǎng)站信息。”

面對如此龐大的數(shù)據(jù)集,驗(yàn)證所有泄露的證書是否合法是不可能的。

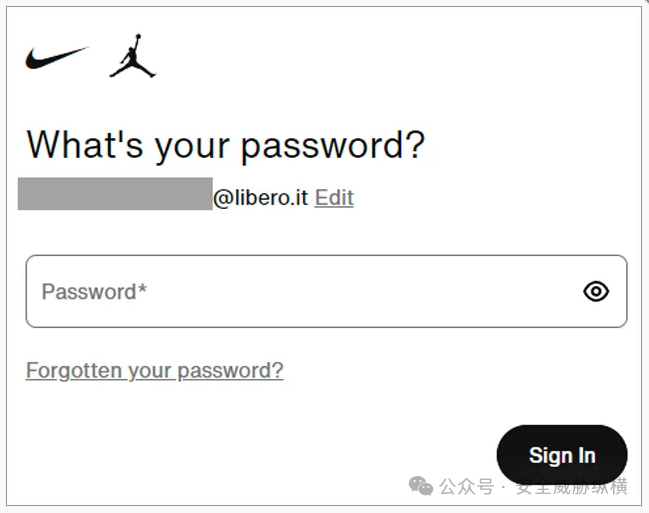

Hunt 表示,他利用網(wǎng)站的密碼重置表確認(rèn)了許多泄露的電子郵件地址與被盜憑證中所列網(wǎng)站是相關(guān)聯(lián)的。但由于登錄賬戶是非法的,所以無法查看密碼。

利用網(wǎng)站密碼恢復(fù)表確認(rèn)漏洞的截圖

無免受影響的網(wǎng)站

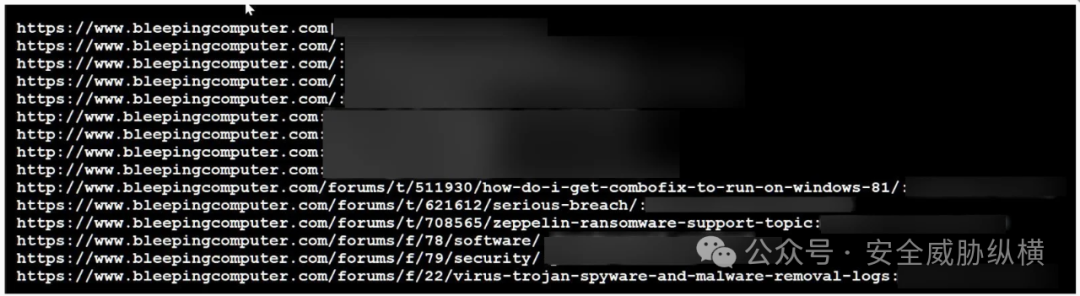

由于數(shù)據(jù)集十分龐大,任何允許登錄的網(wǎng)站都會受到這些泄露憑證的影響,包括 BleepingComputer。

上周,此前同一研究人員與 BleepingComputer 分享了一份與 BleepingComputer 論壇相關(guān)的信息竊取惡意軟件所竊取的證書列表。

信息竊取惡意軟件是一種從受感染設(shè)備中竊取密碼、cookie、瀏覽器歷史記錄、加密貨幣錢包和其他數(shù)據(jù)的感染軟件。

被竊取的數(shù)據(jù)會被匯編成一個名為 “日志 ”的檔案,然后傳送回黑客的服務(wù)器。這些檔案在網(wǎng)絡(luò)犯罪市場上出售,或是直接與其他黑客共享,亦或用于入侵受害者的其他賬戶。

這類惡意軟件通常通過社交媒體、破解軟件、假冒 VPN 產(chǎn)品傳播,亦或僅通過黑客入侵的游戲公司支持網(wǎng)站發(fā)送的惡意電子郵件傳播。

與 BleepingCompute 共享的數(shù)據(jù)包括會員登錄論壇時使用的用戶名、密碼和 URL,這些數(shù)據(jù)會保存在他們的瀏覽器密碼管理器中。

部分 BleepingComputer 賬戶被惡意軟件竊取信息的截圖

如上圖 URL,很多用戶訪問 BleepingComputer 是因?yàn)閼岩勺约旱碾娔X被感染了,現(xiàn)在可以確認(rèn)這一事件屬實(shí)。

BleepingComputer 目前正在分析這些數(shù)據(jù),同時刪除了其中重復(fù)的部分,以便主動重置受影響會員的密碼,并警告用戶或許感染了竊取信息的惡意軟件。

感染信息竊取惡意軟件的用戶必須重新設(shè)置瀏覽器密碼管理器中保存的賬戶密碼,包括其他網(wǎng)站中使用相同憑據(jù)的密碼。

然而,被盜憑據(jù)通常不會與時間戳共享,因此無法確定泄露的具體時間。受影響的用戶必須假設(shè)所有憑據(jù)都已泄露。

盡管該過程十分繁雜,但用戶至少明確了他們的賬戶和服務(wù)在多年來出現(xiàn)異常行為的原因。

BleepingComputer 頻繁被告知,即使用戶經(jīng)常更改密碼,他們的賬戶仍然不斷被黑客攻擊。這些用戶不斷報告設(shè)備或網(wǎng)絡(luò)出現(xiàn)異常行為,但卻從未發(fā)現(xiàn)任何惡意軟件感染。

用戶目前已明確知曉,這些惡意活動的出現(xiàn)很可能是由于此前憑據(jù)被盜,黑客濫用憑據(jù)進(jìn)行娛樂或惡意活動。

竊取信息的惡意軟件已成為網(wǎng)絡(luò)安全的一大禍患,黑客利用它進(jìn)行勒索軟件和數(shù)據(jù)盜竊攻擊等大規(guī)模攻擊。

一些知名攻擊是通過信息竊取惡意軟件竊取憑據(jù)實(shí)現(xiàn)的,包括對哥斯達(dá)黎加政府、微軟、CircleCi 的攻擊事件,以及 Orange Spain RIPE 的一個賬戶故意導(dǎo)致 BGP 配置錯誤的攻擊事件。

近期,黑客聲稱利用信息竊取惡意軟件竊取的受損憑證,從 Snowflake 數(shù)據(jù)庫中竊取了數(shù)據(jù)。

遺憾的是,由于信息竊取攻擊的復(fù)雜性較低,此類攻擊可以通過各種方式廣泛傳播,因此沒有能夠簡單解決信息竊取攻擊的方案。

最好的防御方法是養(yǎng)成良好的網(wǎng)絡(luò)安全習(xí)慣,包括不打開不可信來源的附件、只從可信來源下載軟件、啟用 Windows 中的文件擴(kuò)展名、使用殺毒軟件并保持軟件更新。

(轉(zhuǎn)載請注明出處@安全威脅縱橫,消息來源:https://www.bleepingcomputer.com/news/security/361-million-stolen-accounts-leaked-on-telegram-added-to-hibp/)

來源:安全威脅縱橫

- ISC.AI 2025正式啟動:AI與安全協(xié)同進(jìn)化,開啟數(shù)智未來

- 360安全云聯(lián)運(yùn)商座談會圓滿落幕 數(shù)十家企業(yè)獲“聯(lián)營聯(lián)運(yùn)”認(rèn)證!

- 280萬人健康數(shù)據(jù)被盜,兩家大型醫(yī)療集團(tuán)賠償超4700萬元

- 推動數(shù)據(jù)要素安全流通的機(jī)制與技術(shù)

- RSAC 2025前瞻:Agentic AI將成為行業(yè)新風(fēng)向

- 因被黑致使個人信息泄露,企業(yè)賠償員工超5000萬元

- UTG-Q-017:“短平快”體系下的高級竊密組織

- 算力并網(wǎng)可信交易技術(shù)與應(yīng)用白皮書

- 美國美中委員會發(fā)布DeepSeek調(diào)查報告

- 2024年中國網(wǎng)絡(luò)與信息法治建設(shè)回顧