2017年Android”間諜軟件”年度總結報告

責編:mhshi |2018-02-05 17:54:00前言

隨著移動互聯網的飛速發展,智能手機已成為我們日常生活中不可或缺的工具。社交、娛樂、金融服務,智能手機在為我們提供便捷服務的同時也攜帶了大量的個人敏感數據。基于Android平臺的開發性和移動設備提供的豐富功能,許多組織和個人瞄上了“間諜軟件”這塊巨大的市場,持續開發運行于移動設備上的木馬“間諜軟件”,竊取組織或個人信息,在受害者毫不知情的情況下,偷偷將信息回傳給控制服務器。

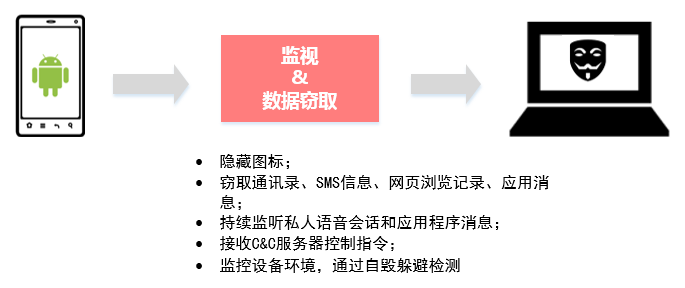

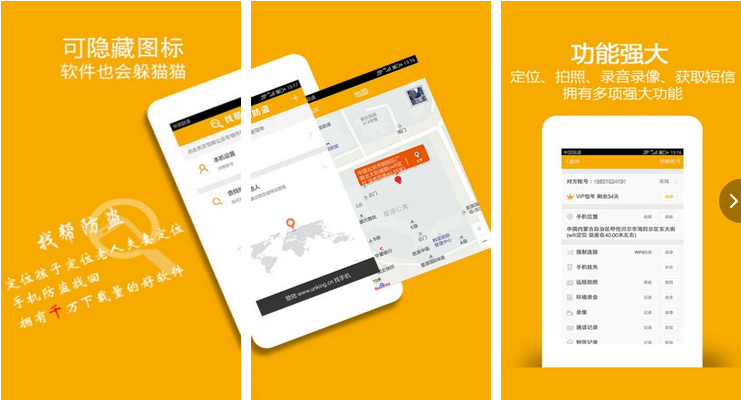

圖1? Android設備”間諜軟件”

“間諜軟件”通常可以做到收集受害者的短信、聯系人、通話記錄、通話錄音和網絡瀏覽記錄,或者遠程開啟攝像頭和麥克風,對目標進行監聽和監視。有些“間諜軟件”也可以竊取指定應用的數據,如Whatapp、Gmail、Skype、Facebook、Twitter以及微信、QQ等。更有一些用于APT攻擊的“間諜軟件”甚至可以做到傳播病毒和木馬,以受害人手機為基礎和跳板,進一步攻擊最終目標,這類攻擊非常復雜和冒險,攻擊者往往需掌握著目標系統的0day漏洞才能成功。

一、“間諜軟件”發展趨勢

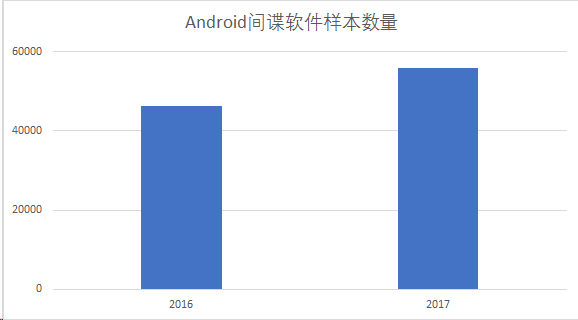

根據騰訊反詐騙實驗室的大數據顯示,Android“間諜軟件”樣本數量近兩年呈上升趨勢,其中17年較16年上漲約20%。

2016-2017?Android”間諜軟件”收集數量

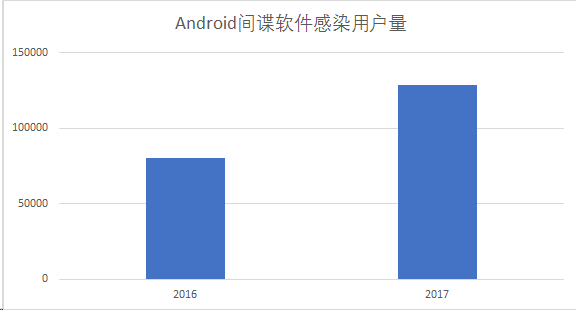

“間諜軟件”的感染用戶量也呈明顯的上升趨勢,顯示越來越多的用戶受到“間諜軟件”的威脅。

2016-2017? Android”間諜軟件”感染用戶量

二、國內外年度重大惡意“間諜軟件”事件

1、Chrysaor,Android版的Pegasus

17年4月,Google和Lookout的安全實驗室報道了一款非常復雜的Android“間諜軟件”, 這款“間諜軟件”名叫Chrysaor,被攻擊者用來攻擊以色列、格魯吉亞、土耳其和墨西哥等國的活躍分子以及新聞記者。據稱,這款“間諜軟件”很可能是出自色列間諜公司NSOGroup之手,此公司16年曾利用iOS端的惡意“間諜軟件”Pegasus來攻擊阿聯酋人權活動家。外界廣泛認為,NSO Group可以制作出最先進的移動端“間諜軟件”,且他們可能將這些產品出售給他國政府、執法機構以及獨裁政權。

Chrysaor“間諜軟件”功能強大,不僅可以從手機的聊天軟件中竊取用戶的隱私數據,還可以通過手機的攝像頭和麥克風來監視用戶的一舉一動。更重要的是,它還可以進行自毀操作,而正是由于這款“間諜軟件”擁有非常智能的自毀機制,因此它在使用三年后才被研究人員發現。Chrysaor“間諜軟件”具備以下幾種功能:

1.??從目前熱門的App中竊取數據,受影響的應用包括Gmail、WhatsApp、Skype、Facebook、Twitter、Viber以及Kakao等。

2.??通過SMS短信來遠程控制目標設備。

3.??在后臺記錄實時視頻和語音信息。

4.??鍵盤記錄和屏幕截圖。

5.??禁用系統的自動更新以防止設備漏洞被修復。

6.??通過自毀機制來躲避檢測。

Chrysaor“間諜軟件”擁有非常智能的自毀機制,當它發現任何有可能威脅到自身的檢測行為時,它可以將自己從目標設備中刪除。例如出現下面這幾種情況時,Pegasus將會進行自毀操作:

1.? SIM MCC ID無效;

2.? 設備中存在與安全產品有關的文件;

3.? 持續六十天無法與后臺服務器連接;

4.??接收到服務器發送過來的自毀命令;

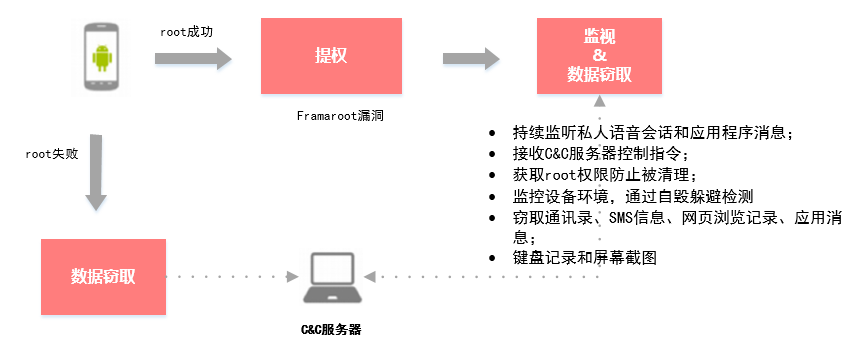

Lookout的研究人員認為,Chrysaor “間諜軟件”可以通過基于SMS的釣魚信息來進行傳播,就像Pegasus感染iOS設備一樣。且Chrysaor利用了名叫Framaroot的著名Android漏洞來root目標設備并獲取設備的完整控制權,以便其從熱門的App中竊取數據。更重要的是,從Chrysaor”間諜軟件”最初使用至今,NSO Group很可能還發現了很多新的Android 0 day漏洞,并將相應的漏洞利用代碼更新到了新版本的Chrysaor“間諜軟件”之中。

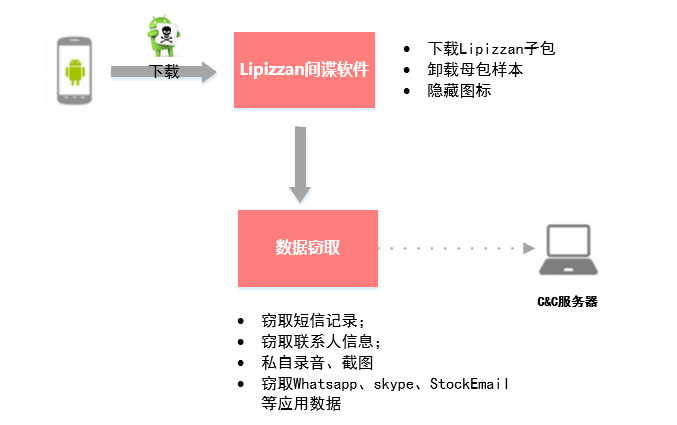

2、Lipizzan”間諜軟件”家族

17年8月,Google披露了一款名為Lipizzan的“間諜軟件”家族,此家族疑似由網絡武器公司Equus Technologies開發。Lipizzan的“間諜軟件”偽裝成具備清理功能、備份功能的應用程序來吸引用戶下載安裝,并在后臺偷偷連接服務器,竊取用戶的電子郵件、短信、位置信息以及屏幕截圖等隱私數據。目前在谷歌應用商店中發現有的20多款應用屬于Lipizzan家族,感染用戶為國外小部分用戶,國內用戶并未受到波及。

Lipizzan“間諜軟件”的攻擊的方式主要分為兩個階段:

第一階段:Lipizzan“間諜軟件”偽裝應用市場上下載頻次比較高的應用,比如偽裝成“Backup”或“Cleaner”等應用程序,隱藏于各種APP下載渠道中,包括Google Play等應用市場,等待用戶下載安裝。

第二階段:Lipizzan“間諜軟件”在安裝運行后,能對被感染的設備進行檢測,當設備環境符合一定標準后獲取設備的root權限,對用戶的短信記錄、聯系人名錄、電子郵件甚至是一些知名APP的隱私數據等進行收集,并在用戶毫無感知的情況下上傳至攻擊者服務器。

受Lipizzan“間諜軟件”影響的應用主要有:Gmail、Hangouts、KakaoTalk、LinkedIn、Messenger、Skype、Snapchat、StockEmail、Telegram、Threema、Viber和Whatsapp等。

3、Xsser mRAT 的新變種 xRAT

17年9月,移動安全公司 Lookout 的研究人員發布了一款復雜的“間諜軟件”xRAT的報告。報告指出,xRAT是之前攻擊過香港抗議者的間諜程序 Xsser mRAT 的新變種,新發現的 xRAT 與 mRAT 有著相同的代碼結構、解密密鑰和命名約定,顯示它們由同一團隊開發,此外xRAT 的指令控制中心還與 Windows 惡意程序有關,意味著這是一個跨平臺攻擊行動。

xRAT 包含了很多先進的功能,如動態加載額外代碼,探測躲避、刪除指定應用和文件、搜索特定應用數據等,且攻擊者能實時的遠程控制大部分功能。下面是xRAT詳細的功能列表:

n 獲取網頁瀏覽記錄;

n 獲取設備信息(如型號、廠商、IMEI、設備序列號);

n 獲取短信息;

n 獲取聯系人信息;

n 獲取通話記錄;

n 獲取QQ和微信的應用數據;

n 獲取設備曾接入過的wifi熱點信息和對應的密碼;

n 獲取Email信息和相關的賬號/密碼;

n 獲取地理位置信息;

n 獲取應用安裝列表,包括用戶安裝應用和系統應用;

n 獲取SIM卡信息;

n 開啟反向shell,連接遠程服務器;

n 下載文件并存放到指定目錄;

n 刪除攻擊者指定的文件或目錄;

n 開啟飛行模式;

n 上報外部存儲的文件和目錄結構;

n 列出攻擊者指定的目錄的內容;

n 根據攻擊者指定的文件類型和大小檢索文件;

n 根據指定的MD5值在外部存儲上檢索文件;

n 上傳指定文件到C&C服務器;

n 使用感染設備撥打攻擊者指定的電話號碼;

n 錄音并通過建立的網絡Socket上傳錄音文件;

n 重復下載、刪除大文件,消耗用戶流量

xRAT”間諜軟件”還包含自我刪除功能,它的開發者會檢測設備上的反病毒應用,并預警攻擊者,主要檢測的反病毒應用類型有:

| l 管家 (housekeeper) | l 清理 (Cleanup) |

| l 安全 (safety) | l 殺毒 (Antivirus) |

| l 權限 (Authority) | l Defender |

| l 衛士 (Guardian) | l Security |

此外,xRAT”間諜軟件”還有強大的文件刪除功能,能刪除感染設備上的大部分內容或攻擊者指定的文件,xRAT能遠程指定的刪除操作有:

n 刪除SDCard上的照片文件;

n 刪除SDCard上的音頻文件;

n 清空設備,刪除大部分內容,包括SDCard上的所有內容,/data/data下的應用和數據,以及/system/app下的系統應用;

n 刪除指定的輸入法應用,如QQ拼音、搜狗輸入法等;

n 刪除指定的社交應用,如微信、QQ、易信、Whatsapp等。

4、利用CVE-2015-3878漏洞的”間諜軟件”

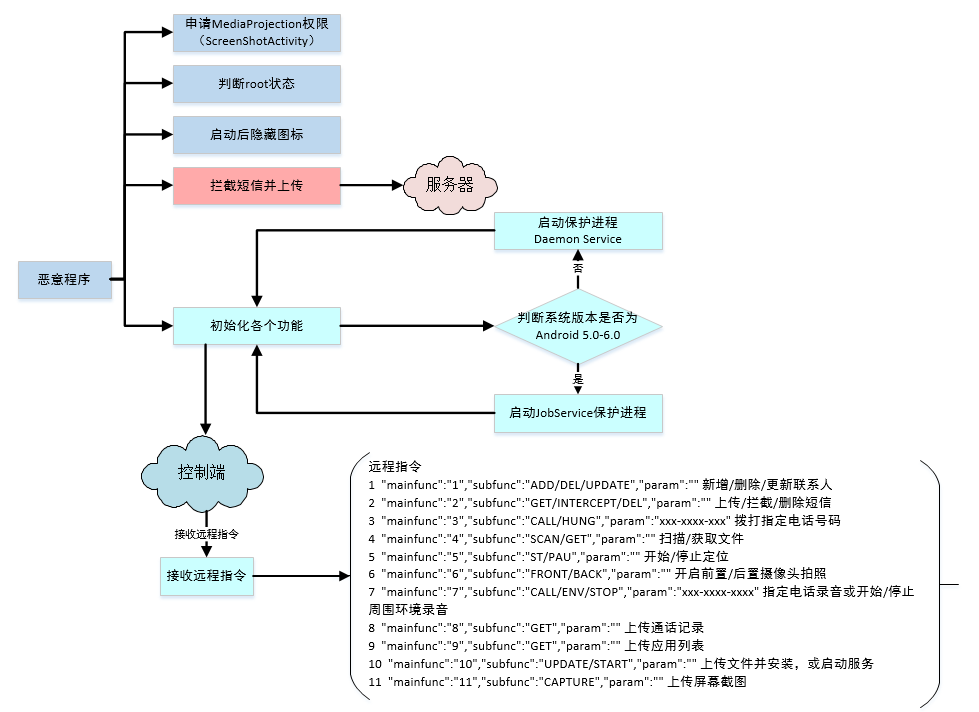

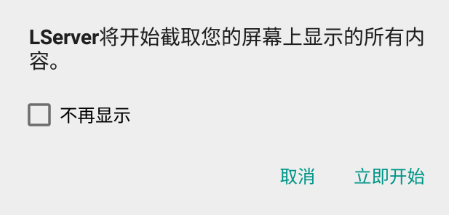

17年12月,Android MediaProjection 服務被曝高危漏洞(CVE-2015-3878),馬上便有惡意開發者利用該漏洞開發惡意軟件竊取用戶信息。

MediaProjection服務是Google在Android 5.0中引入的,可以讓應用開發者獲取屏幕內容和記錄系統音頻。在Android5.0之前,應用開發者需要應用在 root權限下運行或者用設備的release key對應用進行簽名,只有這樣才可以使用系統保護的權限來獲取屏幕內容。而Android5.0在引入了 MediaProjection服務后,應用只需通過intent請求系統服務的訪問權限,且不需要在 AndroidManifest.xml中聲明請求的權限。對系統服務的訪問是通過SystemUI的彈窗來提示用戶,讓用戶決定是否對想要獲取屏幕內容的應用授權。攻擊者可以用偽裝消息來覆蓋SystemUI的彈窗提示,誘使用戶點擊并授權攻擊者的應用獲取屏幕內容。

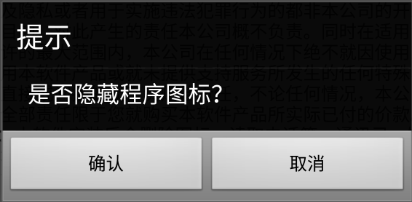

此次發現的惡意程序啟動后隱藏圖標,后臺靜默運行,利用屏幕錄制漏洞(CVE-2015-3878)針對安卓5.0-6.0系統的手機進行屏幕截圖,并使用進程保護技術,竊取用戶隱私,接收指定地址發送的控制指令。該程序主要行為如下:

n 隱藏程序圖標,欺騙用戶隱藏行蹤;

n 通過屏幕錄制漏洞對屏幕持續截圖并上傳;

n 攔截短信,竊取用戶WiFi密碼等信息上傳到指定服務器;

n 獲取指定服務區下發的指令進行遠程控制。

5、“雙尾蝎”最新“間諜軟件”GnatSpy

17年12月,趨勢科技的安全研究人員發現一款新型移動惡意軟件“GnatSpy”,據分析推測該惡意軟件與臭名昭著的威脅組織APT-C-23(“雙尾蝎”)有關。研究人員認為,GnatSpy是“雙尾蝎”常用的VAMP移動惡意軟件的變種,且比VAMP更加危險。此前360威脅情報中心發布報告指出,2016年 5月至2017年3月,“雙尾蝎”組織瞄準中東地區,對巴勒斯坦教育機構、軍事機構等重要領域展開了有組織、有計劃、有針對性的長時間不間斷攻擊,攻擊平臺主要包括Windows 與 Android。

GnatSpy的功能與VAMP的早期版本類似,但是GnatSpy添加了更多接收端和服務,賦予這款惡意軟件更多功能和模塊化設計,且新變種還大大增加了對Java注解和反射方法的運用,以規避檢測。GnatSpy還能從被感染的設備獲取更多信息,包括SIM卡狀態、電池、內存和存儲使用情況。

研究人員表示,目前尚不清楚該組織如何將惡意文件傳播給受害者。一種猜測是,“雙尾蝎”組織將這些文件偽裝“安卓設置”或“Facebook更新”這類應用發送給用戶,讓用戶誤以為這些文件是合法的成更新并下載安裝在自己的設備上。研究人員稱并未發現大量的此類應用,這說該組織的攻擊限于具有針對性的特定組織或個人。

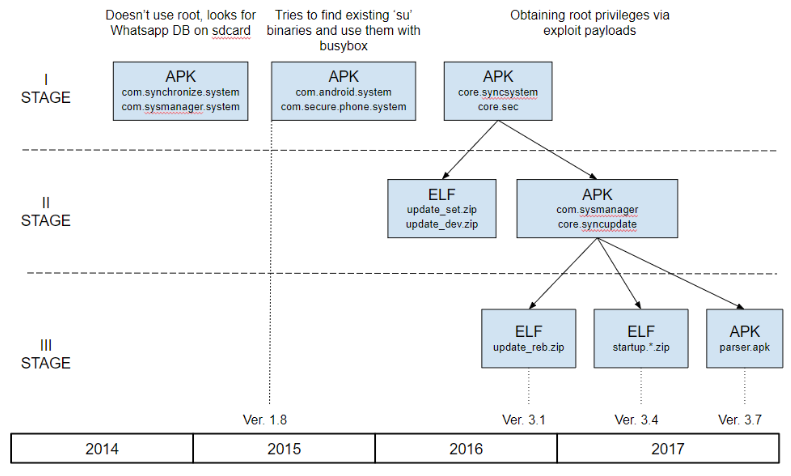

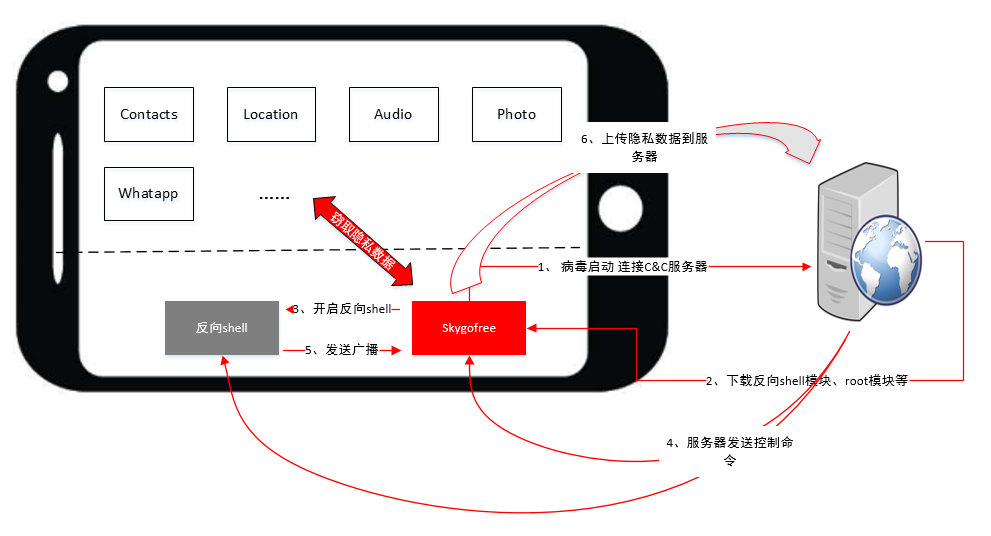

6、Skygofree“間諜軟件”家族

18年1月,卡巴斯基實驗室發布了一款強大的安卓監控軟件Skygofree的分析報告,并認為它出自活躍在監控軟件市場上的一家意大利IT公司。自 2014 年以來,安卓惡意軟件 Skygofree 暗中增長了很多新功能,包括使用設備麥克風進行基于位置的錄音、使用Android Accessibility Services 竊取 WhatsApp 消息,以及將受感染設備連接到受攻擊者控制的惡意 Wi-Fi 網絡等。目前Skygofree主要通過假冒移動網絡運營商的網絡作為傳播途徑。

圖 Skygofree”間諜軟件”的發展時間線

去年10月,Skygofree“間諜軟件”的最新變種可以通過漏洞root受害者設備,并開啟反向shell,接收來自C&C服務的控制指令,讓黑客可以完全遠程控制受感染的安卓手機,竊取用戶隱私數據。Skygofree“間諜軟件”的運行流程如下:

Skygofree“間諜軟件”的主要能力和服務如下:

n 記錄音頻并將文件上傳到遠程服務器;

n 當用戶位于某個地理位置時記錄周遭音頻;

n 通過運動檢測追蹤位置;

n GSM追蹤 (CID、LAC、PSC);

n 竊取手機剪貼板數據;

n 鍵盤記錄功能;

n 搜索文件并將被盜文件上傳到遠程服務器;

n Skygofree 可經由 HTTP、XMPP、二進制 SMS 和 FirebaseCloudMessaging協議控制;

n 創建一個新的 WiFi 連接并強迫用戶手機連接。該功能通過強迫手機和網絡連接,讓位于同一網絡的人員執行中間人流量嗅探攻擊;

n 能將自己添加到華為設備的“受保護Apps”列表上。這個列表中的 app 能允許在手機屏幕關閉的情況下繼續運行;

n 向受感染設備發送命令的反向shell;

n 包含 root利用 (CVE-2013-2094、CVE-2013-2595、CVE-2013-6282、CVE-2014-3153和CVE-2015-3636),來源于github開源項目android-rooting-tools;

n 能從即時消息 app 如 Line、Viber、WhatsApp、Facebook和 Facebook Messenger 中提取數據;

n 包含一個唯一利用,能使用Android Accessiblity 服務讀取展示在WhatsApp 用戶屏幕上的會話;

| 服務名稱 | 目的 |

| AndroidAlarmManager | 上傳最后錄制的.amr音頻 |

| AndroidSystemService | 聲音錄制 |

| AndroidSystemQueues | 運動檢測的位置跟蹤 |

| ClearSystems | GSM跟蹤(CID,LAC,PSC) |

| ClipService | 剪貼板偷 |

| AndroidFileManager | 上傳所有已滲透的數據 |

| AndroidPush | XMPP C&C協議(url.plus:5223) |

| RegistrationService | 通過HTTP注冊C&C(url.plus/app/pro/) |

| …… |

三、迅猛增長的商業“間諜軟件”

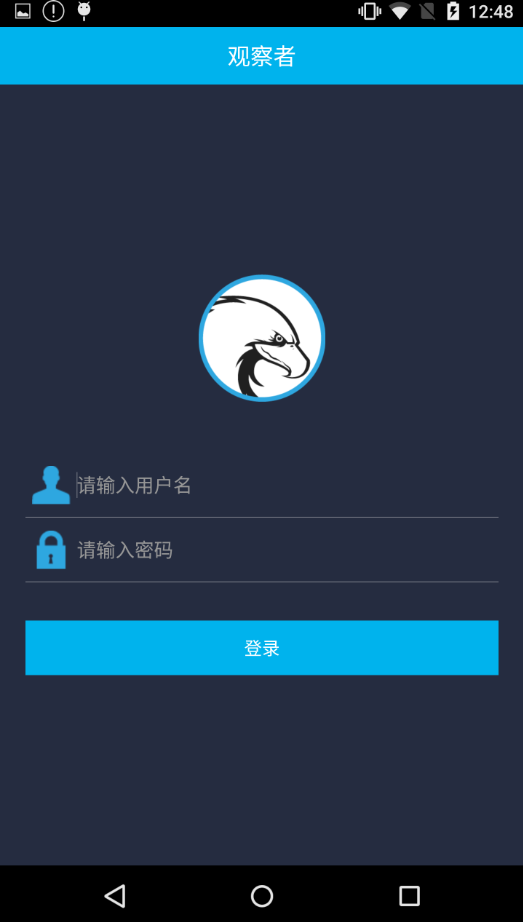

在惡意“間諜軟件”層出不窮的同時,Android平臺的商業“間諜軟件”應用的增長也非常迅猛,這類應用大部分都定位為家長控制(parental control)、手機定位找回等工具,但其實際功能與惡意“間諜軟件”相差無幾,甚至更為強大。用戶甚至不用專門去暗網或地下論壇,直接在搜索引擎或應用市場上搜索關鍵詞“android spy app、手機定位等”就能找到很多類似的應用程序。

3.1 商業”間諜軟件”的基本特點

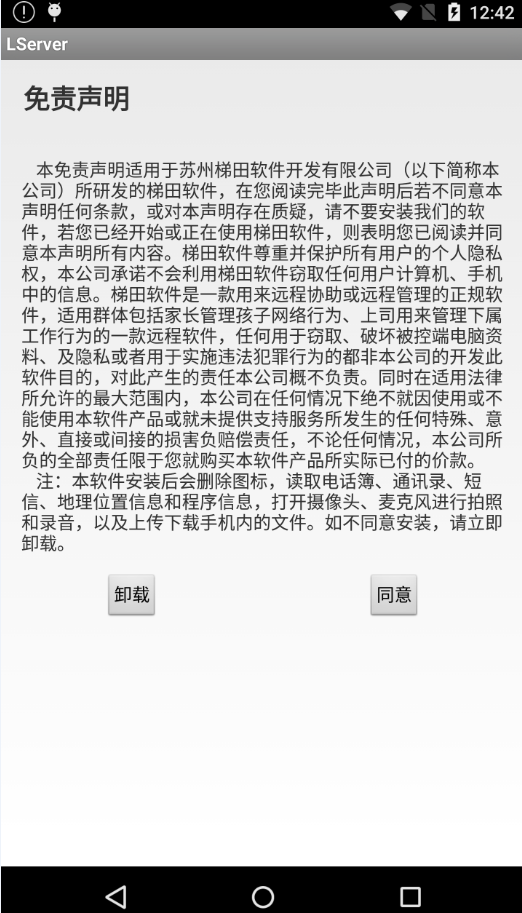

幾乎所有的商業“間諜軟件”應用程序都是需要用戶手動地安裝到目標的設備上,這也是這類商業“間諜軟件”與傳統的惡意“間諜軟件”的根本差別所在。用戶必須手工的下載應用程序、安裝并輸入購買后獲取到的激活憑證來運行應用。在此之后,安裝的間諜應用程序就從設備上隱身了,整個安裝通常只需要幾分鐘的事件。其中一些商業“間諜軟件”還會利用設備的管理權限在目標手機上獲得持久性和自我保護功能。

?

?

?

?

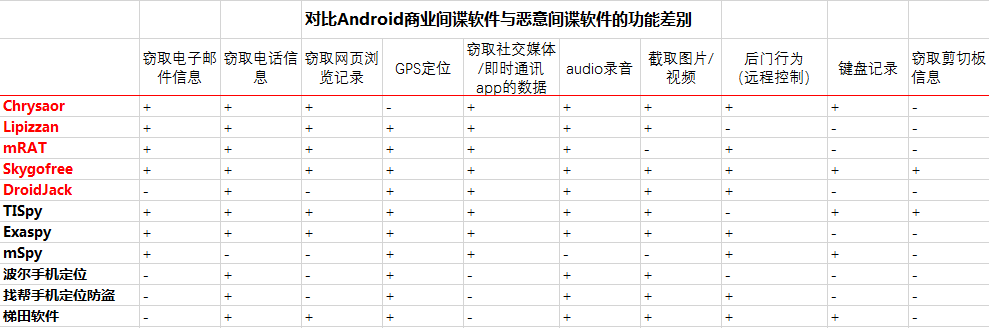

3.2 商業“間諜軟件”與惡意“間諜軟件”的功能對比

根據對市面上主流的商業“間諜軟件”進行調查統計,大多數商業化間諜軟都具有以下幾種功能:

l 竊取短信信息;

l 竊取電話信息(日志/錄音);

l GPS跟蹤;

l 竊取瀏覽器數據(歷史記錄/書簽);

l 竊取手機上存儲的照片/視頻;

l 竊取通訊錄信息(包括電子郵件地址,甚至照片)

如果您對上述這些功能還沒有什么概念的話,我們不妨對比一下Android平臺上流行的商業”間諜軟件”與之前介紹的惡意”間諜軟件”的實際功能。

通過對比可以看出,Android平臺上流行的商業“間諜軟件”和臭名昭著的惡意“間諜軟件”的功能并沒有太大的差別。

3.3 商業”間諜軟件”的危害

雖然商業“間諜軟件”都標榜自己有這合理的使用場景,目的給有需要的用戶提供合法的幫助,但是很多商業“間諜軟件”都存在被濫用的可能。一方面,“間諜軟件”的濫用可能惡化家庭成員或組織成員間的關系,這不僅侵犯了被監控人的隱私,而且可能引起暴力事件;另一方面,由于一些商業“間諜軟件”的開發者安全意識不夠,將獲取的用戶隱私數據簡單的存儲在服務器上。那些原本是想要監視他們的家庭、親人、孩子或下屬的私生活而安裝“間諜軟件”的人,他們不知道的是,這些信息被上傳到服務器上后,還可能夠被其他人獲得,造成數據泄露或其他不愉快的后果;最后,由于很多“間諜軟件”需要root權限,在設備上安裝這樣的應用程序,會增大感染惡意軟件的風險,對我們的手機安全造成影響。

四、坊間流傳甚廣的RAT制作工具

在惡意“間諜軟件”和商業“間諜軟件”迅猛增加的同時,很多Android RAT工具也擴散開來。 RAT意即遠程訪問木馬,指的一種特殊的惡意軟件通過一個客戶端組件感染用戶電腦,隨后與服務器開始通信,允許攻擊者從目標竊取數據、對用戶實施監控、甚至是控制用戶電腦。RAT一直是黑市上非常吃香的的搶手貨,其中Android RAT主要有DroidJack、SpyNote、AndroidRAT、dendroid、DarkComet和OmniRAT等,品類繁多,功能齊全,這類工具一般售價在幾十到幾百美元之間。然而,不少RAT工具被破解之后在網上大肆流傳,各式的破解版和教程隨處可見。

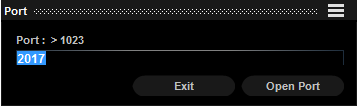

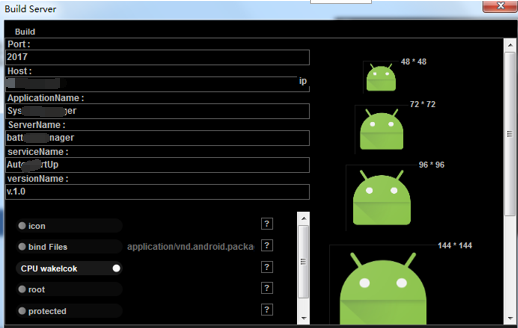

這類RAT工具一般使用都十分簡單,以Spynote為例,只需簡單幾個步驟你就可以制作一個“間諜軟件”并實施監控了。

步驟1、打開Spynote工具,指定端口號;

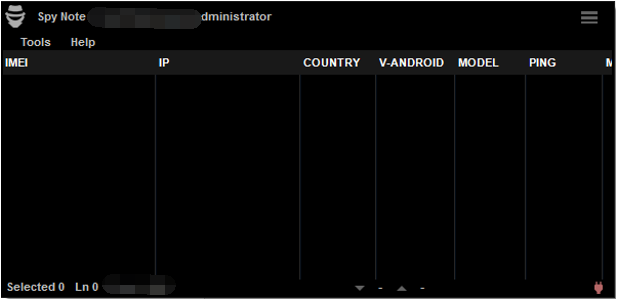

步驟2、選擇Tools—Build來創建APK,設置相關參數,Port:外網端口、Host:外網IP、APK的包名、服務名和版本號,填寫完畢后點擊Build即可創建。

?

?

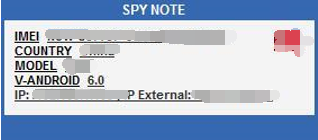

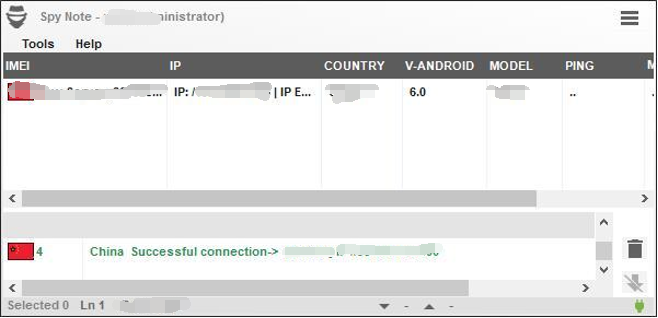

步驟3、將生成的APK發送至目標手機,手機安裝運行后即可上線,且SpyNote生成的APK在設備上會自動隱藏。

SpyNote的功能強大, 主要功能有:

? 可以生成一個APK,綁定在被控手機的任何APP上

? 可在電腦端控制手機,包括瀏覽、傳輸、刪除文件等

? 可進行SMS短信收發和查看功能

? 可以控制手機的電話功能

? 聯系人管理

? 麥克風監聽

? GPS定位

? APP管理

? 文件管理

? 查看手機系統信息

? 命令行控制

其他的RAT基本與Spynote大同小異,此類RAT的泛濫勢必會導致Android“間諜軟件”的增長,對我們的隱私安全造成極大的危害。

五、移動端間諜軟件的迅猛發展給網絡安全帶來的新挑戰

在過去的2017年,“影子經濟人”在網上公布多款NSA(美國國家安全局)網絡武器庫的攻擊武器,隨后,使用了“永恒之藍”漏動的勒索病毒“WannaCry”就橫掃全球,給很多國家、組織和人民造成了巨大的損失,以一種震撼的方式展示了這些網絡攻擊武器的可怕。在移動互聯網迅速發展的今天,網絡安全較傳統的PC時代的網絡安全發生了較為深刻的變化,移動端間諜軟件的泛濫也給我們用戶、企業和國家帶來了更多新的挑戰:

1、對終端用戶來講,由于移動設備與我們的日常生活日益緊密,移動端間諜軟件的入侵,不僅能竊取我們的隱私,獲取我們的敏感數據,還能監控我們的日常生活,切實給我們的人身安全和財產安全帶來的極大的威脅;

2、對企業和組織來講,移動互聯網的發展增大其遭受攻擊的可能,功能強大的移動端間諜軟件能通過移動設備入侵企業內網,訪問企業的服務器,進而竊取數據或執行更具破壞性的操作,給企業的正常運行帶來危害;

3、對國家網絡安全來講,一些能力強大的間諜軟件開發組織將手中的間諜軟件作為網絡武器出售給其他國家、地區執法機構以及獨裁政權,給國家的網絡安全也帶來了很大的安全挑戰。

間諜軟件在危害巨大的同時,其檢測和預防上也存在不少難點:

1、間諜軟件的目標通常比較明確,受害用戶范圍小,對安全軟件來說,比較難以覆蓋;

2、部分功能強大的間諜軟件會利用0 day漏洞進行感染和作惡,很難有效預防;

3、間諜軟件傳播渠道多種多樣,各種技術手段和社工方式并存,難以進行有效防范;

4、間諜軟件一般具有很高的隱蔽性,且部分間諜軟件有智能的自毀功能,能檢查宿主設備環境或接收遠程指令進行自毀并清理痕跡,躲避安全軟件的檢測。

六、應對措施和防護建議

“間諜軟件”的泛濫給我們的隱私和財產安全帶來的極大的挑戰,商業“間諜軟件””的濫用也可能激化組織或家庭成員之間的矛盾。如何有效的防范“間諜軟件”的侵襲是一個十分重要的問題,為應對未來嚴峻的安全挑戰,騰訊安全已推出自研AI反病毒引擎——騰訊TRP引擎,TRP引擎通過對系統層的敏感行為進行監控,配合能力成熟的AI技術對應用行為的深度學習,能有效識別”間諜軟件”的風險行為,并實時阻斷惡意行為,為用戶提供更高智能的實時終端安全防護。

針對惡意軟件開發者,移動安全實驗室聯合反詐騙實驗室基于海量的樣本APK數據、URL數據和手機號碼黑庫建立了神羊情報系統,可以根據惡意“間諜軟件”的惡意行為、傳播URL和樣本信息進行聚類分析,溯源追蹤惡意軟件背后的開發者,予以精確打擊,保護廣大用戶免受惡意軟件侵害。

同時,為盡可能的避免“間諜軟件”的危害,我們也給用戶提出了以下幾條防護建議:

1、不要安裝非可信渠道的應用和點擊可疑的URL;

2、手機設置安全鎖,如PIN碼、手勢或密碼等,防止其他人非法接觸你的設備;

3、及時進行安全更新;

4、安裝手機管家等安全軟件,實時進行保護。