Sodinokibi勒索病毒最新變種勒索巨額贖金

責編:gltian |2019-12-09 14:56:27Sodinokibi勒索病毒在國內(nèi)首次被發(fā)現(xiàn)于2019年4月份,2019年5月24日首次在意大利被發(fā)現(xiàn),在意大利被發(fā)現(xiàn)使用RDP攻擊的方式進行傳播感染,這款病毒被稱為GandCrab勒索病毒的接班人,在短短幾個月的時間內(nèi),已經(jīng)在全球大范圍傳播,近日此勒索病毒最新的變種,采用進程注入的方式,將勒索病毒核心代碼注入到正常進程中執(zhí)行勒索加密文件操作。

今年六月一號,在GandCrab勒索病毒運營團隊停止更新之后,就馬上接管了之前GandCrab的傳播渠道,經(jīng)過近半年的發(fā)展,這款勒索病毒此前使用了多種傳播渠道進行傳播擴散,如下所示:

OracleWeblogic Server漏洞

FlashUAF漏洞

RDP攻擊

垃圾郵件

水坑攻擊

漏洞利用工具包和惡意廣告下載(RIG Exploit Kit等)

前兩天筆者生病休息了兩三天,今天稍微有點好轉(zhuǎn),最近兩天內(nèi)有好幾個朋友咨詢Sodinokibi勒索病毒相關(guān)問題,是不是又有新的變種出現(xiàn)了?事實上筆者在11月27號的時候就曾捕獲到了一批新的Sodinokibi勒索病毒的最新變種,這批Sodinokibi勒索病毒與此前捕獲到的Sodinokibi勒索病毒不同,都是DLL文件,不是EXE程序,預(yù)感未來幾天可能這款勒索病毒會使用進程注入的方式加載這批DLL進行傳播感染,這批DLL應(yīng)該就是勒索病毒團伙新生成的一批勒索病毒核心Payload,用于注入進程使用的

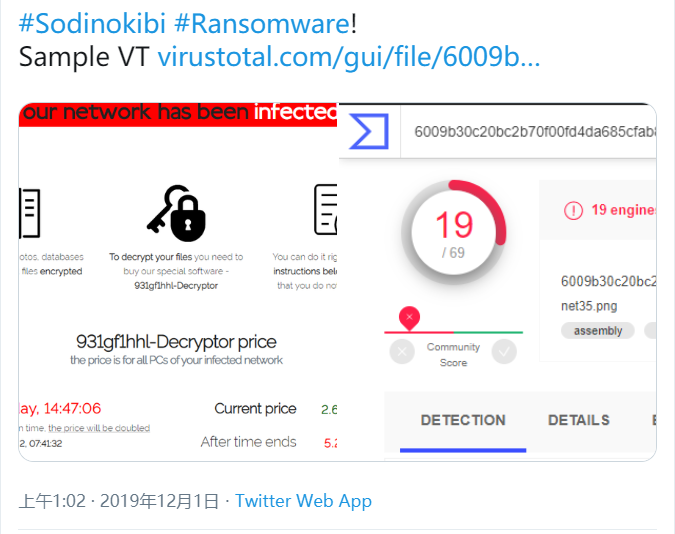

周日,筆者又發(fā)現(xiàn)在論壇上有人上傳了一個Sodinokibi勒索病毒的最新的樣本,如下所示:

上面顯示勒索的金額,一臺主機最高達4萬美金,如下所示:

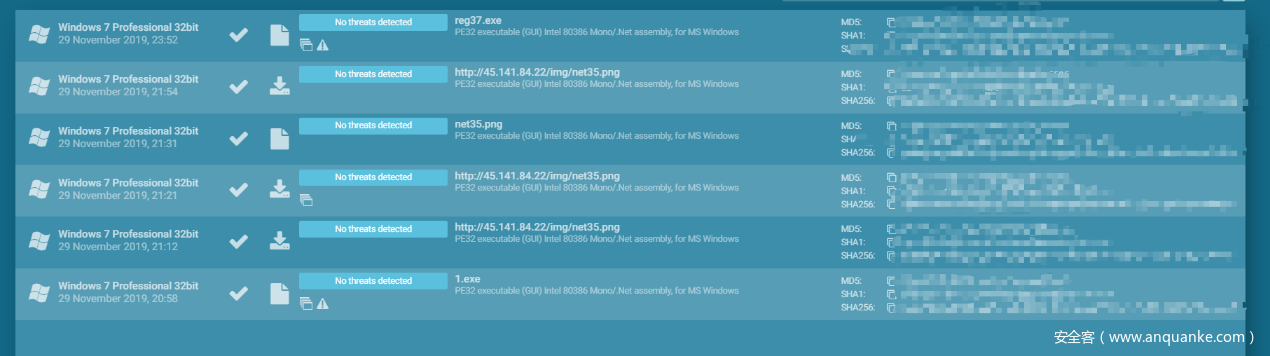

此樣本被人同時在29號的不同時間段上傳到了在線分析網(wǎng)站上,猜測這款新的變種可能是29號左右開始傳播的,如下所示:

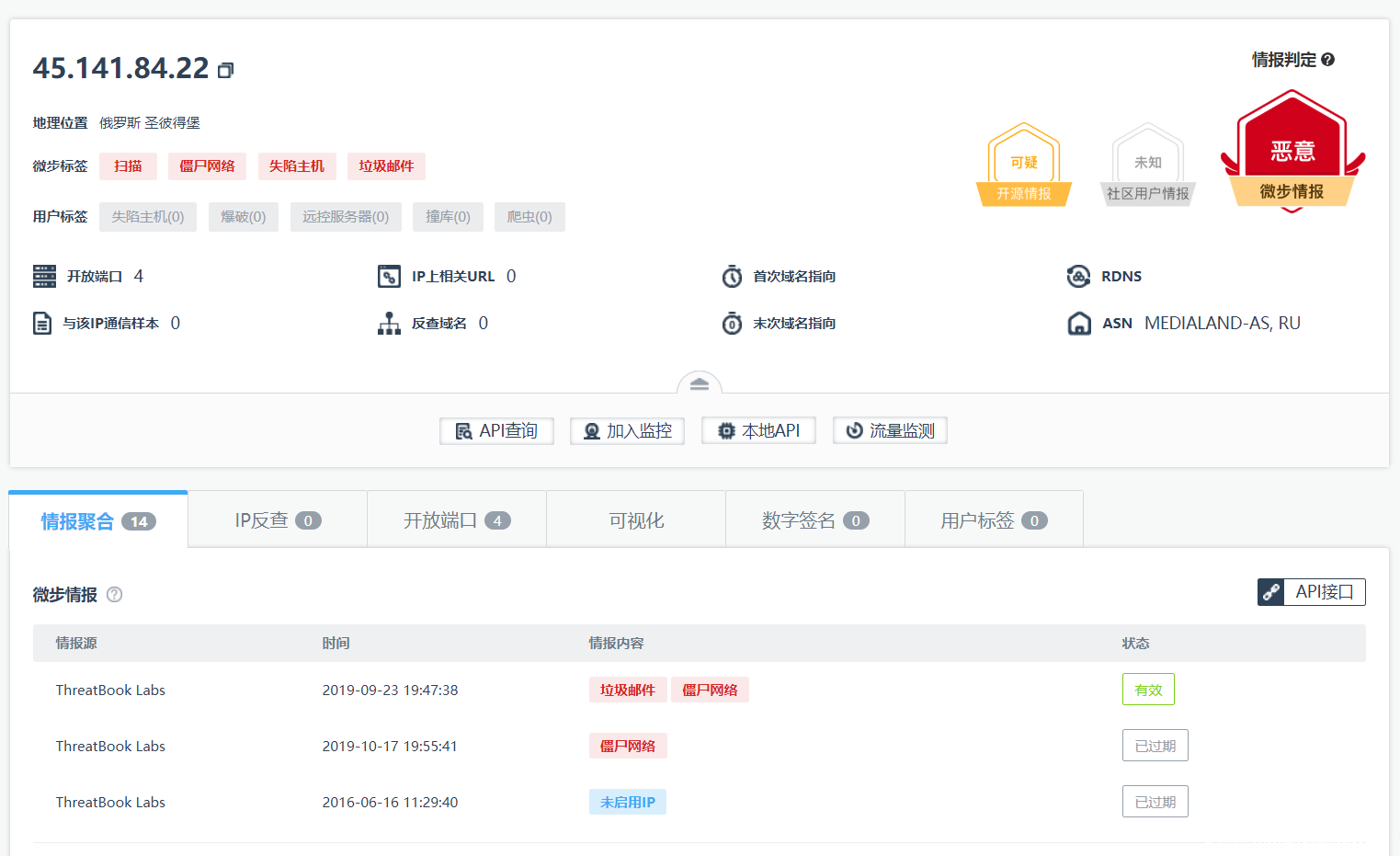

通過關(guān)聯(lián),發(fā)現(xiàn)此勒索病毒關(guān)聯(lián)到一個服務(wù)器IP地址:45.141.84.22,通過微步在線進行查詢,如下所示:

服務(wù)器IP地址位于:俄羅斯

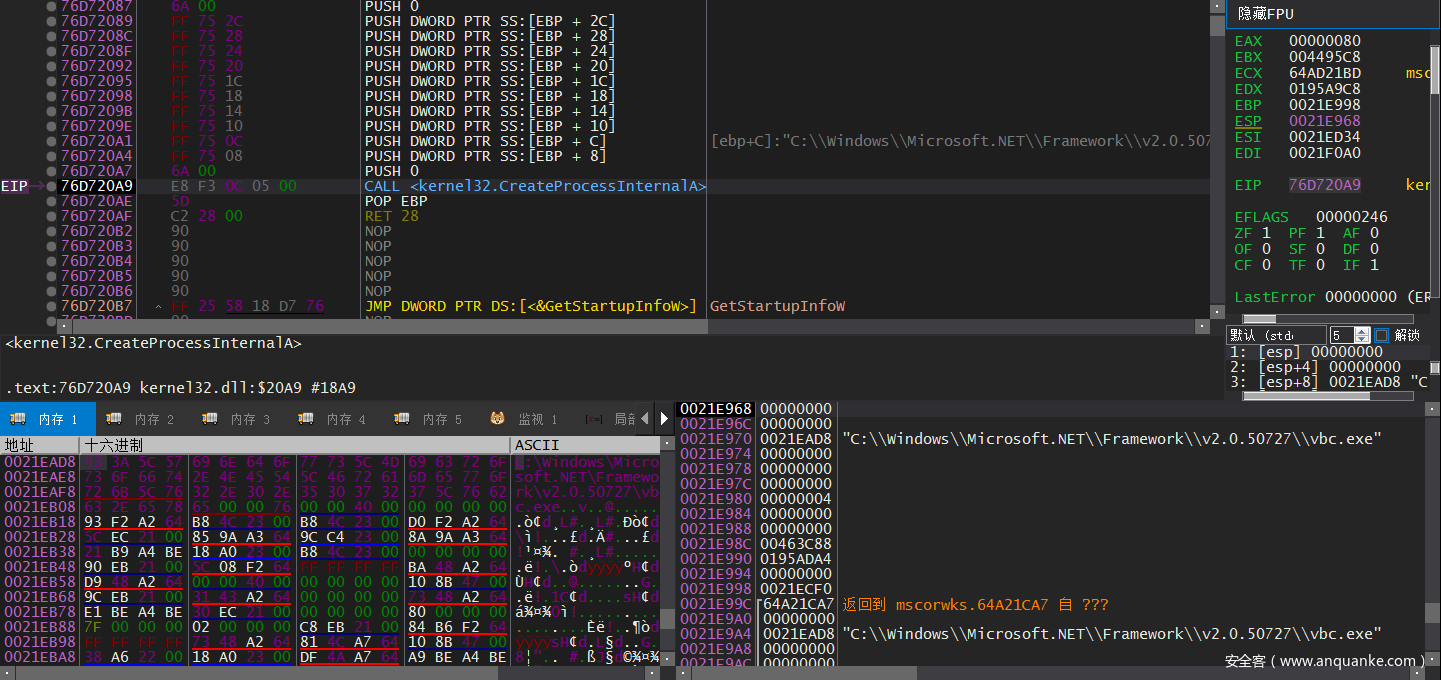

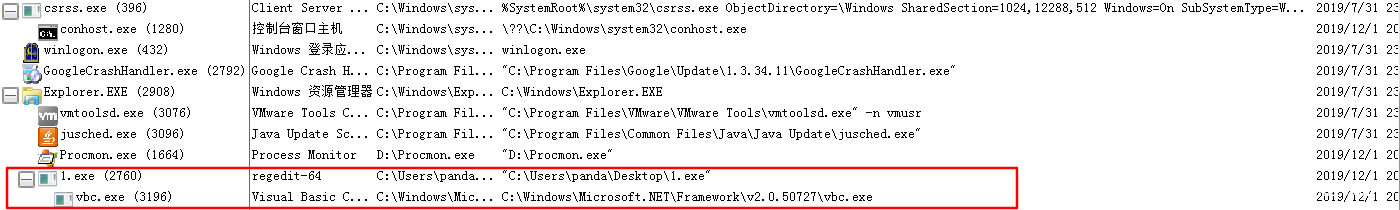

此勒索病毒運行之后會啟動一個正常進程,筆者主機上啟動是vbc.exe進程,如下所示:

啟動之后,如下所示:

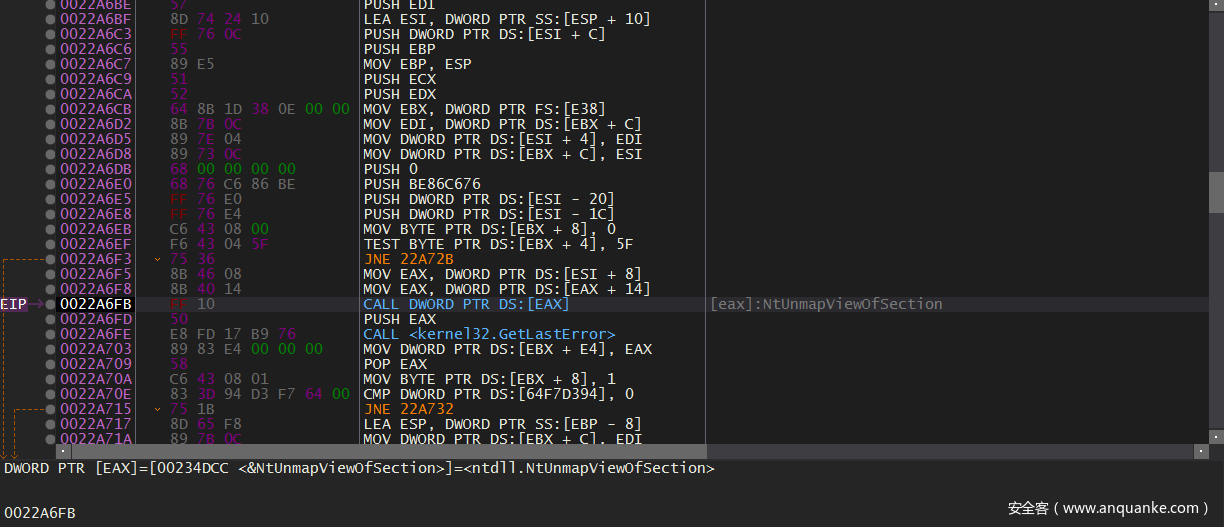

然后將勒索病毒核心代碼注入到啟動的vbc.exe進程中執(zhí)行,如下所示:

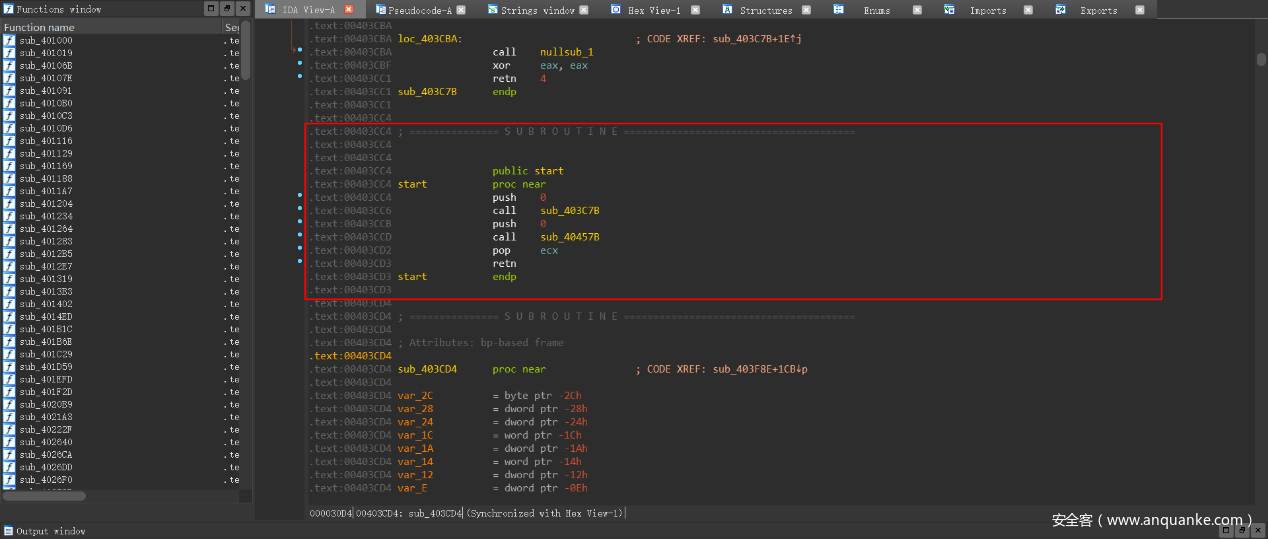

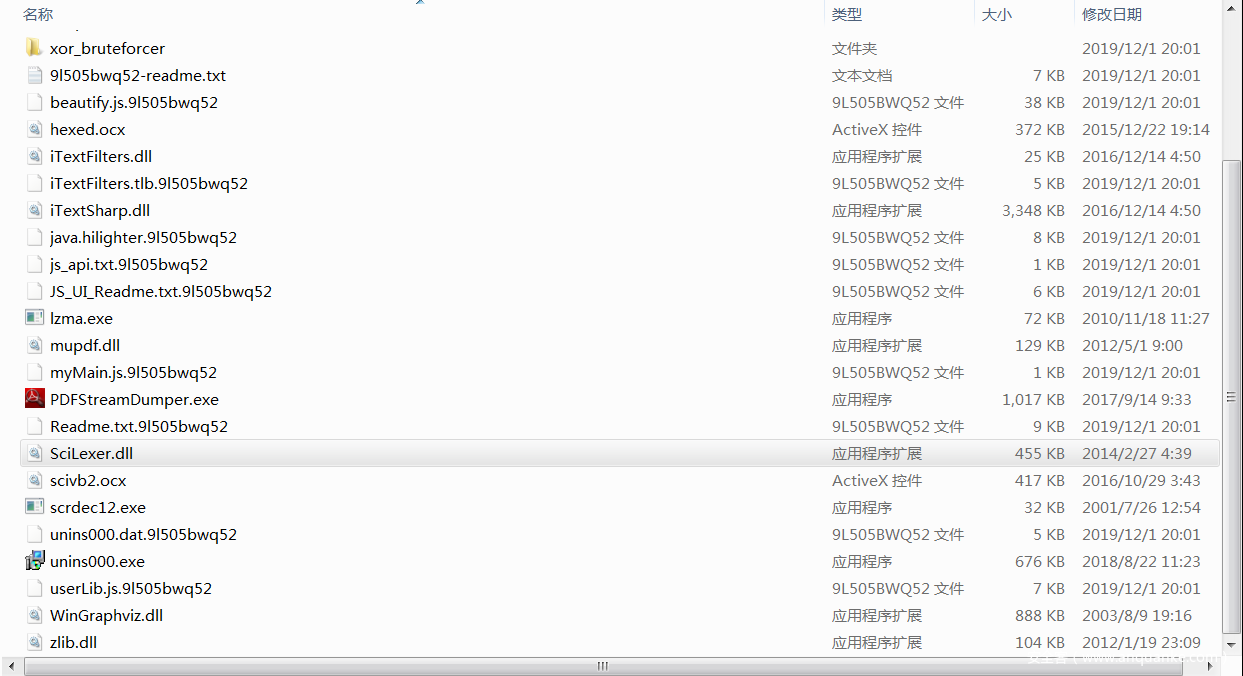

將Sodinokibi勒索病毒的核心代碼DUMP下來,如下所示:

加密之后的文件后綴名,如下所示:

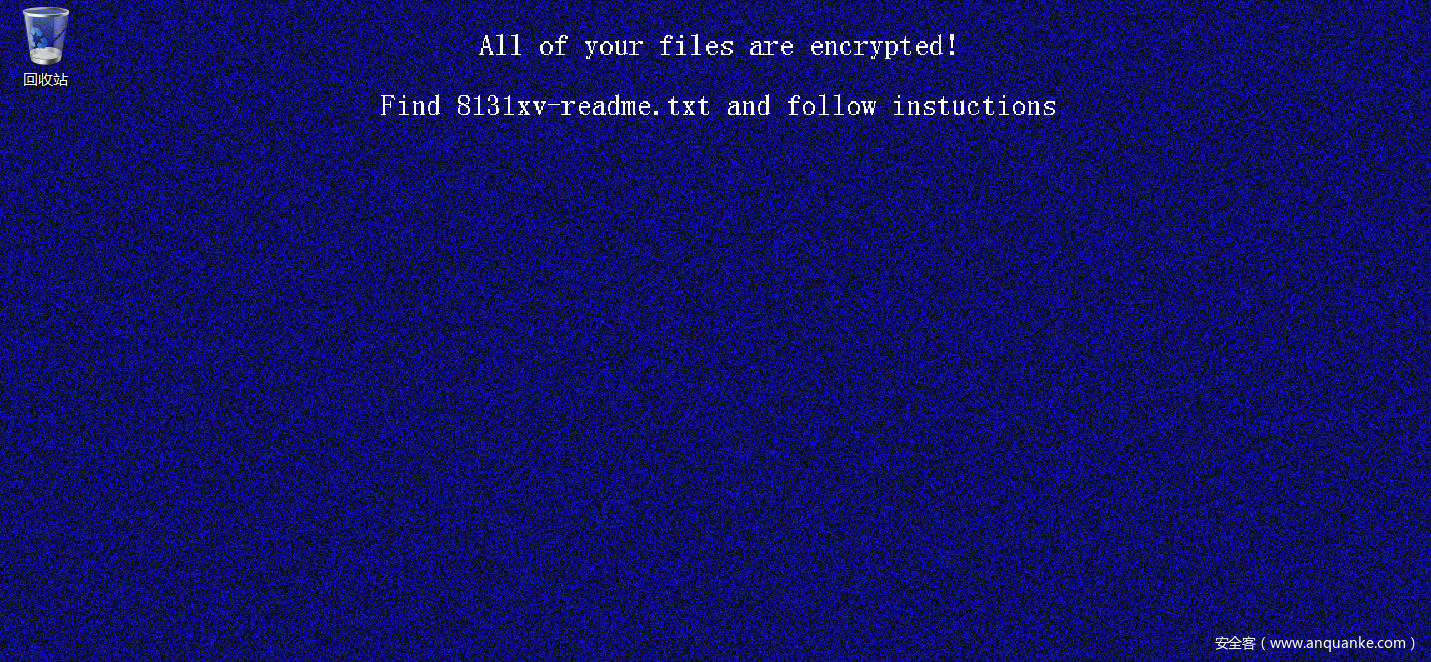

會修改桌面背景圖片,如下所示:

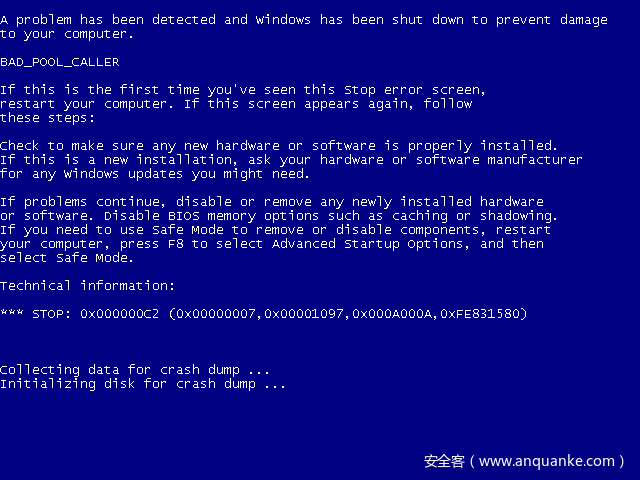

同時筆者在虛擬機中測試這款勒索病毒的時候有可能會觸發(fā)藍屏,可能是注入和結(jié)束進程的時候?qū)е碌模缦滤荆?/p>

勒索提示信息文件,如下所示:

獲取的樣本pdb信息

D:\Coding\!avBTDF17с\bin\Debugrwenc_exe_x86_debug.pdb,猜測最新的版本主要還是為了免殺!av,將核心代碼注入正常進程,這批新的變種應(yīng)該最早是在20號左右編譯,27開始傳播,29號擴大傳播

針對企業(yè)的勒索病毒攻擊越來越多了,具有很強的針對性,攻擊手法也是多種多樣,舊的勒索病毒不斷變種,新型的勒索病毒又不斷出現(xiàn),基本上每天都有勒索病毒的變種被發(fā)現(xiàn),同時經(jīng)常有不同的企業(yè)被勒索病毒攻擊的新聞曝光,真的是數(shù)不甚數(shù),隨著BTC等虛擬貨幣的流行,未來勒索病毒的攻擊會不會持續(xù)增多?勒索病毒已經(jīng)成為了全球網(wǎng)絡(luò)安全最大的威脅,各企業(yè)要做好相應(yīng)的防范措施,提高企業(yè)員工安全意識,以防中招

本文轉(zhuǎn)自安全分析與研究:https://mp.weixin.qq.com/s/DSNltCdq8uRmXXxv4eJoJg

- ISC.AI 2025正式啟動:AI與安全協(xié)同進化,開啟數(shù)智未來

- 360安全云聯(lián)運商座談會圓滿落幕 數(shù)十家企業(yè)獲“聯(lián)營聯(lián)運”認證!

- 280萬人健康數(shù)據(jù)被盜,兩家大型醫(yī)療集團賠償超4700萬元

- 推動數(shù)據(jù)要素安全流通的機制與技術(shù)

- RSAC 2025前瞻:Agentic AI將成為行業(yè)新風向

- 因被黑致使個人信息泄露,企業(yè)賠償員工超5000萬元

- UTG-Q-017:“短平快”體系下的高級竊密組織

- 算力并網(wǎng)可信交易技術(shù)與應(yīng)用白皮書

- 美國美中委員會發(fā)布DeepSeek調(diào)查報告

- 2024年中國網(wǎng)絡(luò)與信息法治建設(shè)回顧