新的僵尸物聯(lián)網(wǎng)攻擊流量之王:Mozi

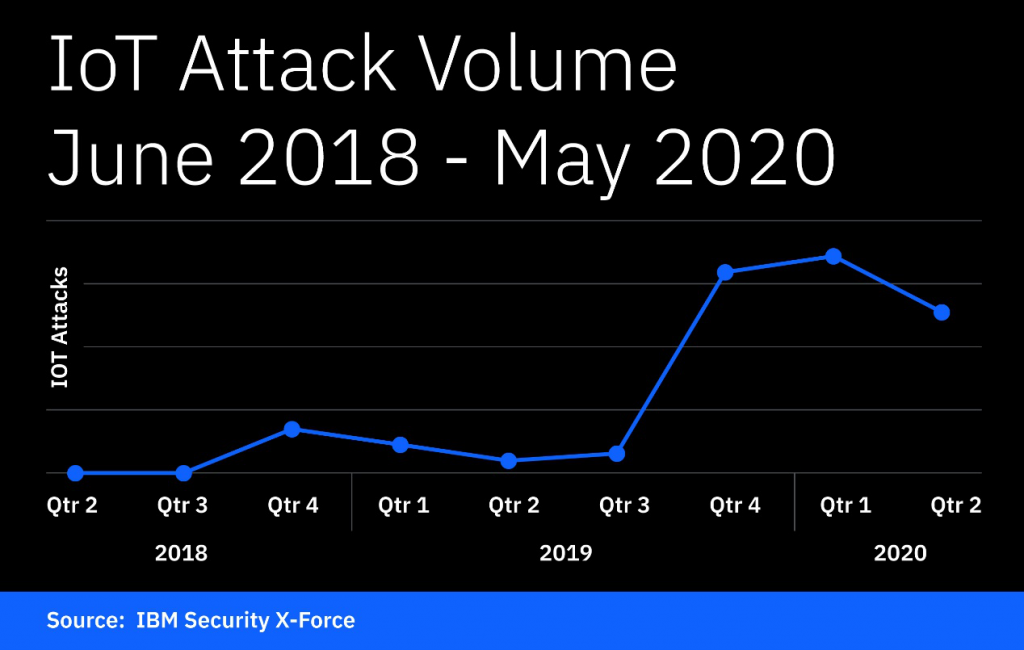

責(zé)編:gltian |2020-09-23 13:33:29根據(jù)IBM本周的報(bào)道,近來崛起的僵尸網(wǎng)絡(luò)Mozi推動(dòng)了物聯(lián)網(wǎng)(IoT)僵尸網(wǎng)絡(luò)活動(dòng)的顯著增長。

IBM的研究人員指出,Mozi的代碼與Mirai及其變體重疊,并重用Gafgyt代碼,在過去的一年里迅速“登上王座”,在2019年10月至2020年6月期間觀察到的物聯(lián)網(wǎng)網(wǎng)絡(luò)攻擊流量中占90%(下圖),不過Mozi并沒有試圖將競爭對手從被侵入的系統(tǒng)中刪除。

IoT物聯(lián)網(wǎng)攻擊的急劇增加的主要原因是全球IoT設(shè)備數(shù)量增加,從而擴(kuò)大了攻擊面。IBM指出,目前全球約有310億臺IoT設(shè)備,每秒鐘部署大約127臺設(shè)備。

IBM認(rèn)為Mozi的成功基于命令注入(CMDi)攻擊的使用,利用了物聯(lián)網(wǎng)設(shè)備的配置錯(cuò)誤。

幾乎所有觀察到的針對IoT設(shè)備的攻擊都使用CMDi進(jìn)行初始訪問。Mozi利用CMDi,使用“wget”shell命令,然后篡改權(quán)限,以方便攻擊者與目標(biāo)系統(tǒng)進(jìn)行交互。

在易受攻擊的設(shè)備上,下載了名為“mozi.a”的文件,然后在MIPS體系結(jié)構(gòu)上執(zhí)行。攻擊目標(biāo)是運(yùn)行縮減指令集計(jì)算機(jī)(RISC)體系結(jié)構(gòu)的機(jī)器–MIPS是RISC指令集體系結(jié)構(gòu)–并且可以為對手提供修改固件以安裝其他惡意軟件的能力。

Mozi的傳播利用了許多設(shè)備的漏洞,包括:

·CVE-2017-17215(華為 HG532)

·CVE-2018-10561/CVE-2018-10562(GPON 路由器)

·CVE-2014-8361(Realtek SDK)

·CVE-2018-10562(GPON路由器)

·CVE-2014-8361(Realtek SDK)

·CVE-20 2008-4873 (Sepal SPBOARD)

·CVE-2016-6277(Netgear R7000/R6400)

·CVE-2015-2051(D-Link 設(shè)備)

·Eir D1000無線路由器命令注入

·Netgear setup. cgi未身份驗(yàn)證RCE

·MVPower DVR命令執(zhí)行

·D-Link UPnP SOAP命令執(zhí)行

·影響多個(gè)CCTV-DVR供應(yīng)商的RCE

Mozi僵尸網(wǎng)絡(luò)是基于分布式草率哈希表(DSHT)協(xié)議的點(diǎn)對點(diǎn)(P2P)僵尸網(wǎng)絡(luò),它可以通過IoT設(shè)備漏洞和弱telnet密碼進(jìn)行傳播。研究人員指出,Mozi主要利用位于中國的基礎(chǔ)設(shè)施(84%),能夠使用硬編碼列表暴力破解telnet賬戶憑據(jù)。

Mozi使用ECDSA384(橢圓曲線數(shù)字簽名算法 384)來檢查其完整性,并包含一組硬編碼DHT公共節(jié)點(diǎn),可用于加入P2P網(wǎng)絡(luò)。

僵尸網(wǎng)絡(luò)可用于啟動(dòng)分布式拒絕服務(wù)(DDoS)攻擊(HTTP、TCP、UDP),可以啟動(dòng)命令執(zhí)行攻擊,可以提取和執(zhí)行其他有效負(fù)載,還可以收集bot信息。

“隨著較新的僵尸網(wǎng)絡(luò)(如Mozi)的加速運(yùn)營和整體IoT物聯(lián)網(wǎng)攻擊活動(dòng)激增,使用物聯(lián)網(wǎng)設(shè)備的企業(yè)需要意識到不斷變化的威脅。命令注入仍然是攻擊者的首選主要感染媒介,更改設(shè)備默認(rèn)設(shè)置和使用有效的滲透測試無論如何強(qiáng)調(diào)都不過分。”IBM總結(jié)道。

- ISC.AI 2025正式啟動(dòng):AI與安全協(xié)同進(jìn)化,開啟數(shù)智未來

- 360安全云聯(lián)運(yùn)商座談會(huì)圓滿落幕 數(shù)十家企業(yè)獲“聯(lián)營聯(lián)運(yùn)”認(rèn)證!

- 280萬人健康數(shù)據(jù)被盜,兩家大型醫(yī)療集團(tuán)賠償超4700萬元

- 推動(dòng)數(shù)據(jù)要素安全流通的機(jī)制與技術(shù)

- RSAC 2025前瞻:Agentic AI將成為行業(yè)新風(fēng)向

- 因被黑致使個(gè)人信息泄露,企業(yè)賠償員工超5000萬元

- UTG-Q-017:“短平快”體系下的高級竊密組織

- 算力并網(wǎng)可信交易技術(shù)與應(yīng)用白皮書

- 美國美中委員會(huì)發(fā)布DeepSeek調(diào)查報(bào)告

- 2024年中國網(wǎng)絡(luò)與信息法治建設(shè)回顧