Forrester漏洞管理排名新格局:2家持續領先,2家黯然離場

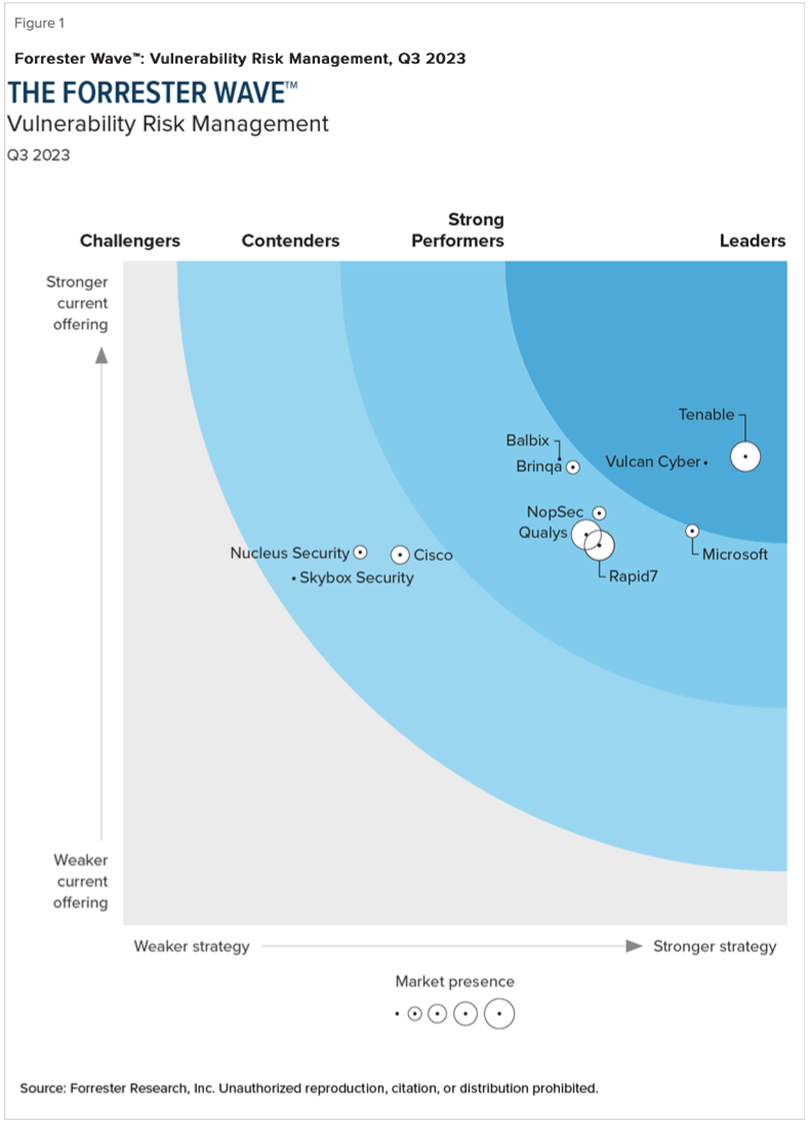

責編:gltian |2023-11-17 14:42:11近日,Forrester發布了「The Forrester Wave?: Vulnerability Risk Management, Q3 2023」報告,分析了這一賽道的最新動態,并對比分析了其中的11個廠商。

Tenable穩居Forrester漏洞風險管理排行榜榜首, Vulcan Cyber躋身領導者行列,而Rapid7和Qualys則跌出排行榜。

Forrester高級分析師Erik Nost表示,最近,供應商提供漏洞管理的方式已經從獲取漏洞評估結果和執行風險評估來確定修復優先級發生了轉變。供應商轉而希望獲取盡可能多的數據,以提供資產風險的詳細情況,并將其與威脅情報和補償控制結合起來。

“我們思考如何進行漏洞管理的方式肯定發生了很大變化”,Nost說,“這些供應商確實在尋找盡可能多的數據,然后提供以資產為中心的優先級風險圖片。”

漏洞風險管理Forrester Wave取代了2019年秋季的版本。Tenable再次獲得最高戰略排名。Vulcan Cyber擊敗微軟,獲得第二高分,NopSec和Rapid7并列第四。

Nost表示,Vulcan Cyber將研發團隊的工作游戲化,并提供免費版本的產品以增加對中小型市場客戶的吸引力,從而為漏洞風險管理市場帶來了強大的創新文化。Qualys、Rapid7和Tenable在獲取第三方數據方面仍在迎頭趕上,Nost說,這為Vulcan和Nucleus Security創造了機會。

Tenable的當前漏洞風險管理平臺也獲得了Forrester的最高分,Balbix、Vulcan Cyber和Brinqa分別獲得第二、第三和第四高分。2019年,Tenable超越Rapid7,獲得當前產品的最高排名,Digital Defense、NopSec和Qualys分別獲得第三、第四和第五高分。

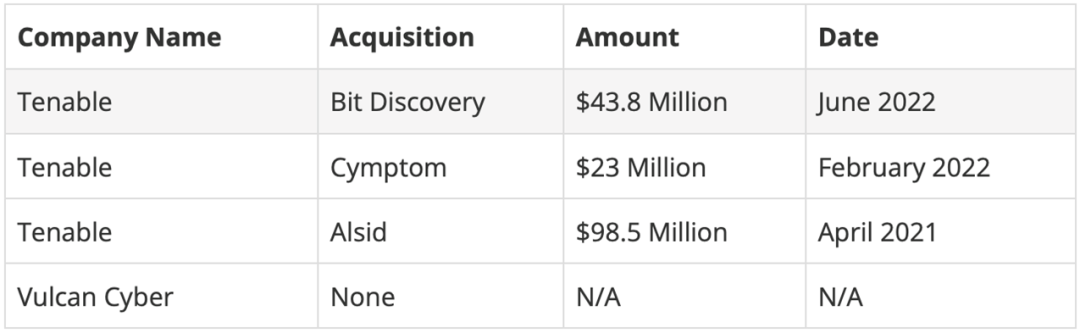

Nost表示,雖然Tenable缺乏Vulcan、Nucleus和Brinqa等公司所能提供的投入和第三方集成的廣度,但它利用戰略并購的優勢,進軍OT和云安全等市場,創造了一個整體的產品。Tenable在從漏洞管理轉向風險暴露管理的同時,還擴大了本土解決方案的覆蓋范圍。

除領導者外,Forrester對漏洞風險管理市場的看法如下:

- 表現突出者:Microsoft, Brinqa, Balbix, NopSec, Rapid7, Qualys

- 競爭者:Cisco, Nucleus Security, Skybox Security

未來,通過SBOM分析,漏洞的定義將擴大到包括違反政策或不允許在環境中使用的不可接受的庫。Nost還表示,漏洞管理供應商將允許對風險評分進行更多定制,并創建一個聚合平臺,提供類似于攻擊面管理供應商所提供的單一視圖。

“經典的漏洞風險管理解決方案是檢測軟件漏洞”,Nost說,“OT和IoT有非常不同的用例和與之相關的不同類型的風險,我認為你會在這個平臺上看到越來越多的風險出現。”

漏洞管理領導者何以走向巔峰

Tenable關注身份和訪問,以更好地確定優先次序

Tenable公司首席技術官Glen Pendley說,Tenable公司研究了每個組織特有的多個變量,提供了CVE分數之外的必要背景,從而有效地確定了漏洞的優先級。Pendley說,CVE評分并不區分系統管理員和入門級員工,也不考慮某些機器因員工使用而比其他機器更危險的情況。

這家總部位于馬里蘭州哥倫比亞的公司專注于對身份和訪問控制平面進行審計,將誰在使用機器與設備上發現的漏洞聯系起來,Pendley說,這從根本上改變了人們對優先級的看法。Tenable公司的工作重點是提高面向互聯網資產的可見性,以及通過攻擊面管理獲得所需的上下文,從而以編程方式說明正在發生的事情。

endley說:“如果有新的和新穎的用例,我們想嘗試解決并加以考慮,我們完全有能力改變我們與系統交互的方式。沒有什么能阻止我們繼續創新,因為我們控制著等式的兩邊……眾所周知,我們擁有最好的漏洞管理數據。”

Forrester批評Tenable的評分缺乏直觀的透明度和定制化。Pendley表示,Tenable希望公司在評分標準方面更加透明,定性地解釋為什么要首先解決特定的漏洞,并允許客戶應用自己的評分系統進行基準測試或分級。

“現在很多事情都只是”這兒有一個數字,我們得出了這個分數。相信我們,就是這樣””,Pendley說,“這就是生成式人工智能能夠提供很大幫助的地方,它能夠根據標準動態生成解釋,以及我們從ML角度以編程方式報告的事情。”

Vulcan Cyber為風險評分帶來攻擊者視角

Vulcan Cyber公司聯合創始人兼首席技術官Roy Horev說,Vulcan Cyber公司強調風險優先級以及跟蹤和報告,以確保企業將資源集中在從降低風險角度看影響最大的問題上。他說,攻擊路徑圖從攻擊者的角度講述了他們如何利用孤立的漏洞在組織內部進行攻擊。

Horev說,公司希望不只是對漏洞進行風險評分,而是將其歸納成一個連貫的故事,確保攻擊者無法攻擊組織的皇冠上的寶石。Vulcan在所有權問題上做了雙擊,因為只有明確哪些人負責修復哪些漏洞,才能實現票據的自動化,而這需要與系統中的資產相關聯。

“你確實會看到一些組織為其組織的不同子集或不同領域選擇不同的工具。我們甚至還看到他們為相同類型的資產選擇不同的工具。”Horev說,“我們認為,這將使他們無法始終100%地覆蓋漏洞領域。我認為這將是我們與Tenable最大的區別。”

Forrester批評Vulcan Cyber無法像其競爭對手那樣原生支持資產類型的深度。Horev表示,2024年初,Vulcan將推出一些功能,使公司能夠在出現新的網絡領域時迅速進入,而不必自己關注或追逐新的領域。

“我們的目標是讓平臺具有足夠的靈活性,以應對現在或未來可能出現的任何類型的資產,因為我們知道網絡領域在不斷發展。我們的目標是支持安全團隊管理的所有漏洞和發現。” Horev如是說。

相關鏈接:

https://www.inforisktoday.com/tenable-vulcan-cyber-lead-vulnerability-management-rankings-a-23349

來源:安全喵喵站