泛微e-cology9 WorkflowServiceXml SQL注入漏洞安全風(fēng)險(xiǎn)通告

責(zé)編:gltian |2024-07-16 14:18:23| 漏洞概述 | |||

| 漏洞名稱 | 泛微e-cology9 WorkflowServiceXml SQL注入漏洞 | ||

| 漏洞編號(hào) | QVD-2024-26136 | ||

| 公開(kāi)時(shí)間 | 2024-07-10 | 影響量級(jí) | 萬(wàn)級(jí) |

| 奇安信評(píng)級(jí) | 高危 | CVSS 3.1分?jǐn)?shù) | 9.8 |

| 威脅類型 | 命令執(zhí)行 | 利用可能性 | 高 |

| POC狀態(tài) | 已公開(kāi) | 在野利用狀態(tài) | 已發(fā)現(xiàn) |

| EXP狀態(tài) | 未公開(kāi) | 技術(shù)細(xì)節(jié)狀態(tài) | 未公開(kāi) |

| 危害描述:在默認(rèn)配置下,未授權(quán)攻擊者可利用該漏洞執(zhí)行任意SQL語(yǔ)句,從而造成任意命令執(zhí)行。 | |||

01?漏洞詳情

影響組件

泛微協(xié)同管理應(yīng)用平臺(tái)e-cology是一套兼具企業(yè)信息門戶、知識(shí)文檔管理、工作流程管理、人力資源管理、客戶關(guān)系管理、項(xiàng)目管理、財(cái)務(wù)管理、資產(chǎn)管理、供應(yīng)鏈管理、數(shù)據(jù)中心功能的企業(yè)大型協(xié)同管理平臺(tái)。

漏洞描述

近日,奇安信CERT監(jiān)測(cè)到泛微e-cology9 WorkflowServiceXml SQL注入漏洞(QVD-2024-26136)在野利用行為,在默認(rèn)配置下,未授權(quán)攻擊者可利用該漏洞執(zhí)行任意SQL語(yǔ)句,從而造成任意命令執(zhí)行。目前該漏洞PoC已在互聯(lián)網(wǎng)上公開(kāi),鑒于該漏洞影響范圍較大,建議客戶盡快做好自查及防護(hù)。

02?影響范圍

影響版本

泛微e-cology9 < 10.64.1

其他受影響組件

無(wú)

03?復(fù)現(xiàn)情況

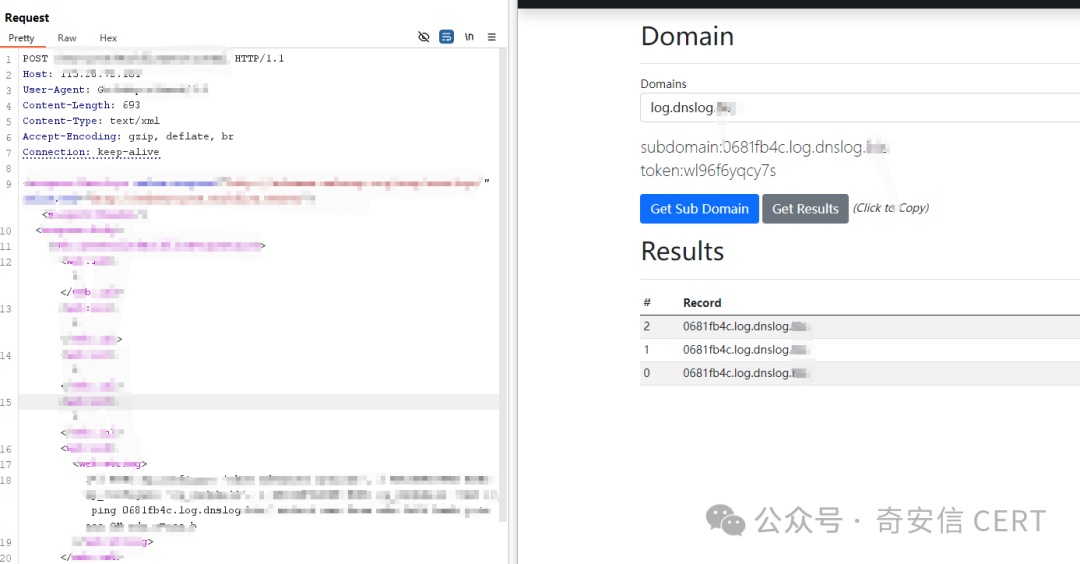

目前,奇安信威脅情報(bào)中心安全研究員已成功復(fù)現(xiàn)泛微e-cology9 WorkflowServiceXml SQL注入漏洞(QVD-2024-26136),截圖如下:

04?受影響資產(chǎn)情況

奇安信鷹圖資產(chǎn)測(cè)繪平臺(tái)數(shù)據(jù)顯示,泛微e-cology9 WorkflowServiceXml SQL注入漏洞(QVD-2024-26136)關(guān)聯(lián)的國(guó)內(nèi)風(fēng)險(xiǎn)資產(chǎn)總數(shù)為51855個(gè),關(guān)聯(lián)IP總數(shù)為8761個(gè)。國(guó)內(nèi)風(fēng)險(xiǎn)資產(chǎn)分布情況如下:

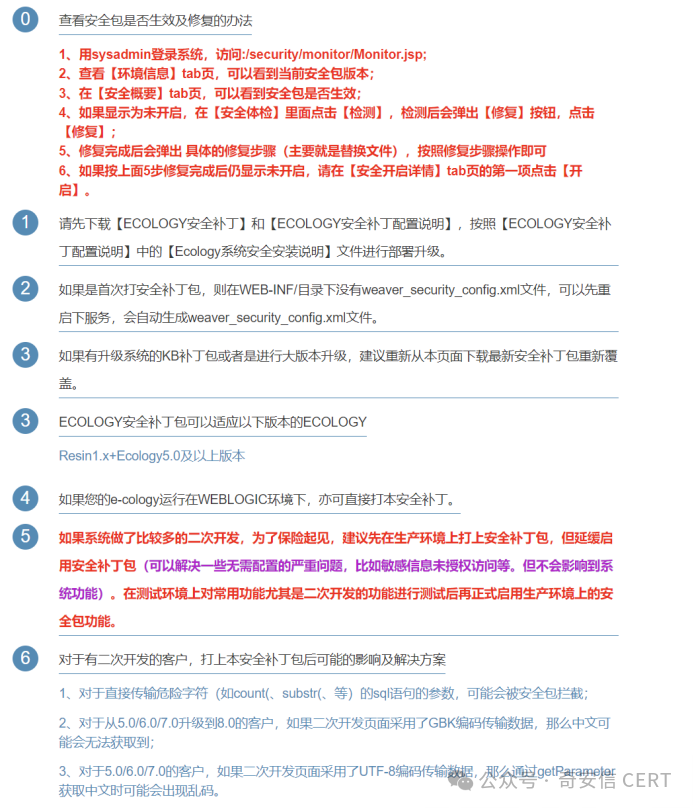

05?處置建議

安全更新

目前官方已發(fā)布安全補(bǔ)丁,建議受影響用戶升級(jí)至最新版本:

泛微e-cology 9 >= 10.64.1

官方補(bǔ)丁下載地址:

https://www.weaver.com.cn/cs/securityDownload.html

06?參考資料

[1]https://www.weaver.com.cn/cs/securityDownload.html

來(lái)源:奇安信 CERT

- ISC.AI 2025正式啟動(dòng):AI與安全協(xié)同進(jìn)化,開(kāi)啟數(shù)智未來(lái)

- 360安全云聯(lián)運(yùn)商座談會(huì)圓滿落幕 數(shù)十家企業(yè)獲“聯(lián)營(yíng)聯(lián)運(yùn)”認(rèn)證!

- 280萬(wàn)人健康數(shù)據(jù)被盜,兩家大型醫(yī)療集團(tuán)賠償超4700萬(wàn)元

- 推動(dòng)數(shù)據(jù)要素安全流通的機(jī)制與技術(shù)

- RSAC 2025前瞻:Agentic AI將成為行業(yè)新風(fēng)向

- 因被黑致使個(gè)人信息泄露,企業(yè)賠償員工超5000萬(wàn)元

- UTG-Q-017:“短平快”體系下的高級(jí)竊密組織

- 算力并網(wǎng)可信交易技術(shù)與應(yīng)用白皮書(shū)

- 美國(guó)美中委員會(huì)發(fā)布DeepSeek調(diào)查報(bào)告

- 2024年中國(guó)網(wǎng)絡(luò)與信息法治建設(shè)回顧