物聯網安全風暴:“ Ripple20”漏洞波及數億聯網設備

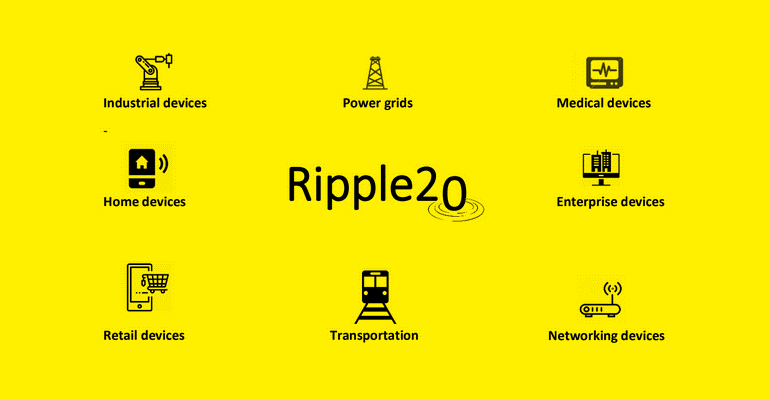

責編:gltian |2020-06-19 11:03:05日前,以色列安全公司JSOF曝出的一“波”19個物聯網軟件漏洞(統稱Ripple20,其中四個很嚴重)波及全球數億個物聯網(IoT)和工業控制設備。

研究人員表示,他們將這19個漏洞命名為“Ripple20”并不是說發現了20個漏洞,而是因為這些漏洞將在2020年及以后的IoT市場中連鎖引發安全風暴。更糟糕的是,研究人員指出目前發現的19個Ripple20零日漏洞可能只是冰山一角,而且攻擊者的惡意代碼可能會在嵌入式設備中潛伏多年。

物聯網安全風暴:從打印機、胰島素泵、智能家居再到ICS工控設備全部“中標”

Ripple20漏洞存在于一個90年代設計的軟件庫——物聯網開發商廣泛使用的,由Treck公司開發的TCP/IP軟件庫,用于實現輕量級的TCP / IP堆棧。在過去的20多年間,該庫已經被廣泛使用并集成到無數企業和個人消費者設備中。

JSOF研究實驗室的研究人員稱,受影響的硬件幾乎無所不在,包括從聯網打印機到醫用輸液泵和工業控制設備的海量設備。Treck的用戶包括大把財富500強跨國公司,例如惠普、施耐德電氣、英特爾、Rockwell Automation、Caterpillar,Baxter…以及醫療、運輸、工業控制、能源(石油/天然氣),電信,零售和商業等行業的許多其他主要國際供應商。

研究人員在周二的一篇文章中說:“軟件庫的廣泛傳播(及其內部漏洞)是供應鏈“漣漪效應”的結果。” “單個易受攻擊的組件雖然影響很小,但可能會向外擴散,從而影響廣泛的行業、應用程序、公司和個人。”

這些被稱為Ripple20的漏洞包括四個高危遠程代碼執行漏洞。如果將這四個漏洞武器化,它們可使攻擊者輕松接管智能設備或任何工業或醫療設備。如果設備在線連接,則可以通過互聯網進行攻擊;如果攻擊者獲得了內部網絡的立足點(例如,通過受損的路由器),則可以通過本地網絡進行攻擊。

這四個漏洞對于僵尸網絡運營商和針對性攻擊都是理想的選擇。考慮到Treck在整個軟件領域的龐大影響,測試并修復所有系統的Ripple20漏洞應成為所有公司的首要任務。

漏洞詳情

“Ripple20”包含四個高危漏洞,詳情如下:

CVE-2020-11896,其CVSS v3評分為10(滿分10分),可以通過將多個格式錯誤的IPv4數據包發送到支持IPv4隧道的設備來觸發。

CVE-2020-11897的CVSS v3漏洞嚴重性評分也達到了10分,屬于越界寫入漏洞,可以通過向設備發送多個格式錯誤的IPv6數據包來觸發。它會影響任何運行舊版支持IPv6的Treck設備,并且先前已通過例行代碼更改對其進行了修復。該漏洞可能潛在地允許穩定的遠程代碼執行。

CVE-2020-11901的CVSS v3漏洞嚴重性評分9,可以通過回答設備發出的單個DNS請求來觸發。它可以使攻擊者繞過任何安全措施,從而滲透網絡,執行代碼并接管設備。

JSOF表示:

它會影響任何運行支持DNS的Treck的設備,并且我們證明了它可用于在施耐德電氣的APC UPS上執行遠程代碼執行。在我們看來,這是最嚴重的漏洞,盡管CVSS評分僅為9(因為DNS請求可能會離開該設備所在的網絡),但聰明的攻擊者可能會使用此漏洞來通過DNS緩存中毒或其他方法從網絡外部接管設備。

CVE-2020-11898,CVSS v3評分9.1,當處理未經授權的網絡攻擊者發送的數據包時,這是對IPv4 / ICMPv4組件中的長度參數不一致錯誤的不當處理。它可以導致信息被公開。

其他15個漏洞的嚴重性評分從8.2到3.7不等。高達8.2的嚴重漏洞(例如CVE-2020-11900,一種可使用后使用的缺陷)到低嚴重性的不正確輸入驗證問題(例如CVE-2020-11913,嚴重性評分為3.7)。

JSOF表示:

其他15個漏洞的嚴重程度不同,CVSS評分從3.1到8.2,影響范圍從拒絕服務到潛在的遠程代碼執行。大多數漏洞都是真正的零日漏洞,多年來,由于常規代碼更改,其中有四個已被關閉,但在某些受影響的設備中仍處于打開狀態(三個較低的嚴重性,一個較高的嚴重性)。由于這些年來的堆棧可配置性和代碼更改,許多漏洞都有幾種變體。

JSOF警告說:

有效利用漏洞可能導致許多嚴重后果,例如設備的遠程接管和受感染網絡內的橫向移動。發動廣播攻擊可以同時接管網絡中所有受影響的設備,或者隱藏在受感染的設備中以進行隱身偵察,并繞過網絡地址遍歷(NAT)保護。

據悉,JSOF將在8月的Black Hat USA虛擬大會上提供有關漏洞的更多詳細信息。

補丁和緩解措施

安全人士指出,Ripple20漏洞的影響預計與2019年7月披露的Urgent / 11漏洞類似,后者至今仍在調查中,業界至今仍在定期發現并修補新的漏洞設備。Urgent / 11漏洞影響了VxWorks實時操作系統的TCP / IP(IPnet)網絡堆棧,該系統是IoT和工業領域中廣泛使用的另一種產品。Ripple20漏洞的修補進程可以參考Urgent/11,后者至今仍有很多產品未能修復補丁(因為產品報廢、供應商停止運營、設備無法停機等原因)。

Treck本周一已經發布了補丁,供OEM使用最新的Treck堆棧版本(6.0.1.67或更高版本)。現在的主要安全挑戰是如何讓如此多的企業盡快修復漏洞。除了ICS CERT,CERTCC和JPCERT / CC的建議之外,英特爾和惠普也發布了警報。

JSOF分析師稱:

盡管最好的方法是安裝原始的Treck補丁,但在許多情況下無法安裝原始補丁。因此,CERT仍在努力開發可用于最小化或有效消除Ripple20風險的替代方法。

Knudsen補充說,這屬于供應鏈問題,因此很多受影響的產品應該能夠進行自我更新,但是在IoT和工業控制領域,并非總是如此。

對于無法安裝補丁程序的用戶,CERT / CC和CISA ICS-CERT建議:

如果無法修補設備,則管理員應最大程度地減少嵌入式設備和關鍵設備的網絡暴露,確保除非絕對必要,不應允許從互聯網訪問設備。此外,工控運營網絡和設備應隔離在防火墻之后,并與任何業務網絡隔離。

用戶還可以采取措施阻止異常IP流量,采用搶占式流量過濾,通過安全的遞歸服務器或DNS檢查防火墻對DNS進行標準化,或提供具有DHCP偵聽等功能的DHCP / DHCPv6安全性。

研究人員總結說:

軟件庫傳播廣泛,對其進行跟蹤一直是一個重大挑戰。當我們追蹤Treck的TCP / IP庫的分布軌跡時,我們發現在過去的二十年中,這種基本的網絡軟件已經遍及全球。作為傳播媒介,復雜的供應鏈提供了理想的攻擊渠道,使原始漏洞幾乎可以無休止地滲透和偽裝。

Synopsys的高級安全策略師Jonathan Knudsen指出:

首先,安全必須集成到軟件開發的每個部分:從設計過程中的威脅建模到實施過程中的自動化安全測試,軟件開發的每個階段都必須融入安全性。第二,開發軟件的組織必須管理其第三方組件。Ripple20漏洞產生深遠影響的主要原因是,它們是許多組織在許多產品中廣泛使用的網絡組件中的漏洞。每個軟件開發組織必須了解他們正在使用的第三方組件,以最大程度地降低它們所代表的風險。

最后,讓人擔憂的是,存在漏洞的軟件庫不僅由設備供應商直接使用,而且還集成到大量其他軟件套件中,這意味著許多公司甚至都不知道他們正在使用存在漏洞的代碼。