比5G更危險的太空互聯(lián)網(wǎng)安全

責編:gltian |2020-04-29 11:16:19跟電動汽車遭遇的一系列網(wǎng)絡(luò)安全問題類似,特斯拉公司射向太空的火箭和Starlink,也打開了一個新的安全潘多拉盒子,其威脅嚴重性恐怕遠超5G。

4月22日,SpaceX的獵鷹9號火箭從佛羅里達州的肯尼迪航天中心基地發(fā)射,將第七批60顆衛(wèi)星送上太空,同時也將SpaceX公司發(fā)射的衛(wèi)星總數(shù)提高到422顆,但這只是龐大的Starlink太空互聯(lián)網(wǎng)項目的一小步,今年年底SpaceX預(yù)計將發(fā)射1000顆衛(wèi)星,而整個Starlink項目共計需要發(fā)射4.2萬顆衛(wèi)星,該計劃的最終目的是組建全球最大的 WiFi 網(wǎng)絡(luò),并且將于 2020 年正式開始服務(wù)全人類。

4月23日,馬斯克在推特宣布:

將在3個月后開始Starlink的內(nèi)測,六個月后開始公測。

太空互聯(lián)網(wǎng),距離我們從未如此之近。

不僅僅是Starlink,一場全球性的太空互聯(lián)網(wǎng)競賽剛剛拉開帷幕,亞馬遜,英國的OneWeb等公司爭相在未來幾個月內(nèi)將數(shù)千顆衛(wèi)星送入軌道。(此外近半年與太空互聯(lián)網(wǎng)相關(guān)的熱點還包括比特幣衛(wèi)星專網(wǎng)、銀河航天、印度加入ASAT反衛(wèi)星技術(shù)俱樂部、X-37B空天飛機秘密發(fā)射反衛(wèi)星CubeSat衛(wèi)星等,本文暫不展開討論)

未來幾年數(shù)以萬計的太空互聯(lián)網(wǎng)衛(wèi)星涌入太空似乎已成定局,這不但讓天文學家們感到恐慌(干擾太空觀測),同時也讓網(wǎng)絡(luò)安全專家們憂心忡忡。

被全球媒體喧囂掩蓋的,是一個已經(jīng)浮出水面的嚴重安全威脅,丹佛大學(University of Denver)研究網(wǎng)絡(luò)沖突的博士后研究員威廉?阿科托(William Akoto)認為:

包括美國在內(nèi),國際上目前還缺乏針對商業(yè)衛(wèi)星的網(wǎng)絡(luò)安全標準和法規(guī)。而衛(wèi)星的復雜供應(yīng)鏈和利益相關(guān)方的層級關(guān)系,意味著衛(wèi)星極易受到網(wǎng)絡(luò)攻擊。

絕非杞人憂天的是,黑客一旦控制這些衛(wèi)星,后果將非常可怕。黑客可以通過簡單的指令批量關(guān)閉衛(wèi)星,從而導致全球服務(wù)中斷。黑客還可能堵塞或欺騙來自衛(wèi)星的信號,從而對關(guān)鍵基礎(chǔ)設(shè)施造成破壞。例如連入太空互聯(lián)網(wǎng)的電網(wǎng),供水網(wǎng)絡(luò)和運輸系統(tǒng)。

這些新式太空互聯(lián)網(wǎng)衛(wèi)星中的一些具有推進器,可使其加減速并改變太空方位(變軌)。如果黑客控制了這些衛(wèi)星,后果將是災(zāi)難性的,例如黑客可能會改變衛(wèi)星的軌道,將其撞向其他衛(wèi)星甚至國際空間站。

衛(wèi)星零件商品化為黑客打開大門

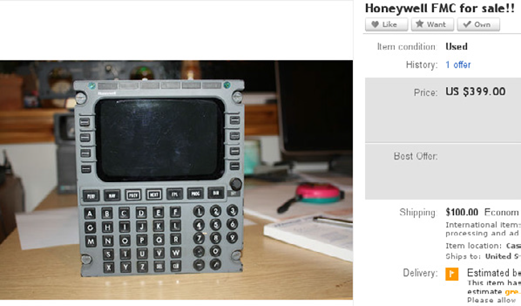

早在2014年安全牛對馬航失蹤事件的報道中,我們就曾指出,早在馬航失蹤事件之前,安全專家們就已經(jīng)發(fā)現(xiàn)航空業(yè)的FMS(飛行管理系統(tǒng))和ACARS(飛機通訊地址與報告系統(tǒng))系統(tǒng)存在可被黑客利用的漏洞,甚至在次年的黑帽大會上,安全牛的記者在現(xiàn)場目睹了黑客演示如何用Android智能手機控制飛機(處于自動駕駛模式)。

黑客之所以能夠順利找到FMS這樣的封閉專有設(shè)備的漏洞,是因為二手設(shè)備在ebay等電商平臺上“泄露”流通(上圖)。

黑客演示用智能手機“遙控”客機

顯然,衛(wèi)星互聯(lián)網(wǎng)面臨的供應(yīng)鏈安全問題,比飛行管理系統(tǒng)要嚴重得多。

一些衛(wèi)星制造商,尤其是小型的CubeSat衛(wèi)星,都使用現(xiàn)成的技術(shù)來降低成本。這些組件的廣泛可用性意味著黑客可以分析它們的漏洞。此外,許多組件都采用開源技術(shù),這意味著黑客可能將后門和其他漏洞植入衛(wèi)星軟件。

太空互聯(lián)網(wǎng)衛(wèi)星的技術(shù)非常復雜,這也意味著會有多家制造商參與開發(fā)構(gòu)建各種組件。將這些衛(wèi)星送入太空的過程也很復雜,涉及多家公司。甚至在太空中,擁有衛(wèi)星的組織也經(jīng)常將其日常管理工作外包給其他公司。每增加一個供應(yīng)商,漏洞就會增加,因為黑客有很多機會滲透到系統(tǒng)中。

入侵CubeSat衛(wèi)星可能很簡單,黑客只需等待目標衛(wèi)星進入頭頂上空,然后使用專用接地天線發(fā)送惡意命令,事實上,攻擊更復雜的衛(wèi)星也遠沒有想象中那么困難。

因為,衛(wèi)星通常由地面站控制,這些工作站運行帶有軟件漏洞的計算機,而這些漏洞則可能被黑客利用。黑客只要滲透這些計算機,就可以向衛(wèi)星發(fā)送惡意命令。這與6年前黑帽大會上黑客用Android智能手機控制FMS來遙控飛機的原理類似。

衛(wèi)星黑客的歷史

最早的衛(wèi)星黑客事件發(fā)生在1998年,當時黑客通過入侵馬里蘭州戈達德太空飛行中心的計算機控制了美國-德國ROSAT X射線衛(wèi)星。然后,黑客指示衛(wèi)星將其太陽能電池板直接對準太陽,導致電池炸毀,衛(wèi)星癱瘓。這顆解體的衛(wèi)星最終在2011年墜毀。除了破壞性攻擊,黑客還可以劫持衛(wèi)星以勒索贖金,就像1999年黑客控制英國的天網(wǎng)衛(wèi)星時所發(fā)生的那樣。

隨著時間推移,對衛(wèi)星進行網(wǎng)絡(luò)攻擊的威脅變得更加可怕。據(jù)報道,2008年,黑客完全控制了兩顆NASA衛(wèi)星,其中一顆被劫持約2分鐘,另一顆持續(xù)約9分鐘。據(jù)報道,2018年,另一隊國家黑客針對衛(wèi)星運營商和國防承包商發(fā)起了一次復雜的攻擊,此外伊朗黑客組織也曾嘗試過類似的攻擊。

盡管包括美國國防部和國家安全局在內(nèi)已做出一些努力來解決太空網(wǎng)絡(luò)安全問題,但進展緩慢。當前沒有針對衛(wèi)星的網(wǎng)絡(luò)安全標準,也沒有管理機構(gòu)來監(jiān)管和確保其網(wǎng)絡(luò)安全。即使可以制定通用標準,也沒有實施這些標準的機制。這意味著對衛(wèi)星網(wǎng)絡(luò)安全的責任落在了構(gòu)建和運營衛(wèi)星的個人公司身上。

市場力量削弱太空網(wǎng)絡(luò)安全

在日益激烈的衛(wèi)星運營市場競爭中,SpaceX和其競爭對手公司在削減成本方面承受著越來越大的壓力。還有加速開發(fā)和生產(chǎn)的壓力。這使這些公司極易在網(wǎng)絡(luò)安全等領(lǐng)域偷工減料,因為網(wǎng)絡(luò)安全看上去是將衛(wèi)星送入太空的“次要條件”。

即使對于高度重視網(wǎng)絡(luò)安全的公司,確保每個組件的安全性的成本也可能過高。對于低成本太空任務(wù)而言,這個問題甚至更為嚴重,因為確保網(wǎng)絡(luò)安全的成本可能超過衛(wèi)星本身的成本。

更復雜的是,這些衛(wèi)星的復雜供應(yīng)鏈以及其管理中涉及的多個方面意味著,通常不清楚誰應(yīng)對網(wǎng)絡(luò)漏洞負責。缺乏明確性導致自滿,并阻礙了確保這些重要系統(tǒng)安全性的工作。

一些分析家已開始主張政府大力參與衛(wèi)星和其他太空資產(chǎn)的網(wǎng)絡(luò)安全標準的開發(fā)和監(jiān)管,政府應(yīng)當要求商業(yè)太空部門采用一個全面的監(jiān)管框架——要求衛(wèi)星制造商遵守的通用網(wǎng)絡(luò)安全架構(gòu)立法。

參考資料:

Hackers could shut down satellites:https://www.nextgov.com/ideas/2020/02/hackers-could-shut-down-satellitesor-turn-them-weapons/163098/

馬航失聯(lián)航班的第三種可能:FMS和ACARS系統(tǒng)可被黑客攻擊接管:

- ISC.AI 2025正式啟動:AI與安全協(xié)同進化,開啟數(shù)智未來

- 360安全云聯(lián)運商座談會圓滿落幕 數(shù)十家企業(yè)獲“聯(lián)營聯(lián)運”認證!

- 280萬人健康數(shù)據(jù)被盜,兩家大型醫(yī)療集團賠償超4700萬元

- 推動數(shù)據(jù)要素安全流通的機制與技術(shù)

- RSAC 2025前瞻:Agentic AI將成為行業(yè)新風向

- 因被黑致使個人信息泄露,企業(yè)賠償員工超5000萬元

- UTG-Q-017:“短平快”體系下的高級竊密組織

- 算力并網(wǎng)可信交易技術(shù)與應(yīng)用白皮書

- 美國美中委員會發(fā)布DeepSeek調(diào)查報告

- 2024年中國網(wǎng)絡(luò)與信息法治建設(shè)回顧