REvil反復(fù)橫跳決定再次隱退

責(zé)編:gltian |2021-10-21 15:44:141、REvil反復(fù)橫跳決定再次隱退

近期REvil相關(guān)的暗網(wǎng)域名和其他資產(chǎn)相繼下線,讓人不免想入非非。

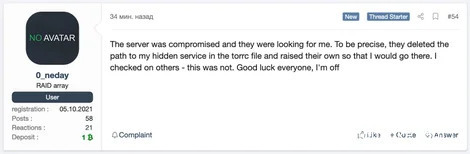

REvil官方也不想生出更多麻煩,于是用“官方渠道”發(fā)布聲明,對近期情況進行了解釋:他和另一位團隊成員掌握著REvil服務(wù)器密鑰,另一名成員7月后再無消息,就在他以為伙伴已經(jīng)死了的時候,“伙伴”在9月登錄了服務(wù)器并進行了操作,他慌了,他溜了。

目前關(guān)于REvil,眾說紛紜,執(zhí)法部門、REvil官方和安全界各有各的說法且互相矛盾,真實情況短時間是無法見天日了。不過可以確定的是,勒索軟件團隊內(nèi)部絕非鐵板一塊,雖然REvil再次原地解散,但團隊成員仍會繼續(xù)發(fā)動攻擊,也可能會有其他團隊假借REvil之名發(fā)動攻擊,安全不能松懈。[閱讀原文]

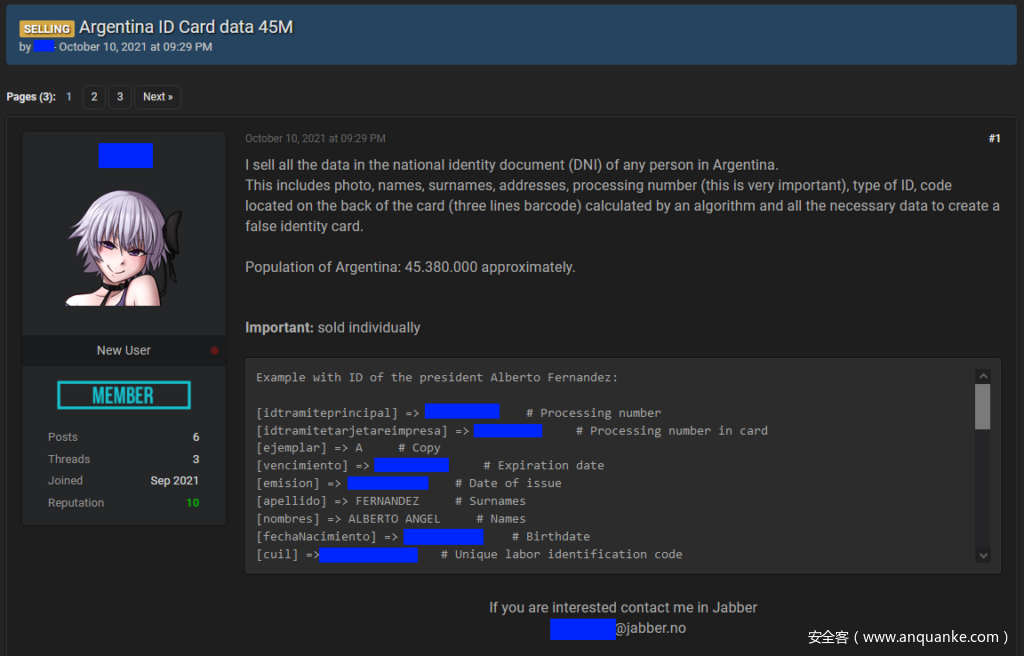

2、阿根廷全國身份信息一覽無余

月初梅西和阿圭羅等44位阿根廷明星的個人信息被公布在推特,次日安全人員在某黑客論壇發(fā)現(xiàn),有人提供阿根廷全體國民的信息查詢服務(wù),考慮到明星個人信息已經(jīng)一覽無余,普通民眾的個人信息恐怕也無法獨善其身。果不其然,帖子發(fā)布三天后阿根廷政府確認(rèn)發(fā)生了數(shù)據(jù)泄露事件。

經(jīng)阿根廷政府調(diào)查,衛(wèi)生部相關(guān)的VPN在個人信息數(shù)據(jù)庫中查詢了19條信息,并稱數(shù)據(jù)庫未大規(guī)模泄露。可這顯然與黑客的說法不符,黑客表示將于近期發(fā)布一百萬人的個人信息來打臉阿根廷政府并吸引潛在買家。據(jù)黑客所述,泄露信息包括姓名、住址、生日、性別、身份證號等。[閱讀原文]

?

3、宏碁短短一周遭遇兩次滑鐵盧

宏碁上周印度分部售后系統(tǒng)遭黑客攻擊,還不到一周時間的今天,又有消息稱宏碁臺灣分部遭同一伙黑客攻擊并出現(xiàn)數(shù)據(jù)泄露。

黑客此次攻擊,意圖可能真的如他們所說,僅僅是為了證明宏碁的網(wǎng)絡(luò)安全太差勁。攻擊后他們還公布了臺灣分部的用戶登錄信息,證明真實性。隨后宏碁也發(fā)布安全通告確認(rèn)發(fā)生了攻擊事件,并承諾只涉及員工數(shù)據(jù)。不過宏碁仍不能掉以輕心,因為上次針對印度分部的攻擊還沒有“正式結(jié)束”,如果他們不付贖金,剩下的數(shù)據(jù)可能被該黑客組織公布。[閱讀原文]

?

4、勒索軟件解密工具“重磅”發(fā)布 “官方”提醒小心使用

安全人員對BlackByte勒索軟件分析后發(fā)現(xiàn),樣本從一臺服務(wù)器上下載了一個名為“forest.png”的圖像文件,而圖像文件中隱藏著加密密鑰。

考慮到該勒索軟件使用對稱加密方式來加密文件,并且重用了密鑰“forest”,解密工具迅速出爐,受害者有福了。

不過這么快發(fā)布解密工具難免打草驚蛇,預(yù)計很快勒索軟件就會升級加密模塊,這個版本也會被釘上勒索軟件的恥辱柱警示后來的黑客。

BlackByte團隊還對此解密工具發(fā)表了評論,警告受害者不要亂用這種來歷不明的東西,不然可能導(dǎo)致數(shù)據(jù)損壞無法恢復(fù)。[閱讀原文]

?

5、工程師測試腳本意外鎖定南美萬部手機

某安全公司工程師發(fā)布博客,自述鎖定南美萬部手機的經(jīng)歷,并提醒同行謹(jǐn)慎行事。

他們的客戶主要是運營商,設(shè)計應(yīng)用使得運營商可以通過預(yù)裝在手機上的應(yīng)用來隨時鎖定用戶手機。

這次意外鎖定說起來也很簡單,在測試鎖定功能時,工程師寫了生成隨機手機號的腳本,但是好巧不巧很多手機號命中了南美的手機號段,這些倒霉的用戶手機平白無故就被鎖了。

還好工程師及時發(fā)現(xiàn),忙了一晚上,將鎖定的手機逐個解鎖,工程師也因此逃過被解雇的命運。[閱讀原文]

轉(zhuǎn)載自安全客:https://www.anquanke.com/post/id/256563

- ISC.AI 2025正式啟動:AI與安全協(xié)同進化,開啟數(shù)智未來

- 360安全云聯(lián)運商座談會圓滿落幕 數(shù)十家企業(yè)獲“聯(lián)營聯(lián)運”認(rèn)證!

- 280萬人健康數(shù)據(jù)被盜,兩家大型醫(yī)療集團賠償超4700萬元

- 推動數(shù)據(jù)要素安全流通的機制與技術(shù)

- RSAC 2025前瞻:Agentic AI將成為行業(yè)新風(fēng)向

- 因被黑致使個人信息泄露,企業(yè)賠償員工超5000萬元

- UTG-Q-017:“短平快”體系下的高級竊密組織

- 算力并網(wǎng)可信交易技術(shù)與應(yīng)用白皮書

- 美國美中委員會發(fā)布DeepSeek調(diào)查報告

- 2024年中國網(wǎng)絡(luò)與信息法治建設(shè)回顧