生成式人工智能融入軟件供應(yīng)鏈安全效果評估

責編:gltian |2025-03-27 16:44:54基本信息

原文標題: Integrating Artificial Open Generative Artificial Intelligence into Software Supply Chain Security

原文作者: Vasileios Alevizos, George A. Papakostas, Akebu Simasiku, Dimitra Malliarou, Antonis Messinis, Sabrina Edralin, Clark Xu, Zongliang Yue

作者單位:

- Karolinska Institutet, Sweden

- Democritus University of Thrace, Greece

- Zambia University, Zambia

- IntelliSolutions, Greece

- HEDNO SA, Greece

- University of Illinois Urbana-Champaign, USA

- Mayo Clinic Artificial Intelligence & Discovery, USA

- Auburn University Harrison College of Pharmacy, USA

關(guān)鍵詞: 大語言模型(LLM)、軟件供應(yīng)鏈安全(SSC)、漏洞檢測

原文鏈接: https://arxiv.org/abs/2412.19088

開源代碼: 暫無

論文要點

論文簡介:隨著新技術(shù)的不斷涌現(xiàn),人為錯誤也始終存在。軟件供應(yīng)鏈日益復(fù)雜且相互交織,服務(wù)的安全性對于確保產(chǎn)品的完整性、保護數(shù)據(jù)隱私以及維持運營的連續(xù)性而言已至關(guān)重要。在這項工作中,研究者針對有前景的開源大語言模型(LLMs)在兩大主要軟件安全挑戰(zhàn)方面開展了實驗:源代碼語言錯誤和棄用代碼,重點探究大語言模型取代依賴預(yù)定義規(guī)則和模式的傳統(tǒng)靜態(tài)和動態(tài)安全掃描工具的潛力。研究結(jié)果表明,盡管大語言模型得出了一些出乎意料的結(jié)果,但它們也面臨著顯著的局限性,尤其是在內(nèi)存復(fù)雜性以及處理新的、不熟悉的數(shù)據(jù)模式方面。盡管存在這些挑戰(zhàn),研究者積極應(yīng)用大語言模型,再結(jié)合廣泛的安全數(shù)據(jù)庫以及持續(xù)的更新,這有望加強軟件供應(yīng)鏈(SSC)流程,以抵御新出現(xiàn)的威脅。

研究目的:本研究的目標是評估開源 LLMs 在檢測軟件供應(yīng)鏈漏洞方面的能力,并探索它們能否替代傳統(tǒng)的基于規(guī)則和模式匹配的安全掃描工具。此外,研究還分析了 LLMs 處理復(fù)雜的安全模式的能力,試圖揭示它們在增強軟件安全方面的有效性及局限性。研究假設(shè):如果能夠合理地結(jié)合 LLMs 與傳統(tǒng)方法,或許可以彌補 LLMs 在某些領(lǐng)域的不足,實現(xiàn)更優(yōu)的安全檢測效果。

引言

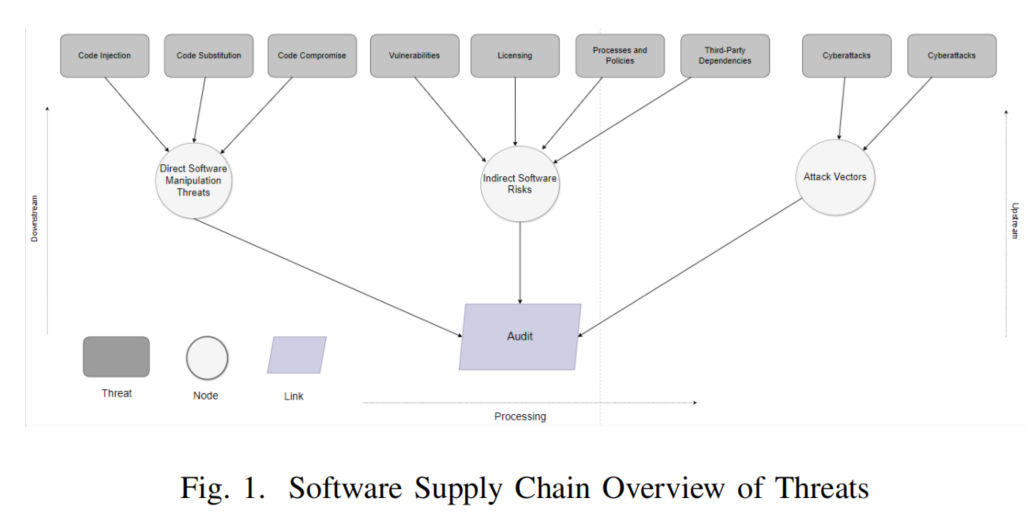

軟件供應(yīng)鏈安全(SCS)在當今數(shù)字化時代至關(guān)重要,因為它不僅關(guān)系到產(chǎn)品與服務(wù)的完整性,還直接影響數(shù)據(jù)隱私和交易的順利進行。一旦供應(yīng)鏈環(huán)節(jié)遭到攻擊,不僅會導(dǎo)致操作中斷、效率下降和經(jīng)濟損失,更可能造成知識產(chǎn)權(quán)泄露等嚴重后果。SCS 的挑戰(zhàn)主要來自其復(fù)雜性,涵蓋從原材料采購、制造、運輸?shù)椒咒N和處置的全流程,虛擬和實體層面相互交織,使得每個環(huán)節(jié)都可能成為攻擊目標。

在此背景下,人工智能,尤其是大語言模型(LLMs),逐漸成為提升供應(yīng)鏈安全的新工具。它們能夠處理海量數(shù)據(jù)、識別異常行為、預(yù)測潛在風險,并為決策提供智能支持。尤其在代碼檢測、漏洞識別、風險預(yù)警等方面,LLMs 展現(xiàn)出強大的能力。然而,現(xiàn)有的傳統(tǒng)安全掃描工具大多依賴靜態(tài)規(guī)則與預(yù)設(shè)模式,面對新型威脅時往往反應(yīng)滯后。因此,探索將 LLMs 融入供應(yīng)鏈安全防護體系,成為當前研究的關(guān)鍵方向。

研究背景

近年來,大語言模型(LLMs)在識別和分析安全漏洞方面的應(yīng)用受到廣泛關(guān)注。盡管已有研究表明它們在漏洞檢測中具有一定潛力,但模型魯棒性、數(shù)據(jù)集偏差以及泛化能力等問題仍限制其在真實場景中的表現(xiàn)。例如,一些研究團隊通過爬取網(wǎng)站數(shù)據(jù),構(gòu)建了如 DiverseVul 這類數(shù)據(jù)集,從開源項目中提取存在漏洞和非漏洞的源碼,以提升模型訓(xùn)練的覆蓋面。然而,僅僅擴大訓(xùn)練數(shù)據(jù)規(guī)模,并不能必然提高模型在實際漏洞檢測中的效果。

部分研究還發(fā)現(xiàn),基于 transformer 架構(gòu)的模型(如 BERT)在特定語言(如 Java)上的漏洞分類任務(wù)中表現(xiàn)優(yōu)異,準確率可達 99%、F1 值高達 94%。這些成果表明深度學習在特定任務(wù)上具有顯著優(yōu)勢,但在泛化至復(fù)雜軟件環(huán)境時仍面臨諸多挑戰(zhàn)。

此外,研究還指出,軟件供應(yīng)鏈安全不僅取決于技術(shù)手段,還受到第三方庫質(zhì)量、依賴關(guān)系、軟件設(shè)計缺陷、惡意供應(yīng)商行為等因素的影響。隨著開源生態(tài)的廣泛應(yīng)用和代碼復(fù)用的增多,攻擊面迅速擴大,傳統(tǒng)防御手段逐漸顯得力不從心。因此,構(gòu)建具備上下文理解能力和自我演化能力的智能檢測模型,成為提升供應(yīng)鏈安全防護能力的重要方向。

研究方法

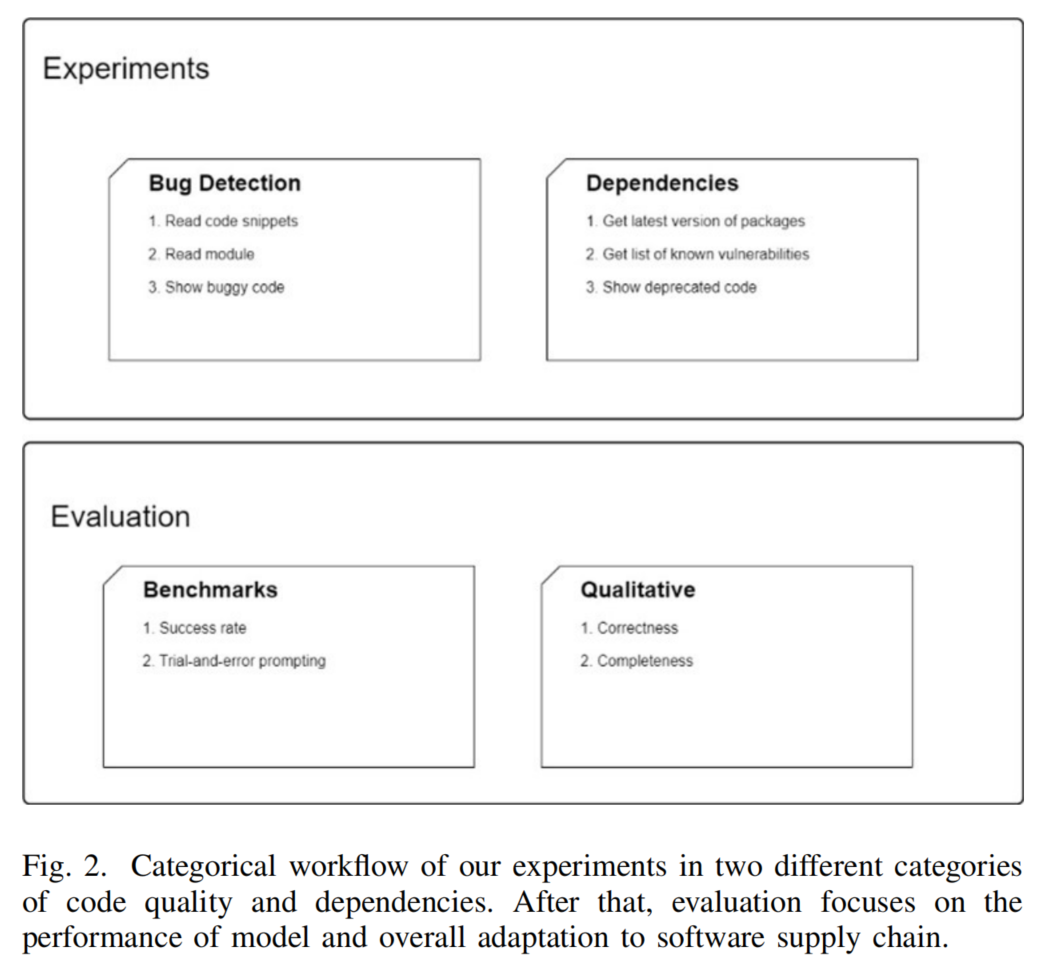

本研究采用實驗評估的方式,系統(tǒng)考察多個開源大語言模型(LLMs)在檢測軟件供應(yīng)鏈漏洞和識別過時代碼(deprecated code)方面的能力。實驗以 TruthfulQA 基準測試作為評價工具,通過構(gòu)造含有漏洞或代碼錯誤的問題集,讓模型作答,并由人工對其準確性和真實性進行評估,特別關(guān)注模型在處理復(fù)雜語義和模糊問題上的表現(xiàn)。

具體方法如下:研究團隊對每組提示語(prompt)進行十輪測試,以確保結(jié)果的穩(wěn)定性與代表性。實驗運行在配備 GPU A100 的計算集群上,模型包括 OpenLLaMA、Gemma、Mistral-7B、GPT-2 和 Phi2 等。為公平比較,不同模型均接受相同任務(wù)評估,涵蓋多種主流編程語言。

在數(shù)據(jù)集構(gòu)建方面,研究者收集了多個編程語言中各自 500 個漏洞樣本與過時代碼模式,并進行了均衡劃分,確保數(shù)據(jù)的代表性和廣度。同時,研究還考慮了當前 LLMs 所面臨的若干限制:例如上下文窗口長度受限,難以處理大型源代碼文件;以及模型訓(xùn)練所依賴的數(shù)據(jù)來源不透明、能耗高昂等倫理問題。

通過上述實驗流程,研究系統(tǒng)分析了各模型在不同語言環(huán)境下的檢測表現(xiàn),為評估 LLMs 在軟件供應(yīng)鏈安全中的實際應(yīng)用潛力提供了數(shù)據(jù)支持。

論文結(jié)論

本研究強調(diào),理解大語言模型(LLMs)的本質(zhì)能力和局限性至關(guān)重要,包括其預(yù)期功能、訓(xùn)練數(shù)據(jù)領(lǐng)域以及已知的結(jié)構(gòu)性缺陷。唯有在此基礎(chǔ)上精心設(shè)計測試提示,才能確保評估結(jié)果的科學性與有效性。

研究發(fā)現(xiàn),LLMs 在處理新信息時的記憶機制仍顯薄弱,尤其在識別復(fù)雜或陌生的安全模式方面存在困難。此外,若在缺乏明確操作管道的前提下,直接使用開放式提示語,可能會導(dǎo)致模型生成被隱藏指令操控的惡意內(nèi)容,從而引發(fā)新的安全風險。

盡管如此,這些挑戰(zhàn)也揭示出未來研究的潛力方向:可以嘗試從頭構(gòu)建或重新調(diào)整模型結(jié)構(gòu),并引入涵蓋大量安全漏洞與“安全范式”的專業(yè)數(shù)據(jù)庫,以提升模型對安全問題的敏感度和處理能力。與此同時,持續(xù)性的更新機制也將成為提升模型抗風險能力的關(guān)鍵。

研究還指出,在當前階段,LLMs 更適合作為現(xiàn)有安全監(jiān)測系統(tǒng)的補充工具。它們可以提供額外的一層智能分析,輸出結(jié)構(gòu)化、合理的安全建議,輔助安全團隊做出更明智的決策。在人為操作錯誤頻發(fā)的數(shù)字世界里,這類基于 AI 的協(xié)作手段有望提高整體軟件供應(yīng)鏈的韌性與安全水平。

聲明:本文來自安全極客,稿件和圖片版權(quán)均歸原作者所有。所涉觀點不代表東方安全立場,轉(zhuǎn)載目的在于傳遞更多信息。如有侵權(quán),請聯(lián)系rhliu@skdlabs.com,我們將及時按原作者或權(quán)利人的意愿予以更正。

- ISC.AI 2025正式啟動:AI與安全協(xié)同進化,開啟數(shù)智未來

- 360安全云聯(lián)運商座談會圓滿落幕 數(shù)十家企業(yè)獲“聯(lián)營聯(lián)運”認證!

- 280萬人健康數(shù)據(jù)被盜,兩家大型醫(yī)療集團賠償超4700萬元

- 推動數(shù)據(jù)要素安全流通的機制與技術(shù)

- RSAC 2025前瞻:Agentic AI將成為行業(yè)新風向

- 因被黑致使個人信息泄露,企業(yè)賠償員工超5000萬元

- UTG-Q-017:“短平快”體系下的高級竊密組織

- 算力并網(wǎng)可信交易技術(shù)與應(yīng)用白皮書

- 美國美中委員會發(fā)布DeepSeek調(diào)查報告

- 2024年中國網(wǎng)絡(luò)與信息法治建設(shè)回顧